Preview text:

MỤC LỤC

1, Giới thiệu ............................................................................................................................................................. 2

1.1 Giới thiệu về đề tài ......................................................................................................................................... 2

1.2 Lý thuyết thiết kế mạng ................................................................................................................................. 2

1.2.1.Thiết bị mạng LAN ................................................................................................................................. 2

1.2.1.1 Hub ..................................................................................................................................................... 2

1.2.1.2 Switch .................................................................................................................................................. 3

1.2.1.3 Routers ................................................................................................................................................ 3

1.2.2 Cấu trúc liên kết mạng LAN ........................................................................................................................ 4

1.2.2.1 Bus ...................................................................................................................................................... 4

1.2.2.2 Star ...................................................................................................................................................... 4

1.2.2.3 Ring ..................................................................................................................................................... 5

1.2.2.4 Extended star ....................................................................................................................................... 6

1.2.3 Cấu trúc mô hình mạng phân cấp ................................................................................................................ 6

1.2.3.1 Lớp mạng lõi ........................................................................................................................................ 6

1.2.3.2 Lớp phân phối...................................................................................................................................... 7

1.2.3.4 Lớp truy cập ........................................................................................................................................ 8

1.2.4 Công nghệ mạng LAN ................................................................................................................................. 9

1.2.4.1 10BaseT Ethernet ............................................................................................................................... 11

1.2.4.2 100BaseTX và 100BaseFX fast Ethernet ............................................................................................. 11

1.2.4.3 1000BaseT và 1000BaseX gigabit Ethernet ......................................................................................... 11

1.2.4.4 10GBaseSR và 10GBaseLR 10Gbps Ethernet ..................................................................................... 11

1.2.4.5 Ethernet không dây ............................................................................................................................ 11

1.2.4.6 Token ring ......................................................................................................................................... 12

1.3. Tổng quan về thiết kế mạng cho công ty ...................................................................................................... 12

1.3.1. Định nghĩa yêu cầu và vai trò thiết kế mạng trong công ty ............................................................................ 12

1.3.2. Các yếu tố cần thiết để thực hiện thiết kế mạng trong công ty....................................................................... 12

2. Miêu tả mô hình thiết kế mạng trong công ty ...................................................................................................... 13

3. Phân tích yêu cầu ............................................................................................................................................... 13

4. Thiết bị đề xuất .................................................................................................................................................. 15

5. Thiết kế sơ đồ..................................................................................................................................................... 21

6. Các công nghệ sử dụng ....................................................................................................................................... 23

DHCP (Dynamic Host Configuration Protocol) ................................................................................................ 23

STP (Spanning Tree Protocol)......................................................................................................................... 24

NAT (Network Address Translation) ............................................................................................................... 24

HSRP (Hot Standby Router Protocol) .............................................................................................................. 24

RADIUS ....................................................................................................................................................... 24

FTP (File Transfer Protocol) ........................................................................................................................... 24

SMTP (Simple Mail Transfer Protocol)............................................................................................................ 25

VPN ............................................................................................................................................................. 25 KẾT

LUẬN.............................................................................................................................................................31 Danh mục hình ảnh Hình Trang

Hình 1.1: Hub và bi u tể ượng m ng c a nóạ ủ Trang 5

Hình 1.2: Switch và ký hi u m ng c a nóệ ạ ủ Trang 5

Hình 1.3: Router và bi u tể ượng m ng c a nóạ ủ Trang 6

Hình 1.4: Cấấu trúc m ng Busạ Trang 6

Hình 1.5: Topology hình sao Trang 7

Hình 1.6: Cấuấ trúc m ng vòngạ Trang 8

Hình 1.7: Extended star topology Trang 8

Hình 1.8: L p m ng lõi trung tấmớ ạ Trang 9

Hình 1.9: L p phấn phốấi ớ Trang 10

Hình 1.10: L p truy c pớ ậ Trang 12

Hình 1.11 Cáp xoắnấ đối khống che chắấn (UTP) Trang 13

Hình 1.12 C p xoắấn có b o v (STP)ặ ả ệ Trang 14

Hình 1.13 S i quangợ Trang 14

Hình 4.1: Cisco Catalyst 2960X-48TS-L Trang 20

Hình 4.2: Cisco Catalyst 2960-24TC-L Trang 21

Hình 4.3: Cisco ASR 1001-X Router Trang 21

Hình 4.4: Switch Cisco WS-C3650-24TS-L Trang 22

Hình 4.5: Dell PowerEdge R250 Cabled Trang 22

Hình 4.6: Dell PowerEdge R610 Trang 22

Hình 4.7: Firewall Fortinet FortiGate FG-60E Trang 23

Hình 4.8: Cisco Meraki MR45 Trang 23

Hình 4.9: Patch Panel 48 Ports Dintek CAT.5e Trang 24

Hình 4.10: Patch Panel 24 Ports Dintek CAT.5e Trang 24

Hình 5.1: S đốồ logicơ Trang 27

Hình 5.2: S đốồ kếất nốấi các chi nhánhơ Trang 27

Danh mục bảng biểu Bảng Trang

B ng 4.1: Danh sách thiếất b cấồn chu n bả ị ẩ ị Trang 20

B ng 4.2: Chi phí d kiếấn cho thiếất bả ự ị Trang 25

B ng 5.1: Phấn chia VLANả Trang 26

B ng 5.2: Chia d i đ a ch IPả ả ị ỉTrang 26 1, Giới thiệu

1.1 Giới thiệu về đề tài

Thiết kế mạng cho một công ty là một đề tài rất quan trọng trong lĩnh vực kỹ thuật

mạng. Để thiết kế mạng cho một công ty, ta cần phân tích nhu cầu, yêu cầu và tài nguyên

của công ty đó, từ đó đưa ra các giải pháp kỹ thuật phù hợp nhằm đảm bảo sự ổn định,

đáp ứng nhu cầu sử dụng của người dùng và bảo vệ an toàn thông tin cho công ty.

Một dự án thiết kế mạng thường bao gồm các bước sau:

● Phân tích yêu cầu: Bước đầu tiên là phân tích các yêu cầu và nhu cầu sử dụng

mạng của công ty, bao gồm số lượng người dùng, các ứng dụng và dịch vụ cần

sử dụng trên mạng, quy mô hệ thống, và mức độ bảo mật cần thiết.

● Thiết kế kiến trúc mạng: Sau khi đã hiểu rõ nhu cầu và yêu cầu của công ty, kỹ

sư mạng sẽ thiết kế kiến trúc mạng phù hợp với công ty đó. Kiến trúc này sẽ bao

gồm các thiết bị mạng, các kết nối, giao thức và phần mềm cần thiết.

● Lựa chọn thiết bị mạng: Tùy vào kiến trúc mạng, kỹ sư mạng sẽ lựa chọn các

thiết bị mạng phù hợp như router, switch, firewall, access point,...

● Cấu hình thiết bị mạng: Sau khi lựa chọn các thiết bị mạng phù hợp, kỹ sư mạng

sẽ cấu hình các thiết bị này để đảm bảo chúng hoạt động đúng cách và đáp ứng

các yêu cầu của công ty.

● Kiểm tra và triển khai: Khi hệ thống đã được cấu hình, kỹ sư mạng sẽ thực hiện

kiểm tra hệ thống và triển khai nó cho công ty.

● Bảo trì và quản lý: Mạng là một hệ thống phức tạp và cần được bảo trì và quản

lý thường xuyên. Kỹ sư mạng sẽ cung cấp các dịch vụ bảo trì và quản lý để đảm

bảo mạng luôn hoạt động ổn định và an toàn.

Vì vậy, thiết kế mạng cho một công ty là một đề tài quan trọng và đòi hỏi các kỹ sư

mạng phải có kiến thức chuyên sâu về các công nghệ mạng và kỹ năng thực tế để xây

dựng hệ thống mạng đáp ứng được nhu cầu của công ty.

1.2 Lý thuyết thiết kế mạng

1.2.1.Thiết bị mạng LAN

Để kết nối các thiết bị trong một LAN, các thiết bị phù hợp phải được lựa chọn. Có ba

thiết bị LAN phổ biến bao gồm hub, switch và router. 1.2.1.1 Hub

Hubs là các thiết bị mạng trung gian cơ bản để kết nối các thiết bị mạng cuối với một

phương tiện chia sẻ trong một mạng LAN nhỏ có yêu cầu băng thông thấp.

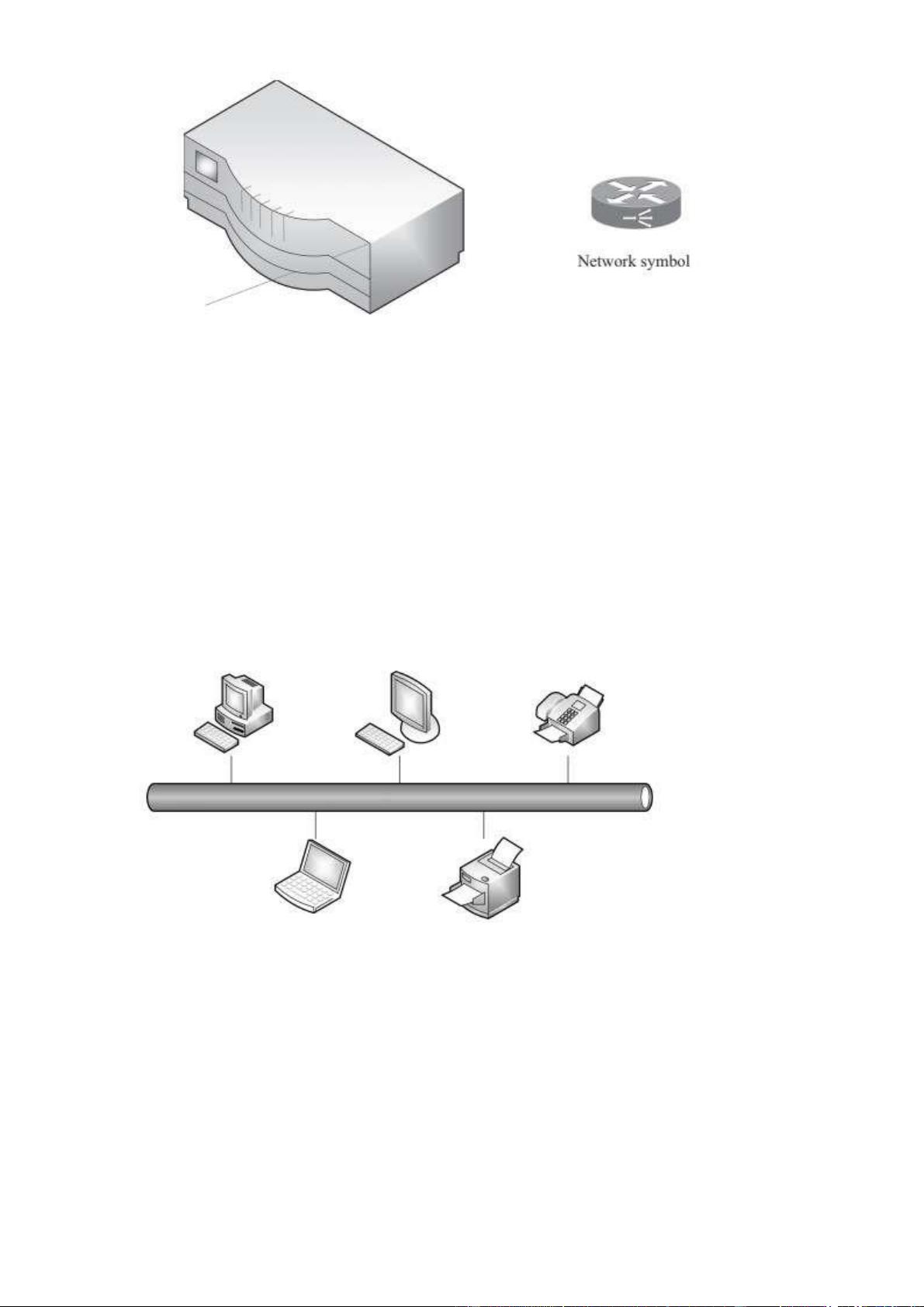

Hình 1.1: Hub và biểu tượng mạng của nó

Dạng đơn giản nhất của hub là bộ khuếch đại tín hiệu với chỉ hai cổng vào và ra vật lý,

được sử dụng để mở rộng phạm vi mạng. Hub thường được coi là bộ khuếch đại tín

hiệu đa cổng để tái tạo lại các tín hiệu đã nhận và gửi chúng qua tất cả các cổng. 1.2.1.2 Switch

Switches thường được sử dụng trong một mạng lớn để kết nối các thiết bị với một

mạng LAN bằng cách tái tạo khung dữ liệu nhận được và gửi nó đến một cổng đích cụ thể (xem hình 1.8).

Hình 1.2: Switch và ký hiệu mạng của nó

Trước đó, các thiết bị bridge được sử dụng để kết nối một mạng LAN với một mạng

LAN khác thông qua hai cổng vật lý. Các switch thường có nhiều cổng và do đó có thể

coi như là các bridge với nhiều cổng. 1.2.1.3 Routers

Router là thiết bị trung gian mạng được sử dụng để kết nối các mạng LAN và WAN

(xem hình 1.9). Router nhận và chuyển tiếp các gói dữ liệu dựa trên địa chỉ. Thay vì sử

dụng phần cứng để chuyển tiếp các gói tin như trong switches, router sử dụng phần

mềm để quản lý việc chuyển tiếp các gói tin với các giao thức khác nhau và hỗ trợ các

công nghệ mạng khác nhau.

Hình 1.3: Router và biểu tượng mạng của nó

1.2.2 Cấu trúc liên kết mạng LAN

Trong một mạng LAN, các thiết bị được kết nối thông qua các liên kết vật lý theo các

hình dạng hình học khác nhau. Ngoài việc kết nối từ điểm tới điểm đơn giản nhất, các

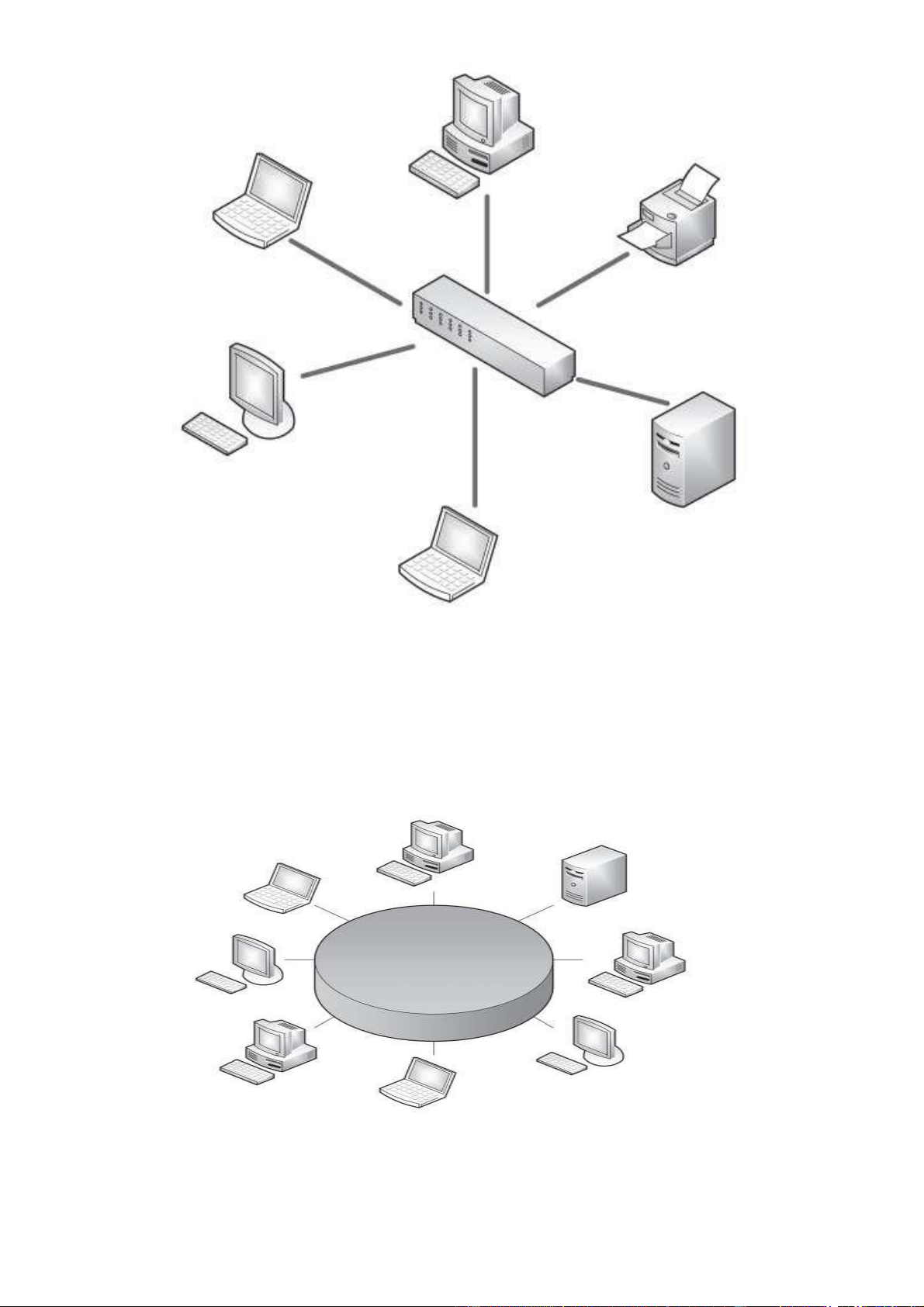

thiết bị điện tử và thiết bị trung gian LAN có thể được kết nối thông qua các topologies vật lý khác nhau 1.2.2.1 Bus

Bus topology được triển khai để kết nối các máy tính cá nhân kể từ khi Ethernet lịch sử

được triển khai với tất cả các thiết bị được kết nối với một cáp trung tâm duy nhất, gọi

là bus, là cột sống của mạng và chúng sử dụng một phương tiện chia sẻ (Hình 1.10).

Hình 1.4: Cấu trúc mạng Bus 1.2.2.2 Star

Trong topology hình sao, các thiết bị được kết nối với một điểm trung tâm của mạng,

ví dụ như hub, thông qua cùng một đường truyền chung giống như trong topology bus (Hình 1.11).

Hình 1.5: Topology hình sao 1.2.2.3 Ring

Trong cấu trúc mạng vòng (ring topology), các thiết bị được kết nối với nhau thành

một vòng khép kín không có điểm trung tâm. Mỗi thiết bị lần lượt nhận và chuyển các

khung dữ liệu đến thiết bị tiếp theo cho đến khi đến đích (Hình 1.12).

Hình 1.6: Cấu trúc mạng vòng 1.2.2.4 Extended star

Extended star topology được sử dụng để mở rộng diện tích phủ của topology sao bằng

cách sử dụng thêm các repeater/hub ( Hình 1.13)

Hình 1.7: Extended star topology

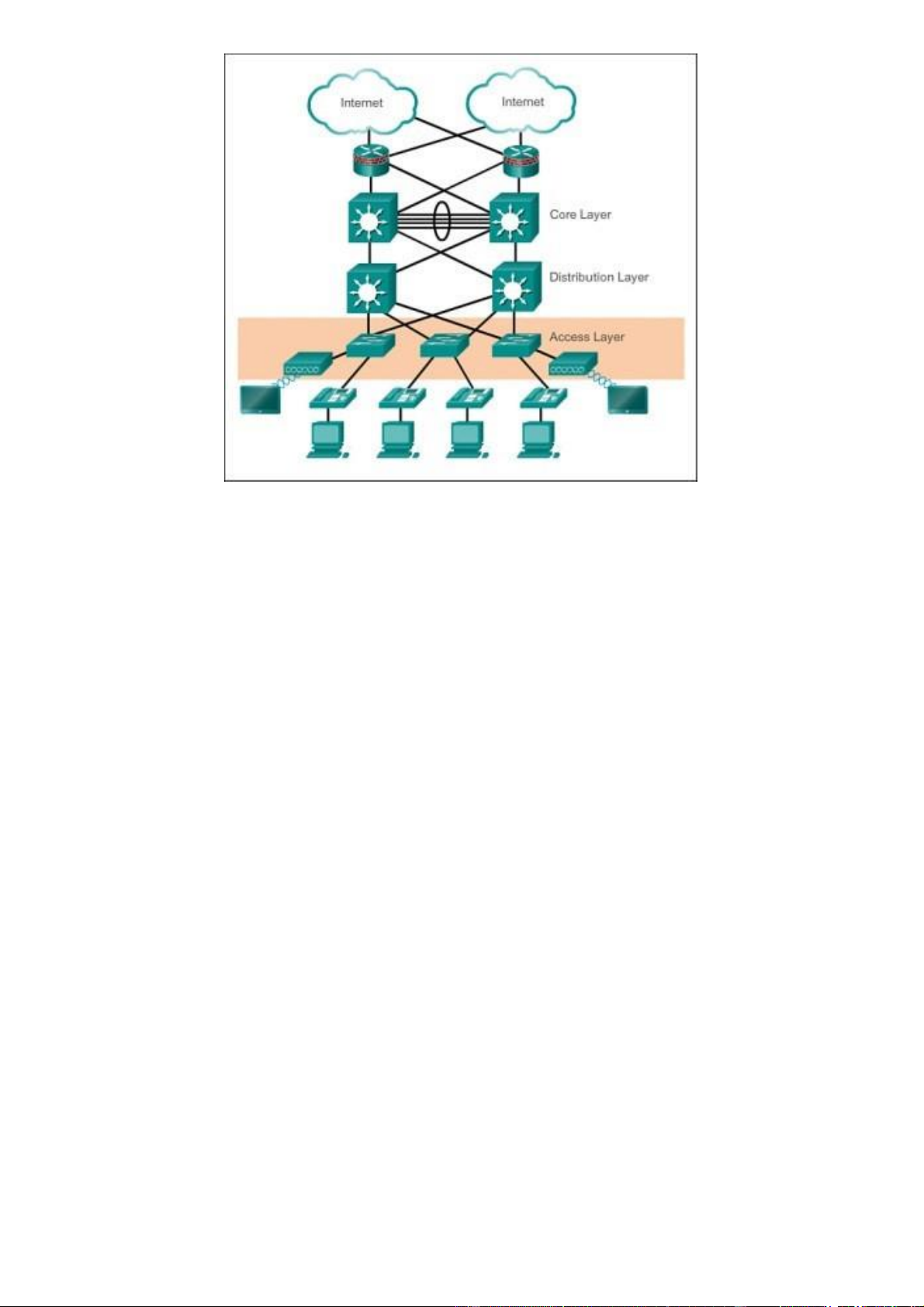

1.2.3 Cấu trúc mô hình mạng phân cấp

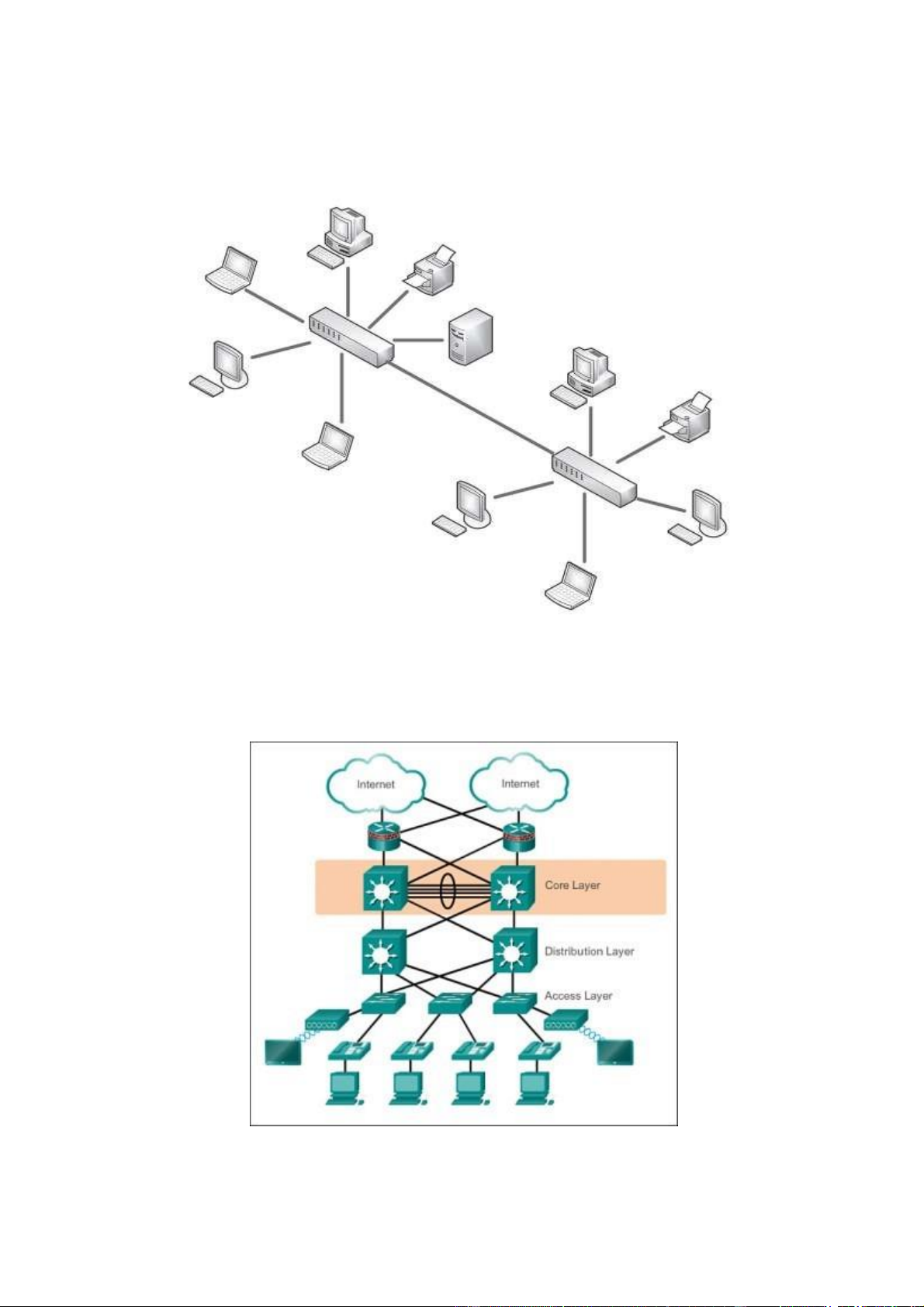

1.2.3.1 Lớp mạng lõi

Hình 1.8: Lớp mạng lõi trung tâm

Lớp mạng lõi (Core layter) có tốc độ vận chuyển dữ liệu rất nhanh, liên kết với các lớp

mạng truy cập (Access layer) và lớp mạng phân bố (Distribution layer) khác. Lớp này

còn được coi là đại lộ liên kết các đường nhỏ với nhau. Nếu có một sự hư hỏng xảy ra

ở lớp lõi, hầu hết các người dùng trong mạng LAN đều bị ảnh hưởng. Vì vậy, sự dự

phòng là rất cần thiết tại lớp này. Do lớp lõi vận chuyển một số lượng lớn dữ liệu, nên

độ trễ tại lớp lõi phải là cực nhỏ.

Tại lớp lõi, ta không nên làm bất cứ một điều gì có thể ảnh hưởng đến tốc độ chuyển

mạch tại lớp lõi như là tạo các access list, routing giữa các VLAN với nhau hay packet filtering.

Các đặc điểm Lớp lõi bao gồm : § Vận chuyển nhanh § Độ tin cậy cao § Có tính dự phòng § Khả năng chịu lỗi

§ Độ trễ thấp, quản lý tốt

§ Hạn chế và nhất quán đường kính

§ Chất lượng dịch vụ (QoS)

1.2.3.2 Lớp phân phối

Lớp phân phối là phần liên kết ở giữa lớp truy cập và lớp lõi, đáp ứng một số giao tiếp

giúp giảm tải cho lớp Core trong quá trình truyền thông tin trong mạng.

Hình 1.9: Lớp phân phối

Chức năng chính của lớp phân phối là xử lý dữ liệu như là: định tuyến (routing), lọc gói

(filtering), truy cập mạng WAN, tạo access list,...

Lớp phân phối phải xác định cho được con đường nhanh nhất đáp ứng các yêu cầu của

user. Sau khi xác định được con đường nhanh nhất, nó gửi các yêu cầu đến lớp lõi. Lớp

lõi chịu trách nhiệm chuyển mạch các yêu cầu đến đúng dịch vụ cần thiết.

Lớp phân phối là nơi thực hiện các chính sách (policies) cho mạng, cung cấp tập hợp

các tuyến đường đến mạng lõi. Trong phạm vi mạng LAN, lớp phân phối cung cấp

định tuyến giữa các VLAN, bảo mật và QoS.

Lớp phân phối có thể có nhiều vai trò, bao gồm cả thực hiện các chức năng sau:

§ Kết nối dựa trên chính sách (ví dụ, đảm bảo rằng lưu lượng truy cập gửi từ

một mạng cụ thể được chuyển tiếp ra một giao tiếp trong khi tất cả các lưu

lượng khác được chuyển tiếp ra giao tiếp khác).

§ Dự phòng và cân bằng tải

§ Tập hợp các kết nối LAN, WAN

§ Chất lương dịch vụ (QoS) § Lọc an ninh

§ Phân địa chỉ, kết hợp các phân vùng

§ Phòng ban hay nhóm làm việc truy cập

§ Quảng bá hoặc định nghĩa miền multicast

§ Định tuyến giữa các mạng LAN ảo (VLAN)

§ Truyền trung gian (ví dụ, giữa Ethernet và Token Ring)

§ Tái phân phối giữa các miền định tuyến (ví dụ, giữa hai giao thức định tuyến khác nhau)

§ Phân giới giữa các giao thức định tuyến tĩnh và động

§ Có thể sử dụng một số tính năng phần mềm Cisco IOS làm phương tiện thực hiện ở lớp phân phối

§ Lọc địa chỉ nguồn hoặc địa chỉ đích

§ Lọc cổng đầu vào hoặc đầu ra

§ Ẩn số mạng nội bộ bằng cách lọc các tuyến đường § Định tuyến tĩnh

§ Cơ chế QoS, chẳng hạn như dựa trên xếp hàng ưu tiên

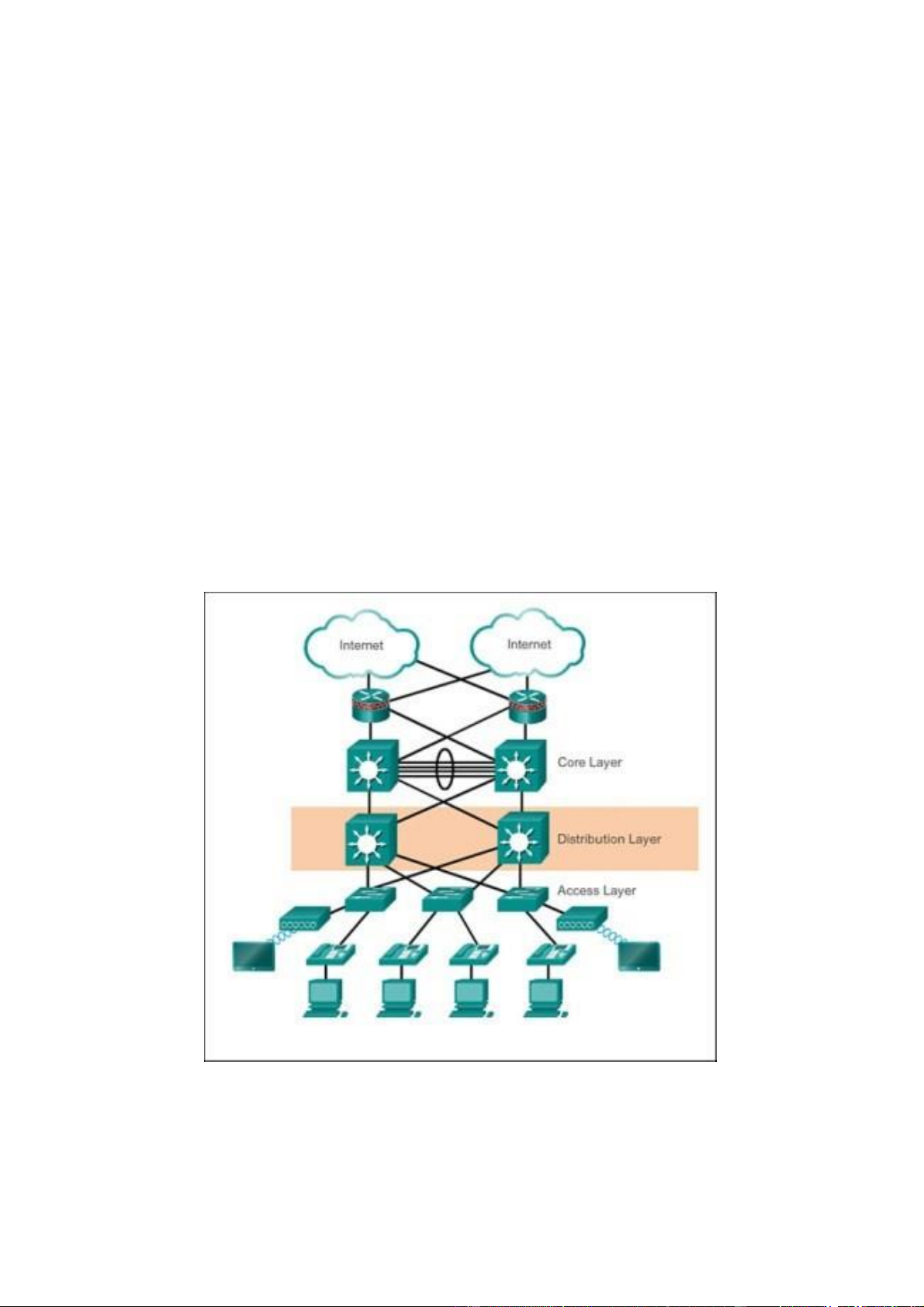

1.2.3.4 Lớp truy cập

Lớp truy cập được thiết kế cung cấp các cổng kết nối đến từng máy trạm trên cùng

một mạng, giúp người dùng kết nối với các tài nguyên trên mạng hoặc giao tiếp với lớp

mạng phân bố. Lớp này sử dụng các chính sách truy cập chống lại những kẻ xâm nhập

bất hợp pháp, mang đến các kết nối như: WAN, Frame Relay, Leased Lines.

Hình 1.10: Lớp truy cập

Lớp truy cập đặc trưng bởi các phân đoạn mạng LAN. Microsegmentation sử dụng

thiết bị chuyển mạch LAN cung cấp băng thông cao cho nhóm làm việc bằng cách

giảm số lượng các thiết bị trên các phân đoạn Ethernet.

Đặc tính của lớp truy cập bao gồm : § Chuyển mạch lớp 2 § Hiệu quả cao § Bảo mật cổng § Ngăn Broadcast

§ Phân loại mức độ ưu tiên QoS § Kiểm soát tốc độ

§ Kiểm tra giao thức chuyển đổi địa chỉ Address Resolution Protocol (ARP)

§ Kiểm soát danh sách truy cập ảo (VACL) § Spanning tree § Phân loại chính xác

§ Power over Ethernet (PoE) và hỗ trợ VLAN cho VoIP § Hỗ trợ VLAN

1.2.4 Công nghệ mạng LAN

Để hỗ trợ cho việc truyền thông giữa các máy tính, máy in, máy chủ, v.v., cần sử dụng

một kết hợp giữa phần cứng và phần mềm với các công nghệ để duy trì lưu lượng trong

mạng chung. Đối với LAN, có hai công nghệ chính là Ethernet và token ring. Là một

họ sản phẩm LAN, Ethernet là công nghệ được sử dụng rộng rãi nhất được định nghĩa

bởi Viện Kỹ thuật Điện và Điện tử (IEEE). Ethernet đã tồn tại hơn 35 năm kể từ tiêu

chuẩn Ethernet đầu tiên và các sản phẩm đầu tiên được phát triển vào năm 1980.

Ethernet đã trở thành một giải pháp mạng nhanh và đáng tin cậy cho các kiểu mạng bus

và sao (xem các mục 1.2.2.1 và 1.2.2.2) với các công nghệ tiến hóa có thể cung cấp tốc

độ dữ liệu trong khoảng từ 10 Mbps đến 10 Gbps. Có các loại tiêu chuẩn Ethernet khác

nhau tùy thuộc vào cáp và phương tiện truyền tải, có thể qua cáp đồng với dây xoắn

không bảo vệ (UTP) (xem Hình 1.14) hoặc dây xoắn có bảo vệ (STP) (xem Hình 1.15),

hoặc sợi quang (xem Hình 1.16) hoặc không dây. Các tùy chọn phương tiện Ethernet

hiện tại bao gồm hai loại cáp đồng chính: UTP và STP, cùng với một số loại cáp sợi quang.

Trong phần tiếp theo, sẽ mô tả một số tiêu chuẩn Ethernet được biết đến được bao phủ

bởi các tiêu chuẩn IEEE 802.3 và IEEE 802.11, tiếp theo là một tổng quan về công nghệ

token ring và tiêu chuẩn IEEE 802.5 cho kiểu mạng vòng.

Hình 1.11 Cáp xoắn đôi không che chắn (UTP)

Hình 1.12 Cặp xoắn có bảo vệ (STP) Hình 1.13 Sợi quang

1.2.4.1 10BaseT Ethernet

10BaseT hoặc Ethernet 10-Mbps là một chuẩn Ethernet IEEE 802.3 dùng để kết nối các

thiết bị trong một mạng LAN. Nó sử dụng hai cặp cáp UTP loại Cat-3 để truyền thông

bán đúplex hoặc toàn đúplex ở tốc độ 10 Mbps trong một mạng sao trong khoảng cách

lên đến 100m. Trong hệ thống bán đúplex, việc truyền thông giữa hai thiết bị được thực

hiện một cách riêng biệt nhưng không đồng thời, trong khi các thiết bị trong hệ thống

toàn đúplex có thể giao tiếp với nhau đồng thời cùng một lúc.

1.2.4.2 100BaseTX và 100BaseFX fast Ethernet

Được biết đến với tên gọi Fast Ethernet, 100BaseTX sử dụng hai cặp cáp UTP loại

Category-5 hoặc cáp STP loại Type-1, trong khi 100BaseFX sử dụng cáp quang để

truyền dữ liệu với tốc độ 100 Mbps cho các kết nối bán đúp hoặc toàn đúp. Fast Ethernet

sử dụng mô hình mạng sao và cũng hỗ trợ các mạng Ethernet chuẩn 10BaseT.

1.2.4.3 1000BaseT và 1000BaseX gigabit Ethernet

1000BaseT Gigabit Ethernet là chuẩn Ethernet tốc độ Gigabit cung cấp tốc độ truyền

đầy đủ 1 Gbps trên khoảng cách tối đa 100 m bằng cách sử dụng bốn cặp cáp UTP

Category-5. Thay vì sử dụng cáp UTP, một chuẩn Ethernet Gigabit khác, gọi là

1000BaseX, cũng được đề xuất để sử dụng cáp quang tận dụng các lợi thế của sợi quang

trong truyền dữ liệu cho độ tin cậy cao và khoảng cách xa cũng như khả năng mở rộng

đến tốc độ truyền dữ liệu cao hơn trong các phiên bản Ethernet sau này.

1.2.4.4 10GbaseSR và 10GbaseLR 10Gbps Ethernet

Một trong những sự phát triển mới nhất của các tiêu chuẩn Ethernet để đáp ứng yêu cầu

băng thông cao là sử dụng cáp quang để đạt được tốc độ dữ liệu lên đến 10 Gbps, còn

được gọi là 10 Gigabit Ethernet hoặc 10GbE. Cụ thể, có hai tiêu chuẩn 10GbaseSR và

10GbaseLR, trong đó 10GbaseSR sử dụng cáp quang đa chế độ để truyền tải trên

khoảng cách ngắn lên đến 300 m trong mạng LAN hoặc MAN, trong khi 10GbaseLR

sử dụng cáp quang đơn chế độ để cung cấp phạm vi truyền tải lên đến 40 km và do đó

có thể triển khai trong các LAN, MAN và thậm chí cả WAN.

1.2.4.5 Ethernet không dây

IEEE 802.11, thường được gọi là Wi-Fi hoặc WiFi, là một công nghệ WLAN để thiết

lập kết nối không dây giữa các thiết bị để mở rộng LAN, truy cập qua các toà nhà, truy

cập di động và mạng ad hoc. Để cho phép và duy trì chức năng kết nối không dây,

WLAN yêu cầu một điểm truy cập không dây (wireless AP) và một bộ chuyển đổi thẻ

mạng không dây (NIC) để cung cấp khả năng giao tiếp không dây cho mỗi thiết bị.

WLAN đã xuất hiện với các tiêu chuẩn IEEE 802.11 khác nhau được sử dụng với các

thông số kỹ thuật khác nhau để hoạt động ở các băng tần khác nhau, ví dụ: 2,4 GHz

(802.11b / g / n), 3,65 GHz (802.11y), 4,9 GHz (802.11j), 5 GHz (802.11a / n / h / j /

ax / ac), 5,9 GHz (802.11p) và 60 GHz (802.11ad / aj / ay). Một công nghệ khác để

truyền thông không dây trong phạm vi ngắn là Bluetooth, thường được sử dụng trong

PAN (xem mục 1.1). Bluetooth tuân theo các tiêu chuẩn IEEE 802.15. 1.2.4.6 Token ring

Mạng Token Ring được phát triển ban đầu bởi IBM vào những năm 1970 và đã được

biết đến như một công nghệ LAN của IBM. Sau IBM, IEEE cũng đề xuất một tiêu

chuẩn liên quan là IEEE 802.5 được coi là một bản sao của Token Ring. IEEE 802.5 và

Token Ring có thể thay thế lẫn nhau và tương thích với nhau. Cả hai tiêu chuẩn đều

được sử dụng trong các mạng token-passing, trong đó một khung nhỏ, gọi là token,

được di chuyển xung quanh mạng và chỉ có thiết bị giữ token mới có quyền truyền.

1.3. Tổng quan về thiết kế mạng cho công ty

1.3.1. Định nghĩa yêu cầu và vai trò thiết kế mạng trong công ty

Yêu cầu và vai trò thiết kế mạng trong một công ty tùy thuộc vào quy mô, mục đích sử

dụng mạng và ngành nghề hoạt động của công ty đó. Tuy nhiên, chung quy lại, thiết kế

mạng trong một công ty cần đáp ứng các yêu cầu chung sau:

● Hiệu suất: Mạng cần đáp ứng được yêu cầu về tốc độ, độ ổn định và độ tin cậy

để đảm bảo các hoạt động của công ty được thực hiện một cách hiệu quả.

● Bảo mật: Mạng cần được thiết kế và triển khai một cách an toàn để đảm bảo các

thông tin và dữ liệu quan trọng của công ty được bảo vệ khỏi các mối đe dọa bên ngoài.

● Linh hoạt: Thiết kế mạng cần có tính linh hoạt để có thể thích ứng với các nhu

cầu của công ty trong tương lai.

● Quản lý: Mạng cần được thiết kế để dễ quản lý, giám sát và bảo trì.

Vai trò của thiết kế mạng trong một công ty là đảm bảo mạng hoạt động hiệu quả, đáp

ứng được các yêu cầu của công ty và đảm bảo an toàn thông tin. Thiết kế mạng bao

gồm việc lựa chọn các thiết bị mạng phù hợp, định nghĩa các phân vùng mạng, địa chỉ

IP, các giao thức mạng, cách kết nối và bảo mật mạng. Ngoài ra, thiết kế mạng còn đảm

bảo khả năng mở rộng và nâng cấp mạng để đáp ứng nhu cầu của công ty trong tương lai.

1.3.2. Các yếu tố cần thiết để thực hiện thiết kế mạng trong công ty

Các yếu tố quan trọng cần được xem xét khi thiết kế mạng cho một công ty bao gồm:

● Tốc độ và băng thông mạng: Phải đảm bảo mạng có độ trễ thấp, tốc độ truyền dữ

liệu nhanh và đủ băng thông để đáp ứng nhu cầu của công ty.

● Bảo mật mạng: Một hệ thống mạng đáp ứng được các tiêu chuẩn bảo mật như

đăng nhập an toàn, mã hóa dữ liệu, giám sát mạng và ngăn chặn các cuộc tấn công mạng.

● Khả năng mở rộng: Mạng cần được thiết kế để có thể mở rộng dễ dàng khi nhu

cầu của công ty tăng lên.

● Sự ổn định và độ tin cậy: Hệ thống mạng phải được thiết kế để hoạt động ổn định

và tin cậy, tránh các sự cố xảy ra.

● Tiết kiệm chi phí: Thiết kế mạng cần được thực hiện một cách tiết kiệm và hiệu

quả để giảm thiểu chi phí cho công ty.

Thiết kế mạng cho một công ty là một quá trình phức tạp và cần được thực hiện bởi các

kỹ sư mạng có kinh nghiệm và kiến thức chuyên sâu về các công nghệ mạng. Khi được

thực hiện đúng cách, một hệ thống mạng đáp ứng được các yêu cầu của công ty sẽ giúp

tăng năng suất, giảm thiểu chi phí và đảm bảo an toàn thông tin cho công ty.

2. Miêu tả mô hình thiết kế mạng trong công ty

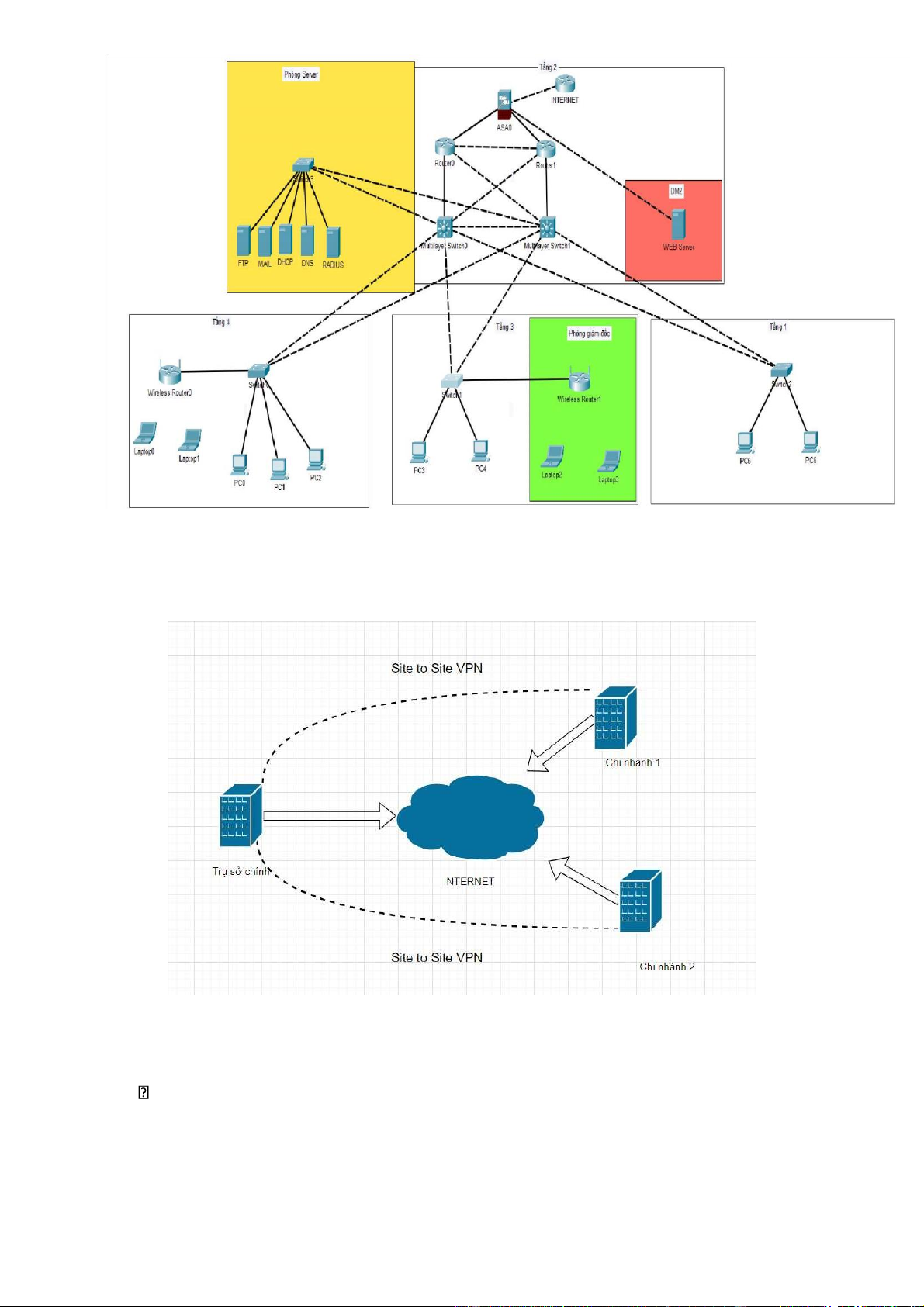

Công ty gồm 4 tầng với các yêu cầu khác nhau và cần kết nối với 2 chi nhánh khác Chi tiết:

• Tầng 4 sẽ phải hỗ trợ mỗi máy 100 máy cho phòng nghiên cứu của công ty

và có khả năng cung cấp mạng không dây cho 50 thiết bị di động.

• Tầng thứ ba sẽ phải cung cấp mạng có dây cho 60 máy làm việc. Văn phòng

của Giám đốc cũng sẽ được đặt trên tầng Ba và yêu cầu Truy cập Không

dây An toàn. Do đó, tòa nhà yêu cầu kết nối không dây an toàn cho tầng ba.

• Tầng hai sẽ đặt phòng máy chủ với một máy chủ FTP, Mail và Web cùng

với một hệ thống tường lửa cung cấp sự an toàn cho internet và các văn phòng chi nhánh.

• Tầng 1: 20 máy để cử lý các vấn đề của khách hàng - Yêu cầu:

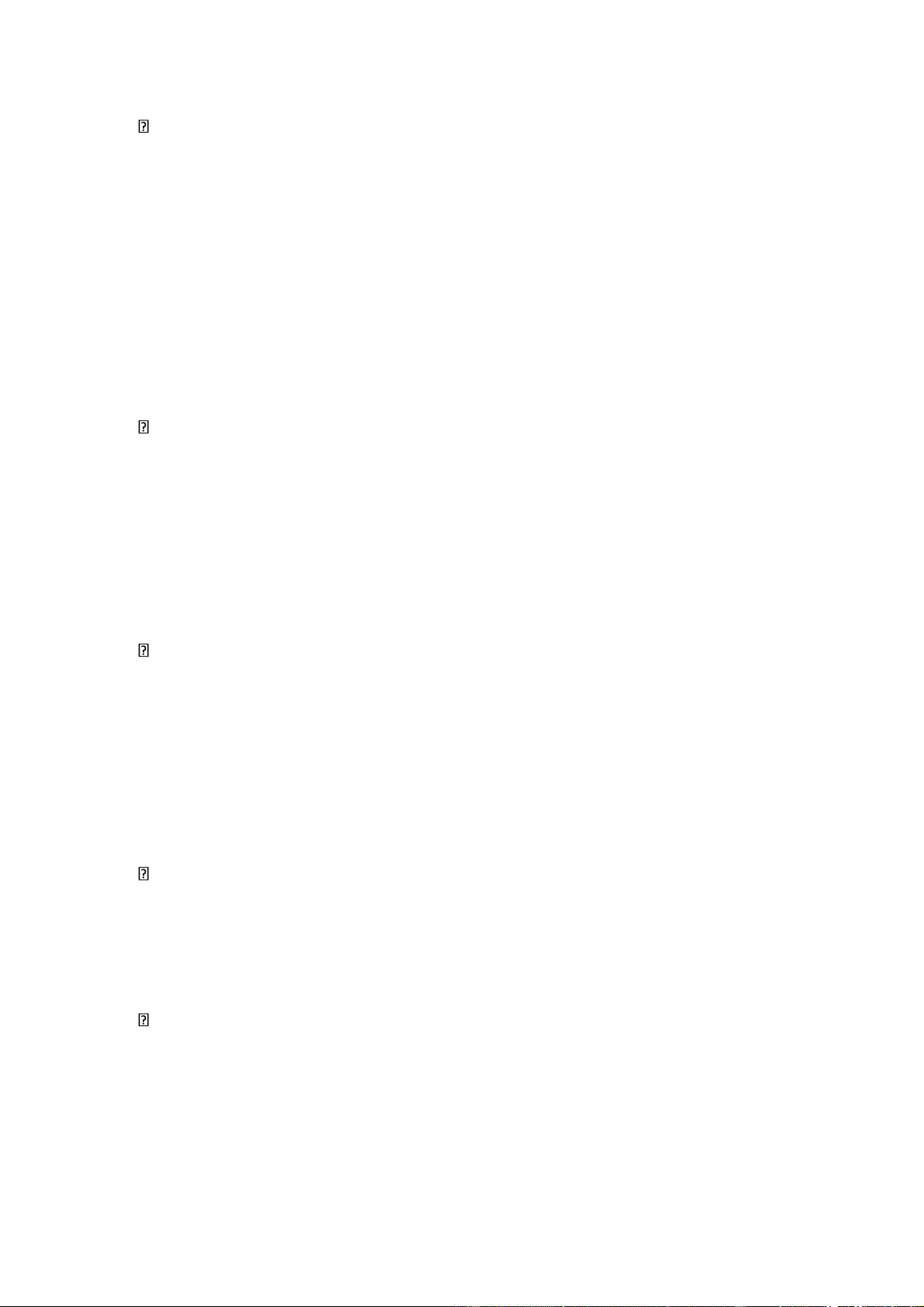

• Kết nối từ trụ sở chính đến Chi nhánh 1 và Chi nhánh 2 yêu cầu luôn được

kết nối, an toàn và đường truyền được cấp phát riêng.

• Nhân viên làm việc từ xa có thể truy cập mạng của công ty bằng VPN qua Internet

• Sự truyền tải dữ liệu lớn sẽ diễn ra giữa trụ sở chính và các chi nhánh liên tục.

• Việc truyền tải dữ liệu giữa hai chi nhánh không nhiều

3. Phân tích yêu cầu

- Sử dụng mô hình mạng phân cấp (Core-Distribution-Access) để thiết kế mạng

chocông ty vì mô hình phân cấp sử dụng các lớp để đơn giản nhiệm vụ kết nối mạng,

mỗi lớp có thể chỉ tập trung vào một chức năng cụ thể, cho phép chúng ta lựa chọn các

tính năng và các hệ thống thích hợp cho mỗi lớp. Việc sử dụng mô hình phân cấp cho

thiết kế mạng mang lại những lợi ích như: Có khả năng mở rộng, dễ triển khai, khắc

phục lỗi, quản lý dễ dàng.

- Tổ chức mạng theo VLAN: VLAN được tạo trên mỗi tầng và cho các mạng

khôngdây. Điều này là để loại bỏ lưu lượng quảng bá không được kiểm soát đến một

mạng khác. Và giúp tiết kiệm băng thông của hệ thống mạng.

- Mạng yêu cầu có băng thông đủ rộng để khai thác hiệu quả các ứng dụng, đáp

ứngkhả năng chạy các ứng dụng đa phương tiện như hình ảnh, âm thanh. Như vậy,

mạng sẽ được xây dựng trên nền tảng công nghệ truyền dẫn tốc độ cao Ethernet, Fast

Ethernet, Gigabit Ethernet và hệ thống cáp quang

- Mạng cần có độ ổn định cao và khả năng dự phòng để đảm bảo chất lượng cho

việctruy cập các ứng dụng dữ liệu quan trọng. Như vậy, hệ thống phải có khả năng dự

phòng 1:1 cũng như đảm bảo khả năng sửa chữa, cách ly sự cố dễ dàng.

- Mạng cần đảm bảo an ninh, an toàn cho toàn bộ các thiết bị nội bộ trước các truycập

trái phép ở ngoài mạng cũng như từ các truy cập có mục đích phá hoại hệ thống nên

cần có tường lửa để phòng chống xâm nhập.

- Phòng giám đốc ở tầng 3 yêu cầu mạng truy cập không dây an toàn, nó sẽ được

bảomật bằng cách tạo một VLAN riêng, Giao thức WPA-3 Enterprise cung cấp bảo mật

bổ sung cần thiết cho mạng không dây này. Người dùng được chỉ định trước thông tin

đăng nhập và họ phải cung cấp thông tin đăng nhập đó khi kết nối với mạng. Xác thực

người dùng và quản lý tập trung được thực hiện thông qua máy chủ RADIUS ở tầng 2.

- Để kết nối các tầng khác nhau với nhau ta sử dụng hệ thống cáp đường trục, còn

hệthống cáp ngang sẽ kết nối các bộ phận bên trong cùng một tầng. Hệ thống cáp ngang

trong thiết kế mạng này sẽ sử dụng cáp Ethernet 100Mb/giây (CAT5e). Hệ thống cáp

đường trục sẽ sử dụng cáp quang, có 2 kết nối đường trục với mỗi switch để cung cấp

kết nối dự phòng khi xảy ra sự cố.

- Các switch tại cùng tầng sẽ được xếp chồng lên nhau và Mỗi công tắc bên trongngăn

xếp được kết nối với nhau bằng các cổng Ethernet 1Gbps. Những ưu điểm chính của

việc sử dụng mô hình có thể xếp chồng lên nhau trong thiết kế mạng này, bao gồm:

• Bảo trì mạng trở nên dễ dàng. Trong ngăn xếp, các switch hoạt động như cùng

một đơn vị, do đó có một giao diện quản lý duy nhất nên đơn giản hóa hoạt động và cấu hình của mạng.

• Khả năng mở rộng. Mạng có thể phát triển bằng các thiết bị chuyển mạch bổ

sung khi cần thiết, do đó giảm độ phức tạp trong quản lý.

• Ngay cả một Switch bị lỗi, dữ liệu sẽ tiếp tục chảy qua các thiết bị khác, do đó

cung cấp các kết nối linh hoạt.

- Máy chủ web sẽ được đặt trong vùng DMZ để tách biệt với mạng nội bộ. Việc cô

lậpnày giúp đảm bảo an toàn cho mạng nội bộ khi có những cuộc tấn công mạng từ bên

ngoài như các cuộc tấn công từ hackers hoặc các phần mềm độc hại. Khi khách hàng

kết nối đến web server thông qua Internet, các yêu cầu sẽ được điều hướng đến IP public

của vùng DMZ. Nhờ đó, nếu xảy ra sự cố về bảo mật từ bên ngoài, các hacker sẽ không

thể tiếp cận được các thiết bị nội bộ, như máy chủ email hoặc database. DMZ được kết

nối trực tiếp với tường lửa bằng cáp tốc độ cao. Tường lửa được sử dụng để lọc lưu

lượng truy cập vào mạng bên trong bằng cách sử dụng danh sách kiểm soát truy cập

(ACL) được định cấu hình bên trong tường lửa. Tường lửa được kết nối với router core

và máy chủ web theo hướng bên trong và được kết nối với Internet theo hướng bên ngoài.

- Tất cả các máy chủ bên trong phòng máy chủ và máy chủ web trong DMZ được

cấuhình bằng địa chỉ IP tĩnh. Lý do gán cho chúng địa chỉ IP tĩnh là để giảm thời gian

ngừng hoạt động trong quá trình gia hạn IP, truy cập từ xa thuận tiện và ổn định cho

các ứng dụng chạy bên trong các máy chủ này. Tất cả các máy chủ này được kết nối

với switch thông qua cáp tốc độ 100Mbps và đến lượt switch này được kết nối độc lập

với 2 core switch thông qua cáp tốc độ 1Gbps.

- Để kết nối các chi nhánh với trụ sở chính thì sử dụng Site-to-Site VPN, còn để

nhânviên làm việc từ xa có thể truy cập vào mạng của công ty thì cần thiết lập Remote

Access VPN. Các ưu điểm của việc sử dụng VPN bao gồm:

• Bảo mật cao: Dữ liệu được truyền qua kết nối VPN được mã hóa, giúp bảo vệ

thông tin quan trọng của doanh nghiệp khỏi các mối đe dọa mạng.

• Tiết kiệm chi phí: Sử dụng VPN site to site có thể giảm chi phí do không cần

phải thuê các dịch vụ kết nối mạng riêng tư hoặc sử dụng các phương tiện truyền thông đắt tiền khác.

• Dễ dàng quản lý: Với VPN site to site, các quản trị viên mạng có thể dễ dàng

quản lý các thiết bị mạng ở các chi nhánh khác nhau và giám sát các kết nối VPN một cách hiệu quả.

4. Thiết bị đề xuất

- Tầng 4: 100 thiết bị truy cập có dây và 50 cho thiết bị di động,

• Cần sử dụng 2 switch 48 port và 1 switch 24 port để đảm bảo nhu cầu sử dụng

và khả năng mở rộng. Và cần 1 access point để hỗ trợ truy nhập không dây.

• 1 tủ rack 9u để chứa các thiết bị mạng và 2 patch panel 48 port và 1 patch panel 24 port.

-Tầng 3: 60 thiết bị truy cập có dây và mạng không dây cho phòng giám đốc

• Cần 1 switch 48 port và 1 switch 24 port. Và 1 access point cho phòng giám đốc.

• 1 tủ rack 6u,1 patch panel 48 port và 1 patch panel 24 port -Tầng 2:

• Bao gồm 2 core router, 2 distribution switch để có thể cung cấp khả năng dự

phòng và 1 switch 12 port để nối các máy chủ.

• Cần 1 máy chủ web, 1 máy chủ FTP, Mail, RADIUS, DNS và DHCP và 1 tủ rack 10u

-Tầng 1: 20 thiết bị truy nhập có dây

• Cần 1 switch 24 port, 1 tủ rack 4u và 1 patch panel 24 port

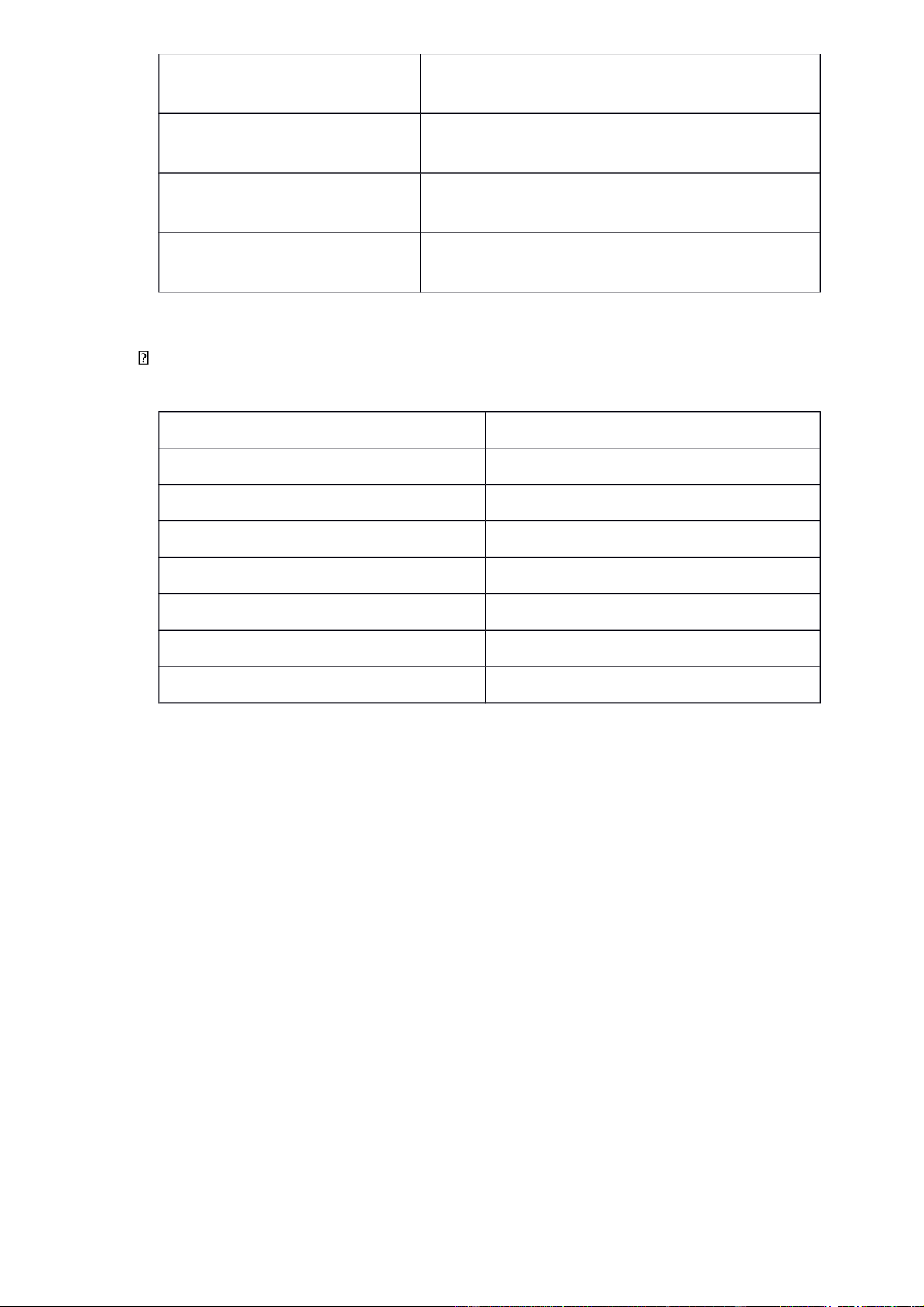

Danh sách thiết bị cần chuẩn bị: STT Thiết bị Số lượng 1 Switch layer 2 (48 port) 3 2 Switch layer 2 (24 port) 3 3 Switch layer 3 2 4 Router 2 5 Patch panel (48 port) 3 6 Patch panel (24 port) 3 7 Tủ rack (10u) 2 8 Tủ rack (6u) 1 9 Tủ rack (4u) 1 10 Server 6 11 access point 2 12 Firewall 1

Bảng 4.1: Danh sách thiết bị cần chuẩn bị Đề xuất

- Cisco Catalyst 2960X-48TS-L (Layer 2 switch)

Hình 4.1: Cisco Catalyst 2960X-48TS-L Ưu điểm:

• Có khả năng xếp chồng.

• Dễ dàng quản lý: Cisco Catalyst 2960X-48TS-L có thể được quản lý từ xa

thông qua giao diện web hoặc dòng lệnh, giúp bạn quản lý thiết bị một cách dễ dàng và thuận tiện.

• Độ bền cao: Thiết bị được làm bằng vật liệu chất lượng cao và được thiết kế để

chịu được điều kiện môi trường khắc nghiệt, giúp đảm bảo sự ổn định và độ tin

cậy của mạng của bạn.

- Cisco Catalyst 2960-24TC-L (Layer 2 switch)

Hình 4.2: Cisco Catalyst 2960-24TC-L Ưu điểm: Tương tự 2960X-48TS-L - Cisco ASR 1001-X Router

Hình 4.3: Cisco ASR 1001-X Router Thông số nổi bật:

• Băng thông hệ thống: 2.5G

• Bộ xử lý bộ định tuyến: Quad-core 2.13Ghz • Bộ nhớ DRAM: 8 GB • Bộ nhớ flash: 8 GB

- Switch Cisco WS-C3650-24TS-L (Layer 3 switch)

Hình 4.4: Switch Cisco WS-C3650-24TS-L - Dell PowerEdge R250 Cabled

Hình 4.5: Dell PowerEdge R250 Cabled Cấu hình:

• 1 x Intel® Xeon® E-2324G Processor (8M Cache, 3.10 GHz) TM-R250

• 1 x Bộ Nhớ RAM DDR4 PC4-25600 Dell 8GB DDR4 1RX8 3200MHz

• 1 x Ổ Cứng HDD Dell Enterprise 2TB 3.5inch SATA 6Gb/s 7200 RPM

• Server này sẽ được sử dụng làm WEB server -Dell PowerEdge R610

Hình 4.6: Dell PowerEdge R610

Server này có cấu hình và giá thành thấp hơn R250, sẽ được sử dụng làm FTP, Mail, DNS, DHCP server

- Firewall Fortinet FortiGate FG-60E

Hình 4.7: Firewall Fortinet FortiGate FG-60E Ưu điểm:

• Hiệu suất mạnh mẽ: FortiGate 60E có thể xử lý lưu lượng mạng đến 3 Gbps

với tường lửa và IPS, cho phép cung cấp hiệu suất mạnh mẽ để bảo vệ mạng.

• Bảo mật đa lớp: FortiGate 60E hỗ trợ nhiều lớp bảo mật, bao gồm tường lửa,

IPS, VPN, bảo vệ các ứng dụng và các tính năng bảo mật khác để đảm bảo an toàn mạng.

• Quản lý dễ dàng: FortiGate 60E được quản lý thông qua giao diện web dễ sử

dụng, cho phép người dùng quản lý và giám sát mạng một cách hiệu quả.

• Giá cả hợp lý: FortiGate 60E có giá cả phải chăng so với các thiết bị tương

đương trên thị trường. - Cisco Meraki MR45

Hình 4.8: Cisco Meraki MR45 Ưu điểm:

• Hỗ trợ Wi-Fi 6 với tốc độ truyền dữ liệu lên đến 4.8 Gbps, giúp tăng tốc độ và

hiệu suất mạng Wi-Fi cho các ứng dụng đòi hỏi nhiều băng thông.

• Công nghệ MIMO đa đường truyền giúp tăng khả năng chịu tải và giảm sự cố mạng.

• Hỗ trợ giao thức bảo mật WPA-3

• Quản lý mạng trực tuyến dễ dàng thông qua bảng điều khiển quản lý đám mây của Meraki.

- Patch Panel 48 Ports Dintek CAT.5e 19 Inch

Hình 4.9: Patch Panel 48 Ports Dintek CAT.5e

• Đáp ứng các yêu cầu về hiệu suất phần cứng khi kết nối với Cat.5e theo tiêu chuẩn TIA/EIA-568-B.2.

• Chuyên dùng cho Cat.5e UTP.

• Patch panel bao gồm 48 port, với kích thước 19inch phù hợp với các tủ rack, ODF hiện nay.

• Cho phép đánh số các ổ cắm để dễ dàng quản lý.

- Patch Panel 24 Ports Dintek CAT.5e 19 Inch

Hình 4.10: Patch Panel 24 Ports Dintek CAT.5e

• Đáp ứng các yêu cầu về hiệu suất phần cứng khi kết nối với Cat.5e theo tiêu chuẩn TIA/EIA-568-B.2.

• Chuyên dùng cho Cat.5e UTP.

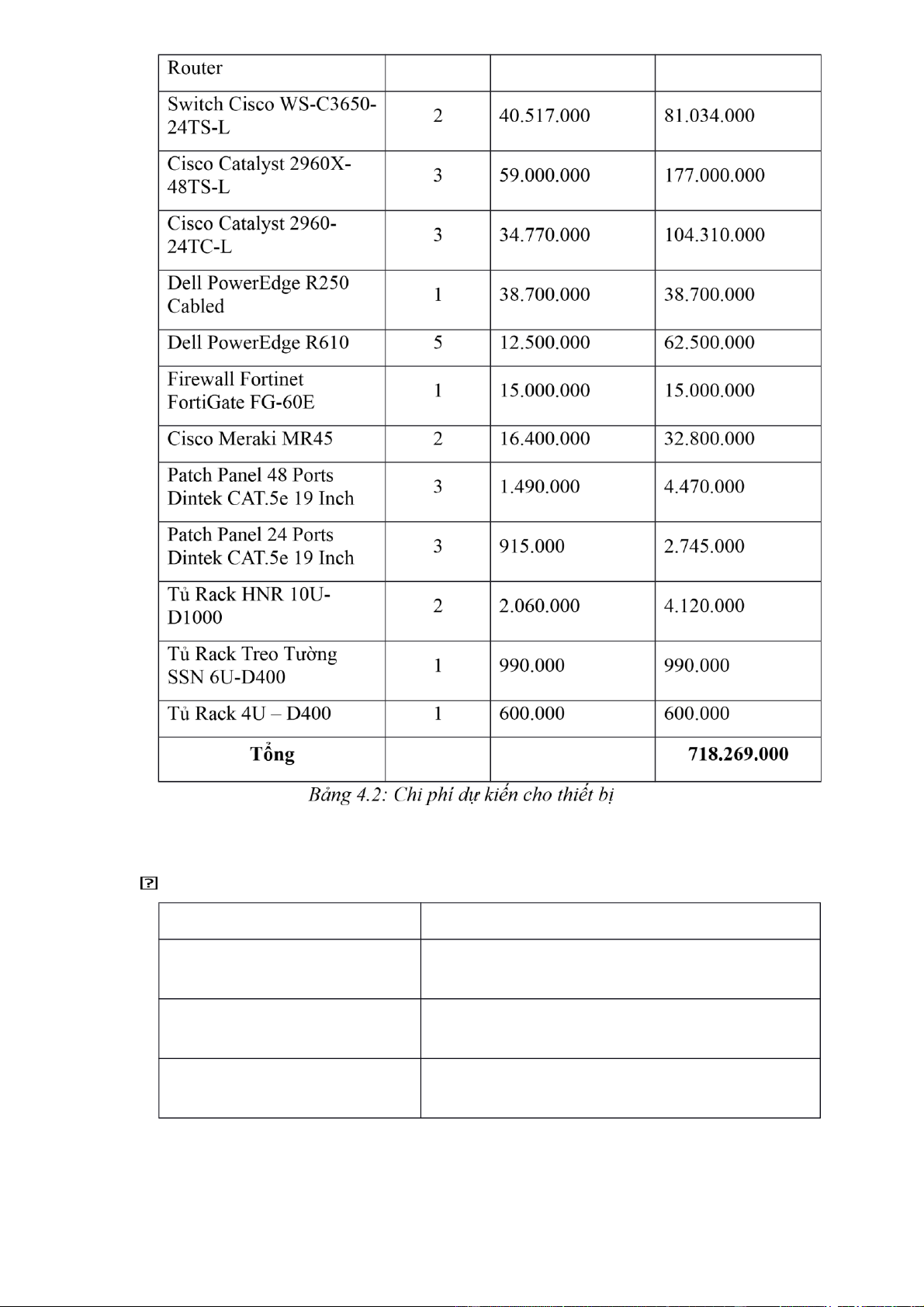

• Patch panel bao gồm 24 port, với kích thước 19inch phù hợp với các tủ rack, ODF hiện nay. Chi phí dự kiến: Thiết bị Số lượng Đơn giá Tổng Cisco ASR 1001-X 2 97.000.000 194.000.000

5. Thiết kế sơ đồ Phân chia VLAN: VLAN Mô tả

Sử dụng cho nhóm 100 máy có dây ở tầng 4 VLAN 10

Sử dụng cho nhóm 50 nút di động ở tầng 4 VLAN 20 ( không dây )

Sử dụng cho nhóm 60 nút có dây ở tầng 3 VLAN 30

Sử dụng cho văn phòng giám đốc ở tầng 3 VLAN 40

Sử dụng cho nhóm các máy chủ bên trong VLAN 50

phòng máy chủ ở tầng 2

Sử dụng cho nhóm 20 máy ở tầng 1 VLAN 60

Sử dụng cho máy chủ web trong DMZ VLAN 70

Bảng 5.1: Phân chia VLAN

Lược đồ địa chỉ IP được sử dụng trong thiết kế mạng này: Chọn

dải địa chỉ Private 172.16.x.0/24 VLAN Địa chỉ mạng VLAN 10 172.16.10.0/24 VLAN 20 172.16.20.0/24 VLAN 30 172.16.30.0/24 VLAN 40 172.16.40.0/24 VLAN 50 172.16.50.0/24 VLAN 60 172.16.60.0/24 VLAN 70 172.16.70.0/24

Bảng 5.2: Chia dải địa chỉ IP

- Sơ đồ logic của hệ thống mạng

Hình 5.1: Sơ đồ logic

- Sơ đồ kết nối các chi nhánh

Hình 5.2: Sơ đồ kết nối các chi nhánh

6. Các công nghệ sử dụng

DHCP (Dynamic Host Configuration Protocol)

Dịch vụ DHCP được cài đặt trong máy chủ DHCP nằm trong phòng máy chủ.

Các dải địa chỉ IP cho các Vlan khác nhau sẽ được tạo trong máy chủ DHCP. Vì

vậy, máy chủ DHCP sẽ tự động gán địa chỉ IP cho các máy trong mạng. Ưu điểm

chính của việc sử dụng giao thức này là cấu hình địa chỉ IP đáng tin cậy cho máy

chủ (giảm lỗi cấu hình do gán IP thủ công). STP (Spanning Tree Protocol)

Mỗi tầng có kết nối liên kết dự phòng giữa các switch tới 2 switch distribute

đặt ở tầng 2. Ngoài ra còn có kết nối dự phòng giữa 2 core router và 2 switch

distribute cũng như giữa switch phòng server và 2 switch distribute. Mục đích của

việc có thêm kết nối dự phòng là nếu một kết nối bị lỗi thì các thành phần mạng vẫn

có thể giao tiếp với nhau thông qua kết nối dự phòng. Do đó, thời gian chết của mạng

sẽ giảm. Tuy nhiên, việc thêm một kết nối dự phòng giữa các switch mạng có thể

tạo ra các vòng lặp. Để tránh vấn đề này, giao thức STP được sử dụng trong các

switch trong mạng này. Vì vậy, tại một thời điểm chỉ có một kết nối hoạt động và

một kết nối khác sẽ ở chế độ chặn. Khi kết nối hoạt động gặp sự cố, kết nối dự phòng

sẽ chuyển từ chế độ chặn sang chế độ hoạt động.

NAT (Network Address Translation)

NAT là một phần thiết yếu của thiết kế mạng này. PAT (Port Address

Translation) được sử dụng trên firewall để ánh xạ một hoặc hai địa chỉ IP public

được cung cấp bởi nhà cung cấp dịch vụ Internet để ánh xạ với địa chỉ IP private

được sử dụng bên trong mạng. Bằng cách sử dụng PAT, chúng ta có thể tiết kiệm số

lượng địa chỉ IP public được sử dụng cho chuyển đổi. NAT tĩnh sẽ được sử dụng để

giao tiếp với máy chủ web trên Internet, vì máy chủ web phải có thể hiển thị và truy

cập được từ ngoài Internet vào.

HSRP (Hot Standby Router Protocol)

HSRP được cấu hình bằng cách kết hợp 2 core router trong mạng này. Do đó, 2

core router sẽ hoạt động như một router ảo duy nhất cho các host bên trong. Một

core router sẽ đảm nhiệm trách nhiệm làm router active trong khi router còn lại sẽ

đảm nhiệm trách nhiệm làm router standby. Nếu router active gặp sự cố, router

standby sẽ đảm nhiệm vai trò của router active. Vì router mới chuyển tiếp sử dụng

cùng địa chỉ MAC và IP, các host có thể giao tiếp mà không gặp gián đoạn ngay cả

khi một trong hai core router gặp sự cố. RADIUS

Máy chủ RADIUS được triển khai tại phòng máy chủ ở tầng 2. Nó cung cấp dịch

vụ xác thực, phân quyền và tính cước tập trung (AAA) cho người dùng kết nối và

sử dụng dịch vụ mạng. Nó chủ yếu được sử dụng để xác thực người dùng được kết

nối đến mạng không dây ở phòng giám đốc ở tầng 3. FTP (File Transfer Protocol)

FTP server được cài đặt tại phòng máy chủ ở tầng 2. Nó được sử dụng để chuyển

tệp tin trong mạng nội bộ. Các tệp cần chia sẻ được tải lên máy chủ FTP.

Sau đó, người dùng có thể truy cập các tệp được chia sẻ bằng cách sử dụng chương

trình gọi là FTP client. Các lý do chính để sử dụng máy chủ FTP cho việc chuyển

tệp tin trong mạng bao gồm khả năng chuyển dữ liệu hàng loạt một cách hiệu quả,

cho phép chuyển không chỉ nhiều tệp mà còn nhiều thư mục cùng một lúc, khả năng

tiếp tục chuyển tệp tin nếu bị gián đoạn.

SMTP (Simple Mail Transfer Protocol)

Máy chủ SMTP được đặt trong phòng máy chủ tầng 2. Máy chủ SMTP đáng tin

cậy hơn trong việc gửi thư cho khách hàng. Chúng gửi thư đến người nhận nhanh

chóng, cung cấp tính đáng tin cậy khi gửi các tin nhắn email (máy chủ SMTP sẽ

luôn cố gắng gửi lại cùng một email cho đến khi việc truyền thành công), các tin

nhắn rác có thể được kiểm soát ở vị trí trung tâm và dung lượng hộp thư được giới

hạn theo dung lượng phần cứng. VPN

Mạng riêng ảo được sử dụng cho việc truyền thông giữa trụ sở chính và các chi

nhánh hay những nhân viên làm việc từ xa bằng cách thiết lập VPN Site to Site và

VPN remote access trên firewall. VPN sử dụng một đường hầm được mã hóa cho

việc truyền dữ liệu trên cơ sở hạ tầng Internet hiện có. Do đó, cung cấp một đường

truyền giao tiếp an toàn và giá rẻ cho việc truyền dữ liệu. KẾT LUẬN

Trong tiểu luận này, nhóm em đã thảo luận và đưa ra một thiết kế mạng cho một công

ty cỡ vừa. Thiết kế mạng này đã được xây dựng với sự cân nhắc kỹ lưỡng để đáp ứng

nhu cầu của công ty và đảm bảo tính bảo mật, ổn định và hiệu quả trong hoạt động và

đáp ứng nhu cầu mở rộng của công ty trong tương lai. Hệ thống mạng mới được thiết

kế dựa trên các tiêu chuẩn hiện đại và phù hợp với yêu cầu của công ty.

Nhóm em đã thảo luận về việc sử dụng các thiết bị mạng như router, switch, firewall và

server để tạo ra một mạng có tính linh hoạt và đáng tin cậy. Ngoài ra, chúng em cũng

đã thảo luận về việc sử dụng các công nghệ để tạo ra một mạng an toàn, dễ quản lý và

dễ mở rộng. Trong thiết kế này sử dụng cấu trúc mạng phân tầng để tách biệt lưu lượng

mạng và giảm thiểu tắc nghẽn, Bên cạnh đó, chúng em cũng đã đề xuất việc triển khai

một hệ thống VPN cho phép kết nối giữa các chi nhánh với trụ sở chính và nhân viên

làm việc từ xa có thể truy cập vào hệ thống mạng, đồng thời giữ cho dữ liệu được truyền

tải một cách an toàn và bảo mật.

Tổng quát lại, thiết kế mạng cho doanh nghiệp cỡ vừa này đã được thiết kế để đảm bảo

rằng hệ thống mạng có thể đáp ứng nhu cầu của doanh nghiệp và đảm bảo tính bảo mật,

ổn định và hiệu quả trong hoạt động.