Preview text:

lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

CHƯƠNG 3. XÂY DỰNG DNS SERVER

3.1. CÀI ĐẶT VÀ CẤU HÌNH DNS SERVER 3.1.1. Chuẩn bị

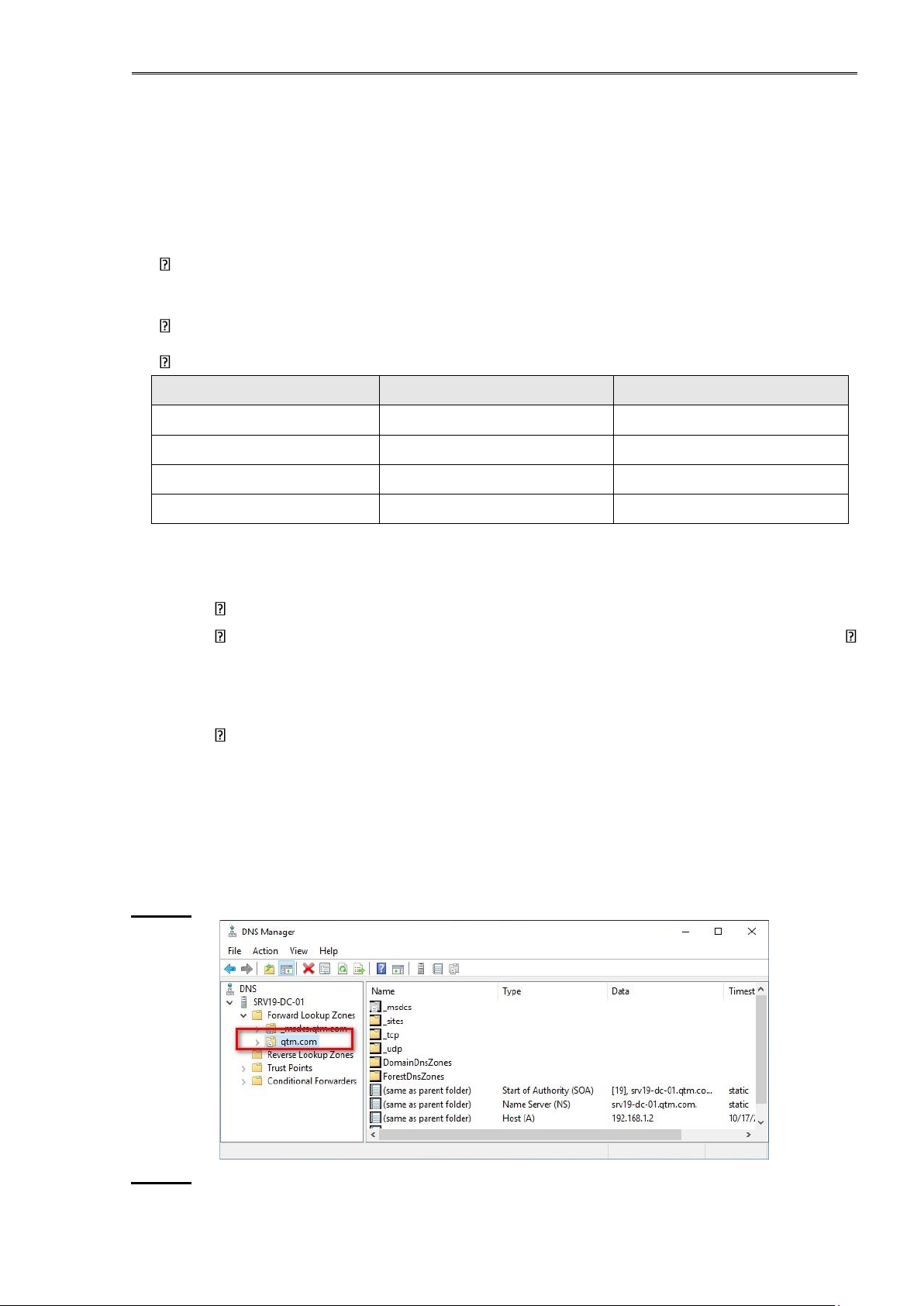

Chuẩn bị 1 máy Server SRV19-DC-01 đã nâng cấp Domain Controller và quản lý miền qtm.com

Chuẩn bị 1 máy Client CLIENT02 để kiểm tra phân giải.

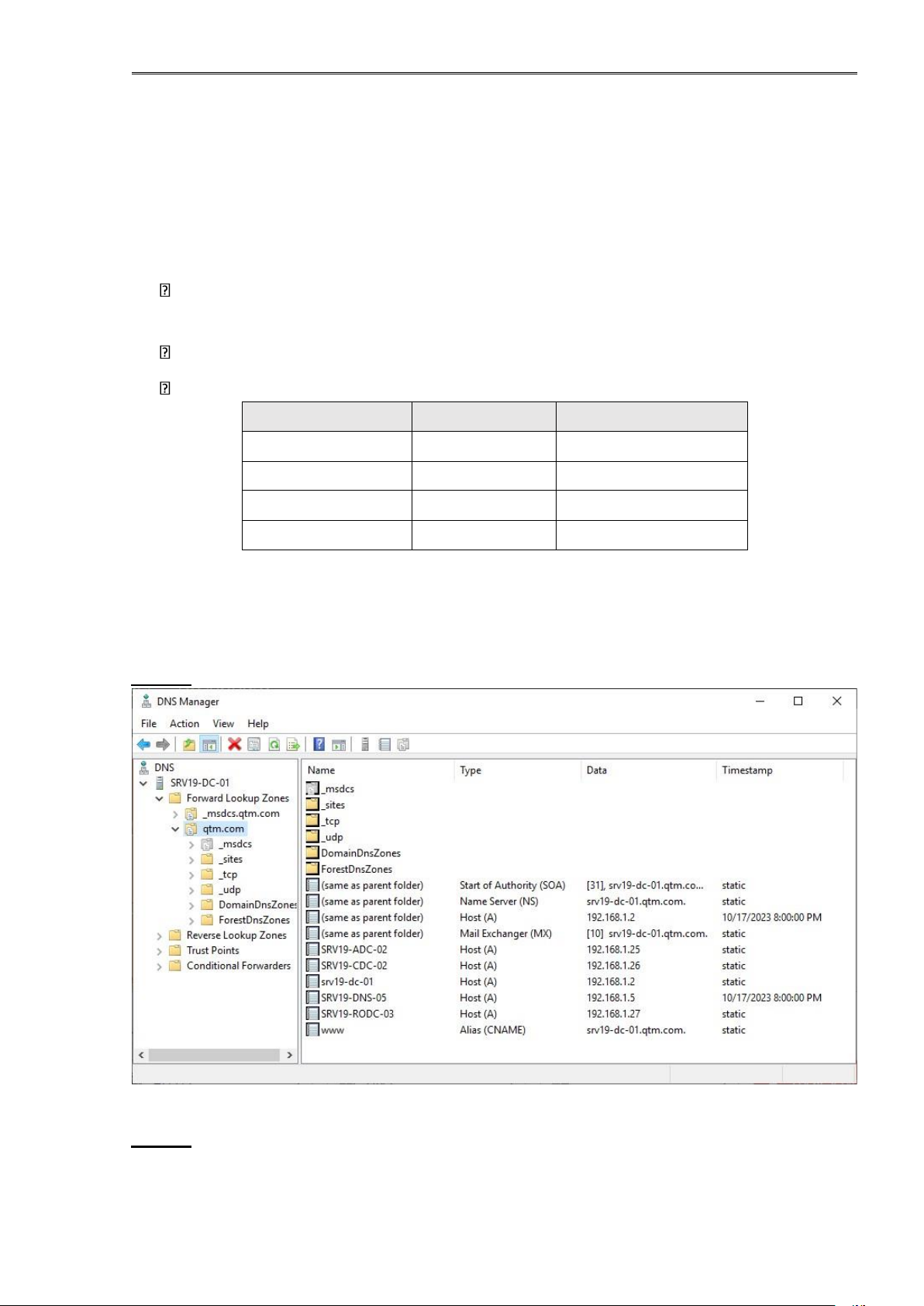

Sơ đồ địa chỉ IP như sau: Thông số SRV19-DC-01 Client02 IP address 192.168.1.2 192.168.1.10 Gateway 192.168.1.1 192.168.1.1 Subnet mask 255.255.255.0 255.255.255.0 DNS Server 192.168.1.2 192.168.1.2 3.1.2. Yêu cầu

- Cấu hình dịch vụ DNS trên máy SRV19-DC-01:

Cấu hình Primary Zone trong Forward Lookup Zone với tên: qtm.com.

Cấu hình Reverse Zone trong Reverse Lookup Zone với dải :192.168.1.0.

Cấu hình các bản ghi: A, PTR, CNAME, MX….

- Khai báo DNS client và kiểm tra:

Dùng nslookup để kiểm tra phân giải.

3.1.3. Các bước thực hiện

3.1.3.1. Cấu hình DNS

Khi máy SRV19-DC-01 nâng cấp thành domain Controller đã được cài đặt và cấu hình

DNS Forword Lookup Zones cho miền qtm.com

Bước 1. Vào Server Manager, chọn Tools, chọn vào dịch vụ DNS.

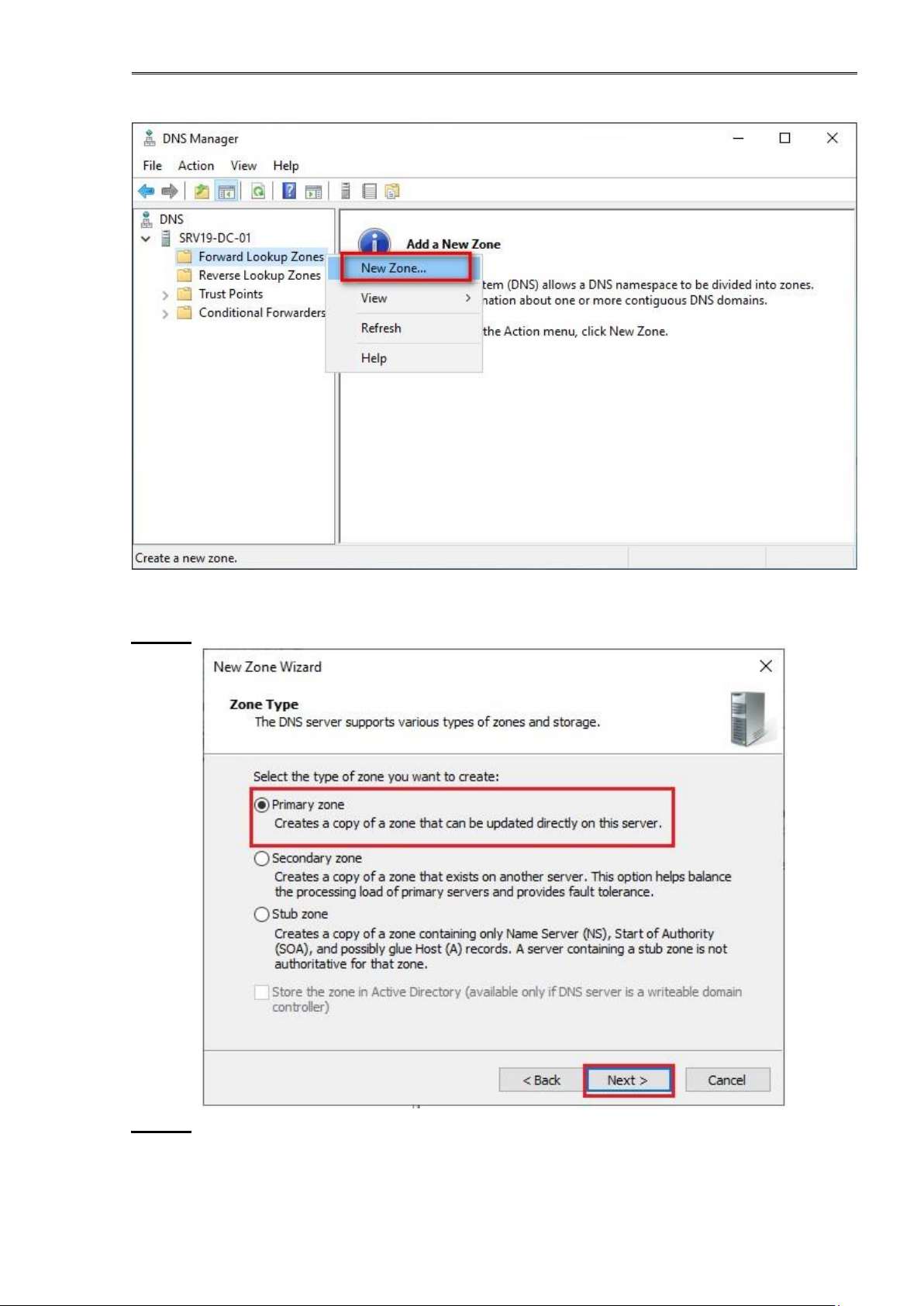

Bước 2. Để tạo Zone mới, tại màn hình DNS Manager, click chuột phải tại Forward lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Lookup Zones chọn New Zone…

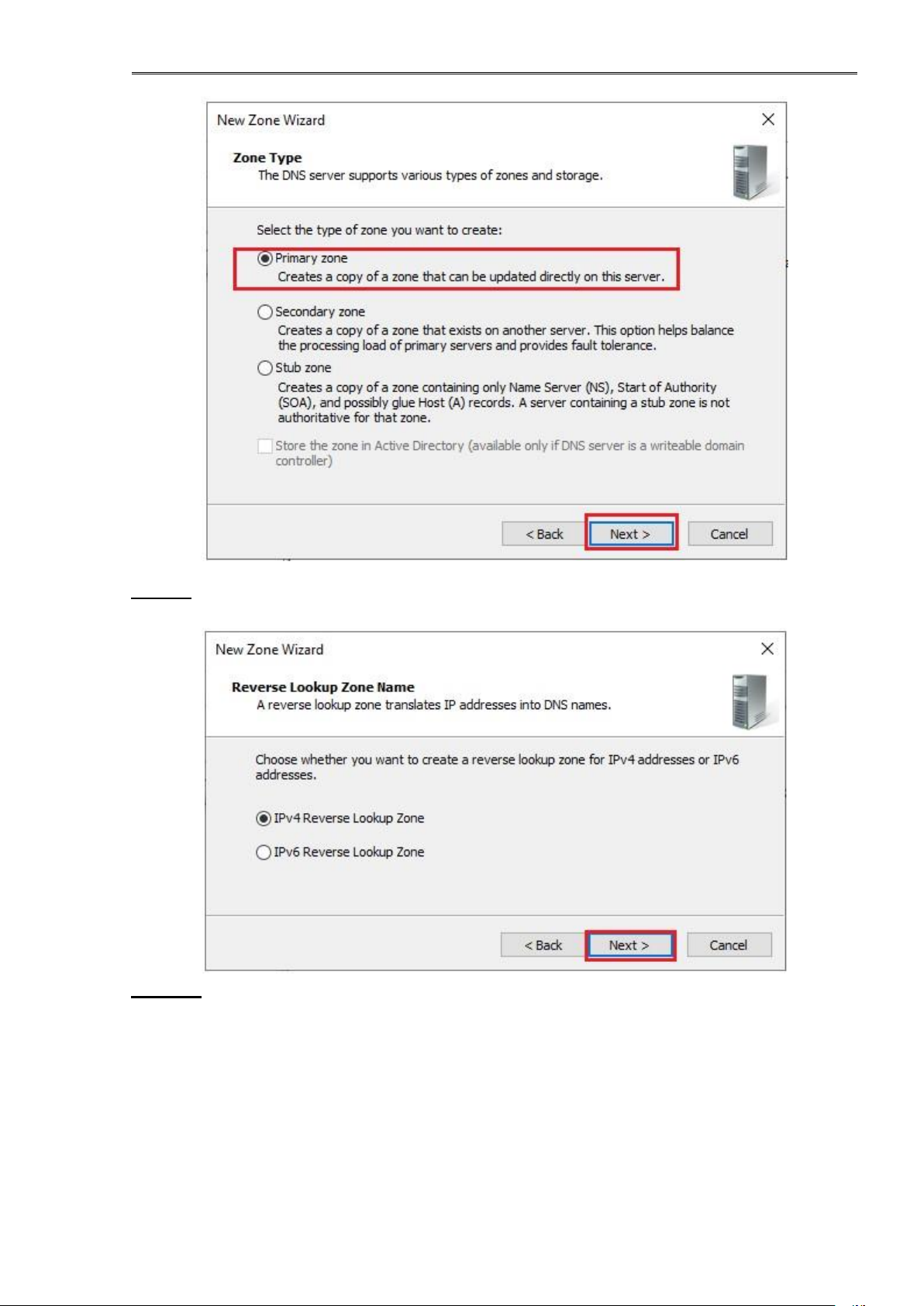

Bước 3. Tại cửa sổ Zone Type, chọn vào Primary zone.

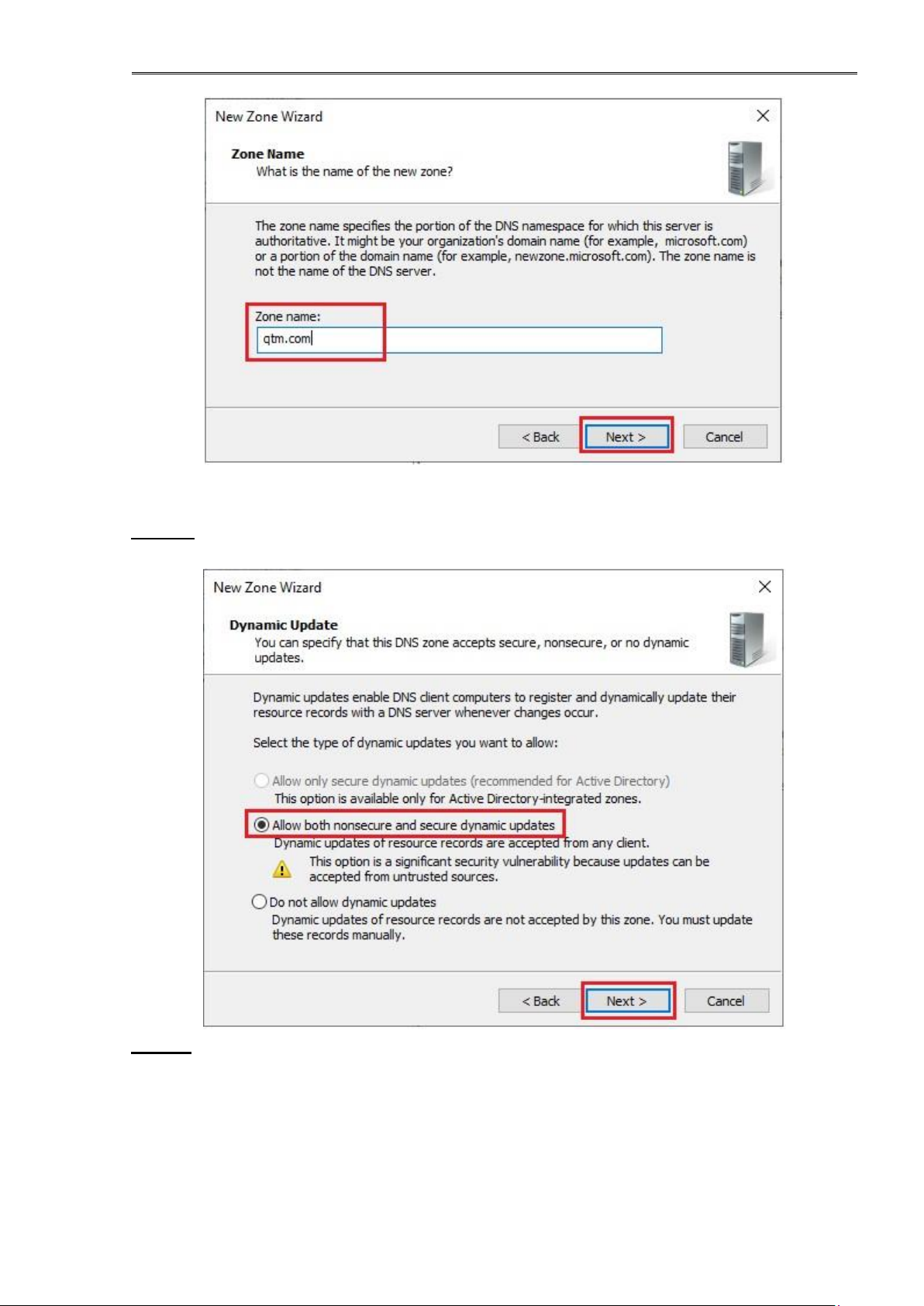

Bước 4. Tại cửa sổ Zone Name, nhập vào tên miền, ví dụ: qtm.com lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 5. Tiếp tục click vào Next, tại cửa sổ Dynamic Update, chọn vào Allow both

nonsecure and secure dynamic updates.

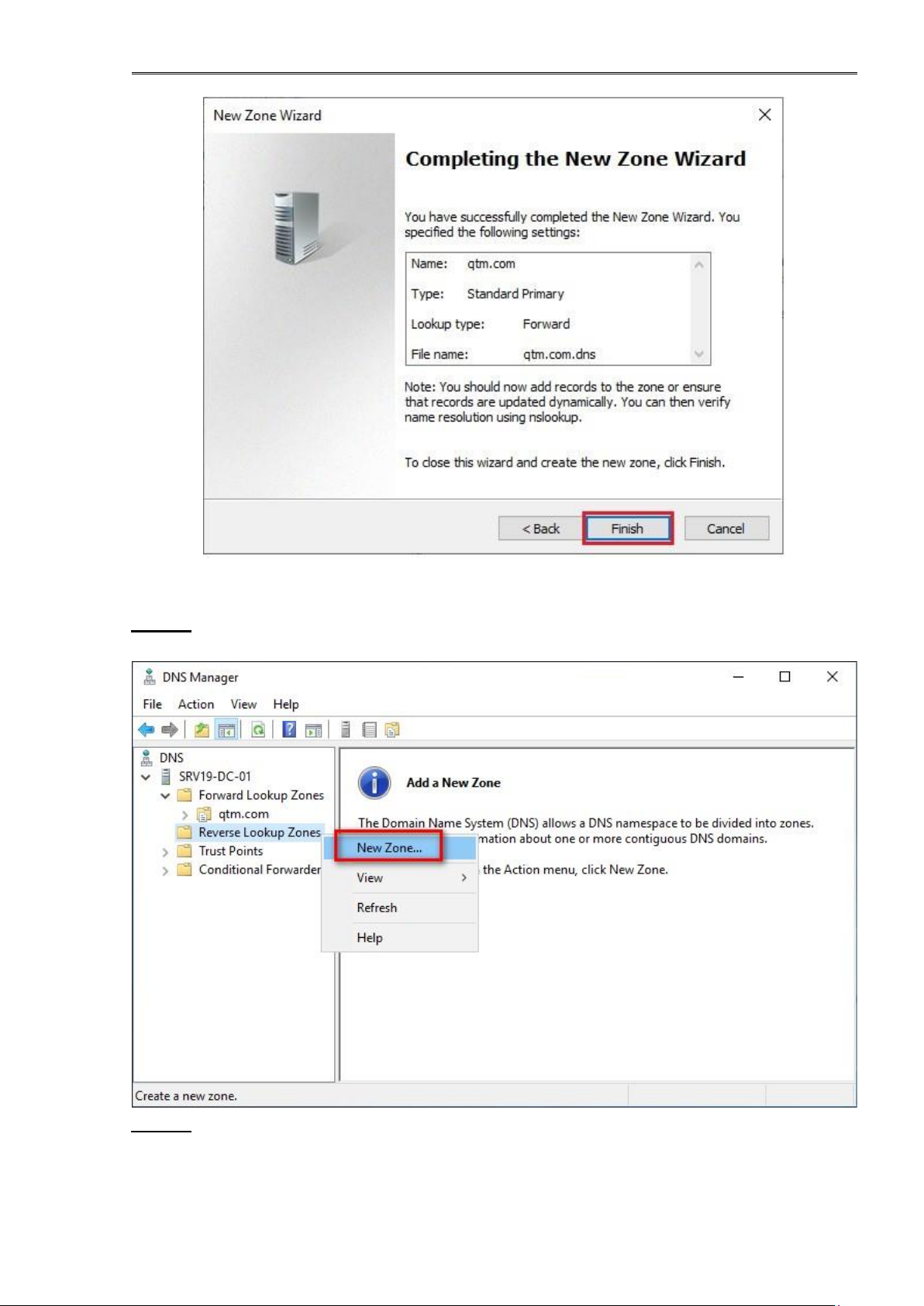

Bước 6. Click vào Finish để kết thúc quá trình cài đặt. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 7. Tại màn hình DNS Manager, click chuột phải tại Reverse Lookup Zones, chọn vào New Zone.

Bước 8. Tại cửa sổ Zone Type, click chọn vào Primary zone. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 9. Tại cửa sổ Reverse Lookup Zone Name, click chọn vào IPv4 Reverse Lookup Zone.

Bước 10. Tại cửa sổ Reverse Lookup Zone Name, nhập vào Network ID: 192.168.1 lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

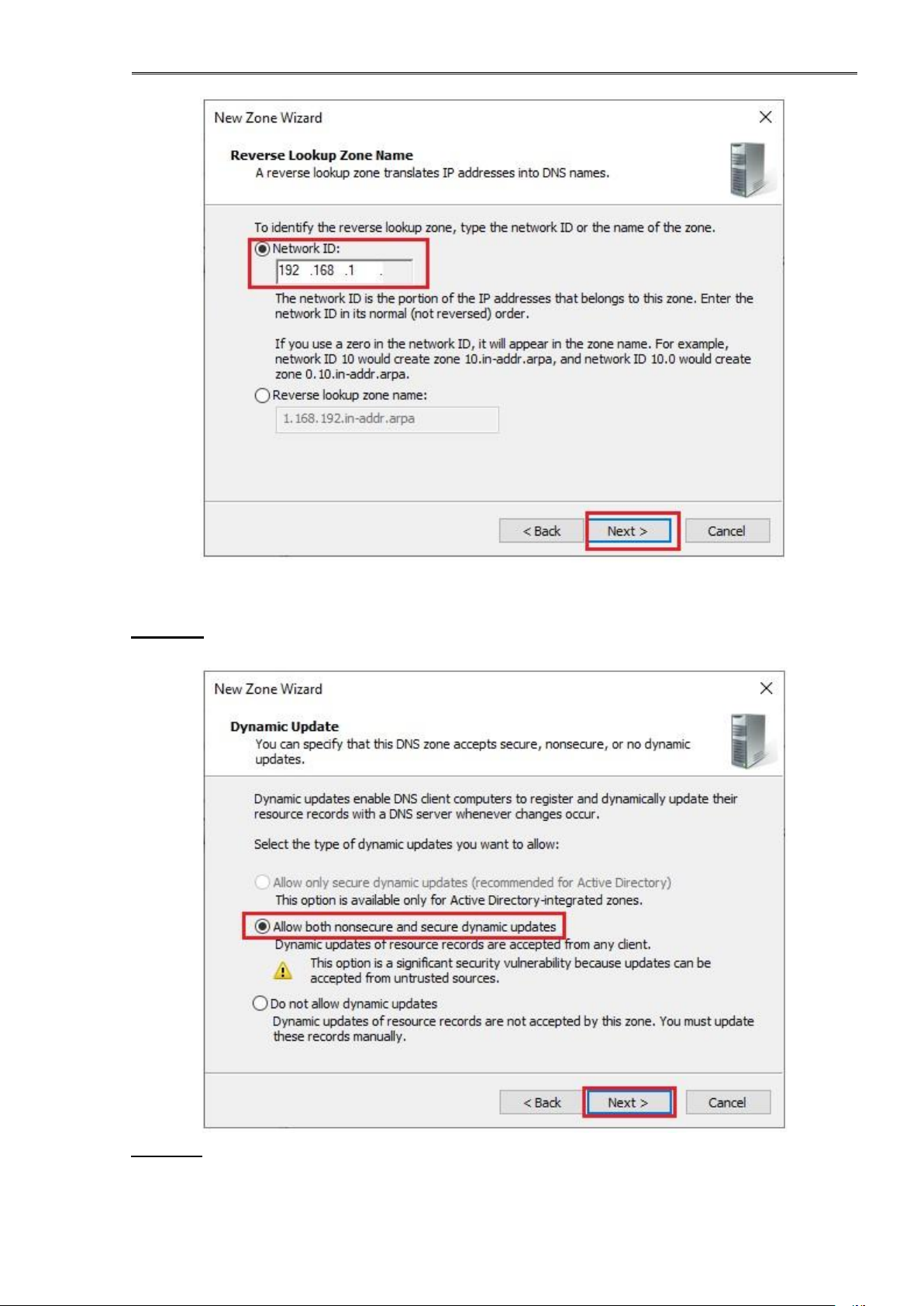

Bước 11. Tại cửa sổ Dynamic Update, chọn vào Allow both nonsecure and secure dynamic updates.

Bước 12. Tại cửa số tiếp theo, click chọn vào Finish để kết thúc quá trình cấu hình dịch vụ DNS. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

3.1.3.2. Cấu hình tạo bản ghi

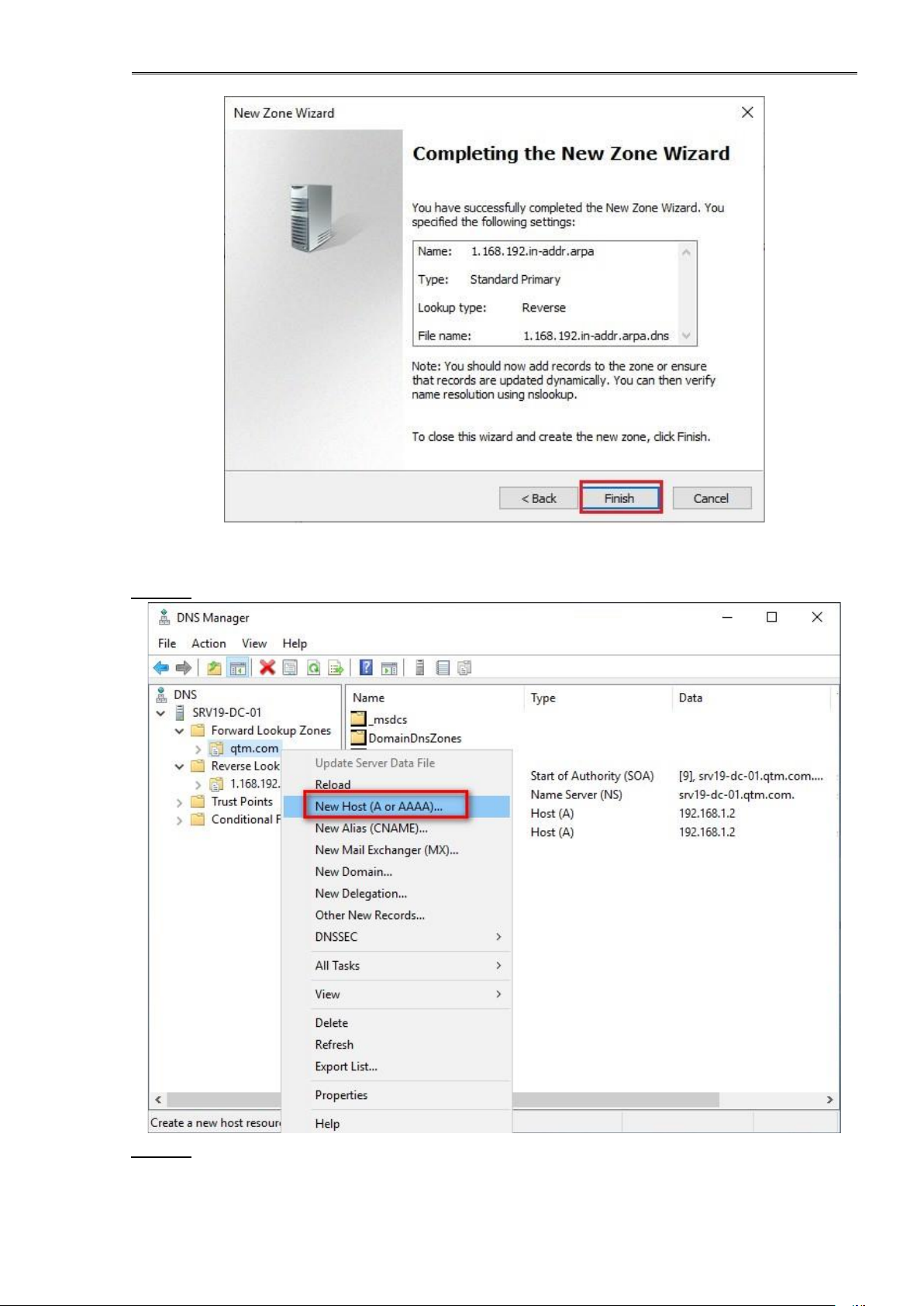

Bước 1. Click vào tên miền qtm.com, click chuột phải chọn New Host (A or AAAA).

Bước 2. Tại cửa sổ New Host:

- Name (users parent domain name if blank): SRV19-DC-01 lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

- IP address: 192.168.1.2

- Click tại Create associated pointer (PTR) record. (để máy tự động tạo bản ghi

PTR). Sau đó, chọn Add Host.

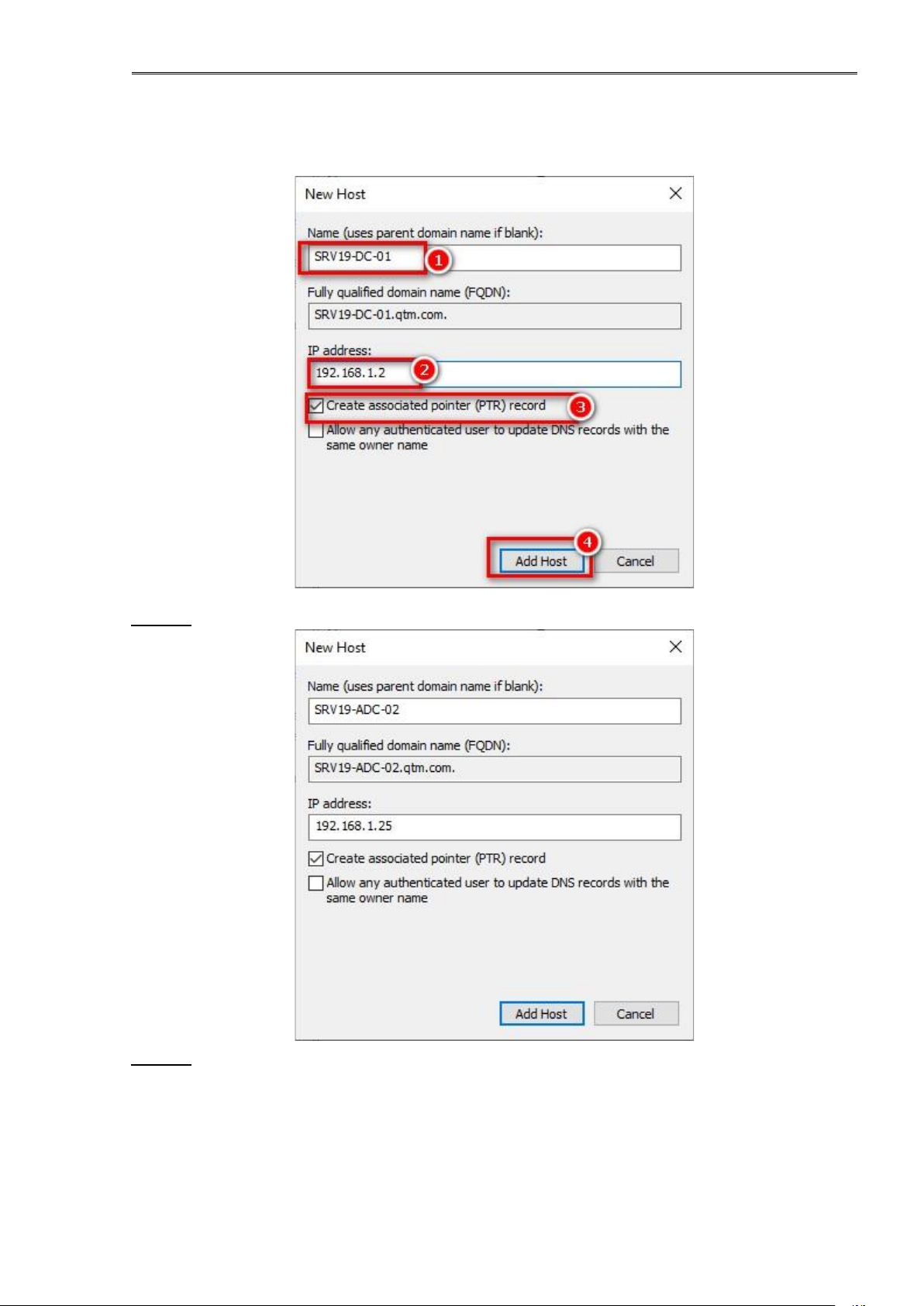

Bước 3. Tạo bản ghi cho máy SRV19-ADC-02.

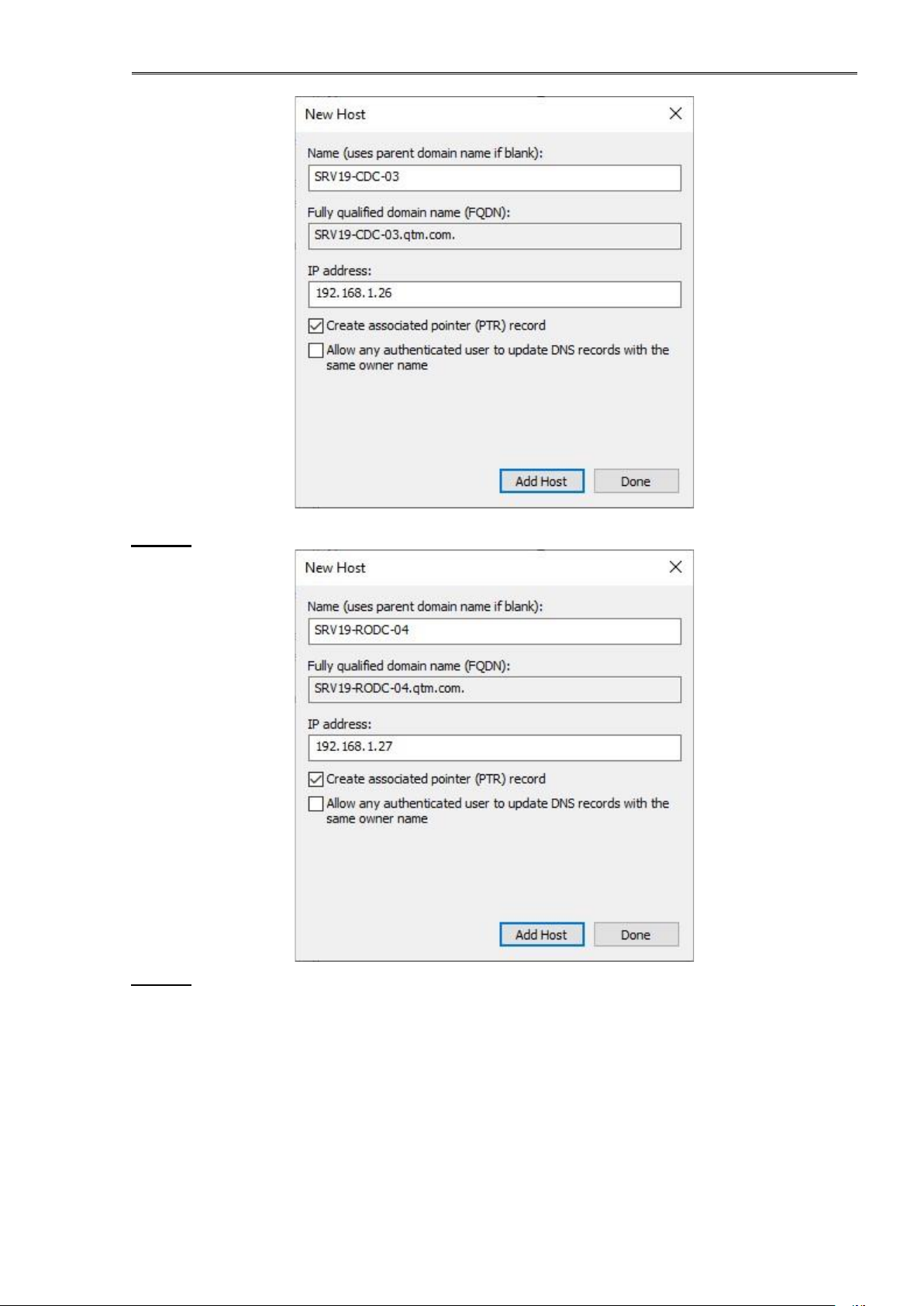

Bước 4. Tạo bản ghi cho máy SRV19-CDC-03. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 5. Tạo bản ghi cho máy SRV19-RODC-04.

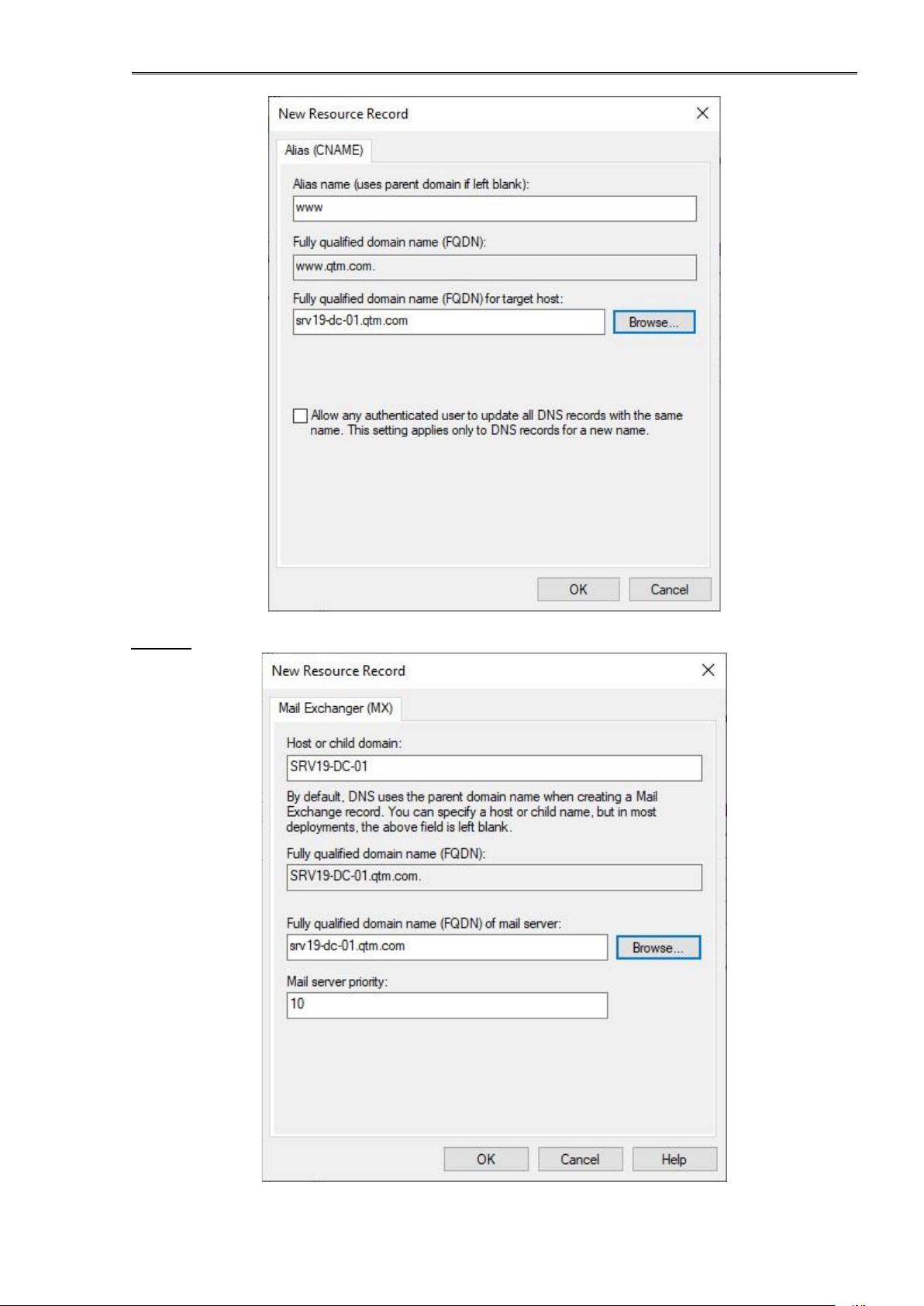

Bước 6. Tạo bản ghi CNAME. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 7. Tạo bản ghi Mail Exchanger (MX). lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

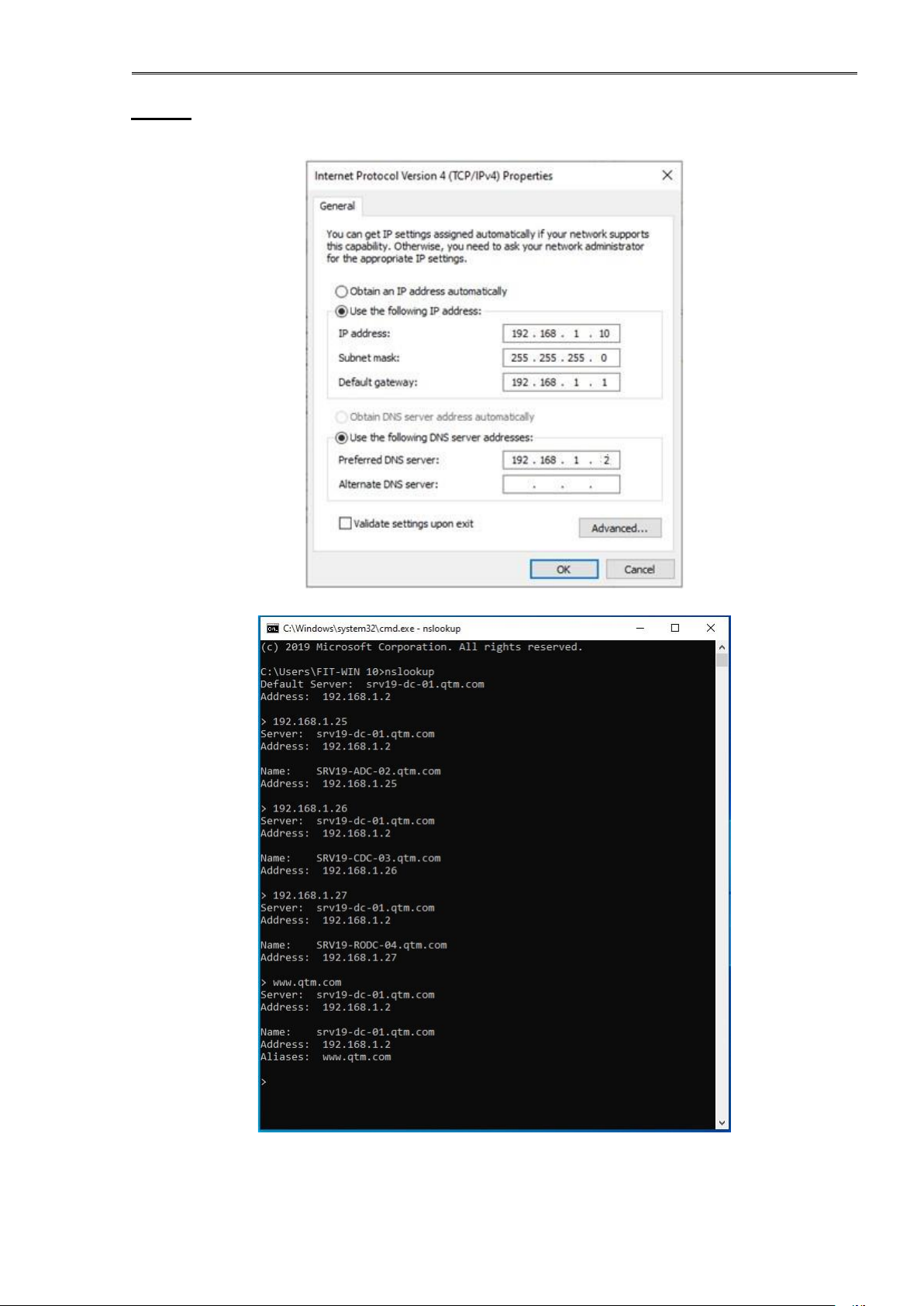

Bước 8. Chuyển sang máy Client02. - Cấu hình địa chỉ IP

- Vào cmd, gõ lệnh nslookup.

3.2. CẤU HÌNH DNSSEC lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

DNSSEC (DNS Security Extensions) là công nghệ an toàn mở rộng cho hệ thống tên miền

DNS. Công nghệ này cung cấp một cơ chế xác thực giữa các máy chủ với nhau và cho từng

zone dữ liệu để đảm bảo toàn vẹn dữ liệu. DNSSEC sẽ giúp cho người dùng truy cập đúng

tên miền, tránh nguy cơ giả mạo DNS.

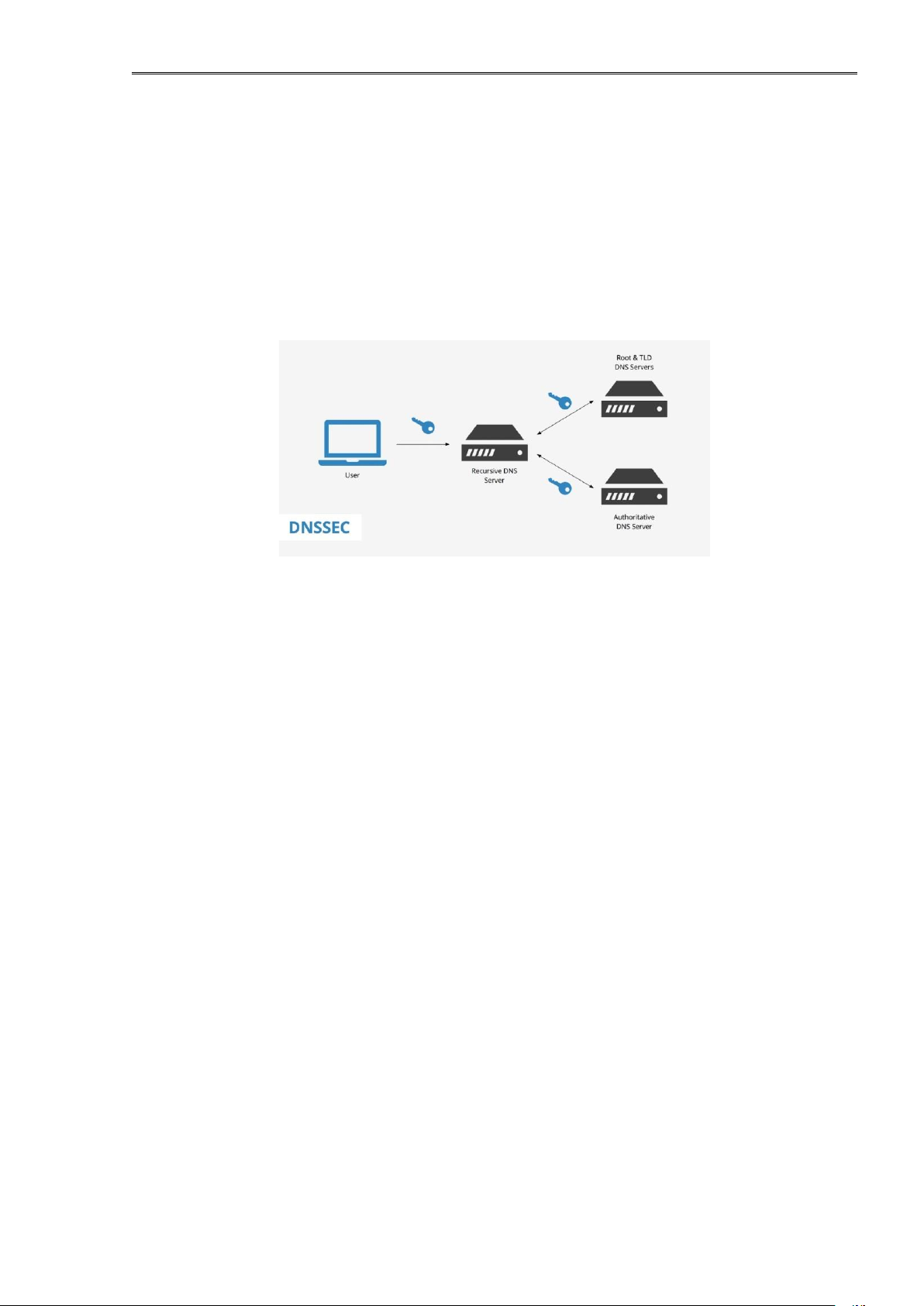

Khi người dùng truy cập vào một tên miền bất kỳ bằng trình duyệt, trình phân giải sẽ tiến

hành xác minh chữ ký số. Chỉ khi chữ ký điện tử trong dữ liệu trùng khớp với chữ ký số

đã được lưu trong máy chủ DNS chính thì yêu cầu mới được thực hiện. DNSSEC không

bao gồm các thuật toán mã hóa nên không cung cấp tính năng bảo mật dữ liệu, nó chỉ hỗ

trợ xác thực dữ liệu DNS.

Cách thức hoạt động của DNSSEC

So với DNS, DNSSEC có những điểm khác biệt sau đây:

- Thêm các bản ghi DNSKEY vào 1 zone.

- Thêm các bản ghi RRSIG vào 1 zone.

- Thêm các bản ghi NSEC vào 1 zone.

- Thêm các bản ghi DS vào 1 zone.

- Có sự thay đổi với bản ghi CNAME.

Công nghệ an toàn mở rộng của DNS – DNSSEC đã đưa ra 4 bản ghi mới, bao gồm:

- DNSKEY – DNS Public Key (Bản ghi khóa công cộng): dùng để xác thực chữ ký trong bản ghi RRSIG.

- RRSIG – Resource Record Signature (Bản ghi chữ ký tài nguyên): giúp lưu trữ các

thông tin quan trọng dùng cho xác thực dữ liệu đi kèm.

- DS – Delegation Signer (Bản ghi ký ủy quyền): xác thực khu vực được ủy quyền và

tham chiếu DNSKEY trong vùng ủy quyền phụ.

- NSEC – Next Secure (Bản ghi bảo mật kế tiếp): liên kết với NSEC để xác thực các

bản ghi không tồn tại trong vùng, chứa liên kết bản ghi trong vùng và liệt kê các bản ghi tồn tại.

Những lợi ích khi triển khai DNSSEC gồm có:

- Giảm thiểu các mối đe dọa do DNS giả mạo, phân giải chứa mã độc hại, đầu độc bộ

nhớ cache và sửa lỗi làm sai lệch dữ liệu DNS. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

- Bảo vệ dữ liệu và thông tin của khách hàng khỏi sự tấn công của hacker.

- Giúp doanh nghiệp phát triển các dịch vụ an toàn trên nền tảng công nghệ số.

- Bảo vệ và xây dựng uy tín thương hiệu, tạo dựng lòng tin với khách hàng.

- Nâng tầm ảnh hưởng, góp phần định hình tương lai cho công nghệ DNSSEC. 3.2.1. Chuẩn bị

1 máy Server SRV19-DC-01 quản lý miền qtm.com, đã cài đặt dịch vụ DNS và thực hiện cầu hình DNSSEC

1 máy Client Client02 để kiểm tra phân giải.

Sơ đồ địa chỉ IP như sau: Thông số SRV19-DC-01 Client02 IP address 192.168.1.2 192.168.1.10 Gateway 192.168.1.1 192.168.1.1 Subnet mask 255.255.255.0 255.255.255.0 DNS Server 192.168.1.2 192.168.1.2 3.2.2. Yêu cầu

Thực hiện cấu hình DNSSEC trên máy SRV19-DC-01.

3.2.3. Các bước thực hiện

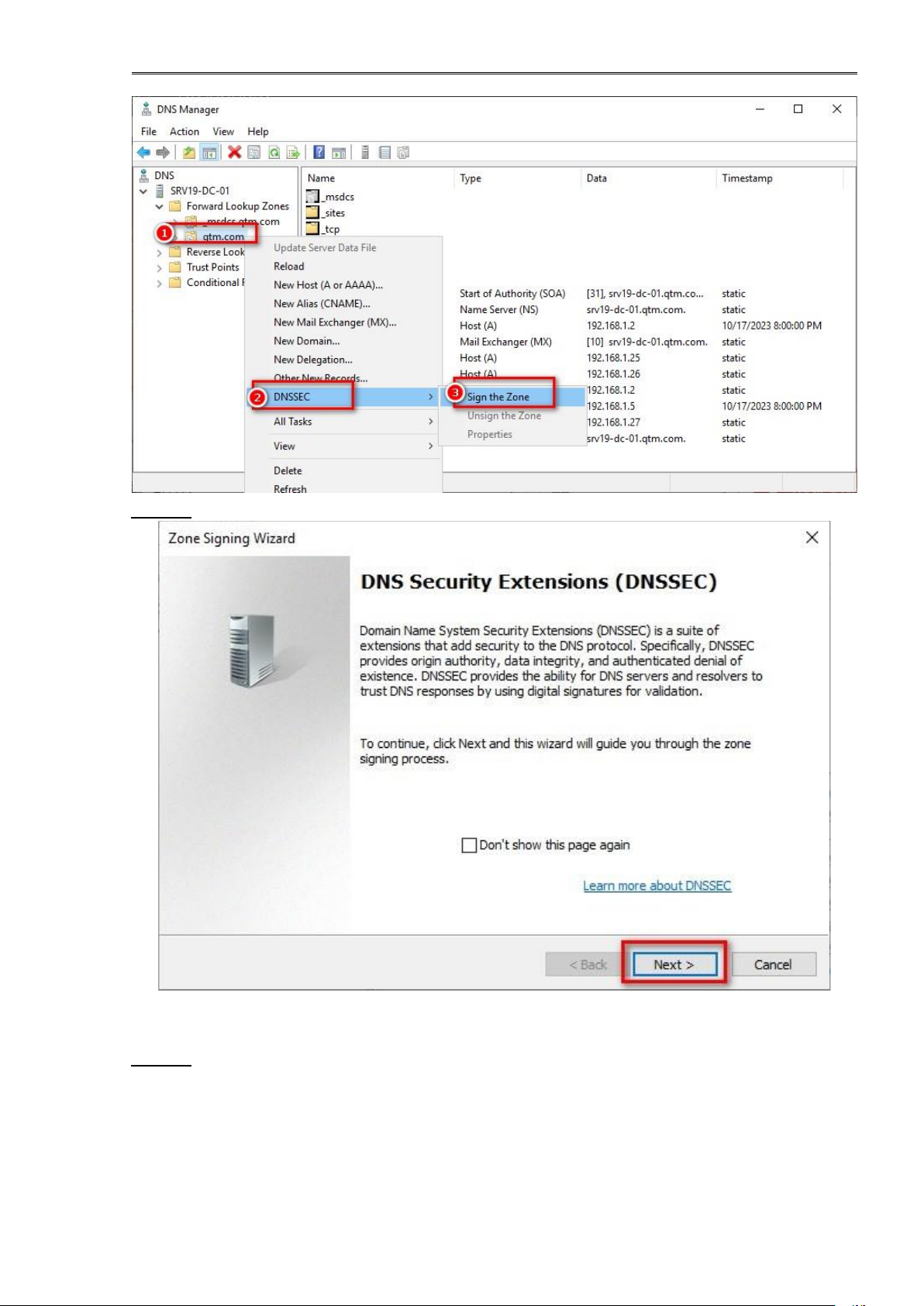

Bước 1. Mở Server Manager, chọn Tools, chọn DNS.

Bước 2. Trong cửa sổ DNS Manager, click chuột phải vào tên miền qtm.com ,

chọn DNSSEC / Sign the Zone. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 3. Tại cửa sổ DNS Security Extensions (DNSSEC), click vào Next.

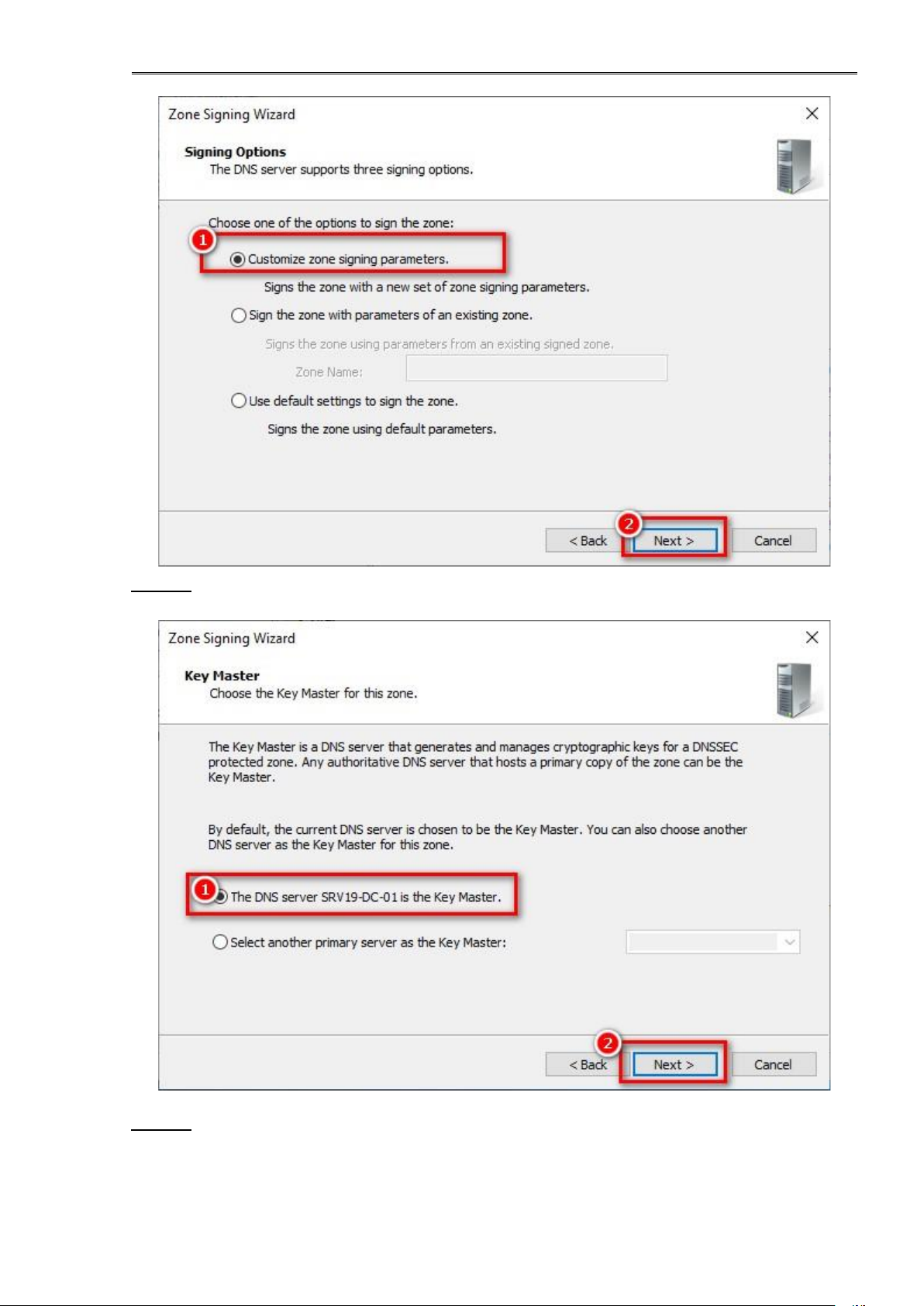

Bước 4. Tại cửa sổ Zone Signing Wizard, chọn Customize zone singing

parameters, chọn vào Next. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 5. Tại cửa sổ Key Master, kiểm tra tùy chọn là The DNS Server

BKAPDC12-01 is the Key Master, click vào Next.

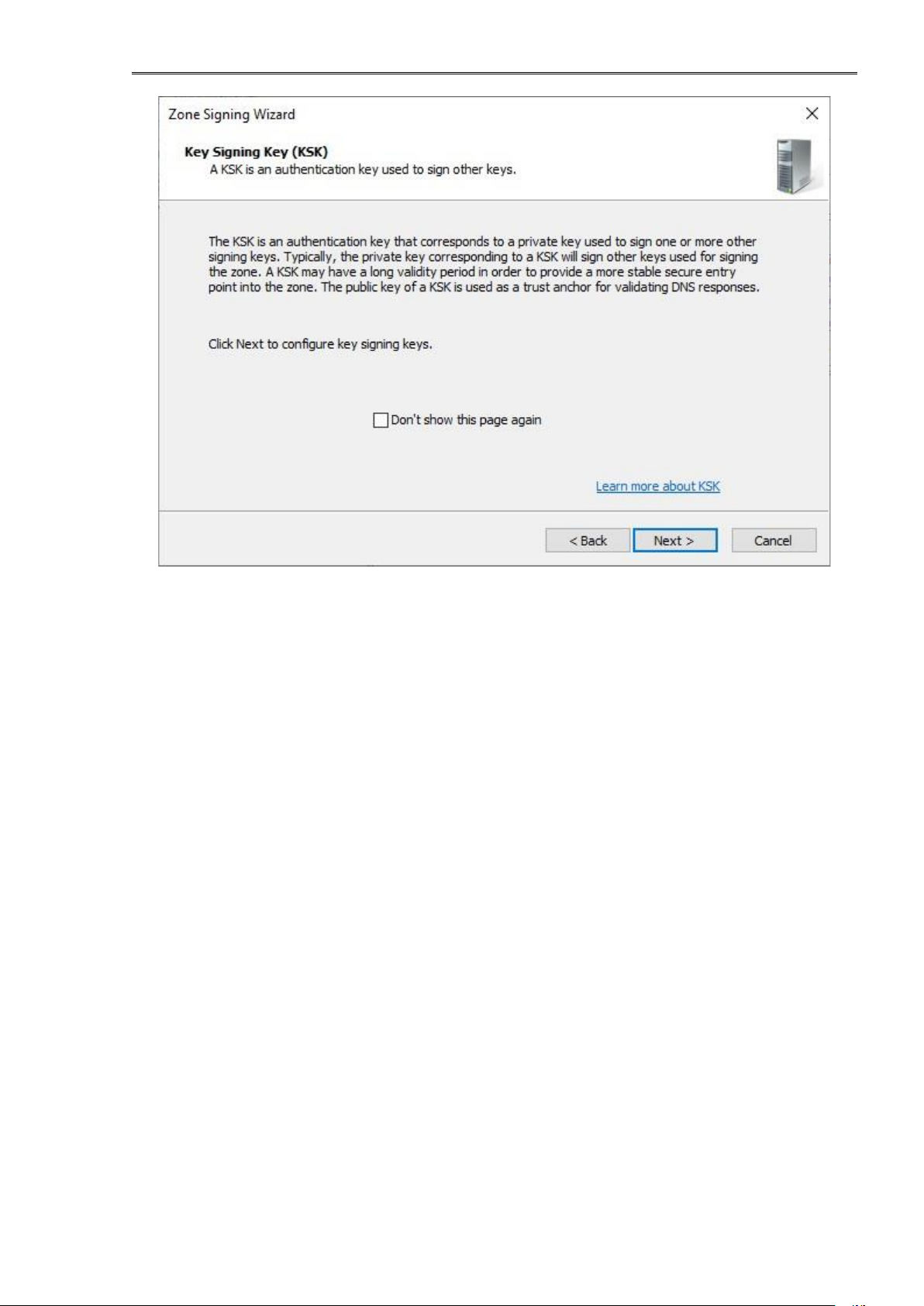

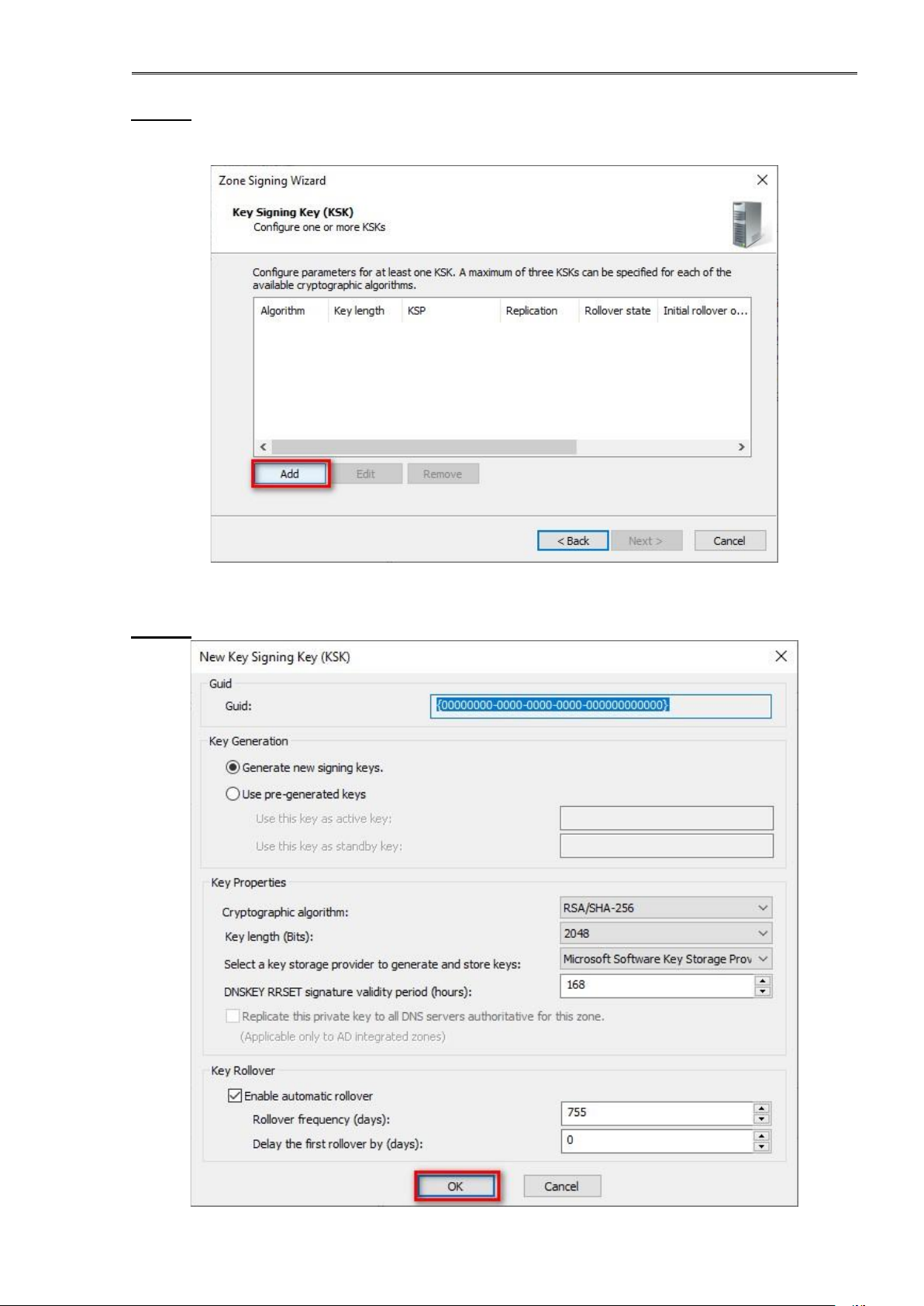

Bước 6. Tại cửa sổ Key Signing Key (KSK) , click vào Next. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 7. Tại cửa sổ Key Signing Key (KSK) / Configure one or more KSKs, click vào Add.

Bước 8. Tại cửa sổ New Key Signing Key (KSK), click vào OK. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

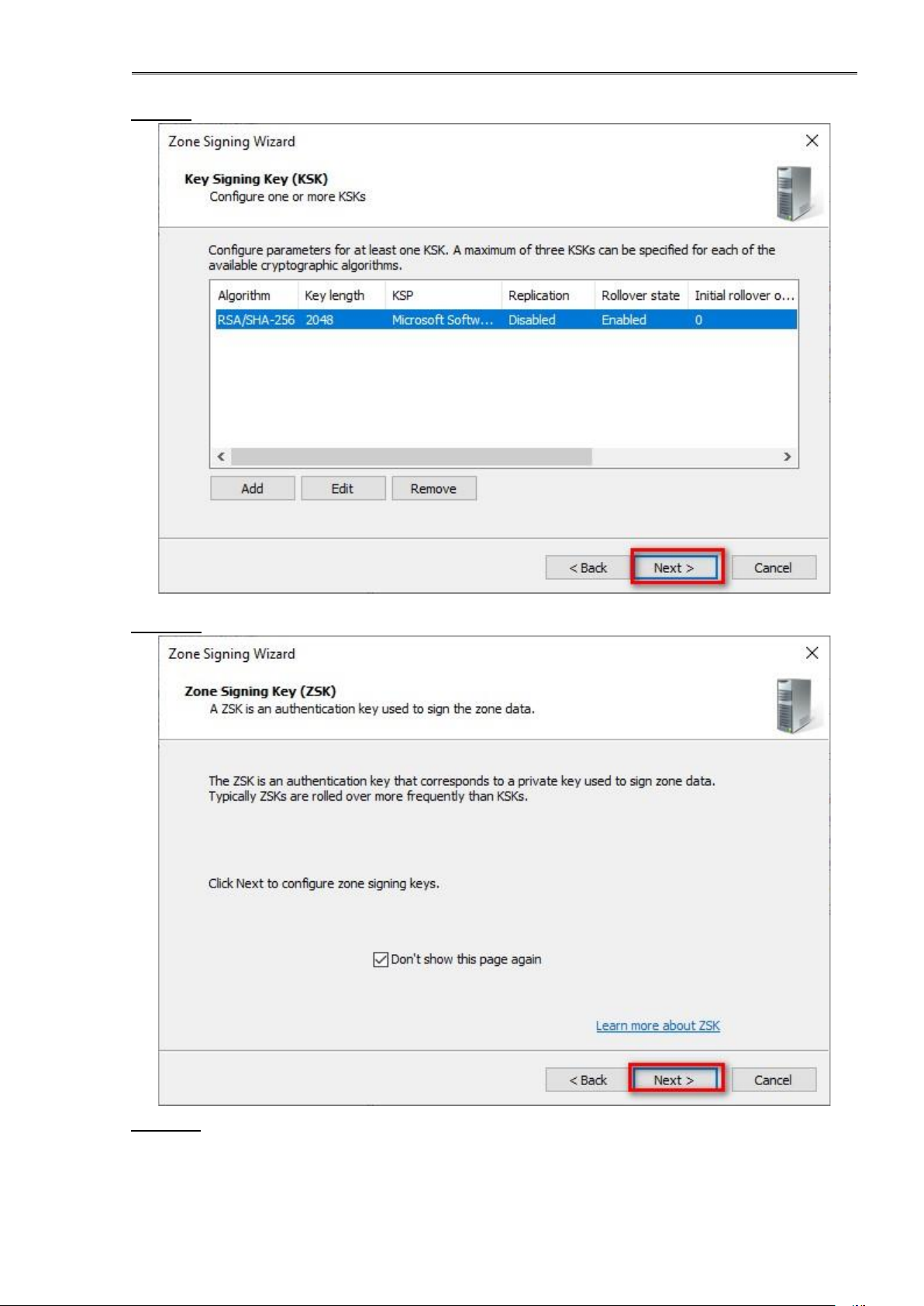

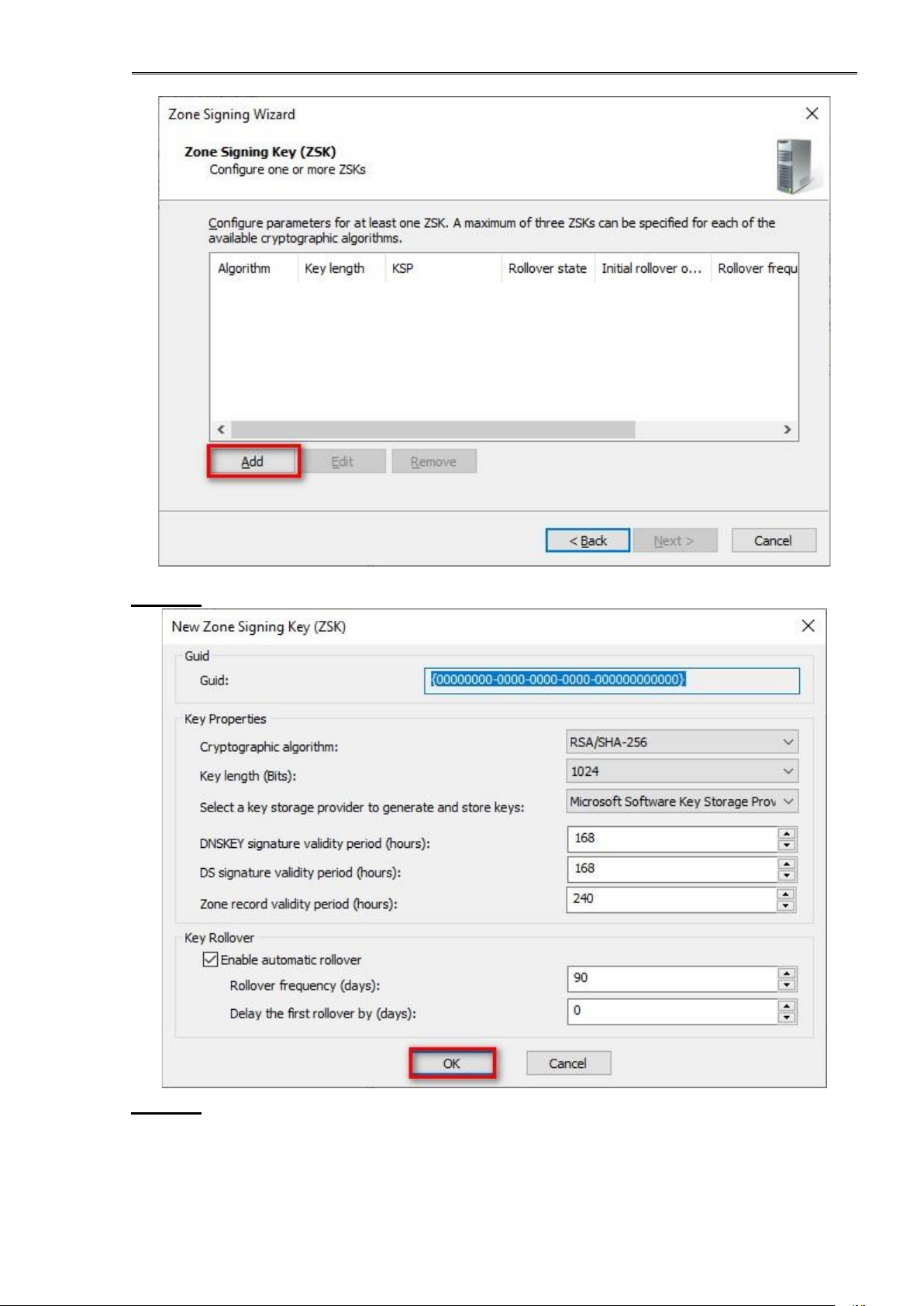

Bước 9. Click vào Next tại cửa sổ Key Signing Key (KSK).

Bước 10. Tại cửa sổ Zone Signing Key (ZSK), click vào Next.

Bước 11. Tại cửa sổ Zone Signing Key (ZSK) Configure one ỏ mỏe ZSKs, Click vào Add. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 12. Tại cửa sổ New Zone Signing Key (ZSK), click vào OK.

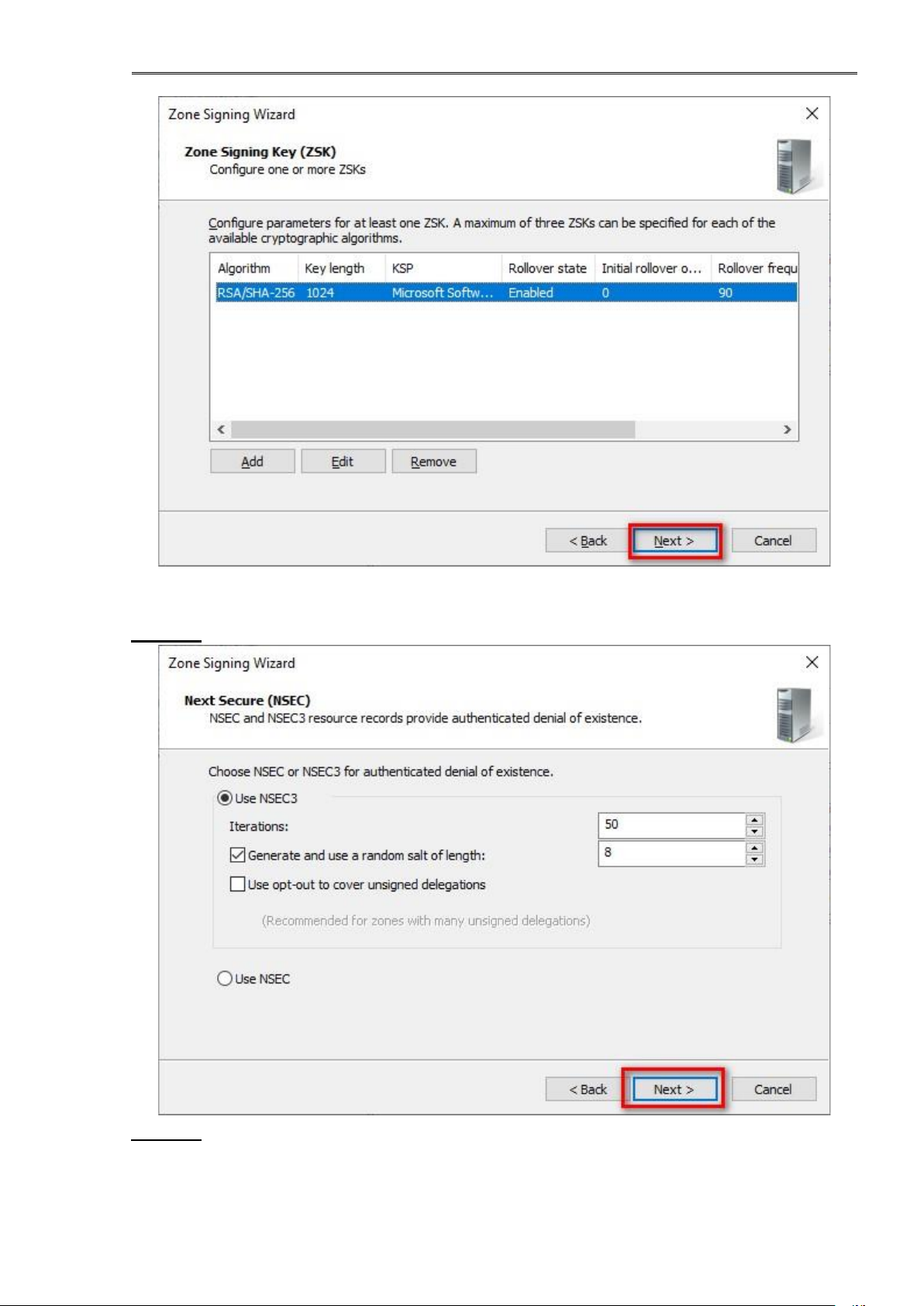

Bước 13. Click vào Next. lOMoAR cPSD| 58736390

Chương 3. Xây dựng DNS Server

Bước 14. Tại cửa sổ Next Secure (NSEC), click vào Next.

Bước 15. Tại cửa sổ Trust Anchors (TAs), click chọn vào Enable the distribution

of trust anchors for this zone, click vào Next.