Preview text:

lOMoARcPSD|16072870

BÀI TẬP LỚN 1 - NHẬP MÔN AN TOAN THÔNG TIN Thực hiện bởi: - Nội dung thực hiện:

• Cài đặt phần mềm Vmware Workstation • Tạo máy ảo

• Tải và chạy thử các virus : o Wannacry o Friday the 13th o DollarRevenue o MacDefender o Mydoom

Dưới đây là trình bày về những thông tin đã nghiên cứu được từ các Virus. lOMoARcPSD|16072870 1. Wannacry

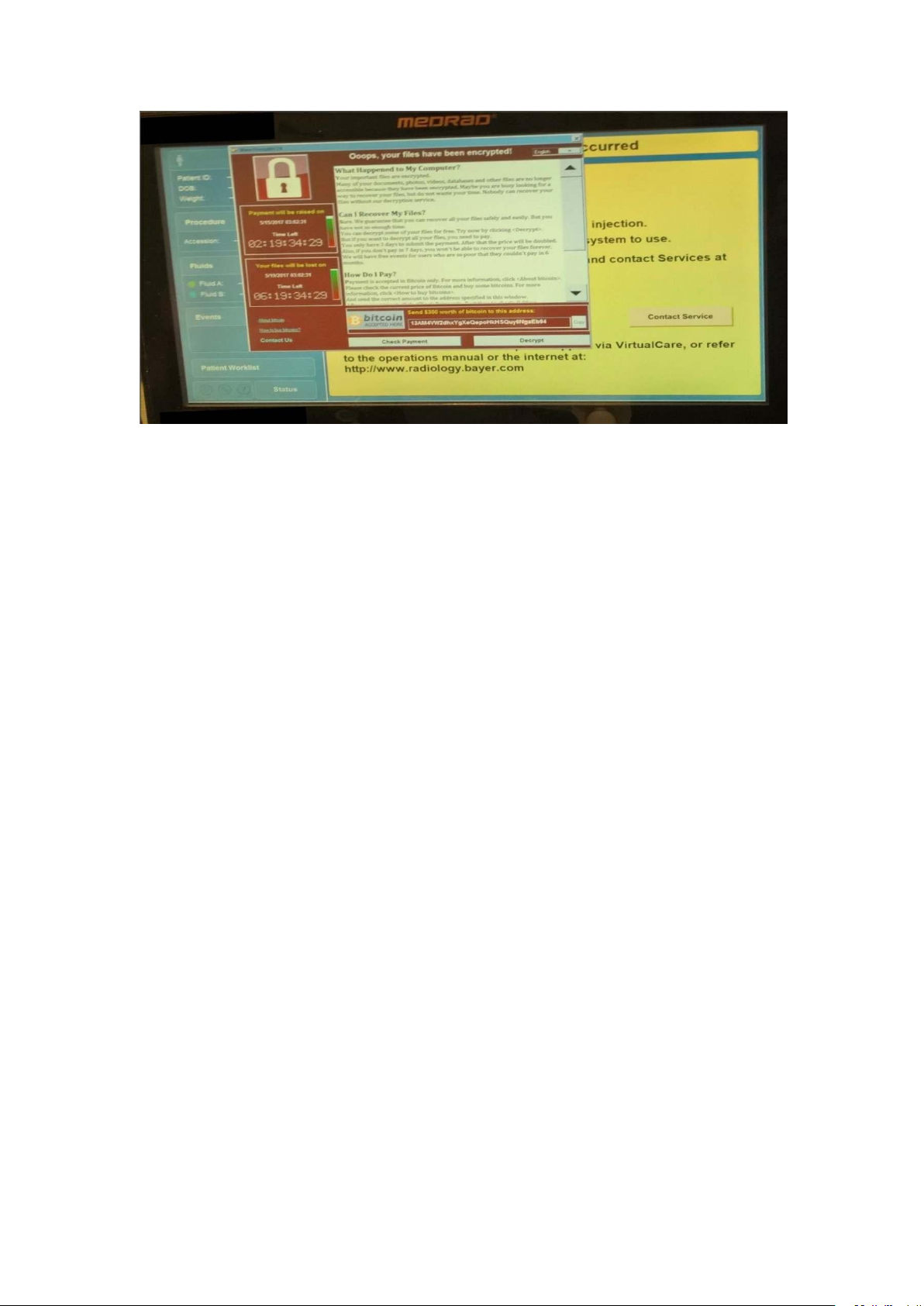

Nguồn Gốc và Sự Phát Triển: WannaCry là 1 loại mã độc tống tiền

(ransomware) phát triển từ công cụ EternalBlueb- phát hành bởi nhóm hacker The

Shadow Brokers vào ngày 14 tháng 4 năm 2017. Cùng với công cụ khác từ

EquationGroup, một phần củaCơ quan An ninh Quốc gia Hoa Kỳ .

WannaCry mã hóa data, ngăn người dùng truy cập cho đến khi tin tặc nhận tiền chuộc.

Cách Thức Xâm Nhập và Lây Lan: WannaCry khai thác lỗ hổng MS17-010 của

giao thức SMB của Microsoft. Microsoft đã phát hành bản vá lỗi này vào ngày 14

tháng 3 năm 2017. WannaCry lây lan qua mạng LAN và internet bằng cách khai thác lỗ hổng này.

Chức Năng và Phương Pháp Ảnh

Hưởng: Sau khi cài đặt, WannaCry mã

hóa các tập tin trên ổ cứng và yêu cầu

trả tiền chuộc 300 USD bằng Bitcoin.

Nếu không trả trong 3 ngày, tiền chuộc

sẽ tăng gấp đôi; sau 7 ngày, dữ liệu sẽ bị

xóa. WannaCry cũng lây lan sang các

máy tính khác qua lỗ hổng SMB.

Ảnh Hưởng và Thiệt Hại: WannaCry đã lây nhiễm ít nhất 200.000 máy tính tại

150 quốc gia trong 4 ngày đầu tiên vào tháng 5 năm 2017, gây thiệt hại khoảng 4 tỷ

USD. NHS của Anh bị ảnh hưởng nghiêm trọng, làm gián đoạn dịch vụ y tế. Đức,

Nga, Tây Ban Nha, Mỹ và Việt Nam cũng chịu ảnh hưởng lớn.

Phương thức lây lan đến nạn nhân: WannaCry lây lan qua việc đính kèm vào

các bản "crack" phần mềm và chia sẻ trên các trang web (người dùng tải về, kích hoạt

lây mã độc), hoặc khai thác lỗ hổng EternalBlue của dịch vụ SMB (lây qua mạngLAN). lOMoARcPSD|16072870

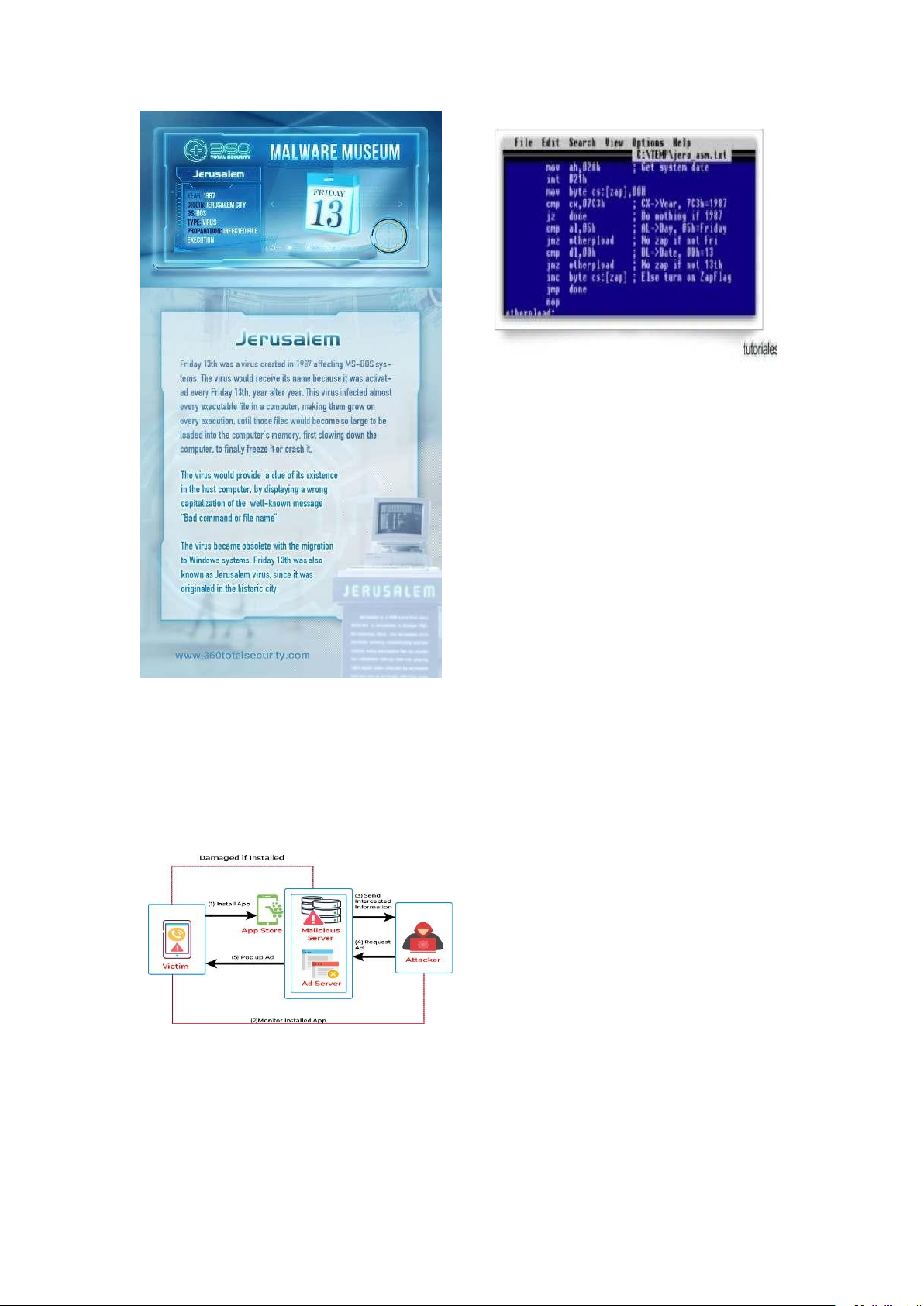

2. Friday the 13th / Jerusalem.

Nguồn Gốc: Virus Jerusalem là một trong những loại virus máy tính lâu đời nhất,

xuất hiện từ năm 1987. Nó lây nhiễm các tệp trên hệ điều hành MS-DOS và được cho

là có nguồn gốc từ Israel. Khi các hệ điều hành mới hơn thay thế DOS, virus này trở nên lỗi thời.

Cách Xâm Nhập: Virus Jerusalem

Phương Thức Lây Lan đến nạn

lây nhiễm các tệp thực thi (.EXE

nhân: Virus lây lan qua việc sao chép

và .COM) bằng cách thêm mã của nó

tệp từ các thiết bị lưu trữ như đĩa mềm,

vào các phần mềm này. Phổ biến vào

CD-ROM, và tệp đính kèm email. Khi

thời đó, phần mềm thường được sao

mở tệp nhiễm bệnh, virus tự sao chép

chép qua lại giữa các máy tính bằng đĩa

vào hệ thống mới. Vào thời điểm đó,

mềm, dẫn đến lây lan virus.

việc phát hiện và bảo vệ khỏi virus như

Jerusalem rất hạn chế do thiếu phần

Chức Năng: Virus kích hoạt vào thứ

mềm diệt virus và các biện pháp bảo vệ.

Sáu ngày 13, làm nhiễm và xóa các tệp

đang sử dụng. Nó làm hệ thống chạy

chậm do tăng mức sử dụng bộ nhớ và có

hai trọng tải: một gây phiền toái và một

phá hủy dữ liệu. Virus cư trú trong bộ

nhớ và lây nhiễm các chương trình sau

khi chạy tệp bị nhiễm đầu tiên, ngoại trừ COMMAND.COM.

Ảnh Hưởng và Thiệt Hại: Cuối

năm 1987, virus Jerusalem bắt đầu lan

rộng, lây nhiễm hàng chục ngàn chương

trình. Khả năng phá hoại của nó mạnh

hơn virus Stoned cùng thời kỳ. Tuy

nhiên, do chỉ kích hoạt vào thứ Sáu ngày

13, tốc độ lan truyền chậm hơn. Không

có số liệu thống kê cụ thể về tổng thiệt hại gây ra. lOMoARcPSD|16072870 3.Dollar Revenue

Nguồn Gốc: Virus Adware DollarRevenue xuất hiện vào cuối những năm 2000,

do các nhóm tội phạm mạng phát triển liên tục để tránh phát hiện và chống lại các

biện pháp bảo mật ngày càng tốn kém hơn.

Cách Xâm Nhập: DollarRevenue

thường xâm nhập vào máy tính thông

qua tải xuống phần mềm miễn phí từ các

trang web không đáng tin cậy, email lừa

đảo, hoặc tệp đính kèm chứa mã độc.

Sau khi xâm nhập, nó tự động cài đặt và

hoạt động ngầm trên hệ thống.

Chức Năng: DollarRevenue hoạt

dùng và truyền về cho bên thứ ba mà

động như một chương trình quảng cáo

không được sự cho phép.

không mong muốn (adware), hiển thị

quảng cáo khi người dùng lướt web hoặc

sử dụng các ứng dụng. Nó cũng có thể

thu thập thông tin cá nhân của người lOMoARcPSD|16072870

Ảnh Hưởng: DollarRevenue đã gây ra nhiều rủi ro cho người dùng, bao gồm sự

mất riêng tư, giảm hiệu suất của máy tính, và thậm chí có thể dẫn đến việc cài đặt các

phần mềm độc hại khác như malware hoặc ransomware.

· Phương Pháp Lây Lan Đến Nạn Nhân: lợi dụng tâm lý và thói quen sử dụng Internet

1.Sử Dụng Các Ứng Dụng Giả Mạo

Lý do: Ứng dụng miễn phí hấp dẫn người dùng tự nguyện cài đặt phần mềm độc hại.

Thực hiện thực tế:

- Tạo ứng dụng giả mạo như trò chơi miễn phí, bản premium crack.

- Chèn mã độc DollarRevenue vào ứng dụng.

- Quảng bá ứng dụng trên các trang web, mạng xã hội chia sẻ phần mềm miễn phí. .

- Nạn nhân tải và cài đặt ứng dụng, virus sẽ kích hoạt và lây lan trong hệ thống của họ.

2: Sử Dụng Quảng Cáo Độc Hại (Malvertising)

Lý do: Quảng cáo trực tuyến có thể xuất hiện trên nhiều trang web đáng tin cậy,

tiếp cận người dùng mà không cần tải xuống.

Thực hiện thực tế: -

Thiết kế quảng cáo bắt mắt hứa hẹn sản phẩm miễn phí hoặc giảm giá lớn. -

Đăng quảng cáo trên các trang web phổ biến có lưu lượng truy cập cao. -

Khi người dùng nhấp vào quảng cáo, nạn nhân sẽ bị chuyển hướng đến trang

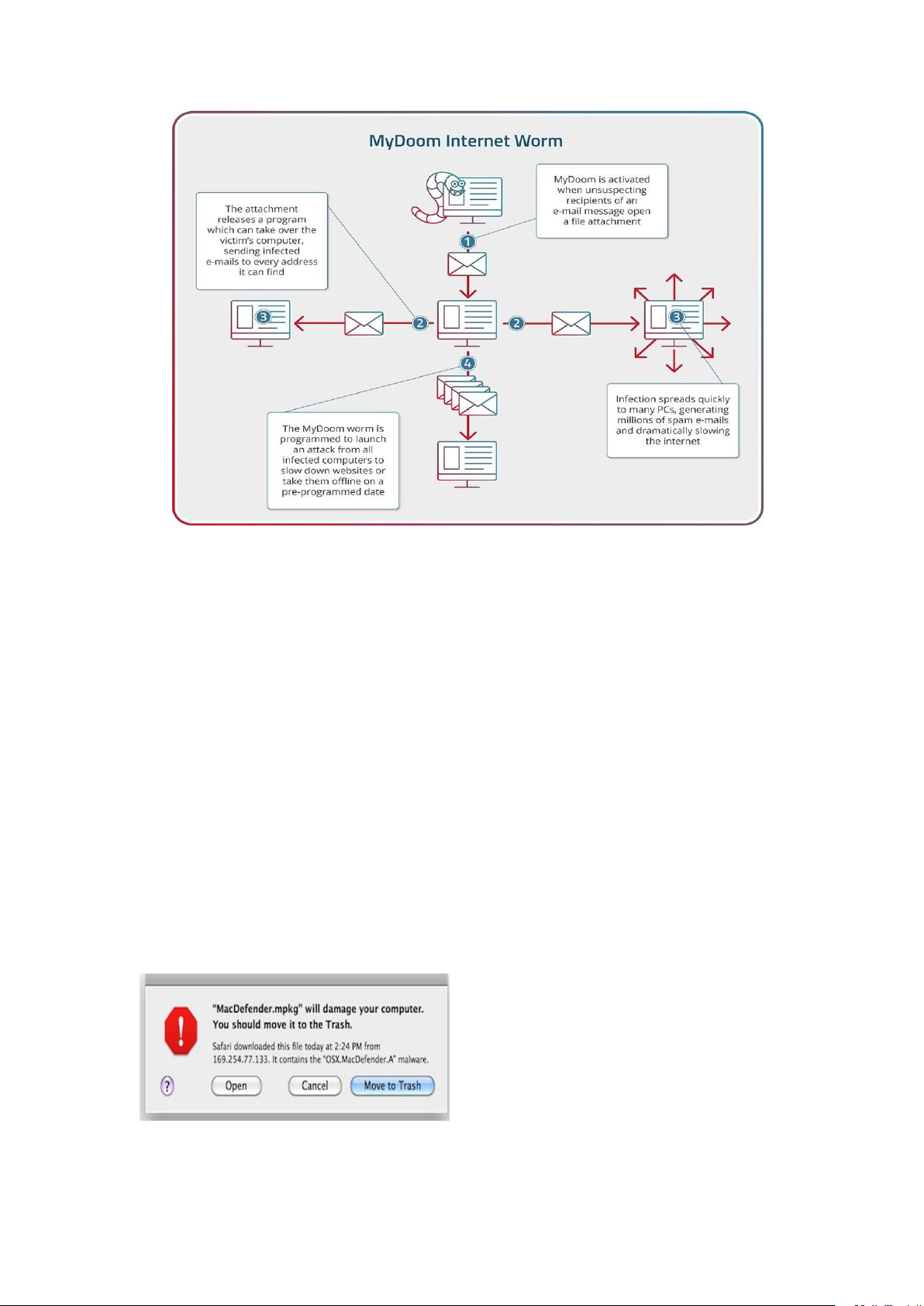

web độc hại hoặc tự động tải xuống mã độc DollarRevenue. 4.MyDoom

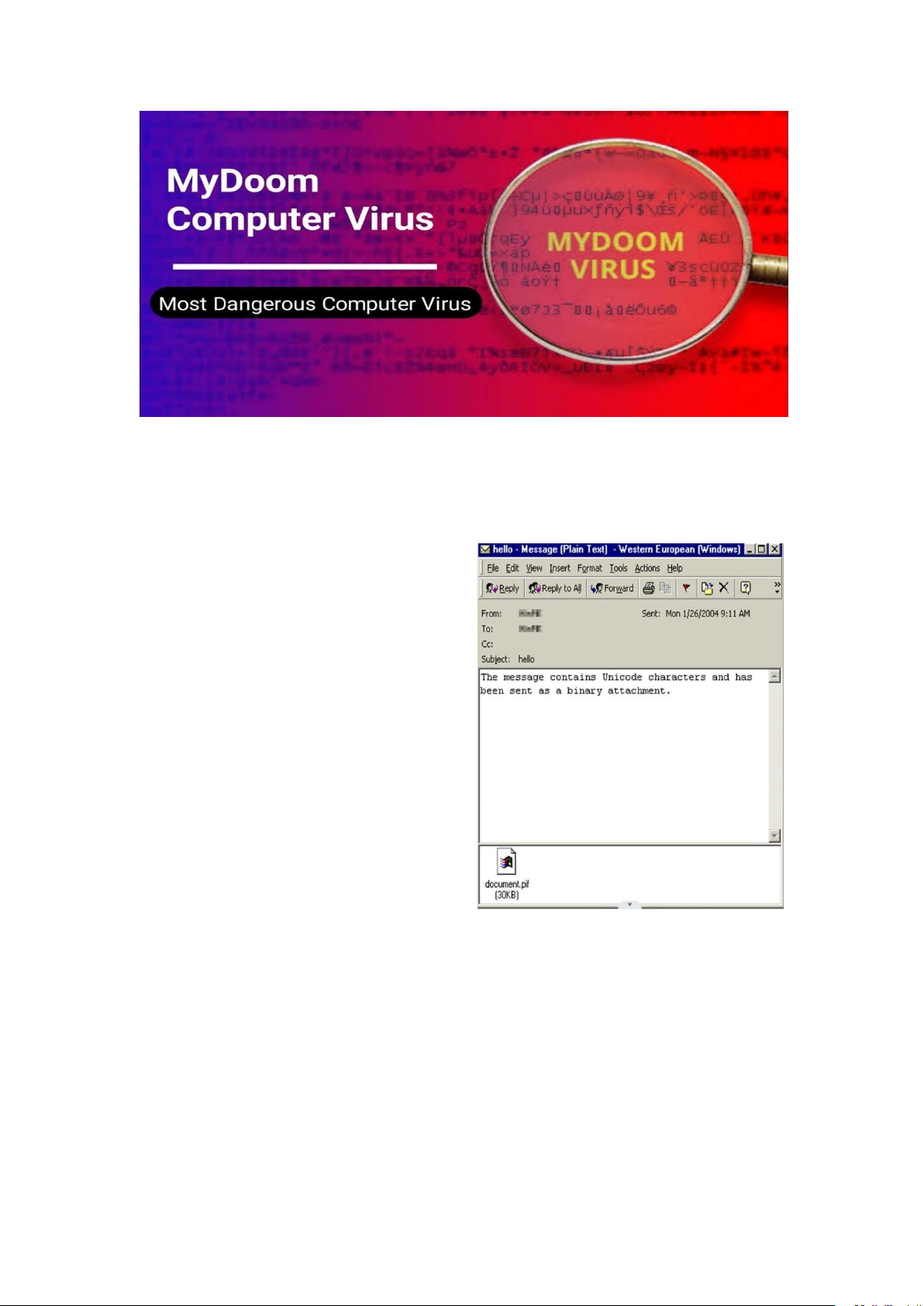

Nguồn Gốc: Virus Worm MyDoom xuất hiện vào tháng 1 năm 2004, nhanh

chóng nổi tiếng nhờ khả năng lan truyền nhanh và gây rối. Nguồn gốc của MyDoom

có thể từ Nga hoặc Đông Âu, và vẫn chưa được xác định được “tác giả”. lOMoARcPSD|16072870

Cách Xâm Nhập: MyDoom lây lan qua email, tự động gửi bản sao đến các địa

chỉ email trong sổ địa chỉ của máy bị nhiễm. Khi người dùng mở tệp đính kèm, virus

tự cài đặt và hoạt động, tạo ra các lỗ hổng bảo mật trên máy tính, cho phép truy cập từ

xa và thực hiện các hoạt động độc hại. MyDoom còn có chức năng tấn công DDoS.

Chức Năng: MyDoom tự nhân bản

và lây lan qua email, tạo lỗ hổng bảo

mật trên hệ thống máy tính, thực hiện

tấn công DDoS, và hoạt động lén lút thu

thập thông tin gửi về cho kẻ tấn công.

Nó có thể tạo ra một mạng botnet lớn để

thực hiện các hoạt động tấn công quy mô lớn. Ảnh Hưởng và Thiệt Hại:

MyDoom lan truyền nhanh chóng, gây

quá tải và gián đoạn truy cập cho nhiều

trang web và dịch vụ internet, ước tính

gây thiệt hại kinh tế lên đến hàng tỷUSD.

Nó ảnh hưởng nghiêm trọng đến hoạt

động của nhiều công ty, chính phủ và tổ

chức. Việc ngăn chặn và khắc phục

MyDoom gặp nhiều khó khăn.

Phương Thức Lây Lan đến Nạn Nhân: MyDoom lây lan qua các tệp đính kèm

email ngụy trang dưới dạng tệp hợp pháp. Khi người dùng mở tệp, virus sẽ thực thi và

bắt đầu quá trình lây lan. Công cụ SMTP của MyDoom gửi nhiều email bị nhiễm đến

các địa chỉ từ máy bị nhiễm, lợi dụng sự tò mò của người dùng. lOMoARcPSD|16072870 5.MacDefender

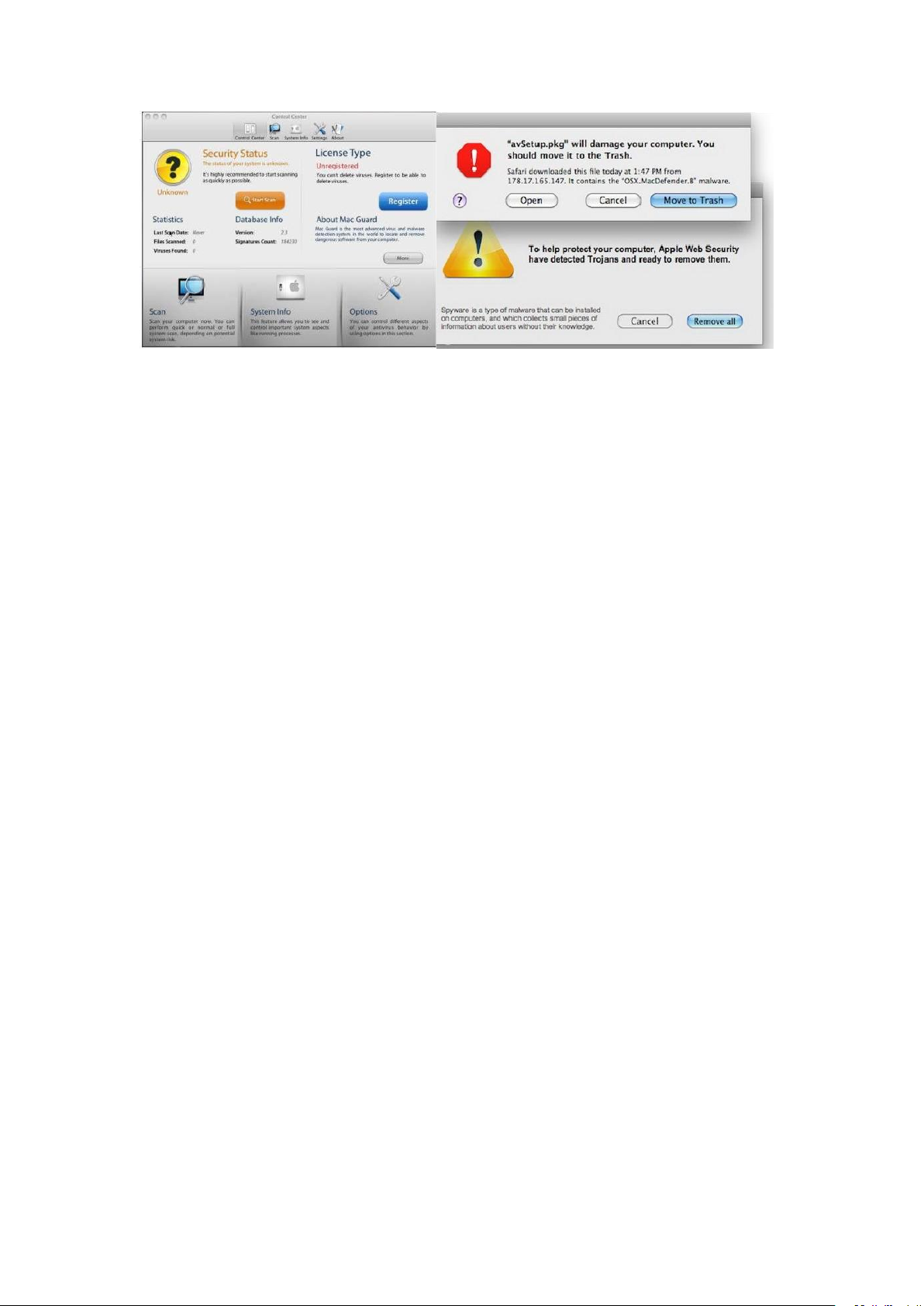

Virus Scareware MacDefender là phần mềm độc hại thiết kế để lừa đảo người dùng

Mac bằng cách hiển thị cảnh báo giả mạo về mối đe dọa bảo mật nhằm chiếm đoạt tiền từ nạn nhân.

· Nguồn Gốc: MacDefender xuất hiện vào tháng 5 năm 2011, nhắm vào người dùng

hệ điều hành Mac OS X, thời điểm mà các máy Mac thường được coi là an toàn hơn

so với máy tính Windows. Sự xuất hiện của MacDefender đã đánh dấu một bước

ngoặt quan trọng, chứng minh rằng không hệ điều hành nào hoàn toàn miễn nhiễm

với phần mềm độc hại.

· Cách Xâm Nhập: MacDefender thường xâm nhập vào máy tính thông qua các

trang web độc hại hoặc quảng cáo lừa đảo. Khi người dùng truy cập các trang web

này, họ sẽ thấy cảnh báo giả mạo về việc máy tính của họ bị nhiễm virus, hướng dẫn

họ tải xuống và cài đặt MacDefender, được giới thiệu là một phần mềm diệt virus.

Sau khi cài đặt, phần mềm này tự động khởi chạy và hiển thị các cảnh báo giả mạo để

thúc đẩy người dùng mua phiên bản đầy đủ.

· Chức Năng: MacDefender hoạt động

như một phần mềm scareware, hiển thị

các cảnh báo giả mạo về virus và các

mối đe dọa bảo mật. Sau khi người dùng

tải và cài đặt, nó sẽ liên tục hiển thị các

cảnh báo để buộc người dùng mua phiên

bản đầy đủ với hứa hẹn sẽ loại bỏ các mối đe dọa này. lOMoARcPSD|16072870

· Ảnh Hưởng: MacDefender đã gây ra

nhiều phiền toái và lo lắng cho người

dùng Mac. Nhiều người đã bị lừa mua

phần mềm này, mất tiền mà không nhận

được bất kỳ bảo vệ nào thực sự. Apple

đã phải phát hành một bản cập nhật bảo

mật để ngăn chặn sự lây lan của

MacDefender và cung cấp hướng dẫn

chi tiết để loại bỏ nó.

· Phương Pháp Lây Lan đến Nạn Nhân:

1. Sử Dụng Các Dịch Vụ Lưu Trữ File Trực Tuyến

Lý do: Các dịch vụ lưu trữ file trực tuyến như Dropbox hoặc Google Drive thường

được sử dụng rộng rãi, là nơi lý tưởng để phát tán MacDefender.

Thực hiện thực tế:

- Tạo tài khoản giả mạo trên các dịch vụ lưu trữ file trực tuyến và tải lên tệp chứa MacDefender.

- Chia sẻ link tới tệp chứa MacDefender thông qua email hoặc mạng xã hội.

- Nạn nhân tải xuống và mở tệp, MacDefender sẽ tự động cài đặt và hoạt động trên hệ thống của họ.

2. Giả mạo Email Tấn Công Từ Bên Trong Mạng Nội Bộ

Lý do: Giả mạo các doanh nghiệp hoặc tổ chức -> lợi dụng lòng tin nạn nhân, dễ mắc bẫy và rất hiệu quả.

Thực hiện thực tế:

- Giả mạo/chiếm đoạt địa chỉ email nội bộ rồi gửi email lừa đảo chứa

MacDefender đến các tài khoản trong nội bộ khác.

- Phát tán qua mạng nội bộ: Sử dụng các kỹ thuật tấn công như "phishing" để

lan truyền MacDefender trong mạng nội bộ. lOMoARcPSD|16072870

Document Outline

- 2.Friday the 13th / Jerusalem.

- 3.Dollar Revenue

- Thực hiện thực tế:

- Thực hiện thực tế:

- 4.MyDoom

- 5.MacDefender

- ·Phương Pháp Lây Lan đến Nạn Nhân:

- Thực hiện thực tế:

- Thực hiện thực tế: