Preview text:

TRƯỜNG ĐẠI HỌC YERSIN ĐÀ LẠT KHOA CÔNG NGHỆ THÔNG TIN ***** BÀI GIẢNG TÓM TẮT

(Biên soạn: ThS. Lê Đinh Phú Cường) QUẢN TRỊ MẠNG Lưu hành nội bộ Tháng 2/2014

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 1/51 GIỚI THIỆU TỔNG QUAN

BÀI GIẢNG QUẢN TRỊ MẠNG MỤC ĐÍCH

Nội dung chủ yếu sau:

- Khái niệm và thuật ngữ về quản trị mạng, tổng quan về quản trị hệ thống OSI, các

chức năng hỗ trợ lớp ứng dụng, cấu trúc thông tin quản trị trong hệ thống OSI.

- Nội dung còn lại tìm hiểu tổng quan về giao thức TCP/IP, quản trị mạng Internet,

SNMP, kiểm soát từ xa, các chức năng quản trị mạng. Các khái niệm về bảo mật,

các vấn đề cần phải xem xét để đảm bảo một hệ thống mạng an toàn trong quá trình

thiết kế, cài đặt, cấu hình, triển khai và vận hành một hệ thống mạng nguồn mở Linux. NỘI DUNG PHẦN I – LÝ THUYẾT

CHƯƠNG 1: TỔNG QUAN QUẢN TRỊ MẠNG

Giới thiệu về quản trị mạng. Mô hình OSI và các giao thức mạng chủ yếu. Mô hình quản trị hệ thống

CHƯƠNG 2: QUẢN TRỊ CẤU HÌNH MẠNG

Thiết lập và quản lý cấu hình mạng. Lập cấu hình các Server. Quản lý các hoạt động truy

cập tài nguyên. Tối ưu hiệu suất sử dụng của hệ thống. Quản lý và sao lưu phục hồi dữ liệu.

CHƯƠNG 3: QUẢN TRỊ HỆ THỐNG WINDOWS

Các đặc trưng của hệ thống Windows. Khái niệm domain, group và Active Direct. Quản trị người dùng, dịch vụ.

CHƯƠNG 4: QUẢN TRỊ HỆ THỐNG LINUX

Quản trị người dùng, dịch vụ và tài nguyên. Giới thiệu một số công cụ quản trị mạng.

CHƯƠNG 5: AN TOÀN VÀ THÔNG TIN TRÊN MẠNG

Bảo mật và mã hóa thông tin. Bức tường lửa. Thiết lập chính sách an ninh cho mạng.

PHẦN II – CÂU HỎI VÀ THỰC HÀNH

KIẾN THỨC TIÊN QUYẾT

- MẠNG VÀ TRUYỀN SỐ LIỆU

- THIẾT KẾ VÀ BẢO MẬT MẠNG MÁY TÍNH

TÀI LIỆU THAM KHẢO

- Bài giảng Quản trị mạng, ThS. Lê Đinh Phú Cường, Đại học Yersin Đà Lạt, 2014.

- Bài giảng Thiết kế và bảo mật mạng máy tính, ThS. Lê Đinh Phú Cường, Đại học Yersin Đà Lạt, 2013

- Networking for Dummeies: 10th Edition, Doug Lowe, Wiley, 2013.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 2/51 PHẦN I – LÝ THUYẾT

CHƯƠNG 1: TỔNG QUAN QUẢN TRỊ MẠNG

Chương này đề cập các vấn đề sau: Các khái niệm

Mô hình OSI và các giao thức mạng chủ yếu.

Mô hình quản trị hệ thống

1. Yêu cầu về các khái niệm

- Khái niệm về mạng máy tính: Một tập hợp của các máy tính độc lập được kết nối

bằng một cấu trúc nào đó.

- Hai máy tính được gọi là kết nối nếu chúng có thể trao đổi thông tin. Kết nối có

thể là dây đồng, cáp quang, sóng ngắn, sóng hồng ngoại, v v …

- Quản trị mạng là cài đặt, cấu hình, mở rộng, bảo vệ, nâng cấp, điều chỉnh, sữa chữa mạng, v v … APDU là một đơn vị dữ liệu giao thức ứng dụng.

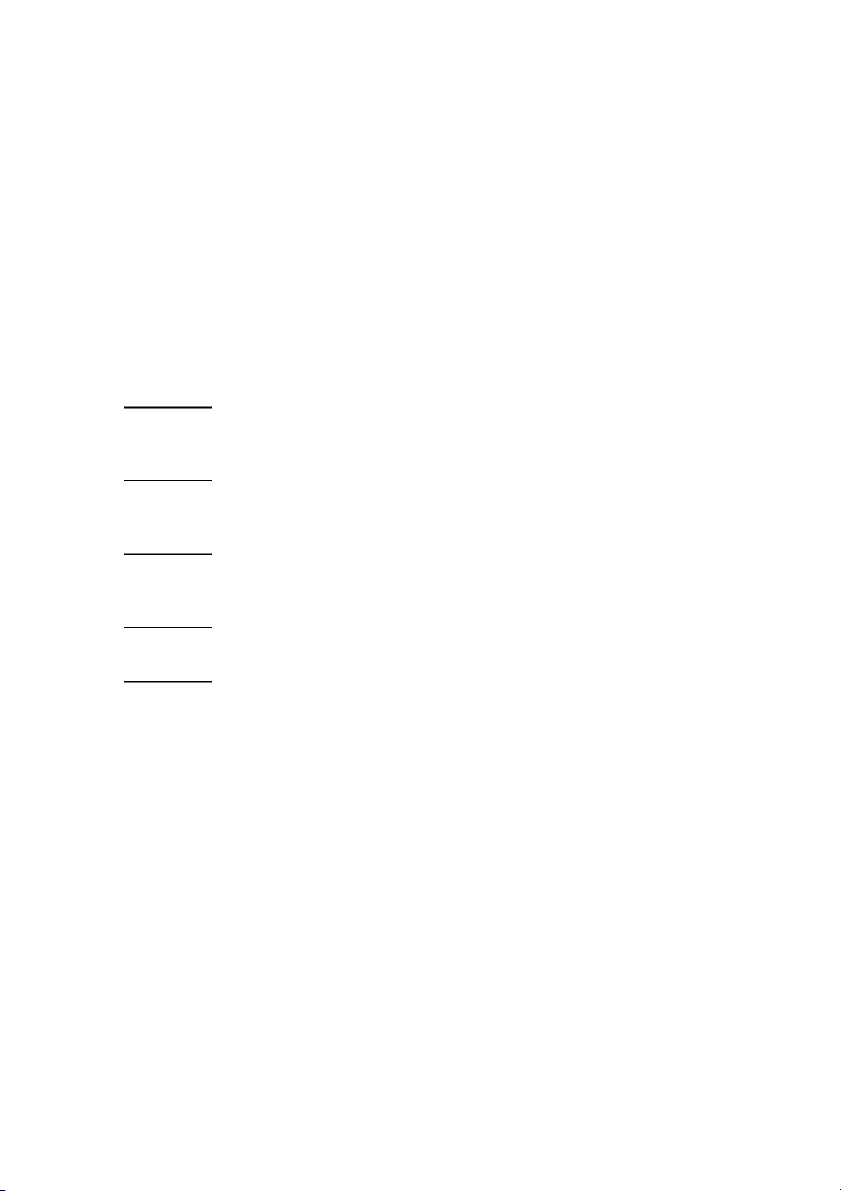

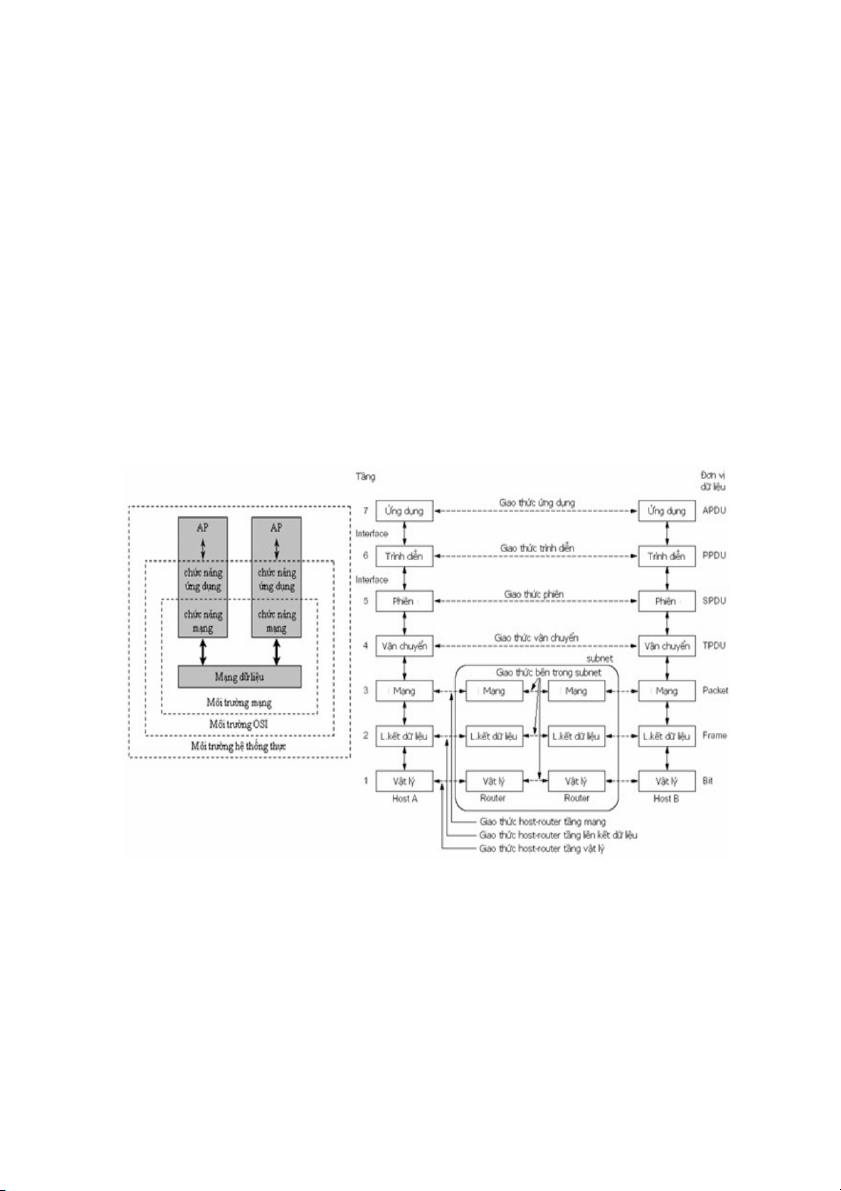

2. Mô hình OSI và các giao thức mạng Interface : giao diện Nó được sử dụng để giao Protocol Data Unit tiếp giữa thẻ

PPDU là một đơn vị dữ liệu giao thức được sử dụng để trao

đổi thông tin giữa các lớp trong mô hình OSI. thông minh (smart card) và ứng dụng máy chủ. Các thông điệp APDU theo chuẩn ISO 7816-4 bao gồm hai cấu trúc chính: APDU lệnh: Được gửi từ ứng dụng máy chủ đến thẻ thông minh. Bao gồm các trường như CLA (Class), INS (Instruction), P1, P2 và có thể chứa dữ liệu (Le). APDU phản hồi: Được gửi AP( application Programming) Phần từ thẻ thông mền lập trình máy tính minh về ứng dụng máy chủ. Bao gồm trạng thái (Status Word) để biểu Hình 1-2-1 Mô hình OSI thị kết quả xử lý của lệnh.

- Vật lý: Truyền dẫn nhị phân qua dây, đầu nối, điện áp. Ví dụ: Từ trạng thái

- Liên kết dữ liệu: Điều khiển liên kết, truy xuất đường truyền (đóng ‘Frame’, ghi địa chỉ “0x9000” có

vật lý, điều khiển luồng, kiểm soát và thông báo lỗi). nghĩa là một lệnh đã được

- Mạng: Xác định địa chỉ mạng và chọn đường đi tốt nhất qua các thuật toán đường đi. thực hiện thành công và trọn vẹn.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 3/51

Host: bất cứ máy tính nào kết nối tới mạng máy tính và có địa chỉ xác định thì máy tính đó được gọi là host

- Vận chuyển: Kết nối thiết bị đầu cuối (end-to-end), vận chuyển giữa các host, phát hiện

lỗi và phục hồi thông tin.

- Phiên: Truyền thông liên host (thiết lập, quản lý và kết thúc các phiên giữa các ứng dụng).

- Trình diễn: Trình bày dữ liệu (định dạng dữ liệu, cấu trúc dữ liệu, mã hóa và nén dữ liệu).

- Ứng dụng: Xác định giao diện giữa người sử dụng và môi trường OSI, cung cấp các dịch

vụ mạng cho các ứng dụng như e-mail và truyền dữ liệu (file). * Chú ý:

• Lớp ứng dụng xuống lớp vận chuyển (những lớp này chỉ hoạt động trong máy

tính nguồn và máy tính đích).

nói cách khác là MÁY TÍNH ĐẦU VÀ MÁY TÍNH CUỐI

• Lớp mạng xuống lớp vật lý (những lớp này quản lý thông tin di chuyển trong

mạng LAN hoặc WAN giữa máy tính nguồn và máy tính đích). SESSION : PHIÊN GIAO THỨC VẬT LÝ PHƯƠNG TIỆN TRUYỀN

Hình 1-2-2 Giao thức mạng

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 4/51

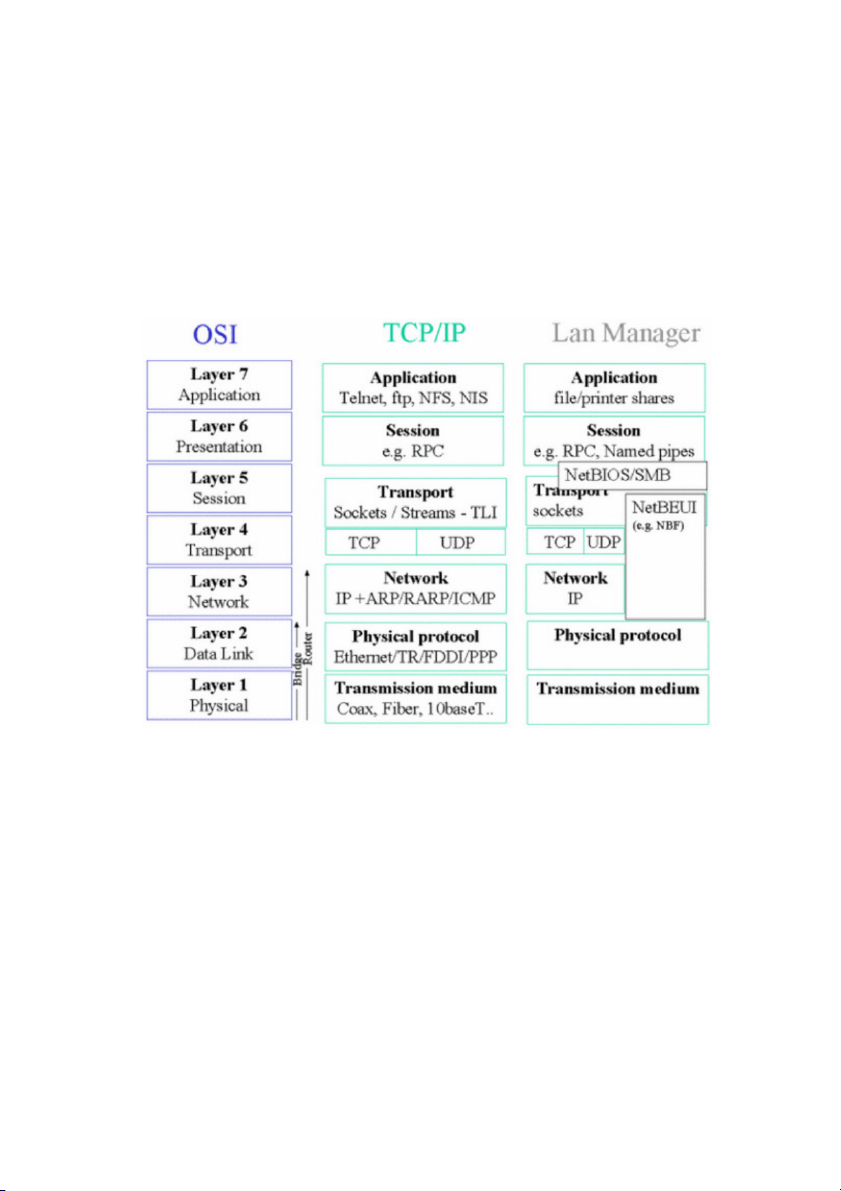

3. Mô hình quản trị hệ thống

Hình 1-3-1 Mô hình mô phỏng quản trị hệ thống mạng

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 5/51

CHƯƠNG 2: QUẢN TRỊ CẤU HÌNH MẠNG .

Chương này đề cập các vấn đề sau:

Thiết lập và quản lý cấu hình mạng

Lập cấu hình các Server

Quản lý các hoạt động truy cập tài nguyên

Tối ưu hiệu suất sử dụng của hệ thống

Quản lý và sao lưu phục hồi dữ liệu

1. Thiết lập và quản lý cấu hình mạng

Bạn có thể tạo một mạng máy tính đơn giản bằng cách gắn với nhau tất cả các máy

tính trong văn phòng của bạn với các loại cáp và sử dụng giao diện mạng của máy tính

(một mạch điện tử nằm bên trong máy tính của bạn và có một jack cắm đặc biệt bên mặt

sau máy tính). Sau đó bạn chỉnh một vài thiết lập thông số đơn giản về mạng trong hệ điều

hành của máy tính và rồi bạn có một môi trường mạng làm việc.

Nếu bạn không muốn rắc rối với các loại cáp, bạn có thể tạo một mạng thay thế

bằng không dây. Trong một mạng không dây, các máy tính sử dụng bộ điều hợp mạng

không dây giao tiếp thông qua tín hiệu radio. Tất cả các máy tính xách tay hiện đại có được

xây dựng trong các adapter mạng không dây. Để tạo ra một mạng không dây với máy tính

để bàn, tuy nhiên, bạn sẽ cần phải mua một thiết bị mạng không dây riêng biệt cắm vào một cổng usb của máy tính.

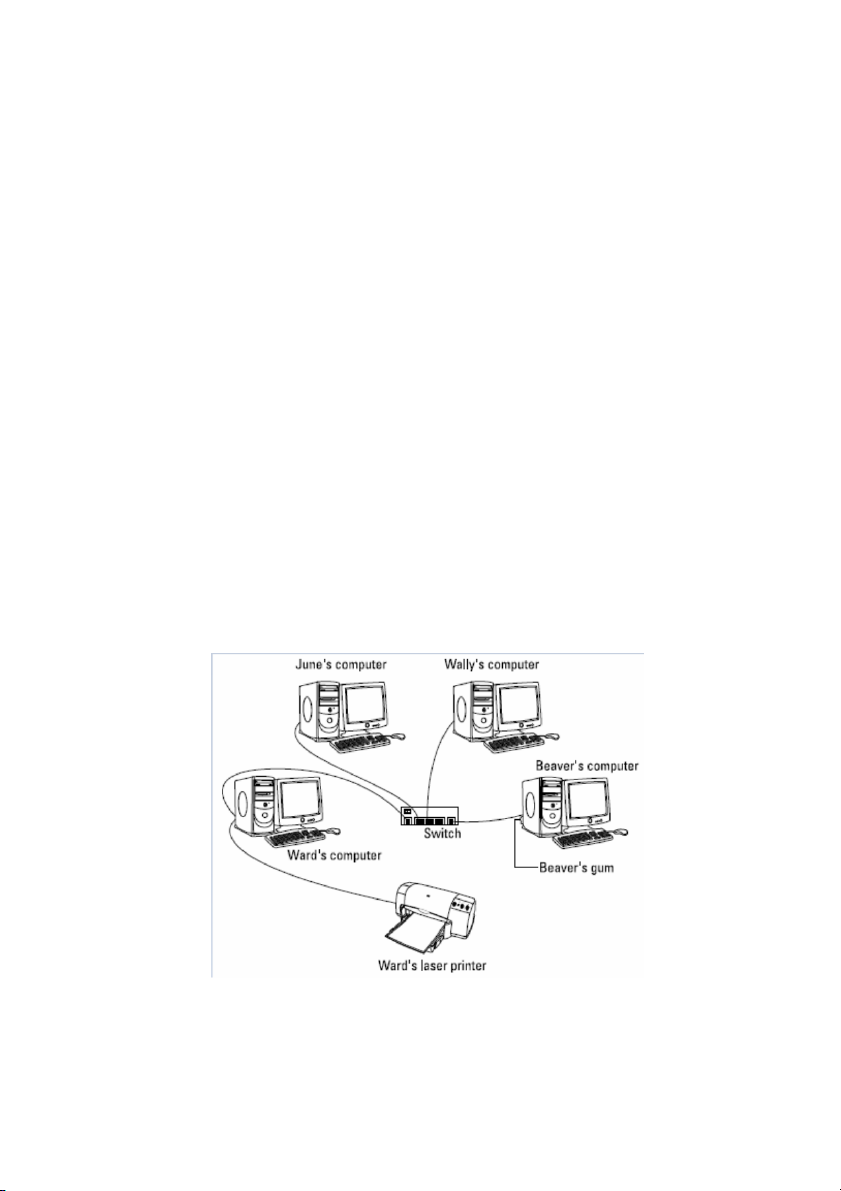

Hình 2-1-1 cho thấy một mạng điển hình với bốn máy tính. Bạn có thể thấy rằng tất

cả bốn máy tính được kết nối bằng một cáp mạng đến một thiết bị mạng trung tâm: switch.

Bạn cũng có thể thấy rằng máy tính của Ward có một máy in Laser gắn liền với nó. Bởi vì

liên kết mạng nên các máy tính của June, Wally và Beaver cũng có thể sử dụng máy in Laser này. GẮN HAY LIÊN K ẾT NÓ VỚI NHAU ĐẺ LÀM GÌ?

Hình 2-1-1 Mô hình mạng điển hình

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 6/51

2. Lập cấu hình các Server 2.1 Tổng quan

Một trong những lựa chọn cơ bản mà bạn phải thực hiện trước khi tiến hành xây

dựng một hệ thống mạng là ta phải quyết định sử dụng hệ điều hành mạng (NOS- Network

Operator System) nào phù hợp. Phần này bắt đầu với một mô tả của một số tính năng quan

trọng được tìm thấy trong tất cả các hoạt động mạng. Tiếp theo, nó cung cấp một tổng quan

về những ưu điểm và nhược điểm của các hệ điều hành mạng phổ biến nhất.

Tất nhiên, công việc của bạn không kết thúc với việc lựa chọn một hệ điều hành

mạng nào. Sau đó bạn phải cài đặt và cấu hình hệ điều hành để làm cho nó hoạt động. Hiện

tại hệ điều hành mới nhất của Microsoft là Windows Server 2012, nhưng với hệ điều hành

này yêu cầu máy tính có cấu hình tốc độ xử lý mạnh mới có thể cài đặt và hoạt động tốt. Vì

vậy trong học phần này chọn Windows Server 2003 để có thể đáp ứng phù hợp với sở hữu

máy tính riêng của sinh viên (sinh viên có thể chọn phiên bản Windows Server 2012 R2).

Chức năng hệ điều hành mạng: tất cả các hệ điều hành mạng phải cung cấp các

chức năng cốt lõi nhất định, chẳng hạn như kết nối với các máy tính khác trên mạng, chia

sẻ tập tin và các tài nguyên khác, và cung cấp về an toàn bảo mật. Trong phần này, mô tả

một số tính năng cốt lõi hệ điều hành một cách chung chung:

Một hệ điều hành phải hỗ trợ một loạt các giao thức mạng để đáp ứng các nhu

cầu của người sử dụng.

Một mạng lưới rộng thường bao gồm một hỗn hợp của các phiên bản khác nhau

của Windows như các máy tính cài đặt Macintosh và Linux. Kết quả là máy chủ

có thể cần phải hỗ trợ đồng thời giao thức TCP/IP, NetBIOS và AppleTalk.

Nhiều máy chủ có nhiều hơn một giao tiếp mạng được cài đặt (NIC)

Hệ điều hành mạng phải có khả năng hỗ trợ nhiều kết nối mạng như: trong

trường hợp tốt nhất thì nó có thể cân bằng tải mạng giữa các giao tiếp của nó,

ngược lại những kết nối không thành công thì nó sẽ có thể chuyển đổi chuyển

mạng để kết nối khác.

Hầu hết các hệ điều hành mạng bao gồm khả năng tích hợp với chức năng như

một bộ định tuyến kết nối hai mạng. Các chức năng định tuyến của hệ điều hành

mạng cũng bao gồm tính năng tường lửa để giữ cho các gói dữ liệu trái phép

xâm nhập vào mạng nội bộ.

2.2 Các hệ điều hành máy chủ của Microsoft

Qua nhiều năm, Microsoft có nhiều phiên bản có bản quyền hệ điều hành máy chủ:

Windows NT Server 4, Windows 2000 Server, Window 2003 Server, Windows Server

2008 và hiện tại mới nhất Windows Server 2012. Mặc dù hầu như vẫn còn tồn tại sử dụng

Windows Server 2008 hoặc 2003. Thực ra, vẫn còn có các tổ chức còn sử dụng ngay cả

Windows 2000 Server và một số hệ thống của tổ chức còn hoạt động Windows NT Server 4.

- Windows 2003 Server: được xây dựng trên Windows 2000 Server, với các tính năng bổ sung sau đây:

Một phiên bản mới và được cải thiện với an ninh chặt chẽ hơn, việc sử dụng dễ

dàng hơn để sử dụng giao diện và hiệu suất tốt hơn.

Một giao diện quản lý hệ thống tốt hơn và dễ dàng hơn để sử dụng như: cửa sổ Manage My Server.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 7/51

Một sự thay đổi lớn trong giao diện ứng dụng lập trình trên nền Windows như Net Framework.

Một hệ thống tập tin phân phối nâng cao cho phép bạn kết hợp các ổ đĩa trên

nhiều máy chủ để tạo ra một khối lượng chia sẻ.

Hỗ trợ cho mạng vùng lưu trữ (SAN-Storage Area Networks).

Một tường lửa Internet để đảm bảo kết nối Internet.

Một phiên bản mới của máy chủ Web của Microsoft, Internet Information Services (IIS) 6.0.

- Windows Server 2012: Phiên bản mới nhất của máy chủ Windows, cung cấp

nhiều cải tiến đáng kể so với Windows Server 2008, đáng chú ý nhất là giao diện người

dùng Metro (UI), được thiết kế để sử dụng với màn hình cảm ứng. Đặc tính mới bao gồm:

Một hệ thống tập tin mới: ReFS thay thế NTFS (sinh viên tự tham khảo thêm

trên trang web), cung cấp hiệu suất tốt hơn và độ tin cậy cao.

Task Manager được thiết kế lại để làm nổi bật mà hệ thống đảm nhiệm được

đưa ra chi tiết của CPU, bộ nhớ, đĩa và công suất nhập suất (I/O) mạng của máy chủ.

IP Address Mangement là một tính năng được thiết kế để tự động khám phá

những địa chỉ IP đang được sử dụng bởi các máy tính và các thiết bị trên mạng.

Khả năng hỗ trợ các máy chủ với 640 bộ vi xử lý và RAM là 4TB.

Mặc dù máy chủ Windows là hầu như phổ biến, bạn có thể chọn lựa máy chủ khác

như Linux và Macintosh OS X.

Chú ý: Cài đặt và sử dụng Windows 2003 Server là yêu cầu của phần thực hành.

3. Quản lý truy cập các hoạt động tài nguyên

Bây giờ ta đã có hệ thống mạng, máy tính của bạn là một phần của hệ thống, kết nối

với các máy tính khác trên mạng. Tiếp theo bạn phải quan tâm đến tài nguyên cục bộ và

chia sẻ, đăng nhập và truy cập vào các ổ đĩa mạng, sử dụng máy in mạng, …

Phân biệt giữa tài nguyên cục bộ và tài nguyên mạng:

- Tài nguyên cục bộ là: các mẫu như ổ đĩa cứng, các máy in, và ổ đĩa CD hoặc

DVD mà được kết nối trực tiếp đến máy tính bạn. Bạn có thể sử dụng tài

nguyên cục bộ có hay không được kết nối đến mạng.

- Tài nguyên mạng là: mặc khác, là các ổ đĩa cứng, máy in và các thiết bị khác là

được kết nối với những máy tính máy chủ của mạng. Bạn có thể sử dụng tài

nguyên mạng chỉ sau khi máy tính bạn được kết nối mạng.

Bất cứ khi nào bạn sử dụng mạng máy tính, bạn cần phải biết được tài nguyên là tài

nguyên cục bộ (thuộc về bạn) và là tài nguyên mạng (thuộc vào mạng). Trong hầu hết các

mạng, ổ đĩa C: là ổ đĩa cục bộ, như là thư mục My Documents của bạn. Nếu một máy in

đang ngồi bên cạnh máy tính của bạn, nó có thể là một máy in cục bộ. Bạn có thể làm bất

cứ điều gì bạn muốn với các nguồn tài nguyên mà không ảnh hưởng mạng hoặc những

người dùng khác trên mạng (miễn là các nguồn tài nguyên cục bộ không được chia sẻ trên mạng).

Truy cập vào mạng: sử dụng tài nguyên mạng, bạn phải kết nối máy tính của bạn

vào mạng, và bạn phải trải qua quá trình “supersecret: nghĩa là truy cập bởi username và

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 8/51

password” của đăng nhập, mà là cách cho mạng biết bạn là ai để nó có thể quyết định xem

bạn là có tài khoản tồn tại hay không. Việc đăng nhập giống như kiểm tra tài khoản xem

bạn có tồn tại không. Bạn phải có hai hình thức nhận dạng:

Tên truy cập (Username): Tên bởi mạng biết về bạn. Tên truy cập của bạn

thường là một vài biến thể của tên thật của bạn như Beav cho Beaver. Tất cả

những người sử dụng mạng phải có một tên người dùng.

Mật khẩu truy cập (Password): Một từ bí mật mà chỉ có bạn và mạng biết. Nếu

bạn gõ mật khẩu đúng, mạng tin rằng bạn là tồn tại. Mỗi người sử dụng một mật

khẩu khác nhau, và mật khẩu phải là một từ bí mật.

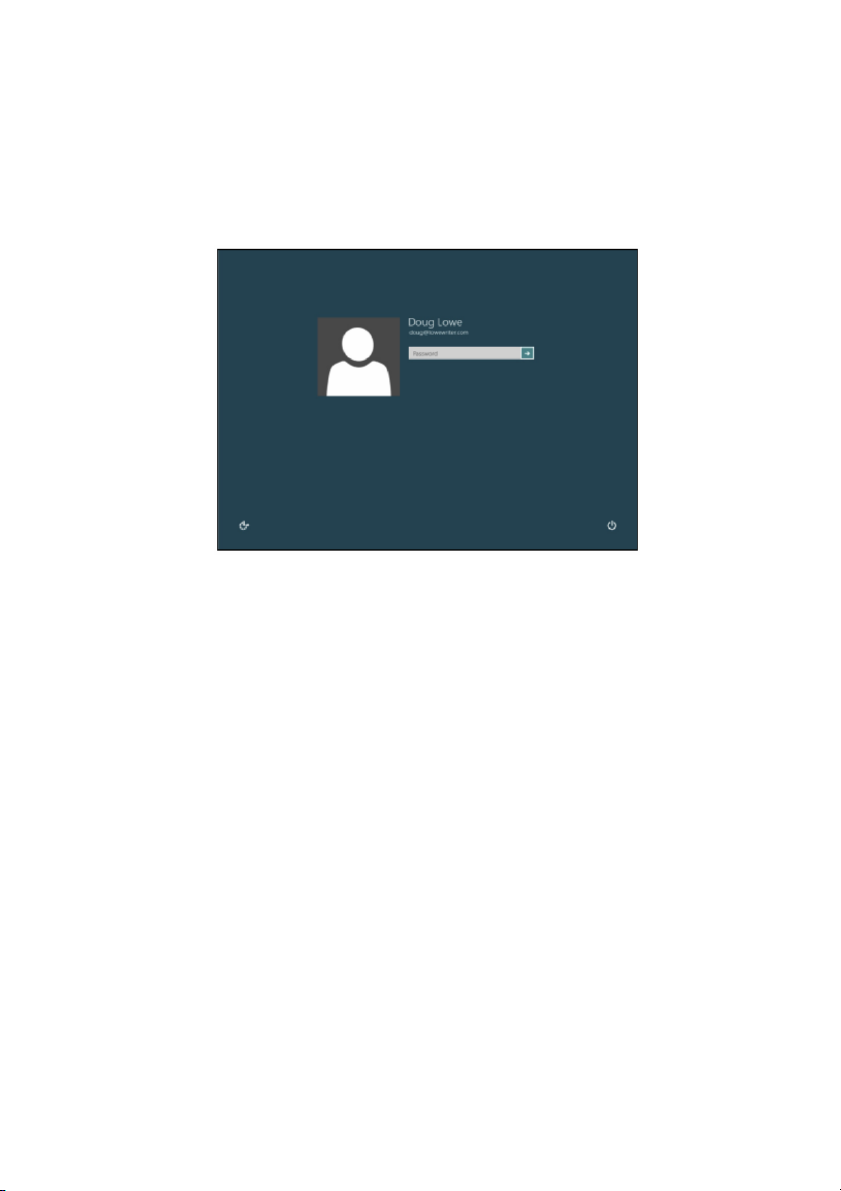

Hình 2-3-1 Người dùng truy cập vào hệ thống Windows 8

Chia sẻ thư mục: trước đây, máy tính của bạn có lẽ chỉ có một ổ đĩa, biết như là ổ

đĩa C: hoặc hai ổ đĩa C: và D:. Ổ đĩa thứ hai có lẽ ổ đĩa cứng khác hoặc CD-ROM. Thậm

chí cho đến ngày nay, có nhiều ổ đĩa vật lý bên trong máy tính của bạn. Bây giờ bạn đang

có mạng, tuy nhiên, bạn có thể truy cập vào ổ đĩa mà không phải nằm bên trong máy tính

của bạn nhưng thay vì nằm trong một trong những máy tính khác trên mạng. Các ổ đĩa

mạng có thể được đặt trên một máy tính máy chủ chuyên dụng hoặc trong trường hợp của

mạng Peer-to-Peer, trên máy tính khách khác.

Trong một số trường hợp, bạn có thể truy cập toàn bộ ổ đĩa mạng trên mạng. Ngược

lại, bạn không thể truy cập được. Thay vào đó, bạn có thể truy cập chỉ thư mục nhất định

trên các ổ đĩa mạng. Dù cho bằng cách nào, các ổ đĩa hoặc thư mục chia sẻ được biết đến

trong thuật ngữ Windows như thư mục chia sẻ.

Các thư mục chia sẻ có thể được thiết lập với hạn chế về cách bạn sử dụng chúng.

Ví dụ, bạn có thể được cấp quyền truy cập đầy đủ đến một số thư mục chia sẻ để bạn có thể

sao chép tập tin từ chúng hoặc xóa các tập tin trên chúng. Trên thư mục chia sẻ khác, truy

cập của bạn có thể bị giới hạn theo một cách nhất định. Ví dụ, bạn có thể sao chép tập tin

hoặc từ thư mục chia sẻ nhưng không xóa các tập tin, chỉnh sửa các tập tin, hoặc tạo ra các

thư mục mới. Bạn cũng có thể yêu cầu nhập mật khẩu trước khi bạn có thể truy cập vào

một thư mục được bảo vệ. Số lượng không gian đĩa đang được sử dụng trên một thư mục

chia sẻ cũng có thể được hạn chế.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 9/51

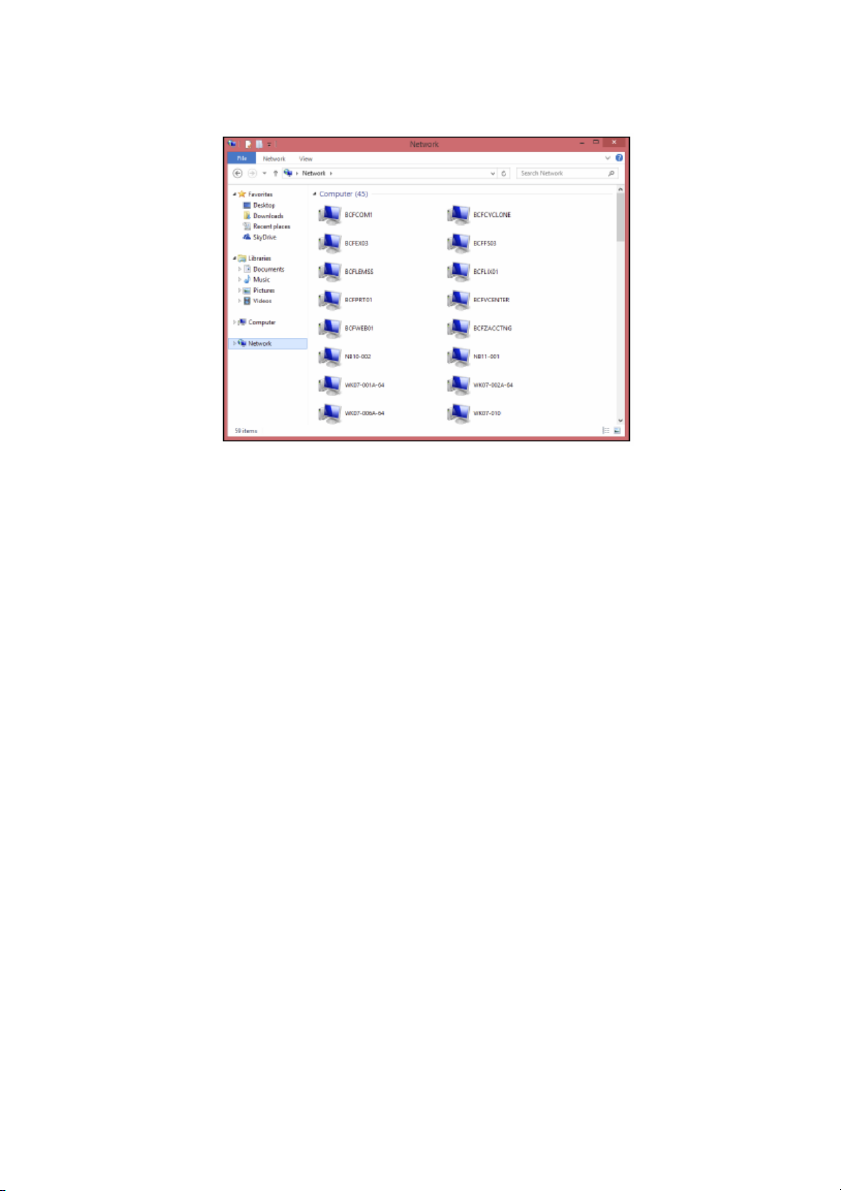

Windows cho phép bạn truy cập tài nguyên mạng, như là thư mục chia sẻ bởi trình

duyệt mạng. Tại Windows 7, chọn Network từ thực đơn Start. Trong Windows 8, mở

Windows Explorer và rồi nhấn Network. Hình 2-3-2 chỉ ra phiên bản Windows 8 của trình duyệt mạng:

Hình 2-3-2 Trình duyệt mạng Windows 8

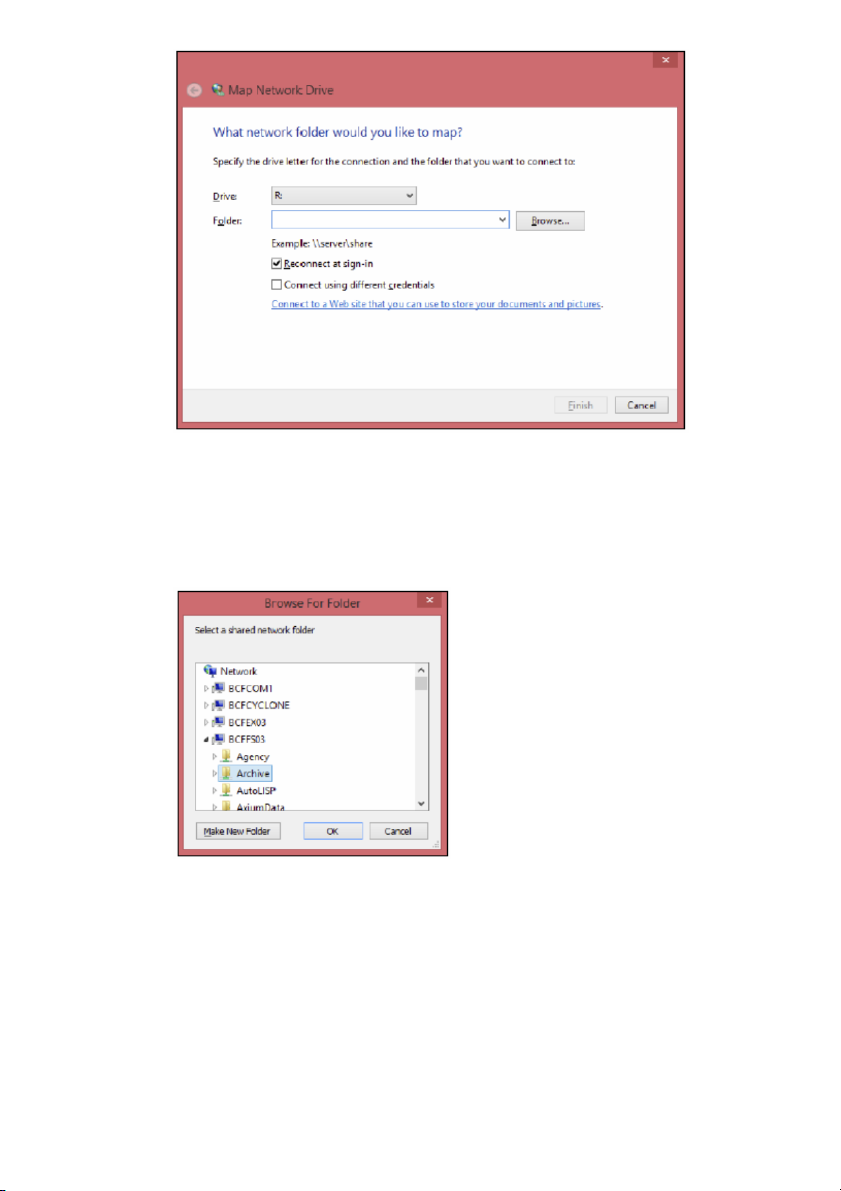

Ánh xạ ổ đĩa mạng: Nếu bạn thường xuyên truy cập vào một thư mục chia sẻ cụ

thể, bạn có thể ánh xạ để truy cập vào thư mục chia sẻ hiệu quả hơn. Ánh xạ chỉ định một

ký tự ổ đĩa vào một thư mục được chia sẻ. Sau đó bạn có thể sử dụng các ký tự ổ đĩa để

truy cập vào thư mục chia sẻ như thế đó là một ổ đĩa cục bộ. Bằng cách này, bạn có thể truy

cập các thư mục chia sẻ từ bất kỳ chương trình Windows mà không cần phải duyệt qua

mạng. Ví dụ, bạn có thể ánh xạ một thư mục chia sẻ tên Data trên máy chủ có tên

SERVER01 cho ổ đĩa K: trên máy tính bạn. Rồi, truy cập nơi lưu trữ dữ liệu tại thư mục

Data chia sẻ, bạn nhìn thấy ổ đĩa K:

Để ánh xạ thư mục chia sẻ cho ký tự ổ đĩa, theo các bước sau: 1. Mở File Explorer •

Windows 7: Chọn Start -> Computer •

Windows 8: Mở ngoài màn hình và nhấn biểu tượng File Explorer trên

thanh Task, và rồi nhấn Computer tại danh sách Location bên trái màn hình

2. Mở hộp thoại Map Network Drive •

Windows 7: Truy cập vào hộp thoại này bởi việc nhấn nút Map Network Drive tại thanh công cụ •

Windows 8: Nhấn Map Network Drive

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 10/51

Hình 2-3-3 Hộp thoại Map Network Drive của Windows 8

Hộp thoại này cho các phiên bản trước của Windows là tương tự.

3. (Tùy chọn) Thay đổi ký tự ổ đĩa mà Windows chọn (tại hình 2-3-3, ổ đĩa R).

Nếu bạn có thể thay đổi thì có thể chọn các ký tự ổ đĩa từ ổ đĩa danh sách thả xuống.

4. Nhấn nút Browse: bước này xuất hiện hộp thoại như hình 2-3-4

Hình 2-3-4 Cửa sổ Browse For Folder

5. Sử dụng hộp thoại Browse For Folder để tìm và chọn thư mục chia sẻ mà bạn

muốn sử dụng. Bạn có thể điều hướng đến bất kỳ thư mục chia sẻ trên bất kỳ máy tính trong mạng.

6. Nhấn OK. Hộp thoại Browse For Folder đóng lại và bạn quay lại hộp thoại Map Network Drive.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 11/51

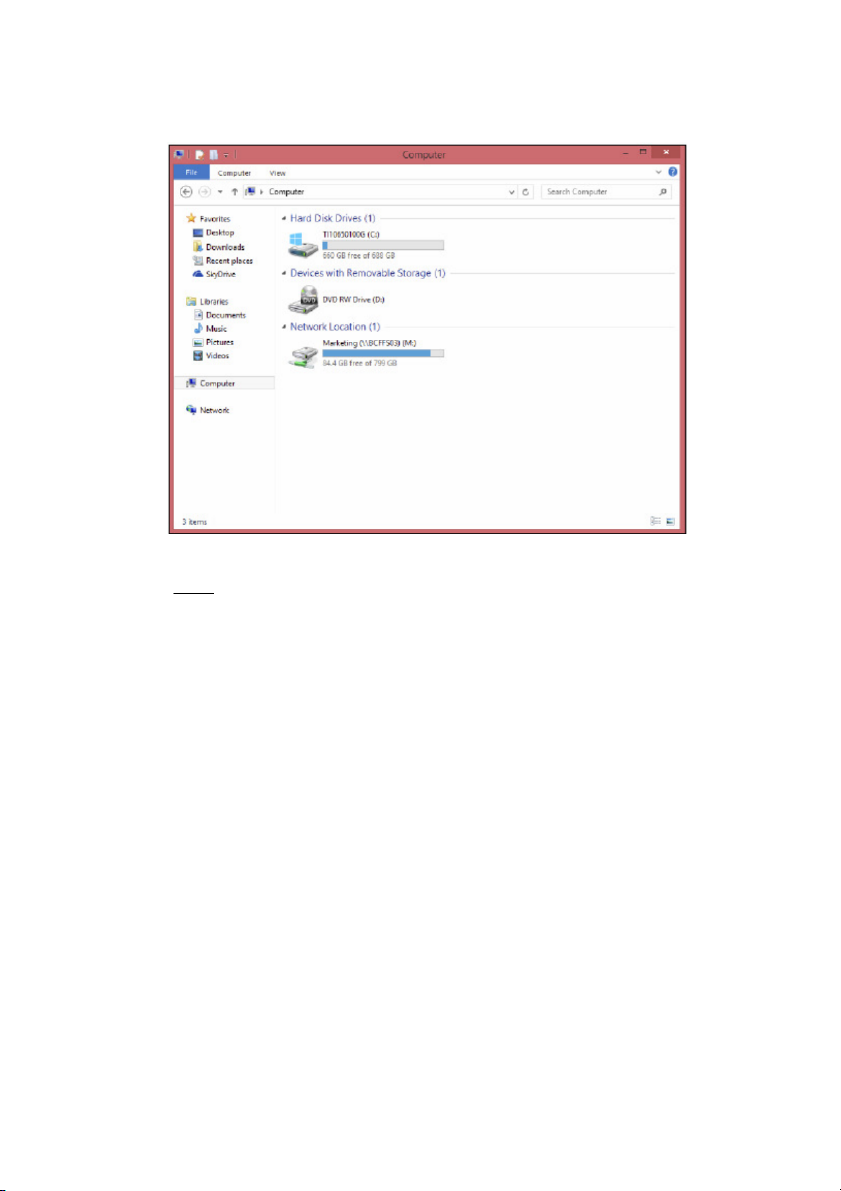

7. (Lựa chọn) Nếu bạn muốn ổ đĩa mạng này được tự động ánh xạ mỗi lần bạn

đăng nhập vào mạng, chọn Reconnect tại hộp kiểm tra Sign-in.

8. Nhấn OK. Bạn quay lại cửa sổ Computer, như hình 2-3-5. Ở đây, bạn có thể

nhìn thấy các ổ đĩa mạng được ánh xạ

Hình 2-3-5 Cửa sổ Computer

Chú ý: Cài đặt và thực hiện ánh xạ ổ đĩa mạng trên Windows 7 hoặc Windows 8

(nếu có thể) là yêu cầu của phần thực hành.

4. Quản lý và sao lưu phục hồi dữ liệu

Nếu bạn là người quản trị mạng, sự an toàn của dữ liệu trên mạng của bạn là trách

nhiệm của bạn. Trong thực tế đó là trách nhiệm chính của bạn. Phần này bao gồm những

chi tiết và phức tạp, trách nhiệm thuộc về quản trị mạng sao cho đáng tin cậy nhất.

Sao lưu dữ liệu của bạn: Việc sao lưu dữ liệu là nền tảng của bất kỳ kế hoạch khôi

phục dữ liệu. Nếu không có bản sao lưu, một ổ cứng đơn giản có thể thiết lập công ty của

bạn trở lại ngày nào đó hoặc thậm chí cả tuần trong khi nó cố gắng để tạo lại dữ liệu bị mất.

Trong thực tế, không có sao lưu, sự tồn tại của công ty của bạn đang ở trong tình trạng nguy hiểm.

Lựa chọn nơi sao lưu dữ liệu: Nếu bạn có kế hoạch sao lưu dữ liệu trên ổ cứng

máy chủ mạng của bạn, bạn rõ ràng là cần một số loại phương tiện truyền thông mà trên đó

để sao lưu dữ liệu. Bạn có thể sao chép dữ liệu trên đĩa CD, nhưng một ổ cứng 500GB sẽ

cần hơn 750 đĩa CD cho một bản sao lưu đầy đủ. Đó là một vài đĩa hầu như mọi người

muốn giữ trong tủ. Bạn có thể sử dụng đĩa DVD.

Vì những hạn chế của CD và DVD, hầu hết các quản trị mạng sao lưu dữ liệu mạng

cho một số loại hình khác của thiết bị lưu trữ. Ba tùy chọn phổ biến nhất là:

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 12/51

Băng: Băng từ, phương tiện lưu trữ lâu đời nhất để sao lưu, vẫn là một trong

những loại được sử dụng rộng rãi nhất. Một trong những lợi thế lớn nhất của sao

lưu băng là băng nhỏ và do đó có thể dễ dàng vận chuyển đến một vi trí khác.

Netwok Attacked Strorage (NAS): Lưu trữ kết nối trực tiếp vào mạng của bạn.

Nó thường được sử dụng như các thiết bị sao lưu. Ngoài ra, chúng là tương đối

nhỏ và dễ dàng để xóa, do đó như băng từ, chúng có thể được vận chuyển một cách dễ dàng.

Cloud backup: Một lựa chọn ngày càng phổ biến là sử dụng một dịch vụ của thế

hệ thứ ba để sao lưu dữ liệu của bạn đến một vị trí từ xa thông qua Internet.

Chọn lựa giữa sao lưu cục bộ và sao lưu trên mạng: khi bạn sao lưu dữ liệu

mạng, bạn có hai cách tiếp cận cơ bản để chạy các phần mềm sao lưu:

Bạn có thể thực hiện một bản sao lưu cục bộ, trong đó phần mềm sao lưu chạy

trên máy chủ tập tin và sao lưu dữ liệu vào một ổ băng được cài đặt trong các máy chủ.

Hoặc bạn có thể thực hiện một bản sao lưu mạng, trong đó bạn sử dụng một

mạng máy tính để sao lưu dữ liệu từ một máy tính khác trên mạng. Trong một

bản sao lưu mạng, dữ liệu có đi khắp qua mạng để có được các máy tính đang chạy các bản sao lưu.

Nếu bạn chạy các bản sao lưu từ máy chủ tập tin, bạn sẽ hợp nhất các máy chủ

trong khi sao lưu đang chạy, và người dùng sẽ phàn nàn rằng truy cập máy chủ của

họ đã giảm hiệu suất. Mặt khác, nếu bạn chạy các sao lưu qua mạng từ một máy

tính khách hoặc một máy chủ sao lưu chuyên dụng, bạn sẽ tràn ngập mạng với

nhiều GB của dữ liệu được sao lưu. Sau đó người dùng của bạn sẽ phàn nàn rằng

toàn bộ mạng đã giảm hiệu suất.

Dưới đây là một vài mở rộng việc sao lưu trên máy khách và máy chủ:

Sao lưu trực tiếp từ máy chủ không nhất thiết phải là hiệu quả hơn việc sao lưu

từ một máy khách bởi vì dữ liệu không phải đi qua mạng. Mạng cũng có thể là

nhanh hơn so với ổ băng từ. Mạng có thể sẽ không làm chậm sao lưu trừ khi bạn

sao lưu trong thời gian bận rộn nhất trong ngày, khi có quá nhiều người dùng đang làm trên mạng.

Để cải thiện tốc độ sao lưu mạng và để giảm thiểu ảnh hưởng mà sao lưu qua

mạng có trên phần còn lại của mạng, xem xét sử dụng 1.000Mbps thay vì sử

dụng bình thường 100Mbps để kết nối đến máy chủ và máy khách sao lưu.

Bằng cách đó, mạng lưới giữa giữa máy chủ và máy khách sao lưu không còn bị tắt nghẽn mạng.

Bất kỳ tập tin được mở trong khi sao lưu đang chạy sẽ không được sao lưu. Đó

là thường không phải là một vấn đề cần bàn, bởi vì sao lưu sẽ được chạy vào

thời gian khi mọi người đã không còn sử dụng máy tính. Nếu một người nào đó

rời khỏi máy tính của mình mà chưa thoát các tập tin đang sao lưu thì tập tin

này sẽ không được sao lưu. Một cách giải quyết vấn đề này là để thiết lập máy

chủ để nó tự động thoát (log off) tất cả mọi người thoát khỏi mạng trước khi các bản sao lưu bắt đầu.

Một số chương trình sao lưu có các tính năng đặc biệt cho phép chúng để sao

lưu các tập tin mở. Các chương trình sao lưu có sẵn với Windows Server 2003

hoặc sau này, làm điều này bằng cách tạo ra một bản chụp của khối lượng khi

nó bắt đầu, do đó làm cho các bản sao tạm thời của bất kỳ tập tin được sửa đổi

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 13/51

trong khi sao lưu. Sao lưu các tập tin tạm thời chứ không phải là phiên bản được

sửa đổi. Khi sao lưu hoàn thành, bản sao tạm thời được xóa.

Thiết lập bảo mật bản sao lưu: sao lưu tạo ra một tiếp xúc an ninh thường bị bỏ

qua cho mạng của bạn: không thành vấn đề cẩn thận như thế nào bạn thiết lập tài khoản

người dùng (bao gồm cả khách) có thể thực hiện một bản sao lưu của hệ thống, người dùng

có thể làm cho một sao lưu trái phép. Ngoài ra, băng sao lưu của bạn dễ bị đánh cắp. Kết

quả là, đảm bảo rằng các chính sách và thủ tục sao lưu của bạn được an toàn bằng các biện pháp sau đây:

Thiết lập một tài khoản người dùng cho người sử dụng mà sao lưu. Bởi vì người

dùng này có sự cho phép sao lưu cho toàn bộ máy chủ, bảo vệ mật khẩu của

mình cẩn thận. Bất cứ ai biết tên người dùng và mật khẩu của tài khoản sao lưu

có thể đăng nhập vào và bỏ qua bất kỳ hạn chế bảo mật mà bạn đặt trên ID của người dùng.

Sử dụng mã hóa để bảo vệ nội dung của băng sao lưu của bạn.

Bảo đảm băng sao lưu trong một vị trí an toàn.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 14/51

CHƯƠNG 3: QUẢN TRỊ HỆ THỐNG WINDOWS

1. Các đặc trưng của hệ thống Windows

Quản trị hệ thống mạng Windows, cái chính là đầu tiên quan tâm cấu hình kết nối

mạng trên từng Windows khác nhau. Phần này giới thiệu cách cấu hình kết nối mạng cho máy khách Windows.

Trước khi thiết lập mạng của bạn hoàn tất, bạn phải cấu hình máy tính khách của

mạng. Đặc biệt, bạn phải cấu hình card mạng (NIC) để nó hoạt động đúng, và bạn phải cài

đặt các giao thức đúng cách để mà các máy khách có thể giao tiếp với các máy tính khác

trên mạng. May mắn thay, nhiệm vụ cấu hình máy tính cho mạng là vai trò của Windows.

Để bắt đầu, Windows sẽ tự động nhận diện giao diện mạng của bạn khi bạn khởi động máy

tính. Tất cả những gì còn lại là để đảm bảo rằng Windows cài đặt đúng các giao thức mạng

và phần mềm máy khách. Với mỗi phiên bản của Windows, Microsoft đã đơn giản hóa quá

trình cấu hình mạng. Trong phần này, mô tả các bước để cấu hình mạng cho Windows 7 và Windows 8.

Cấu hình kết nối mạng Windows 7 và Windows 8: Các thủ tục cấu hình kết nối

mạng Windows 7 tương tự như Windows Vista, chỉ với một vài thủ tục nhỏ. Đây là các bước: 1. Mở Cotrol Pannel •

Windows 7: Chọn Start -> Control Pannel •

Windows 8: Kích chuột phải vào góc dưới bên trái của màn hình và sau đó chọn

Control Pannel từ thực đơn ngữ cảnh

2. Chọn Network and Sharing Center

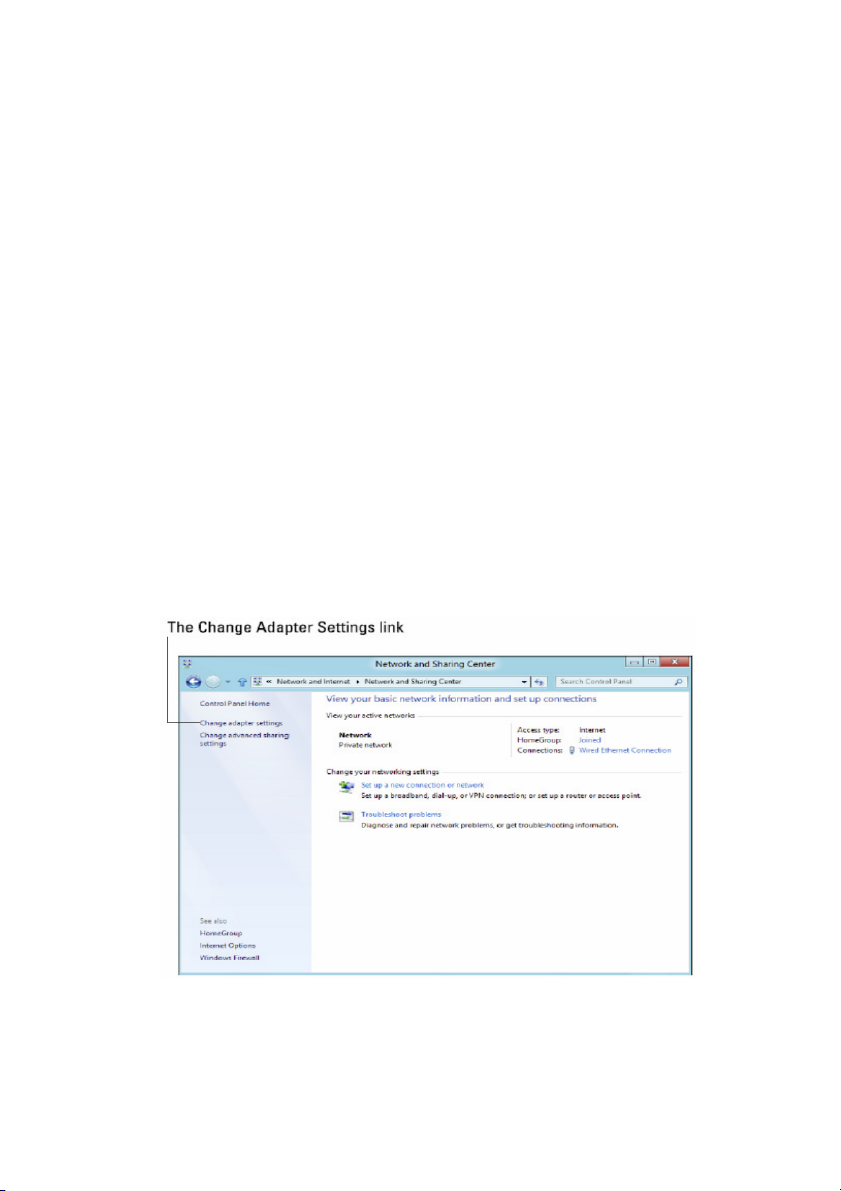

Bước này sẽ mở cửa sổ Network and Sharing Center trong Windows 8, nó được thể hiện trong hình 3-1-1:

Hình 3-1-1 Cửa sổ Network and Sharing Center

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 15/51

3. Nhấn vào Change adapter setting bên trái cửa sổ

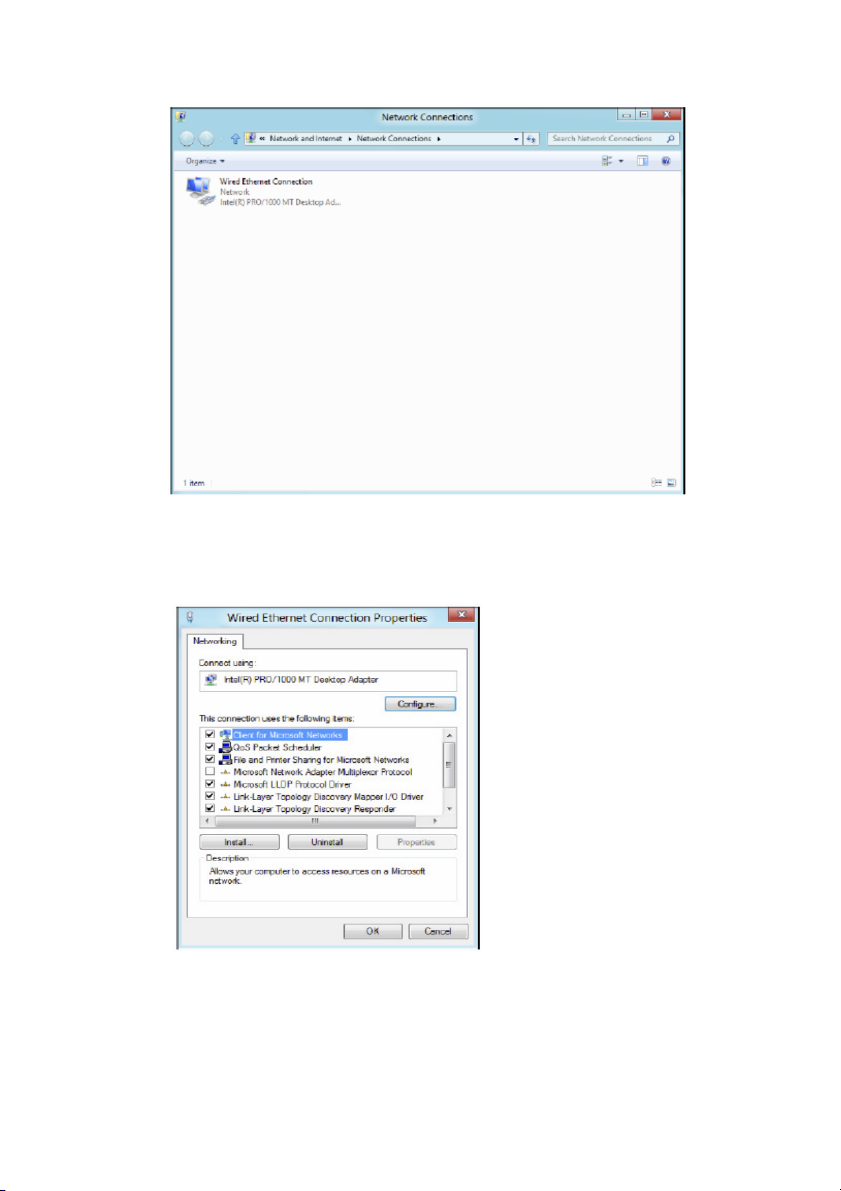

Thư mục Network Connections trong Windows 8 xuất hiện, chỉ ra tại hình 3-1-2:

Hình 3-1-2 Thư mục Network Connections

4. Kích chuột phải vào kết nối mà bạn muốn cấu hình và sau đó chọn Properties từ

thực đơn ngữ cảnh xuất hiện. Hộp thoại Properties cho kết nối mạng xuất hiện, như

thể hiện trong hình 3-1-3: Hình 3-1-3 Hộp thoại Properties

5. Nhấp chuột vào Configure để cấu hình kết nối mạng.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 16/51

2. Khái niệm domain, group và Active Directory

Mọi người dùng mà truy cập vào mạng phải có một tài khoản người dùng. Tài

khoản người dùng cho phép bạn như quản trị mạng để kiểm soát những người có thể truy

cập mạng và những người không thể. Ngoài ra, tài khoản người dùng cho phép bạn xác

định những gì các tài nguyên mạng mỗi người dùng có thể sử dụng. Nếu không có tài

khoản người dùng, tất cả các tài nguyên sẽ được mở cho bất cứ ai tình cờ truy cập vào mạng.

Tài khoản người dùng Windows: tài khoản người dùng là một trong những công

cụ cơ bản để quản lý một máy chủ Windows. Là một quản trị mạng, bạn sẽ bỏ ra một thời

gian thực hiện làm các tài khoản người dùng, tạo ra những tài khoản cái mới, xóa những tài

khoản quá hạn, đặt lại mật khẩu cho người dùng hay quên mất, cấp quyền truy cập mới, ...

Phần này trình bày tổng quan tài khoản người dùng và cách chúng hoạt động.

Tài khoản cục bộ (local) so với tài khoản miền (domain):

Một tài khoản cục bộ là một tài khoản người dùng được lưu trữ chỉ trên một máy

tính. Thông thường, mỗi máy tính trong mạng của bạn có một tài khoản cục bộ cho mỗi

người dùng sử dụng máy tính đó.

Một tài khoản miền là một tài khoản người dùng được lưu trữ bởi Active Directory

(AD) và có thể được truy cập từ bất kỳ máy tính là một phần của tên miền. Tài khoản miền

được quản lý tập trung. Chương này chủ yếu với các thiết lập và bảo trì tài khoản miền.

3. Quản trị người dùng

Thuộc tính tài khoản người dùng: Mỗi tài khoản người dùng có một số thuộc tính

tài khoản quan trọng là xác định các đặc tính của tài khoản. Ba thuộc tính quan trọng nhất là:

Tên đăng nhập (Username): tên duy nhất để nhận dạng tài khoản. Người dùng

phải nhập tên người dùng khi đăng nhập vào mạng. Tên người dùng là thông tin

toàn cục. Nói cách khác, người dùng khác sử dụng mạng có thể tìm ra tên người dùng của bạn.

Mật khẩu (Password): Một từ bí mật mà bạn phải được nhập để truy cập vào tài

khoản. Bạn có thể cài đặt Windows để nó thực thi chính sách mật khẩu, chẳng

hạn như độ dài tối thiểu của mật khẩu, nếu mật khẩu phải chứa một hỗn hợp của

chữ và số, và tồn tại bao lâu.

Nhóm thành viên (Group membership): nhóm mà tài khoản người dùng thuộc

về. Nhóm thành viên là chìa khóa để cấp quyền truy cập cho người dùng để họ

có thể truy cập tài nguyên mạng khác nhau (chẳng hạn chia sẻ tập tin hoặc máy

in) hoặc thực hiện các nhiệm vụ mạng (chẳng hạn như tạo tài khoản người dùng

mới hoặc sao lưu máy chủ).

Nhiều tài khoản khác ghi lại thông tin về người dùng, chẳng hạn như thông tin liên

lạc của người dùng, cho dù người dùng được phép truy cập hệ thống chỉ vào những thời

điểm nhất định hoặc từ máy tính nhất định.

Tạo người dùng mới: để tạo một tài khoản người dùng trên miền mới trong

Windows Server 2012, theo các bước sau:

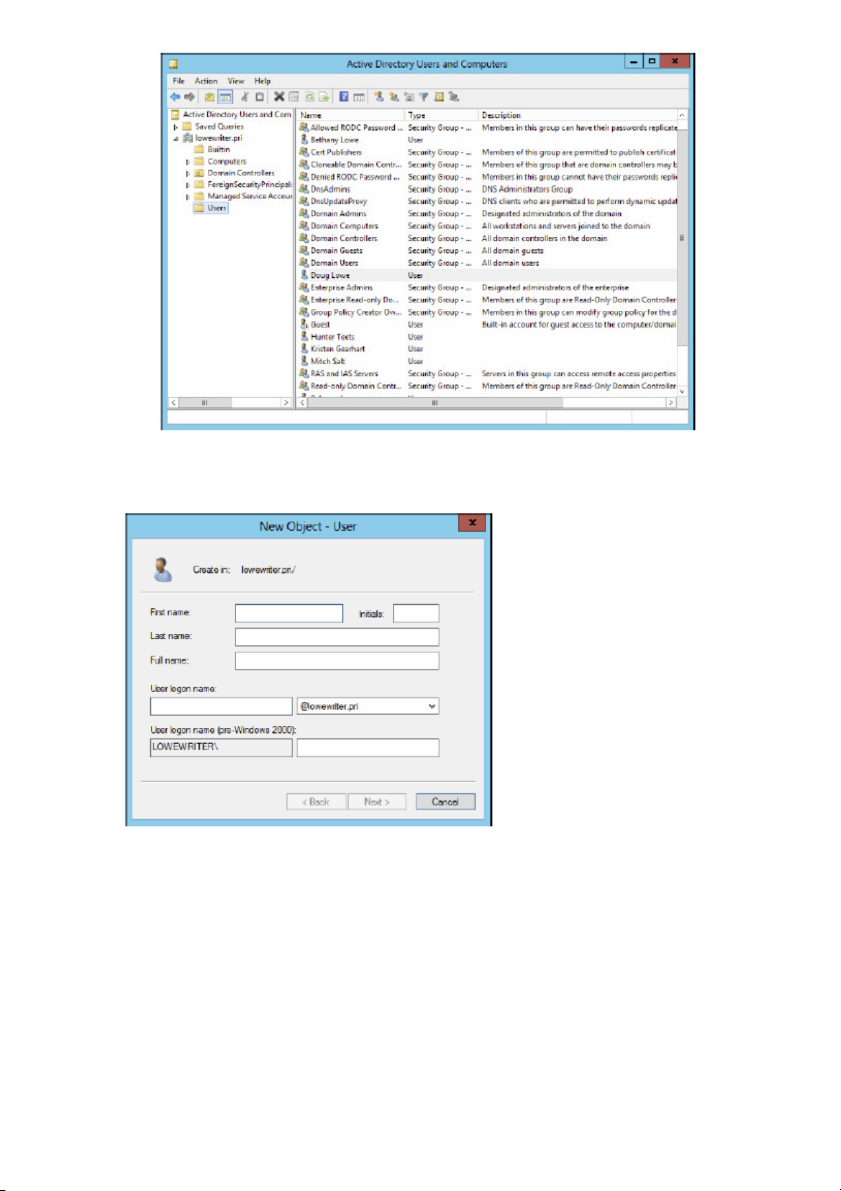

1. Chọn Start -> Administrative Tools -> Active Directory Users and Computers.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 17/51

Hình 3-3-1 Cửa sổ Active Diretory User and Computers

2. Kích chuột phải miền mà bạn muốn thêm người dùng và rồi chọn New -> User từ thực đơn ngữ cảnh.

Hình 3-3-2 Tạo người dùng mới

3. Nhập tên gọi, tên lót, và họ của người dùng. New Object Wizard tự động điền vào trường Full Name.

4. Thay đổi trường Full Name nếu bạn muốn nó xuất hiện khác từ những gì phần hướng dẫn đưa ra.

5. Nhập tên truy cập người dùng. Tên này phải chỉ có một trong phạm vi miền.

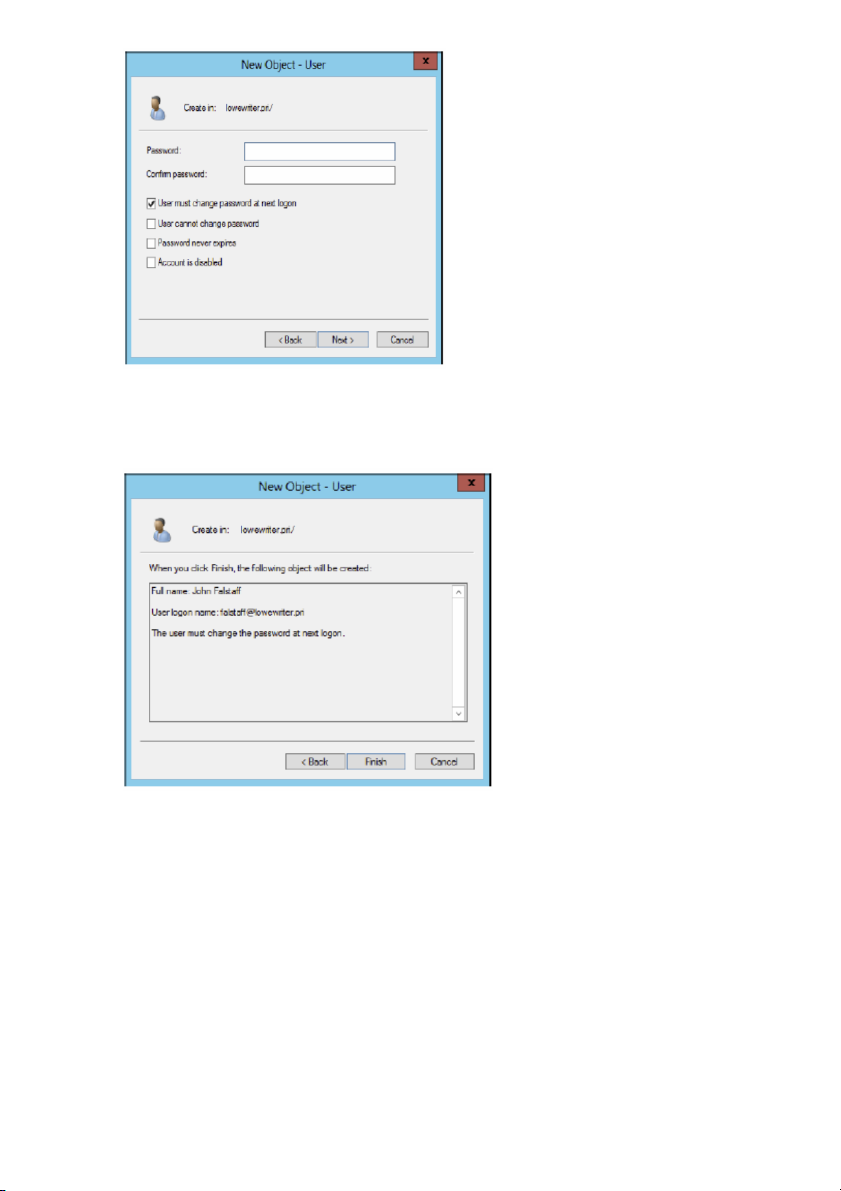

6. Nhấp Next. Trang thứ hai của New Object – User Wizard xuất hiện, thể hiện như hình 3-3-3:

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 18/51

Hình 3-3-3 Cửa sổ New Object - User

7. Nhập mật khẩu hai lần. Bạn được yêu cầu nhập mật khẩu và sau đó nhập lại để

xác nhận nó, vì vậy bạn phải gõ đúng. Nếu bạn không nhập vào không đúng thì sẽ được nhắc nhở lỗi. 8. Nhấn Next.

Hình 3-3-4 Xác nhận thông tin tài khoản người dùng

9. Xác nhận thông tin là đúng và sau đó nhấp Finish để tạo tài khoản.

Thiết lập thuộc tính người dùng: Sau khi bạn tạo một tài khoản người dùng, bạn

có thể thiết lập thuộc tính bổ sung cho người dùng bằng cách kích chuột phải New user và

chọn Properties từ thực đơn ngữ cảnh. Nó trả về người dùng hộp thoại Properties, trong đó

có nhiều thẻ (tabs) mà bạn có thể sử dụng để thiết lập các thuộc tính khác nhau cho người

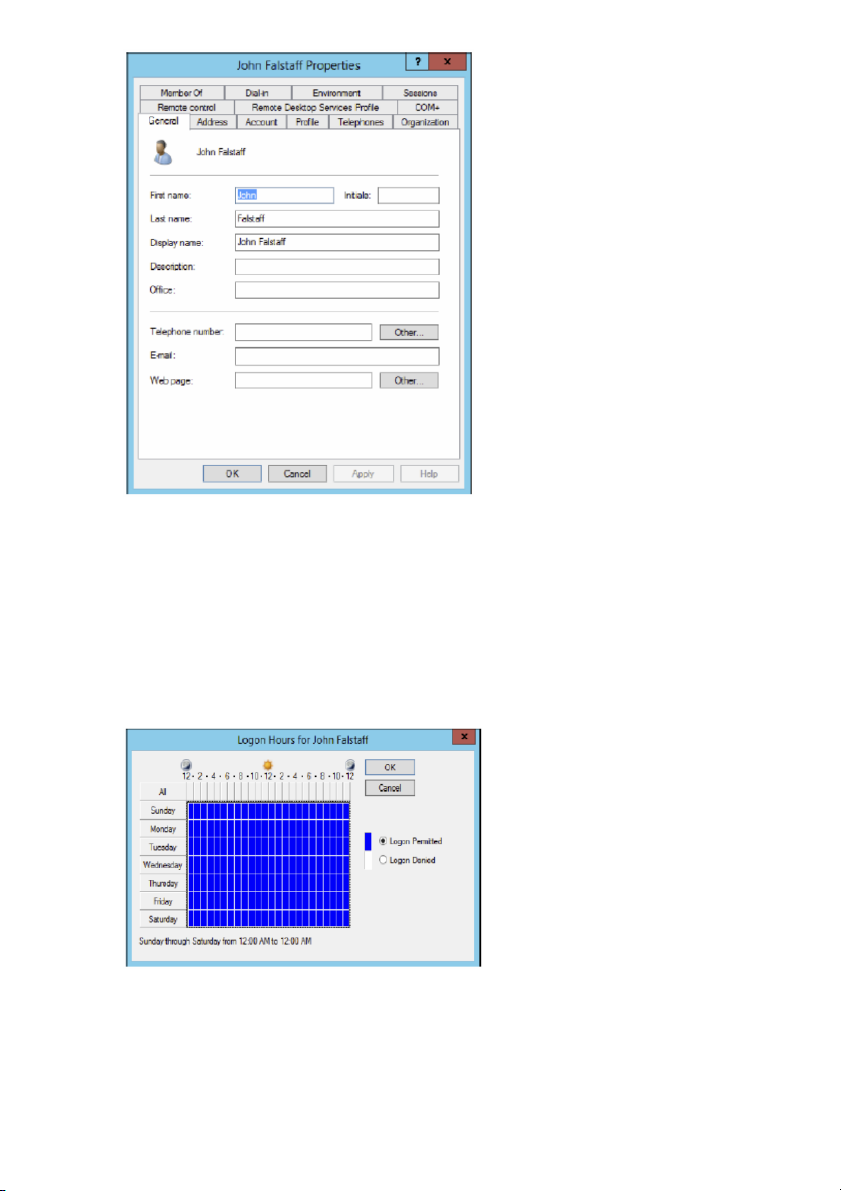

sử dụng. Hình 3-3-5 cho thấy thẻ General, trong đó liệt kê thông tin cơ bản về người dùng,

chẳng hạn như tên, địa điểm văn phòng và số điện thoại.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 19/51 Hình 3-3-5 Thẻ General

Các phần sau đây mô tả một vài nhiệm vụ quản trị mà bạn có thể thực hiện thông

qua các thẻ khác nhau của hộp thoại User Properties.

Thay đổi thông tin liên lạc của người dùng: nhiều thẻ của hộp thoại User

Properties bao gồm thông tin liên lạc cho người dùng, chẳng hạn:

Address (Địa chỉ): Thay đổi địa chỉ đường của người dùng, hộp thư bưu điện,

thành phố, bang, mã thành phố.

Telephones (Điện thoại): Số điện thoại của người dùng

Organization (Tổ chức): Ghi lại công việc của người dùng và tên của chủ sở hữu

Quy định cụ thể giờ đăng nhập: bạn có thể giới hạn giờ mà người dùng được phép

đăng nhập vào hệ thống. Nhấp vào

nút Logon Hours trên thẻ Account

của hộp thoại User Properties để

mở hộp thoại Logon Hours for

[User] như Hình 3-3-6 hiển thị:

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 20/51

Ban đầu, hộp thoại Logon Hours được thiết lập để cho phép người dùng đăng nhập

vào bất cứ lúc nào ngày hay đêm. Để thay đổi giờ mà bạn muốn người dùng có quyền truy

cập, nhấp vào một ngày và thời gian hoặc phạm vi các ngày và giờ, chọn Logon Permitted

hoặc Logon Denied, và rồi nhấp OK.

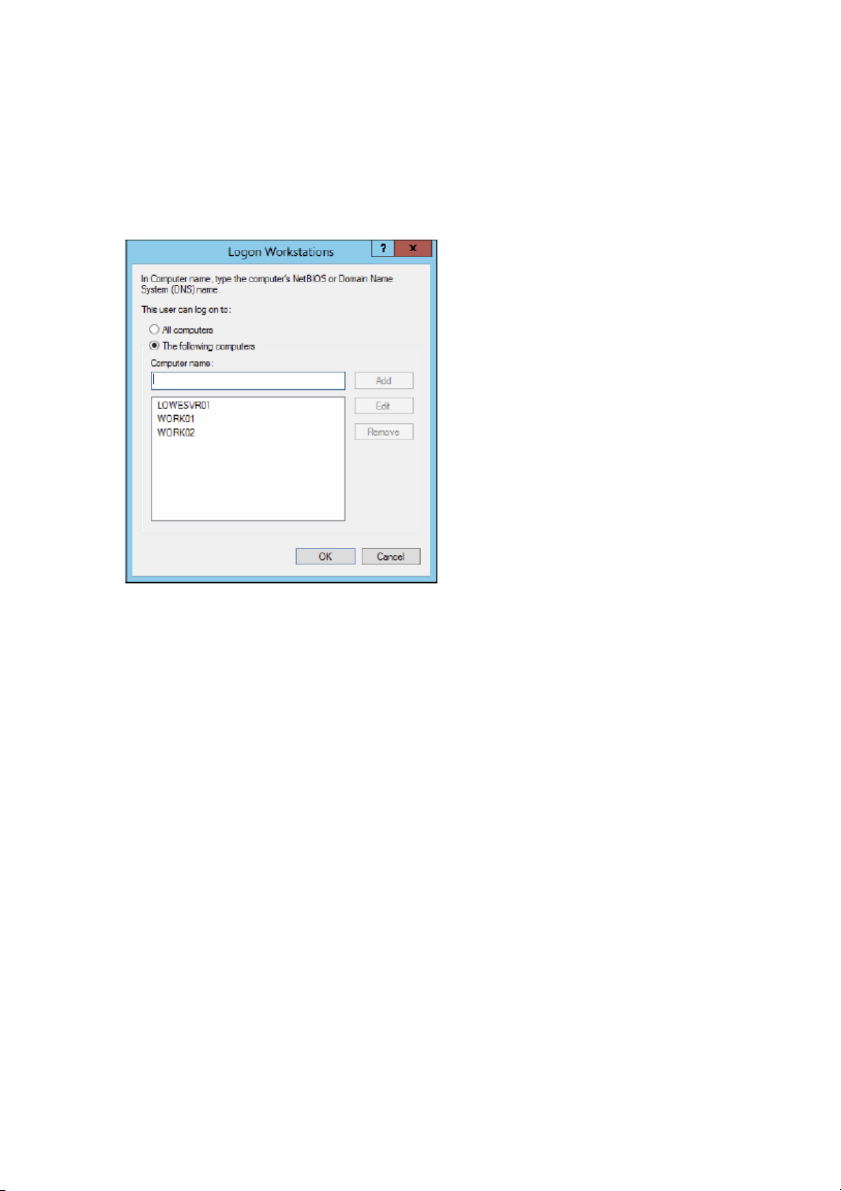

Hạn chế quyền truy cập vào máy tính: thông thường, người dùng có thể sử dụng

tài khoản người dùng của mình để đăng nhập vào bất kỳ máy tính là một phần của tên miền

của người dùng. Bạn có thể hạn chế người dùng máy tính nhất định, tuy nhiên, bằng cách

nhấn vào nút Log On To trên thẻ Account của hộp thoại User Properties. Nút này sẽ trả về

hộp thoại Logon Workstations, như thể hiện qua hình 3-3-7:

Hình 3-3-7 Hạn chế người dùng truy cập

Để hạn chế người dùng máy tính, chọn nút chọn The following fomputer. Sau đó,

đối với mỗi máy tính bạn muốn cho phép người dùng để đăng nhập vào, nhập tên của máy

tính tại hộp thoại nhập và nhấn Add.

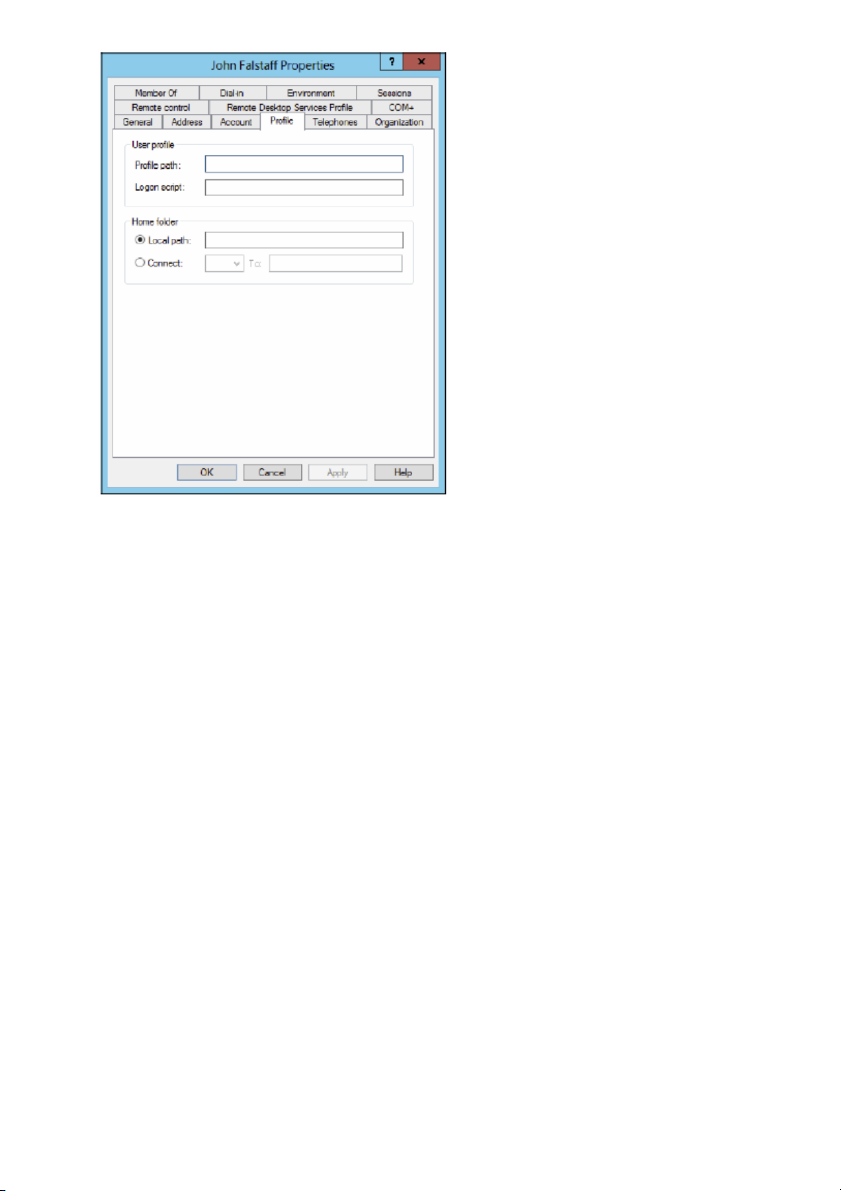

Thiết lập thông tin hồ sơ cá nhân của người dùng: từ thẻ Profile, như thể hiện

trong hình 3-3-8 bạn có thể cấu hình ba thông tin về thông tin cá nhân của người dùng:

Profile Path: trường này xác định vị trí của hồ sơ chuyển vùng của người dùng

Logon Script: trường này là tên của kịch bản đăng nhập của người dùng. Một

kịch bản đăng nhập là một tập tin thực thi đó là chạy bất cứ khi nào người dùng

đăng nhập. Mục đích chính của các kịch bản đăng nhập là để lập bản đồ mạng

chia sẻ mà người dùng yêu cầu truy cập. Kịch bản đăng nhập là có nguồn gốc từ

phiên bản đầu tiên của Windows NT Server. Trong Windows Server 2012, cấu

hình là ưa thích cách để cấu hình máy tính của người dùng khi người dùng đăng

nhập, bao gồm cả việc thiết lập mạng chia sẻ. Nhiều quản trị viên thích đơn giản

của kịch bạn đăng nhập.

Home Folder: phần này là nơi mà bạn chỉ định vị trí lưu trữ mặc định cho người dùng

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 21/51 Hình 3-3-8 Thẻ Profile

Làm việc với nhóm (Group): một nhóm là một loại đặc biệt của tài khoản đại diện

cho một tập hợp các người dùng có nhu cầu truy cập mạng thông thường. Nhóm này có thể

đơn giản hóa đáng kể tác vụ ấn định quyền truy cập mạng cho người dùng. Hơn là chỉ định

các quyền truy cập cho mỗi người dùng cá nhân, bạn có thể gán quyền cho nhóm riêng của

mình. Sau đó, những quyền tự động mở rộng cho bất kỳ người dùng mà bạn thêm vào

nhóm. Các phần sau đây mô tả một số khái niệm quan trọng mà bạn cần phải hiểu để sử

dụng các nhóm cùng với một số các thủ tục thông thường nhất mà bạn sẽ sử dụng khi thiết

lập nhóm cho máy chủ của bạn.

Tạo một nhóm: Cách để tạo một nhóm

1. Truy cập như một quản trị. Bạn phải có quyền quản trị để thực hiện thủ tục này.

2. Từ Server Manager, chọn Tools -> Active Directory Users and Computers.

Giao diện điều khiển Active Directory Users and Computers xuất hiện.

3. Kích chuột phải miền mà bạn muốn thêm nhóm và rồi chọn New -> Group từ thực đơn ngữ cảnh.

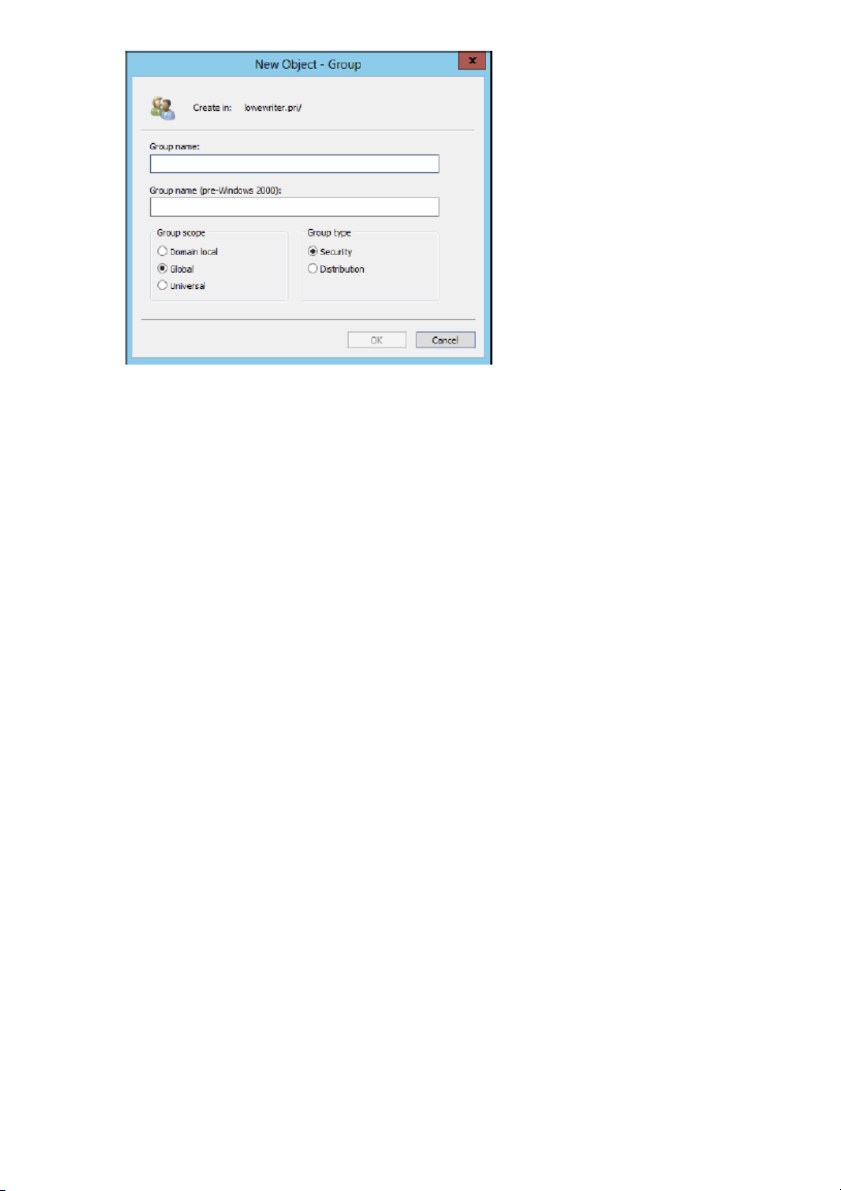

4. Tại hộp thoại New Object – Group xuất hiện, chẳng hạn như hình 3-3-9, nhập vào tên cho nhóm mới.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 22/51 Hình 3-3-9 Tạo nhóm mới

5. Chọn Group scope (phạm vi nhóm). Sự lựa chọn là:

Domain Local: cho các nhóm sẽ được cấp quyền truy cập vào mạng tài nguyên

Global: cho các nhóm mà bạn sẽ thêm người dùng và tên miền cục bộ

Universal: nếu bạn có một mạng lớn với nhiều miền

6. Chọn loại nhóm. Lựa chọn là Security và Distribution. Hầu như ta chọn Security.

7. Nhấp OK. Nhóm được tạo ra. Tuy nhiên, tại điểm này, nó chưa có thành viên.

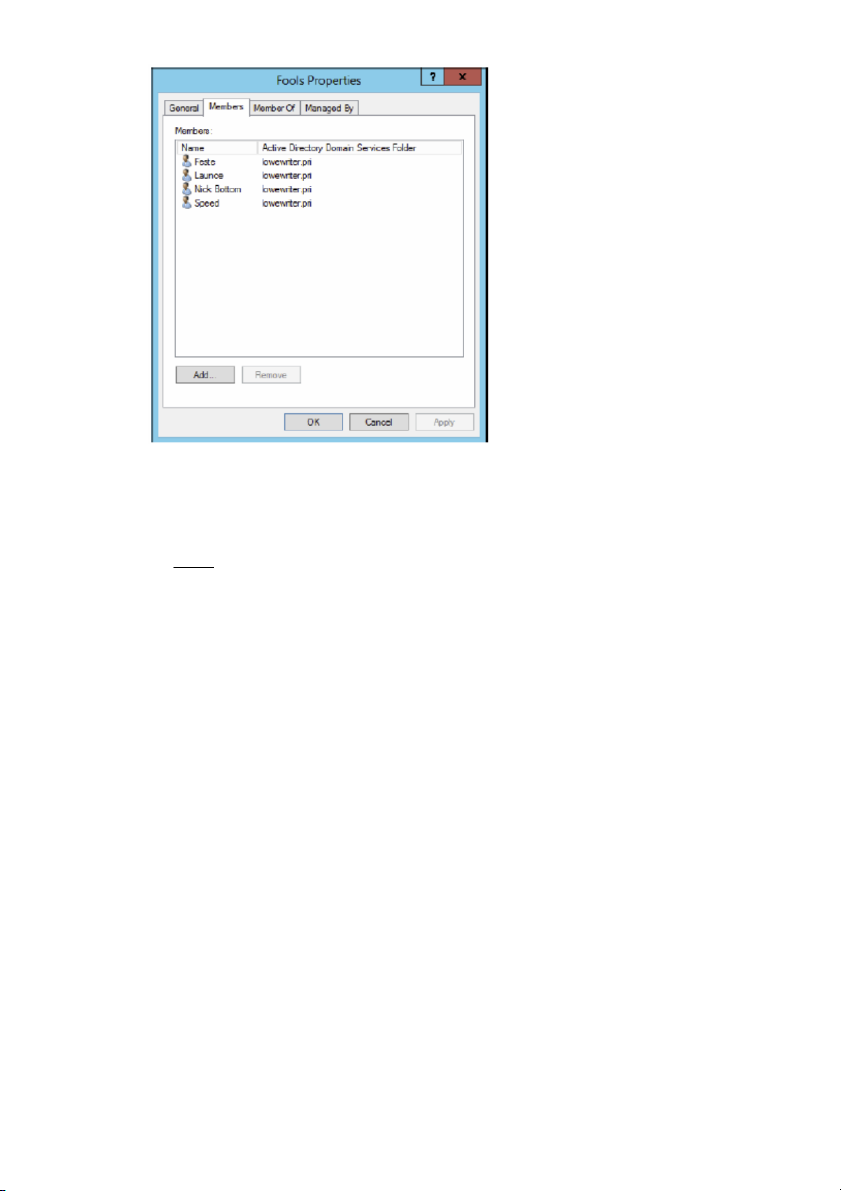

Thêm một thành viên cho một nhóm: Nhóm là tập của các đối tượng được gọi là

thành viên. Các thành viên của nhóm có thể là tài khoản người dùng hay các nhóm

khác. Một nhóm mới được tạo ra không có thành viên. Như bạn thấy, một nhóm

không phải hữu ích cho đến khi bạn thêm ít nhất một thành viên.

Thực hiện theo các bước sau để thêm một thành viên cho một nhóm:

1. Đăng nhập như một quản trị viên.

2.Chọn Start Administrative Tools -> Active Diretory Users and Computers.

3. Mở thư mục chứa nhóm mà bạn muốn thêm thành viên và sau đó nhấp

đúp vào nhóm. Hộp thoại Group Properties xuất hiện.

4. Nhấp thẻ Members. Các thành viên của nhóm xuất hiện, như thể hiện hình 3-3-10:

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 23/51

Hình 3-3-10 Thêm thành viên cho nhóm

5. Nhấp Add, gõ tên của một người dùng hoặc nhóm khác mà bạn muốn

thêm vào nhóm này, và rồi nhấp OK. Thành viên đã được thêm vào.

6. Lập lại bước 5 cho mỗi người dùng mà bạn muốn thêm vào.

Chú ý: Cài đặt và tạo nhóm thêm thành viên trên Windows 7 là yêu cầu của phần thực hành. 4. Quản trị dịch vụ

Mặc dù không hoàn toàn là một phần của Windows Server 2012, Exchange Server

2010 là phần mềm máy chủ mail được sử dụng trên hầu hết các mạng Windows. Các tính

năng nhắn tin. Trong phần này, bạn khám phá ra làm thế nào để thực hiện các công việc

bảo trì thường được yêu cầu cho Exchange Server, chẳng hạn như làm thế nào để tạo ra

một hộp thư mới, cấp người dùng truy cập đến một hộp thư bổ sung, và đối phó với giới

hạn kích thước hộp thư.

Tạo một hộp thư: Trong các phiên bản trước của Exchange, bạn đã tạo hộp thư

người dùng sử dụng Active Directory Users and Computers (ADUC). Với Exchange Server

2010, tuy nhiên, Microsoft đã loại bỏ các tính năng quản lý giao dịch của ADUC. Vì vậy,

thay vào đó, bạn tạo và quản lý hộp thư người dùng sử dụng Exchange Management.

Giao diện điều khiển, bạn có thể tìm thấy trong Server Manager trên trình đơn

Tools. Các Exachange Management Console cho phép bạn tạo một hộp thư cho một người

dùng Active Directory (AD) hiện có. Hoặc bạn có thể tạo ra một người dùng mới với một

hộp thư. Bởi vì đó là trường hợp rất có thể, các thủ tục sau đây mô tả các bước bạn nên làm

theo để tạo một người dùng AD mới với một hộp thư:

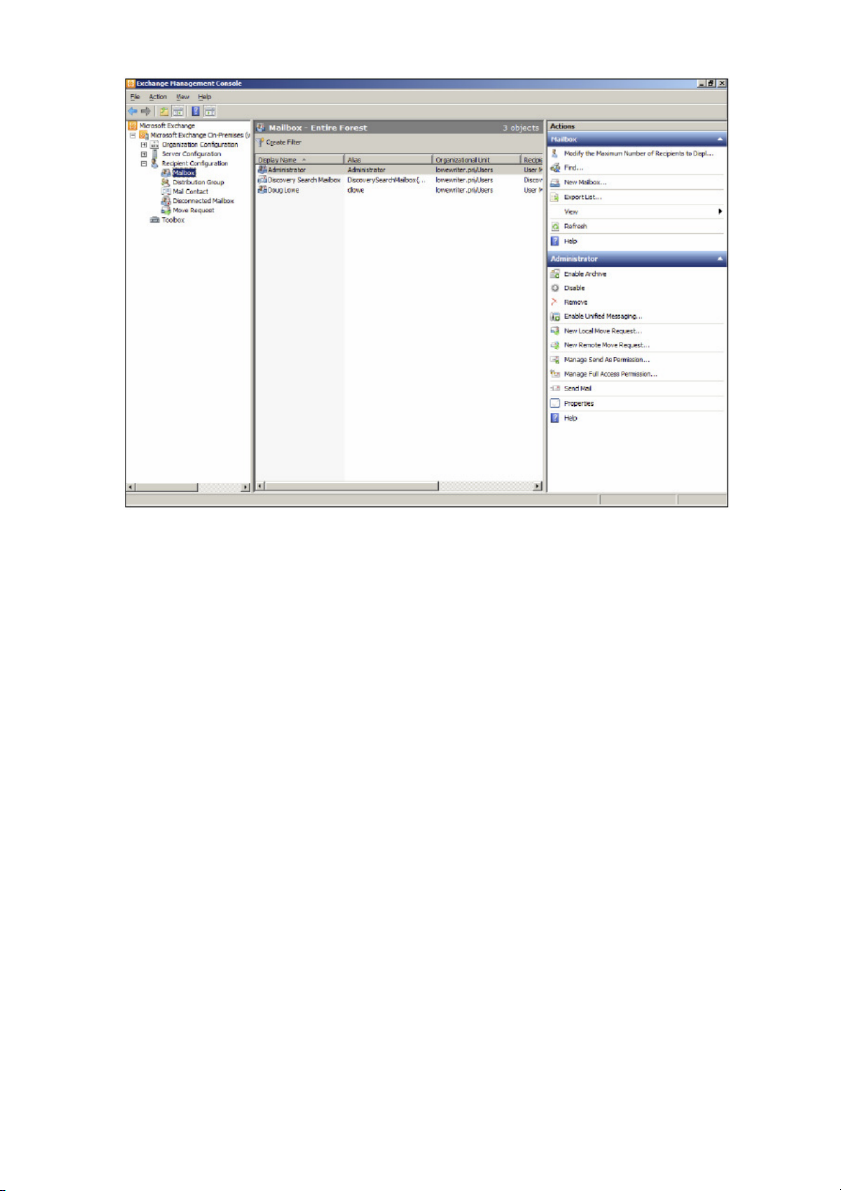

1. Từ Server Manager, chọn Tools -> Microsoft Exchange Server 2010 ->

Exchhange Mangement Console. Hình 3-4-1 hiển thị sau:

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 24/51

Hình 3-4-1 Giao diện Exchange Management Console

2. Trong khung chuyển hướng (phía bên trái của cửa sổ), tìm đến Microsoft

Exchange -> Microsoft Exchange On-premises -> Recipient Configuration.

Nếu bạn có nhiều hơn máy chủ Exchange, chọn nút Microsoft Exchange On-

Premises cho máy chủ bạn muốn thêm người dùng.

3. Kích chuột phải vào nút Mailbox tại khung chuyển hướng và chọn New Mailbox.

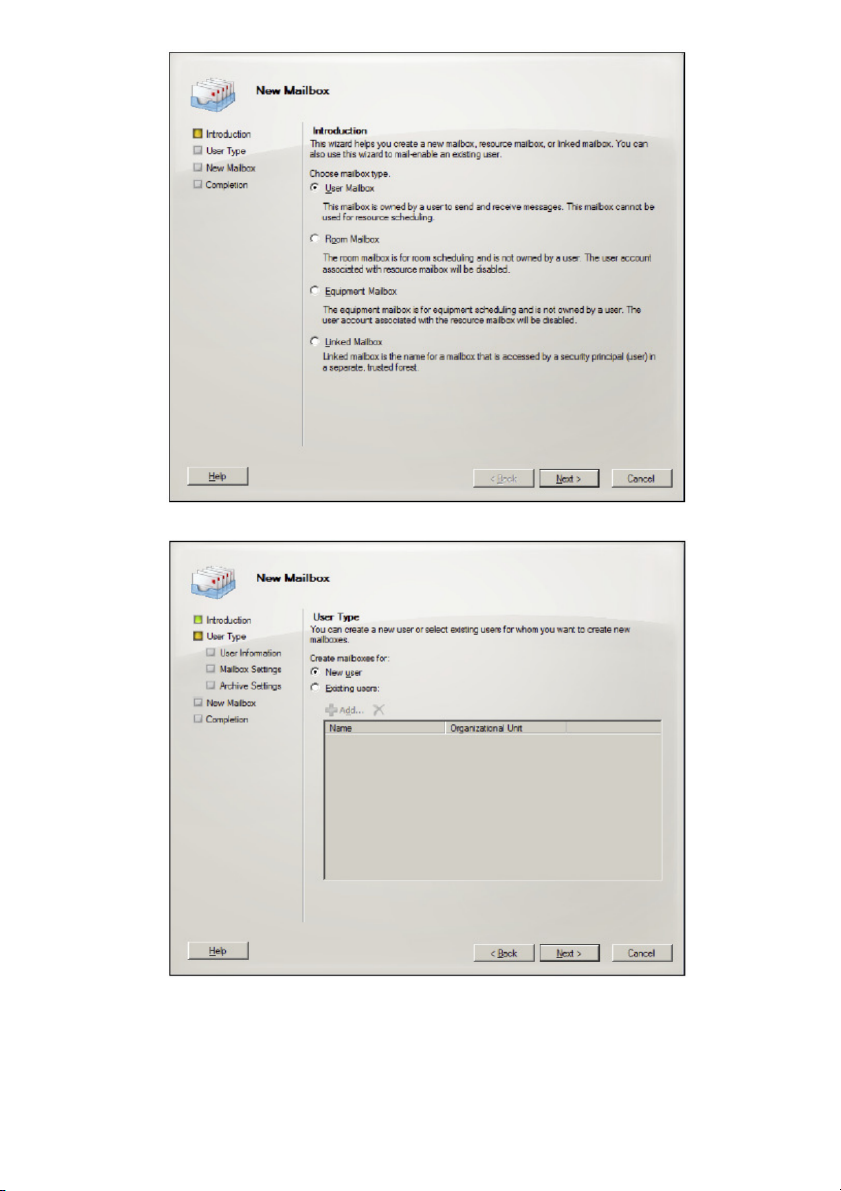

Nó gọi New Mailbox Wizard, và thể hiển như hình 3-4-2. Từ đây, trang đầu tiên

của hướng dẫn, bạn chọn giữa các loại khác nhau của hộp thư tài khoản có thể tạo ra.

4. Chọn nút chọn User mailbox và rồi nhấn Next.

Điều này đưa ra trang User Type, và thể hiện như hình 3-4-3. Ở đây, bạn cho biết

bạn muốn tạo một tài khoản mới hoặc thêm một hộp thư cho một người sử dụng AD tồn tại.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 25/51

Hình 3-4-2 Tạo một hộp thư người dùng

Hình 3-4-3 Trang The User Type của New Mailbox Wizard

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 26/51

5. Chọn nút chọn New user và rồi nhấn Next.

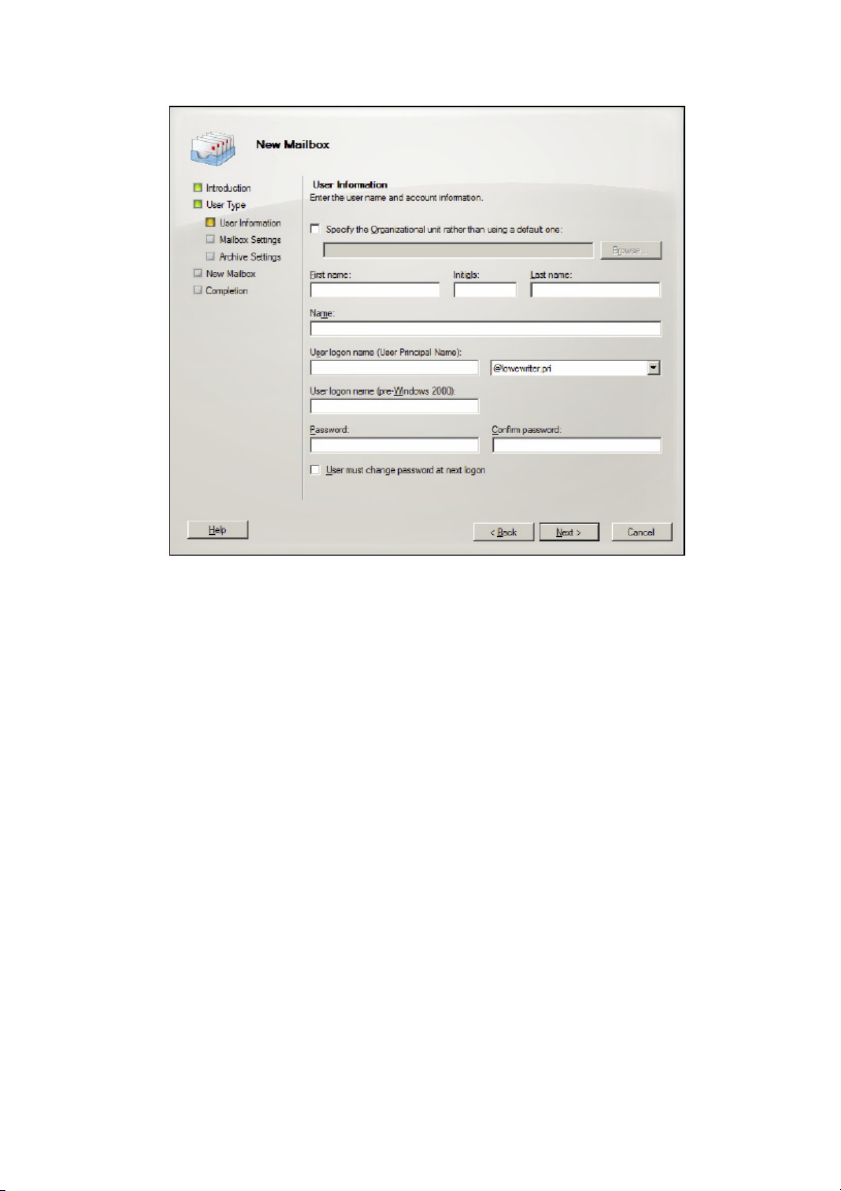

Trang User Information hiện ra, như hình 3-4-4:

Hình 3-4-4 Trang User Information của New Maibox Wizard

6. Nhập tên, tên lót, và họ của người dùng. New Mailbox Wizard tự động điền trong trường tên.

7. Nhập tên người dùng truy cập.

8. Nhập mật khẩu hai lần.

9. Nếu mật khẩu là tạm thời, chọn User Must Change Password tại hộp kiểm Next Logon. 10. Nhấn Next.

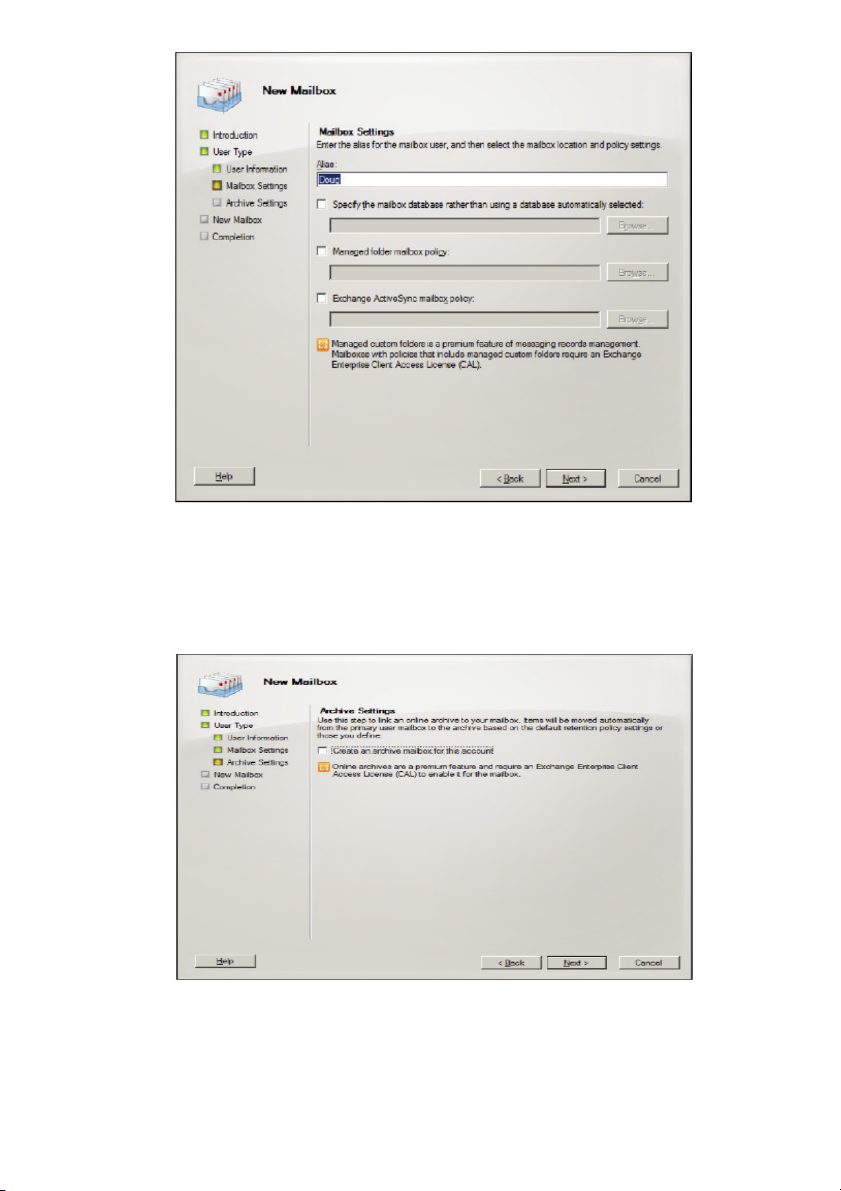

Trang Mailbox Settings hiển thị, như hình 3-4-5, nơi bạn có thể tạo một bí danh cho

tên tài khoản người dùng và cũng thiết lập nhiều lựa chọn Exchange cho hộp thư người dùng.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 27/51

Hình 3-4-5 Trang Mailbox Settings của New Mailbox Wizard

12. Nhập một bí danh cho người dùng và nhấn Next.

Bí danh có thể cùng tên mà được dùng trong trường tên tại trang trước đó của phần

hướng dẫn, hoặc bạn có thể gõ tên khác nếu bạn muốn. Khi bạn nhấn Next, trang

hiển thị như hình 3-4-6:

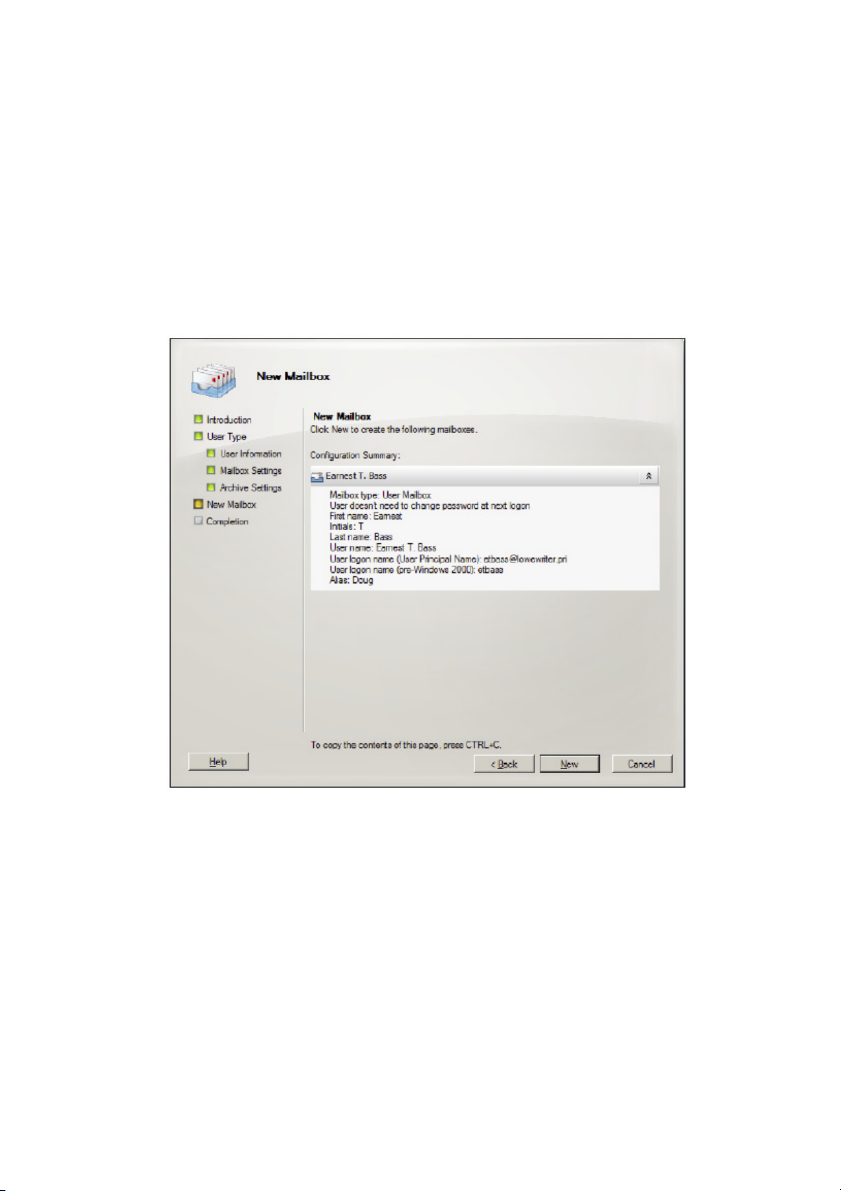

Hình 3-4-6 Trang Archive Setting của New Mailbox Wizard

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 28/51

13. Nếu bạn muốn tạo ra một hộp thư lưu trữ cho người dùng, chọn hộp kiểm

Create an Archive Mailbox for an account

Hộp thư lưu trữ có sẵn chỉ với Enterprise Edition của Exchange Server 2010, do đó,

thậm chí không nghĩ về tùy chọn này.

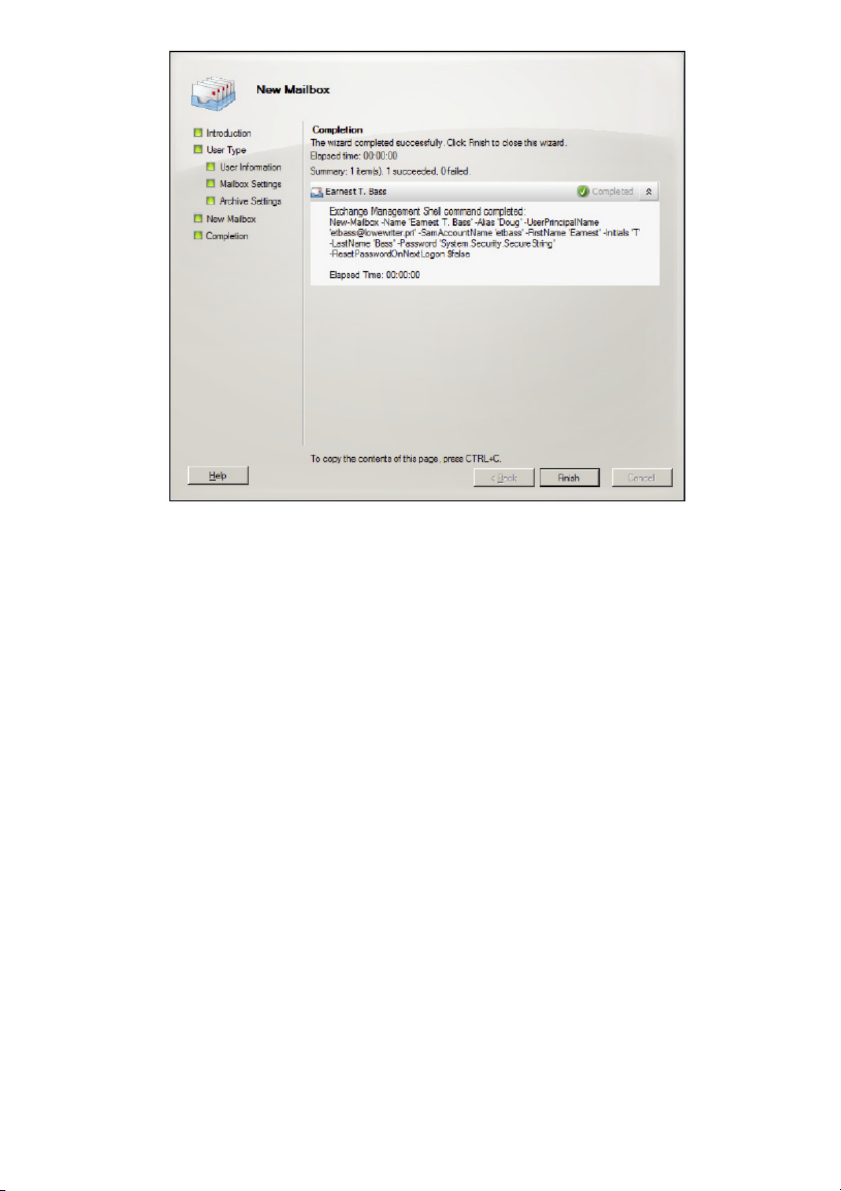

14. Nhấn Next. Bạn sẽ được dẫn đến trang cuối cùng của New Mailbox Wizard như

thể hiện trong hình 3-4-7.

15. Xác minh rằng các thông tin là chính xác và sau đó nhấn Next để tạo hộp thư

Nếu thông tin tài khoản không đúng, nhấn nút Back và sửa lỗi.

Khi bạn nhấn Next, Exchange Management Console hiểu thị và tạo ra tài khoản

người dùng và hộp thư của nó. Khi hoàn tất, trang Completion hiển thị như hình 3- 4-8.

16. Nhấn Finish. Bạn đã hoàn tất.

Hình 3-4-7 Trang Summary của New Mailbox Wizard

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 29/51

Hình 3-4-8 Trang Completion của New Mailbox Wizard

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 30/51

CHƯƠNG 4: QUẢN TRỊ HỆ THỐNG LINUX

1. Hệ điều hành mạng Linux So sánh Linux với Windows:

Nếu kinh nghiệm máy tính của bạn chỉ là với Windows, bạn đang ở trong một kiến

thức hạn hẹp khi lần đầu tiên tiếp xúc với Linux. Có rất nhiều sự khác biệt cơ bản giữa các

hệ điều hành Linux và Windows. Dưới đây là một số khác biệt quan trọng:

Linux là một hệ điều hành đa người dùng. Nhiều người dùng có thể đăng

nhập và sử dụng một máy tính Linux cùng một lúc:

Hai hoặc nhiều người dùng có thể đăng nhập vào một máy tính Linux từ bàn

phím và màn hình tương tự bằng cách sử dụng bàn phím ảo, cho phép bạn

chuyển đổi từ một phiên người dùng với phiên người dùng khác với tổ hợp phím đặc biệt.

Người dùng có thể đăng nhập vào các máy tính Linux từ một cửa sổ thiết bị

đầu cuối đang chạy trên một máy tính khác trên mạng.

Hầu hết các phiên bản của Windows là hệ thống đơn người dùng. Chỉ có một

người sử dụng tại một thời điểm có thể đăng nhập vào một máy tính Windows và

chạy các lệnh. (Windows Server có thể được cấu hình như một hệ thống đa người

dùng với các dịch vụ thiết bị đầu cuối).

Linux không có sẵn giao diện người dùng đồ họa (GUI) như Windows. Giao

diện đồ họa trong Linux được cung cấp bởi một thành phần tùy chọn gọi là hệ

thống X Window. Bạn có thể chạy Linux mà không cần X Window, trong

trường hợp bạn tương tác với Linux bằng cách gõ lệnh. Nếu bạn thích sử dụng

một giao diện, bạn phải cài đặt và chạy X Window.

X Window được chia thành 2 phần:

Một thành phần máy chủ (X Server): quản lý nhiều cửa sổ và cung cấp dịch

vụ đồ họa cho các chương trình ứng dụng.

Một thành phần giao diện người dùng - một quản lý cửa sổ - cung cấp giao

diện (UI) người sử dụng, chẳng hạn như menu, các nút, thanh công cụ, và một thanh tác vụ.

Một số trình quản lý cửa sổ có sẵn, mỗi cái một cái nhìn và cảm nhận khác

nhau. Với Windows, bạn đang mắc kẹt với giao diện người dùng mà Microsoft thiết

kế. Với Linux, bạn có thể sử dụng giao diện người dùng lựa chọn của bạn.

Linux không thể chạy các chương trình Windows. Bạn không thể chạy

Microsoft Office trên một hệ thống Linux, thay vào đó, bạn phải tìm một

chương trình tương tự đó là được viết riêng cho Linux. Nhiều bản phân phối

Linux đi kèm với bộ phần mềm OpenOffice, cung cấp xử lý văn bản, bảng tính,

thuyết trình, đồ họa, cơ sở dữ liệu, e-mail, lịch, và phần mềm lập kế hoạch.

Hàng ngàn các chương trình khác có sẵn cho Linux.

Chương trình giả lập Windows - là tốt nhất được biết đến là Wine - có thể chạy

một số chương trình Windows trên Linux. Tuy nhiên, giả lập chỉ chạy một số

chương trình Windows, và chúng chạy chậm hơn so với khi chúng chạy trên một hệ thống Windows.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 31/51

Linux không làm Plug and Play như cách Windows. Bản phân phối Linux đi

kèm với các chương trình cấu hình có thể tự động phát hiện và cấu hình các

thành phần phần cứng phổ biến nhất, nhưng Linux không có tích hợp hỗ trợ cho

các Plug-and-Play thiết bị phần cứng.

Linux sử dụng một hệ thống khác nhau để truy cập vào ổ đĩa và tập tin hơn

Windows thực hiện. Cho một lời giải thích về cách hệ thống tập tin Linux hoạt

động, thấy qua "Tôi không thể nhìn thấy ổ đĩa C của tôi!"

Chọn lựa phiên bản Linux:

Vì nhân (Kernel, các chức năng hoạt động cốt lõi) của hệ điều hành Linux là miễn

phí, một số công ty đã tạo ra các bản phân phối của Linux của riêng mình, trong đó bao

gồm hệ điều hành Linux cùng với một gói, chẳng hạn như công cụ quản trị, các máy chủ

web, và các tiện ích hữu ích khác cũng như các tài liệu in.

Sau đây là một số các bản phân phối Linux phổ biến hơn:

Fedora: Một trong những bản phân phối Linux phổ biến. Bạn có thể tải về miễn

phí từ Fedora http://fedoraproject.org. Bạn cũng có thể có được nó bằng cách

mua bất kỳ của nhiều cuốn sách trên Fedora bao gồm các phân phối Fedora trên đĩa DVD hoặc CD-ROM.

Tất cả các ví dụ trong chương này được dựa trên Fedora 17.

Mandriva Linux: Một phân phối Linux phổ biến, một trong đó là thường được

đề nghị như là dễ nhất cho lần đầu tiên người sử dụng Linux để cài đặt. Phân

phối này trước đây được biết đến như Mandrake Linux. Tới

http://www.mandriva.com để biết thêm thông tin.

Ubuntu: Một bản phân phối Linux đã trở nên phổ biến trong những năm gần

đây. Nó tập trung vào tính dễ sử dụng. Để biết thêm thông tin, hãy truy cập www.ubuntu.com.

Tất cả các bản phân phối của Linux bao gồm các thành phần cốt lõi như nhau: hạt

nhân Linux, một máy chủ X, cửa sổ quản lý phổ biến (như Gnome và KDE), trình biên

dịch, các chương trình Internet như Apache, Sendmail, … . Tuy nhiên, không phải tất cả

các bản phân phối Linux được tạo ra bằng nhau. Đặc biệt, nhà sản xuất của mỗi phân phối

tạo ra cài đặt riêng của mình và các chương trình cấu hình để cài đặt và cấu hình Linux.

Chương trình cài đặt là những gì làm hoặc phá vỡ một bản phân phối Linux. Tất cả

các bản phân phối tôi liệt kê trong phần này có thể dễ dàng sử dụng chương trình cài đặt tự

động phát hiện các phần cứng đó là hiện tại trên máy tính của bạn và cấu hình Linux để

làm việc với phần cứng, do đó loại trừ hầu hết - nếu không phải tất cả - công việc cấu hình

thủ công. Cài đặt chương trình cũng cho phép bạn chọn các gói Linux mà bạn muốn cài đặt

và cho phép bạn thiết lập một hoặc nhiều tài khoản người dùng bên cạnh các tài khoản gốc.

Chú ý: Cài đặt và sử dụng hệ điều hành Linux là yêu cầu của phần thực hành 2. Quản lý người dùng

Một trong những nhiệm vụ quản trị mạng phổ biến nhất là thêm một tài khoản

người dùng. Phần Setup Agent nhắc bạn tạo ra một tài khoản người dùng đầu tiên khi bắt

đầu Linux sau khi cài đặt nó. Tuy nhiên, có thể bạn sẽ cần phải tạo tài khoản bổ sung. Mỗi

tài khoản người dùng Linux có các thông tin sau đây liên kết với nó:

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 32/51

Username (Tên đăng nhập): tên người dùng để đăng nhập vào hệ thống Linux

Full name (Họ và tên): tên đầy đủ của người dùng

Home directory (Thư mục): thư mục mà người sử dụng được đặt khi họ đăng nhập.

Trong Fedora, thư mục mặc định là /home/username. Ví dụ, nếu tên người dùng là

blowe, thư mục sẽ là /home/blowe.

Shell: chương trình dùng để xử lý các lệnh Linux. Một số chương trình Shell có

sẵn. Trong hầu hết các bản phân phối, Shell mặc định là /bin/bash

Group: bạn có thể tạo tài khoản nhóm, mà làm cho nó dễ dàng để áp dụng

quyền truy cập giống nhau cho các nhóm người sử dụng. Tài khoản nhóm là tùy

chọn, nhưng hữu ích nếu bạn có nhiều hơn chỉ một vài người dùng

User ID: định danh nội bộ cho người dùng

Bạn có thể thêm người dùng mới bởi sử dụng lệnh useradd. Ví dụ, để tạo ra một tài

khoản người dùng tên slowe, sử dụng giá trị mặc định cho thông tin tài khoản khác, mở cửa

sổ Terminal hoặc chọn giao diện ảo và gõ lệnh này: # useradd slowe

Lệnh useradd có nhiều tham số tùy chọn mà bạn có thể sử dụng để thiết lập thông

tin tài khoản, chẳng hạn như thư mục và shell của người dùng.

Hầu hết các bản phân phối Linux đi kèm với các chương trình đặc biệt mà đơn giản

hóa nhiệm vụ quản lý hệ thống thông thường. Ví dụ, Fedora đi kèm với các chương trình

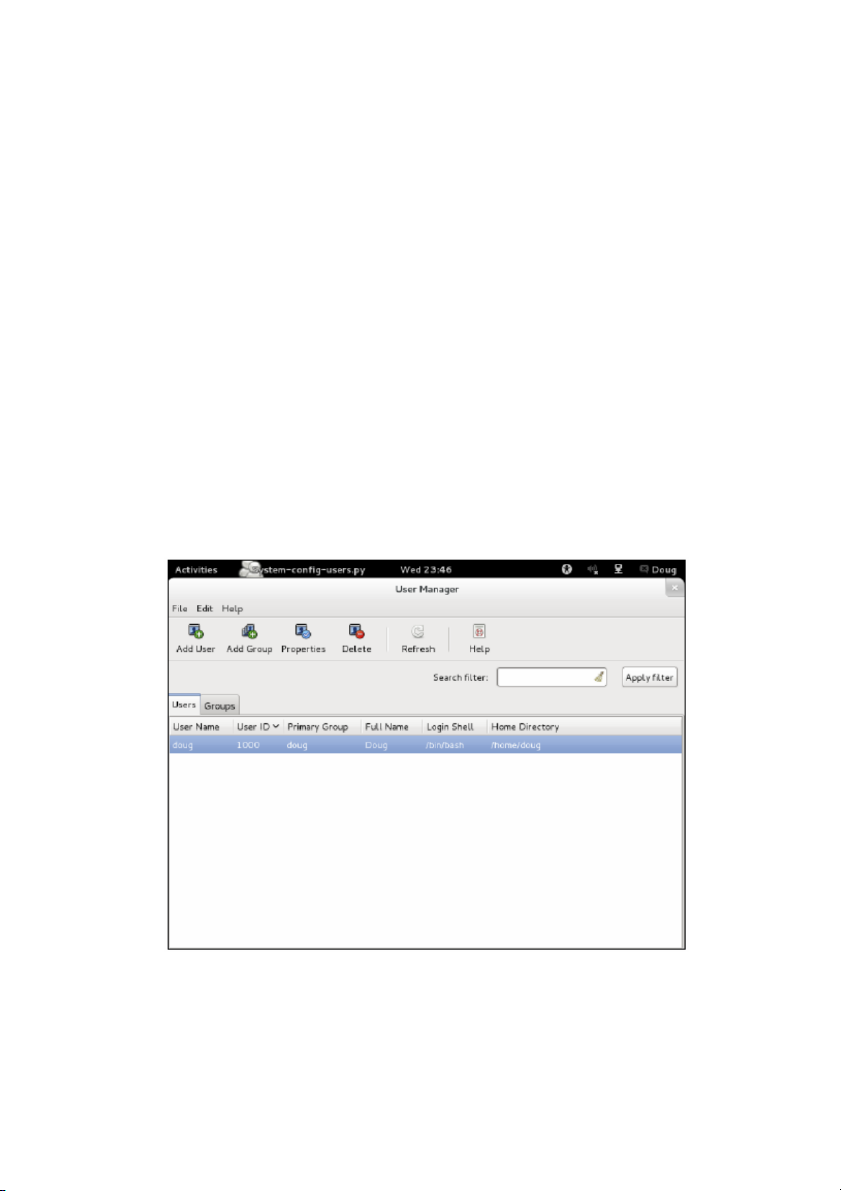

người dùng quản lý, như thể hiện trong hình 4-2-1. Để bắt đầu chương trình này, nhấp vào

Activities, nhấp vào Applications, và sau đó người dùng nhấp đúp vào Users and Groups.

Hình 4-2-1 Cửa sổ quản lý User và Groups

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 33/51

Để tạo ra một người dùng với User Manager, nhấn vào nút Add User. Điều này sẽ

trả về một hộp thoại yêu cầu tên người dùng, mật khẩu, và các thông tin khác. Điền vào

hộp thoại này và sau đó nhấn OK. User Manger cũng cho phép bạn tạo các nhóm. Bạn có

thể đơn giản hóa các nhiệm vụ của người sử dụng quản lý bằng cách áp dụng quyền truy

cập vào nhóm chứ không phải là người dùng cá nhân. Sau đó, khi người dùng cần truy cập

vào một tài nguyên, bạn có thể thêm người dùng vào nhóm có khả năng tiếp cận cần thiết.

Để tạo một nhóm, nhấn nút Add Group. Một hộp thoại xuất hiện, yêu cầu tên của của nhóm

mới. Gõ tên bạn muốn và sau đó bấm OK.

Để thêm một người dùng vào nhóm, hãy nhấp vào thẻ Groups trong User Manager.

Rồi sau đó, nhấp đúp vào nhóm mà bạn muốn thêm người dùng. Điều này đưa ra hộp thoại

Group Properties. Nhấn vào thẻ Group Users và rồi chọn người dùng mà bạn muốn thuộc về nhóm.

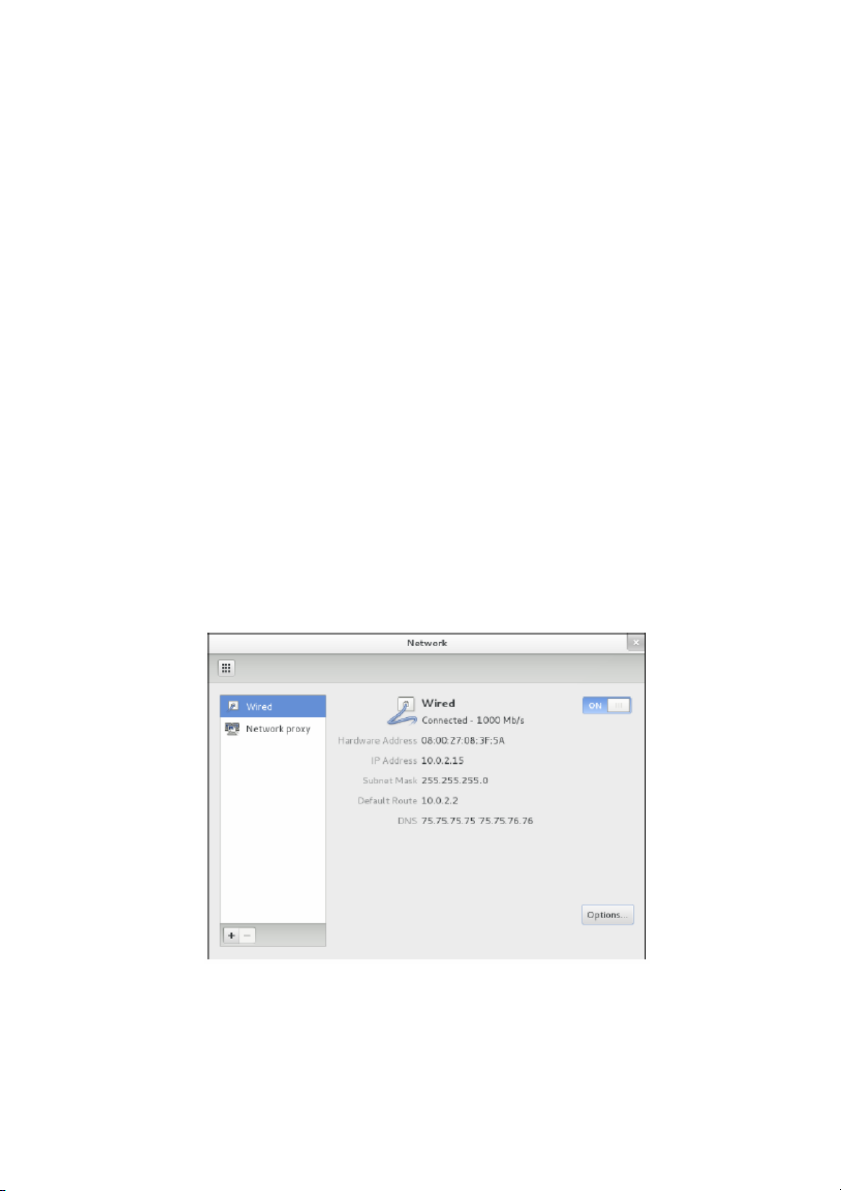

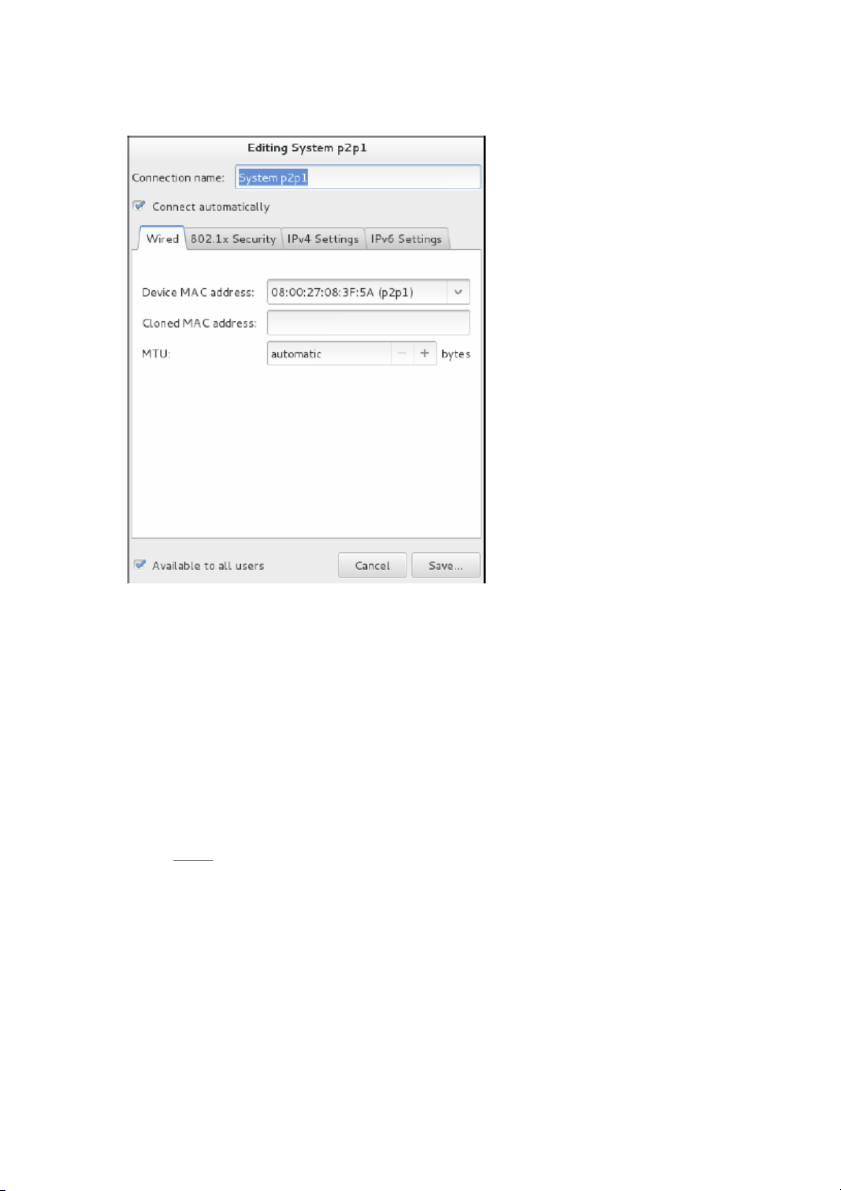

Cấu hình mạng: Trong nhiều trường hợp, cấu hình một máy chủ Linux cho mạng

là một snap. Khi bạn cài đặt Linux, chương trình cài đặt tự động phát hiện card mạng của

bạn và cài đặt các trình điều khiển thích hợp. Sau đó, bạn sẽ được nhắc cho cấu hình cơ bản

mạng chẳng hạn như địa chỉ IP của máy tính, tên máy.

Bạn có thể cần phải tự thay đổi các thiết lập mạng của bạn sau khi cài đặt hoặc cấu

hình các tính năng mạng tiên tiến mà không được cấu hình trong khi cài đặt. Trong phần

tiếp theo, bạn sẽ có được một cái nhìn tại các thủ tục cơ bản để cấu hình các dịch vụ mạng Linux.

Sử dụng chương trình cấu hình mạng: Trước khi bạn có thể sử dụng một giao

diện mạng để truy cập mạng, bạn phải cấu hình tùy chọn TCP/IP, chẳng hạn như địa chỉ IP,

tên máy chủ, hệ thống tên miền (DNS). Cấu hình này được tự động thiết lập khi bạn cài đặt

Linux, nhưng bạn có thể cần phải thay đổi nó sau này. Trong phần này, tôi chỉ cho bạn

cách để làm điều đó bằng cách sử dụng mạng của Fedora.

Chương trình cấu hình mạng cho phép bạn cấu hình các thiết lập TCP/IP cơ bản bởi

một giao diện mạng bằng cách chỉ và nhấp chuột theo cách của bạn thông qua các thẻ của

cửa sổ. Hình 4-2-2 chỉ rõ:

Hình 4-2-2 Chương trình cấu hình mạng

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 34/51

Nhận thấy rằng các cửa sổ chính của cấu hình mạng liệt kê tất cả các giao diện

mạng được cài đặt trong máy tính của bạn. Bạn có thể kích đúp chuột vào bất kỳ giao diện

để đưa ra một cửa sổ tương tự như thể hiện trong hình 4-2-3. Cửa sổ này cho phép bạn

thiết lập các tùy chọn cấu hình cho giao diện mạng.

Hình 4-2-3 Thiết lập TCP/IP

Khởi động mạng: Bất cứ khi nào bạn thực hiện một thay đổi cấu hình mạng của

bạn, bạn phải khởi động lại dịch vụ mạng Linux để thay đổi có hiệu lực. Nếu bạn không

muốn điều này, thì bạn chỉ cần khởi động lại dịch vụ mạng là đủ.

Mở giao diện điều khiển nhấn tổ hợp phím Ctrl+Alt+n, trong đó n là một số từ 2-7.

Đăng nhập bằng tài khoản root và sau đó nhập vào dòng lệnh sau:

service network restart

Để xác nhận mà dịch vụ được khởi động, bạn sẽ thấy một thông báo tương tự như:

Restarting network (via systemctl): [ OK ]

Chú ý: Tạo và quản lý người dùng trên hệ điều hành Linux là yêu cầu của phần thực hành.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 35/51

3. Quản lý dịch vụ và tài nguyên

Thực hiện Samba: Bạn có thể nghĩ Samba là một điệu nhảy nổi tiếng của nước

Brazil với nhịp điệu vui vẻ. Nhưng trong Linux, Samba đề cập đến chương trình chia sẻ tập

tin và máy in để Linux cũng có thể làm điều này. Nếu bạn muốn sử dụng Linux như một

máy chủ tập tin và máy in trong một mạng Windows, bạn phải biết cách thực hiện Samba. Tìm hiểu Samba:

Bởi vì Linux và Windows có hệ thống tập tin khác nhau, bạn không thể tạo ra một

máy chủ tập tin Linux chỉ đơn giản bằng cách cấp người dùng truy cập vào thư mục Linux.

Các máy tính khách trên nền Windows sẽ không thể truy cập các tập tin trong thư mục

Linux. Quá nhiều sự khác biệt tồn tại giữa các hệ thống tập tin. Ví dụ:

Mức độ nhạy: Tên tập tin Linux là có độ nhạy trong khi tên tập tin Windows thì

không. Ví dụ trong Windows, File1.txt và file1.txt là các tập tin giống nhau.

Trong Linux, chúng là khác nhau.

Tập tin mở rộng: Trong Linux, thời gian không được sử dụng để biểu thị tập tin

mở rộng. Tên tập tin Linux không sử dụng phần mở rộng.

Thuộc tính tập tin: Windows có thuộc tính tập tin như chỉ đọc và lưu trữ. Linux thì không có.

Về cơ bản, mạng Windows sử dụng giao thức Server Message Block (SMB) để

quản lý việc trao đổi dữ liệu tập tin giữa các máy chủ tập tin và khách. Linux không có hỗ

trợ SMB. Và đó là lý do tại sao Samba là bắt buộc. Samba là một chương trình bắt chước

hành vi của một máy chủ tập tin dựa trên Windows bằng cách thực hiện các giao thức

SMB. Vì vậy, khi bạn chạy Samba trên một máy chủ Linux, các máy tính Windows trên

mạng của bạn thấy các máy chủ Linux như thể nó là một máy chủ Windows.

Như một máy chủ Windows, Samba hoạt động bằng cách chỉ định thư mục

nhất định như chia sẻ. Một phần chỉ đơn giản là một thư mục được làm sẵn cho

người dùng khác thông qua mạng. Mỗi chia sẻ có các yếu tố sau:

Name: Tên mà phần chia sẻ được biết đến qua tên chia sẻ mạng nên

được tám ký tự bất cứ khi nào có thể.

Path: Đường dẫn đến thư mục trên máy tính Linux đó là được chia sẻ,

chẳng hạn như \Users\Doug

Description: Mô tả một dòng của chia sẻ

Access: Một danh sách các người dùng hoặc nhóm đã được cấp quyền truy cập để chia sẻ.

Samba cũng bao gồm một chương trình khách cho phép truy cập máy chủ tập tin Windows.

Câu hỏi đặt ra là tại sao các nhà phát triển của Samba chọn để gọi chương trình của

họ là Samba, đơn giản chỉ vì các giao thức máy chủ tập tin và máy in Windows sử dụng để

giao tiếp với nhau là SMB. Thêm một vài âm tiết cho SMB, và bạn sẽ có được Samba. Cài đặt Samba:

Nếu bạn không cài đặt Samba khi bạn cài đặt Linux, bạn sẽ phải cài đặt nó ngay bây

giờ. Đây là các bước:

1. Nhấn vào Activities, Applications, và rồi Add/Remove Software. Điều này gọi

chương trình Add/Remove Software.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 36/51

2. Gõ Samba trong hộp văn bản tìm kiếm và chọn Find.

Một danh sách các gói Samba xuất hiện trong chính hộp danh sách cửa sổ.

Chọn các gói có nhãn Server and Client Software tương thích với Windows

Machines. Đây là gói Samba cơ bản.

3. Di chuyển xuống một chút và cũng có thể gọi gói Samba Server Configuration

Tool. Gói này cung cấp một giao diện người dùng thân thiện với cấu hình Samba.

4. Nhấn Apply. Chương trình Add/Remove Software giữ một lúc sau và sau đó cài đặt gói cho bạn.

5. Đóng chương trình Add/Remove Software lại. Samba bây giờ đã được cài đặt.

Khởi động và dừng Samba:

Trước khi bạn sử dụng Samba, bạn phải khởi động hai daimon là smbd và nmbd.

(Daemon là thuật ngữ Linux cho dịch vụ, mà là một chương trình chạy như một công việc

nền). Cả hai daemon có thể được bắt đầu cùng một lúc bằng cách bắt đầu dịch vụ SMB. Từ

một giao diện gõ lệnh, sử dụng lệnh: service smb start

Bất cứ khi nào bạn thực hiện một thay đổi cấu hình, chẳng hạn thêm một người

dùng Samba mới, bạn phải dừng và khởi động dịch vụ với lệnh sau: service smb restart

Nếu bạn thích, bạn có thể dừng lại và bắt đầu dịch vụ với các lệnh riêng biệt: service smb stop service smb start

Nếu bạn không chắc chắn Samba đang chạy, nhập lệnh này: service smb status

Bạn nhận được một thông báo cho biết smdb và nmbd đang chạy.

Để cấu hình Samba để bắt đầu tự động chạy khi bạn khởi động Linux, sử dụng lệnh sau:

chkconfig -level 35 smb on

Để chắc chắn rằng lệnh chkconfig làm việc đúng cách, nhập lệnh sau: chkconfig –list smb

Bạn phải nhìn thấy xuất ra kết quả tương tự theo sau: Smb 0:off 1:off 2:off 3:on 4:off 5:on 6:off

Bạn có thể cấu hình các dịch vụ một cách độc lập để bắt đầu tự động cho mỗi 6 cấp

độ khởi động của Linux. Mức độ khởi động 3 là hoạt động bình thường mà không có giao

diện đồ họa, mức 5 là hoạt động bình thường với một giao diện. Vì vậy, thiết lập SMB để

bắt đầu cho các mức độ 3 và 5 cho SMB có sẵn, bất kể bạn đang sử dụng một giao diện đồ họa.

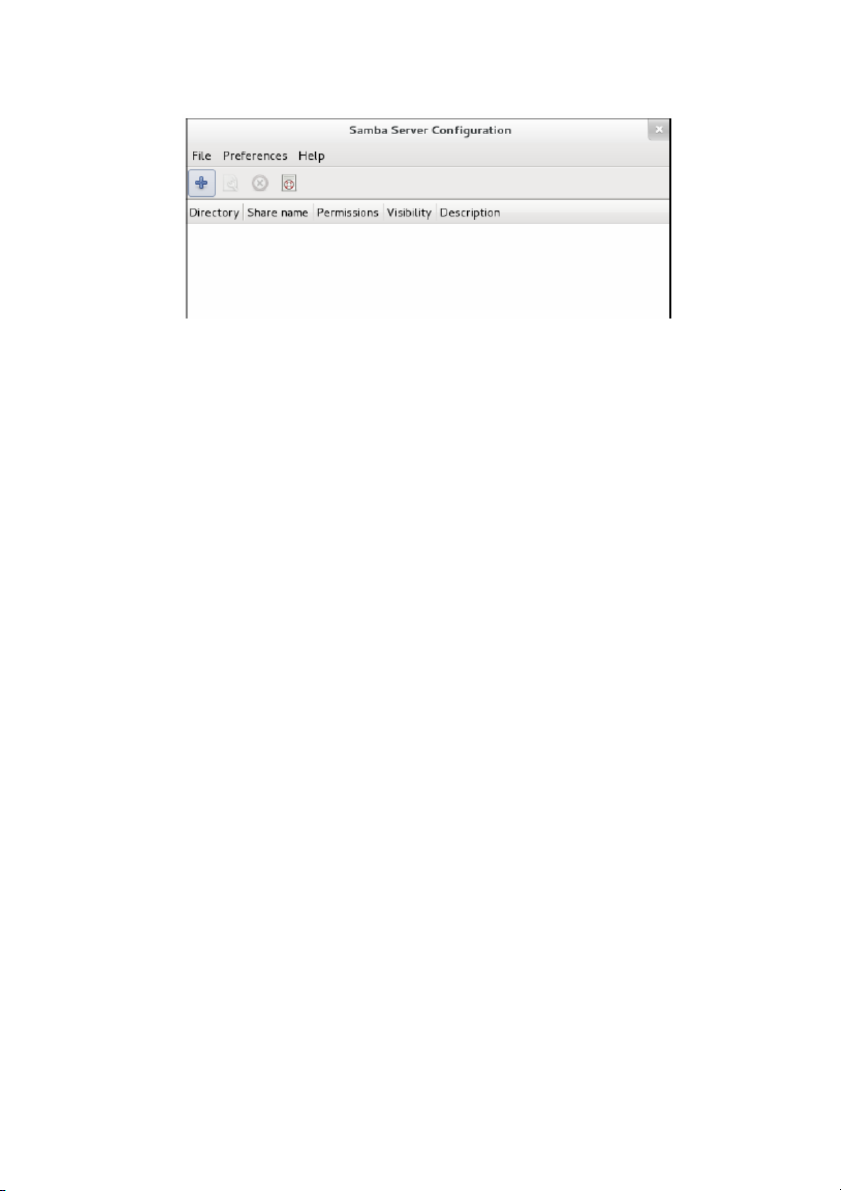

Sử dụng công cụ Samba Server configuration:

Fedora bao gồm một công cụ cấu hình GNOME dựa trên tiện ích mà đơn giản hóa

công việc của cấu hình Samba. Để bắt đầu, ta nhấp vào Activities, nhấp Applications, và

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 37/51

rồi Samba. Khi bạn làm như vậy, các công cụ Samba Server Configuration xuất hiện, như

thể hiện trong hình 4-3-1. Công cụ này cho phép bạn cấu hình cài đặt máy chủ cơ bản và quản lý việc chia sẻ.

Hình 4-3-1 Công cụ Samba Server Configuration

Để làm cho máy chủ Samba của bạn có thể nhìn thấy trên mạng, ta chọn

Preferences -> Server Setting. Điều này sẽ trả về một hộp thoại cho phép bạn chọn tên

nhóm làm việc (trong đó phải phù hợp với nhóm làm việc hoặc tên miền bạn muốn máy

chủ Samba thuộc về) và một mô tả cho các máy chủ, cũng như một số thiết lập bảo mật cơ

bản kiểm soát cách người dùng có thể truy cập máy chủ Samba.

Bạn có thể thiết lập 4 loại cơ bản của bảo mật cho máy chủ Samba của bạn:

Domain: Cấu hình máy chủ Samba để sử dụng bộ điều khiển tên miền Windows

để xác minh người sử dụng. Nếu bạn chỉ định tùy chọn này, bạn phải:

Cung cấp tên của điều khiển tên miền trong trường Authentication Server.

Thiết lập Encrypted Password là Yes (nếu bạn sử dụng chế độ Domain).

Server: Cấu hình Samba để sử dụng một máy chủ Samba để xác thực người dùng.

Nếu bạn có nhiều hơn một máy chủ Samba, tính năng này cho phép bạn thiết

lập tài khoản người dùng trên chỉ là một trong các máy chủ. Sau đó, trong

trường Authentication Server, chỉ định tên của máy chủ Samba rằng nên thực hiện việc chứng thực.

Share: Ủy quyền người dùng riêng cho mỗi chia sẻ mà họ cố gắng truy cập.

User: Yêu cầu người dùng cung cấp tên truy cập và mật khẩu hợp lệ khi họ lần

đầu tiên kết nối với một máy chủ Samba. Xác thực sau đó cho họ tiếp cận với

tất cả các chia sẻ trên máy chủ, chịu sự hạn chế của tài khoản họ đang ủy quyền.

Chế độ người dùng là mặc định.

Cho mỗi người dùng mạng cần truy cập vào máy chủ Samba, bạn phải:

1. Tạo một tài khoản người dùng Linux cho mỗi người dùng

2. Tạo một tài khoản người dùng riêng Samba

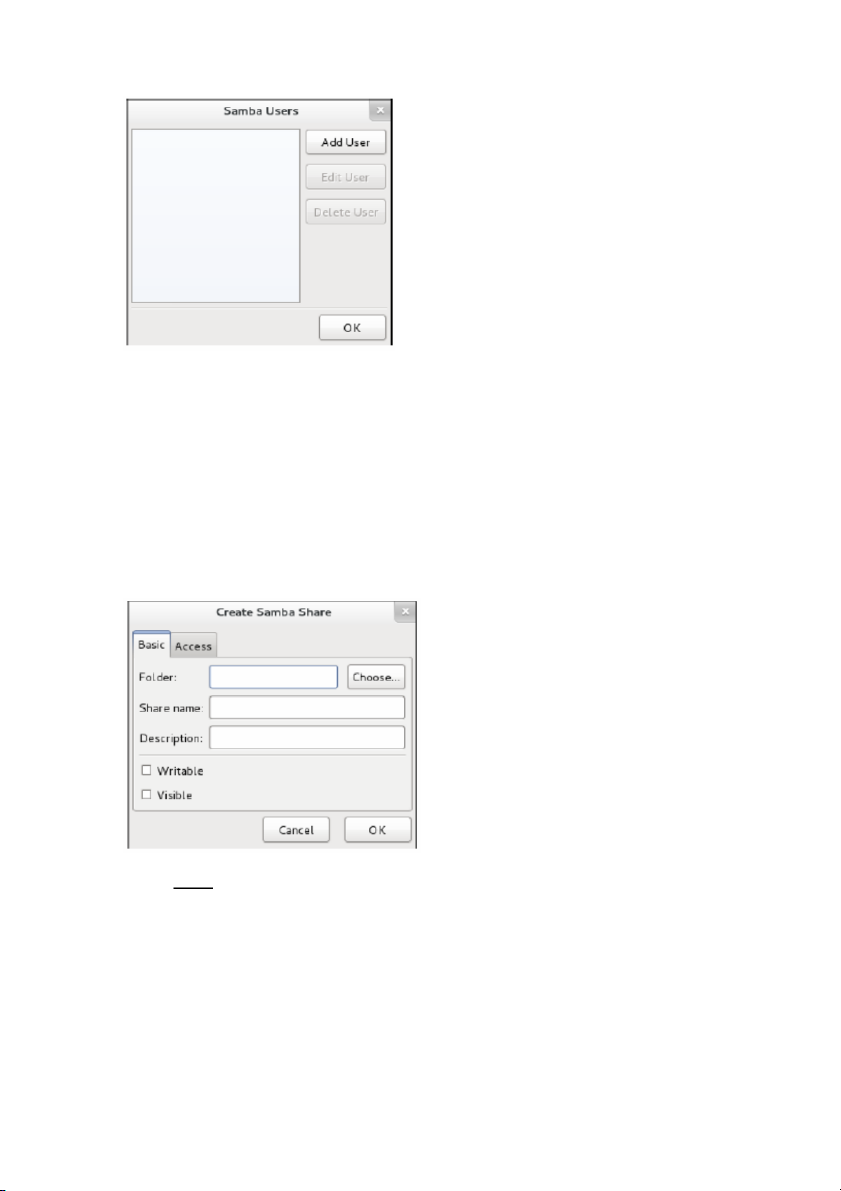

Để tạo một tài khoản người dùng Samba, chọn Preferences -> Samba Users từ cửa

sổ Samba Server Configuration. Điều này đặt ra hộp thoại Samba Users như hiển

thị tại hình 4-3-2. Bạn có thể sử dụng hộp thoại này để thêm, chỉnh sửa, hoặc xóa người dùng.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 38/51

Tài khoản người dùng ánh xạ tới một tài khoản người dùng Linux hiện tại, vì vậy

bạn phải tạo tài khoản người dùng Linux đầu tiên. Hình 4-3-2 Samba Users

Để có ích, một máy chủ tập tin cần cung cấp một hoặc nhiều chia sẻ, thư mục đã

được chỉ định là công khai có thể truy cập qua mạng. Một lần nữa, bạn sử dụng chương

trình Samba Server Configuration để quản lý chia sẻ của bạn. Để thêm một chia sẻ, nhấn

nút Add trên thanh công cụ của chương trình Samba Server Configuration. Điều này đưa ra

hộp thoại Create Samba Share, nó thể hiện qua hình 4-3-3. Bạn có thể sau đó:

Nhập đường dẫn cho thư mục mà bạn muốn chia sẻ.

Nhập mô tả cho các chia sẻ.

Chọn có để cho phép truy cập chỉ đọc hoặc đọc ghi.

Nhấp vào thẻ Access nếu bạn muốn thiết lập giới hạn về truy cập (ví dụ, người

dùng cụ thể).

Hình 4-3-3 Hộp thoại Create Samba Share

Chú ý: Cài đặt và cấu hình Samba trên hệ điều hành Linux là yêu cầu của phần thực hành.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 39/51

4. Giới thiệu một số công cụ quản trị mạng

4.1. Công cụ Performance Monitor

Một cách để theo dõi hiệu suất mạng là sử dụng một đồng hồ bấm giờ để xem bao

lâu nó thực sự cần thiết để hoàn thành nhiệm vụ mạng phổ biến, chẳng hạn như việc mở tài

liệu hoặc in ấn báo cáo. Một công nghệ cao hơn cách tiếp cận để giám sát hiệu suất mạng là

sử dụng một chương trình theo dõi tự động tập hợp số liệu thống kê mạng cho bạn. Sau khi

bạn thiết lập màn hình, âm thầm theo dõi mạng của bạn và ghi lại những gì nó thấy trong

các bản ghi hiệu suất. Sau đó, bạn có thể xem các bản ghi hiệu suất để xem mạng của bạn đang hoạt động.

Đối với các mạng lớn, bạn có thể mua các chương trình giám sát tinh vi mà chạy

trên các máy chủ chuyên dụng của riêng của chúng. Đối với các mạng nhỏ và vừa, có thể

bạn nhận được bởi với việc xây dựng các cơ sở giám sát đi kèm với hệ điều hành mạng. Ví

dụ, cho thấy công cụ quan sát hiệu suất mạng có sẵn trong Windows Server 2012. 4.2. VMware Player

Ảo hóa là một trong những xu hướng nóng nhất trong mạng ngày hôm nay. Theo

một số chuyên gia ngành công nghiệp, công nghệ ảo hóa là điều tốt nhất xảy ra với máy

tính kể từ khi phát minh ra bán dẫn.

Phần này giới thiệu ngắn gọn để ảo hóa, với trọng tâm là sử dụng nó để tận dụng

phần cứng máy chủ mạng của bạn để cung cấp nhiều máy chủ sử dụng phần cứng ít hơn.

Ngoài các khái niệm chung của ảo hóa, bạn tìm hiểu làm thế nào để thử nghiệm với công

nghệ ảo hóa bằng cách sử dụng sản phẩm ảo hóa miễn phí của VMware, đó là VMware Player.

Sự tìm hiểu về ảo hóa:

Ý tưởng cơ bản đằng sau công nghệ ảo hóa là sử dụng phần mềm để mô phỏng sự

tồn tại của phần cứng. Ý tưởng mạnh mẽ này cho phép bạn chạy nhiều hơn một hệ thống

máy tính độc lập trên một hệ thống duy nhất máy tính vật lý. Giả sử rằng tổ chức của bạn

đòi hỏi tổng cộng 12 máy chủ để đáp ứng nhu cầu của mình. Bạn có thể chạy mỗi 12 máy

chủ trên một máy tính riêng biệt, trong trường hợp này bạn sẽ có 12 máy tính trong phòng

máy chủ của bạn, hoặc bạn có thể sử dụng ảo hóa để chạy các máy chủ 12 máy tính chỉ cần

2 máy tính. Trong thực tế, mỗi người trong số những máy tính có thể mô phỏng sáu hệ

thống máy tính riêng biệt, mỗi một hoạt động của máy chủ của bạn.

Mỗi máy tính mô phỏng là một máy ảo (VM). Đối với tất cả các tính năng, mỗi máy

ảo dường như là một hệ thống máy tính khép kín hoàn chỉnh với bộ vi xử lý riêng của mình

(hoặc, nhiều khả năng, bộ vi xử lý), bộ nhớ, ổ đĩa, ổ đĩa CD-ROM/DVD, bàn phím, chuột,

màn hình, giao diện mạng, cổng USB.

Như một máy tính thực sự, mỗi máy ảo đòi hỏi một hệ điều hành để thực hiện công

việc hiệu quả. Trong một môi trường máy chủ mạng điển hình, mỗi máy ảo chạy bản sao

của chính nó của Windows Server 2012 (hoặc một phiên bản cũ). Hệ điều hành không có ý

tưởng rằng nó đang chạy trên một máy ảo hơn trên một máy tính thực sự.

Dưới đây là một vài mẫu máy áp dụng mà bạn cần phải làm quen với nếu bạn mong

đợi để thảo luận về ảo hóa thông minh:

Host: Máy tính vật lý thực tế mà một hoặc nhiều máy ảo chạy.

Máy chủ (host): Các máy tính vật lý thực tế mà một hoặc nhiều máy ảo chạy.

Bare metal: Một mẫu cho các máy chủ chạy một hoặc nhiều máy ảo.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 40/51

Khách (guest): Một mẫu cho một máy ảo chạy trên một máy chủ.

Hệ điều hành khách: Một hệ điều hành chạy với một máy ảo. Bởi chính nó,

một khách chỉ là một máy, nó đòi hỏi một hệ điều hành để chạy.

Theo như luật bản quyền, Microsoft đối xử với mỗi máy ảo như một máy

tính riêng biệt. Vì vậy, nếu bạn chạy sáu máy khách trên một máy chủ duy nhất, và

mỗi khách chạy Windows Server 2012, bạn cần sáu bản quyền giấy phép của Windows Server 2012.

Hypervisor: Các hệ điều hành ảo hóa để tạo ra và chạy các máy ảo. Lợi ích của ảo hóa:

Bạn có thể nghi ngờ rằng ảo hóa là không hiệu quả vì một máy tính thực sự là

nhanh hơn so với một máy tính mô phỏng. Mặc dù đó là sự thật mà các máy tính thực sự là

nhanh hơn so với các máy tính mô phỏng, công nghệ ảo hóa đã trở nên nâng cao mà hiệu

quả để chạy trên một máy ảo hơn là một máy tính thực sự chỉ là một vài phần trăm.

Bên cạnh lợi ích này hiệu quả cơ bản, ảo hóa có nhiều lợi ích:

Chi phí phần cứng: Bạn thường có thể tiết kiệm rất nhiều tiền bằng cách giảm

chi phí phần cứng khi bạn sử dụng ảo hóa. Giả sử rằng bạn thay thế mười các

máy chủ mà chi phí $4,000 mỗi người giữ một máy chủ lưu trữ. Cấp, có thể bạn

sẽ chi tiêu nhiều hơn $4,000 trên máy chủ đó, bởi vì nó cần phải được tối đa,

với bộ nhớ, bộ xử lý lõi, giao diện mạng. Vì vậy, có thể bạn sẽ kết thúc chi tiêu

$15,000 hoặc $20,000 cho các máy chủ lưu trữ. Ngoài ra, bạn sẽ kết thúc chi

tiêu một cái gì đó như $5.000 cho phần mềm ảo. Nhưng vẫn còn ít hơn rất nhiều

so với $40.000 bạn sẽ phải dành trên mười máy tính riêng biệt ở mức $4,000 cho mỗi nó.

Chi phí năng lượng: Nhiều tổ chức đã phát hiện ra rằng máy ảo đã làm giảm

mức tiêu thụ điện tổng thể của họ cho các máy tính máy chủ 80 phần trăm. Tiết

kiệm này là một kết quả trực tiếp của việc sử dụng phần cứng máy tính ít hơn để

làm được nhiều việc. Một máy chủ chạy mười máy chủ ảo sử dụng khoảng một

phần mười năng lượng sẽ được sử dụng nếu mỗi máy trong mười các máy chủ

chạy trên phần cứng riêng biệt.

Khả năng phục hồi: Một trong những lợi ích lớn nhất của ảo hóa không phải là

tiết kiệm chi phí, nhưng khả năng phục hồi nhanh chóng từ lỗi phần cứng. Giả

sử rằng tổ chức của bạn có mười máy chủ, mỗi máy chạy trên phần cứng riêng

biệt. Nếu có một trong các máy chủ bị hư do một lỗi phần cứng - một bo mạch

chủ xấu - máy chủ đó sẽ bị hư cho đến khi bạn có thể sửa chữa máy tính. Mặt

khác, nếu những mười các máy chủ đang chạy như các máy ảo trên hai máy chủ

khác nhau, và một trong những máy chủ thất bại, các máy ảo đang chạy trên các

máy chủ không thể được đưa lên trên các máy chủ khác trong một vài phút.

Trong thực tế, với các siêu giám sát tiên tiến nhất, việc chuyển từ một máy

chủ sang máy chủ khác có thể được thực hiện tự động và ngay lập tức, vì vậy

thời gian chết là được loại bỏ.

Khắc phục thảm họa: Bên cạnh những lợi ích của việc khôi phục được khi thất

bại phần cứng xảy ra, một lợi ích lớn hơn của ảo hóa đóng vai trò trong một tình

huống phục hồi thảm họa thực sự. Giả sử rằng cơ sở hạ tầng máy chủ của tổ

chức bao gồm 20 máy chủ riêng biệt. Trong trường hợp có thảm họa tàn phá,

chẳng hạn như một đám cháy trong phòng máy chủ phá hủy tất cả các phần

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 41/51

cứng, bao lâu nó sẽ đưa bạn để có được tất cả 20 của các máy chủ sao lưu và

chạy trên phần cứng mới. Rất có thể, thời gian phục hồi sẽ được đo bằng tuần.

Ngược lại, các máy ảo thực sự không có gì hơn tập tin có thể được sao lưu

vào băng. Kết quả là, trong một tình huống phục hồi thảm họa, tất cả các bạn

phải làm là xây dựng lại một máy chủ duy nhất và cài đặt lại phần mềm siêu

liên kết. Sau đó, bạn có thể khôi phục lại bản sao lưu máy ảo từ băng, khởi động

lại máy ảo, và nhận được trở lại và chạy trong vài ngày thay vì vài tuần.

Bắt đầu với máy ảo (Virtualization):

Ảo hóa là một chủ đề phức tạp, và làm chủ phức tạp làm việc với một hệ thống ảo

hóa chính thức như cơ sở hạ tầng VMware. Bạn có thể tải về và thử nghiệm với sản phẩm

miễn phí ảo hóa của VMware, được gọi là VMware Player. Bạn có thể tải về từ www.vmware.com.

Hình 4-4-2-1 cho thấy màn hình chính của VMware. Từ màn hình này, bạn có thể

tạo một máy ảo mới hoặc chạy một trong những máy ảo mà bạn đã tạo. Như bạn thấy trong

hình, tôi đã tạo ra một số máy ảo, bao gồm một số ít chạy các phiên bản khác nhau của

Fedora (một bản phân phối Linux phổ biến) cũng như hai Windows Server 2008. Hình 4-4-2-1 Giao diện VMware Player

Bạn có thể chạy một máy ảo hiện có bằng cách chọn máy ảo và nhấp PlayVirtual,

mở ra trong một cửa sổ mới, như thể hiện trong hình 4-4-2-2. Khi bạn khởi động một máy

ảo, máy ảo đóng vai trò như một máy tính thực sự sẽ khi bạn bật nó lên:

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 42/51

Đầu tiên nó khởi động thiết bị phần cứng ảo của nó, sau đó nó tải hệ điều hành

khách đã được cài đặt trong các máy ảo. Trong hình Windows Server 2008 đã khởi động và

đang chờ đợi bạn có thể nhấn Ctrl + Alt + Del để đăng nhập vào.

Hình 4-4-2-2 Cửa sổ Windows Server 2008

Chú ý: Cài đặt hệ điều hành Linux trên Virtual Machine là yêu cầu phần thực hành.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 43/51

CHƯƠNG 5: AN TOÀN VÀ THÔNG TIN TRÊN MẠNG 1. Bảo mật thông tin

Sự bảo mật là chỉ có người gửi, người nhận mới “hiểu” được nội dung thông điệp.

Qua 2 bước cần thực hiện:

- Người gửi mã hóa thông điệp

- Người nhận giải mã thông điệp

Các đối tượng cần bảo mật:

- Trình duyệt Web/server cho các giao dịch điện tử

- Client/Server ngân hàng trực tuyến - DNS servers

- Các router trao đổi thông tin cập nhật bảng định tuyến - .v.v. 2. Mã hóa thông tin 2.1. Chứng thực

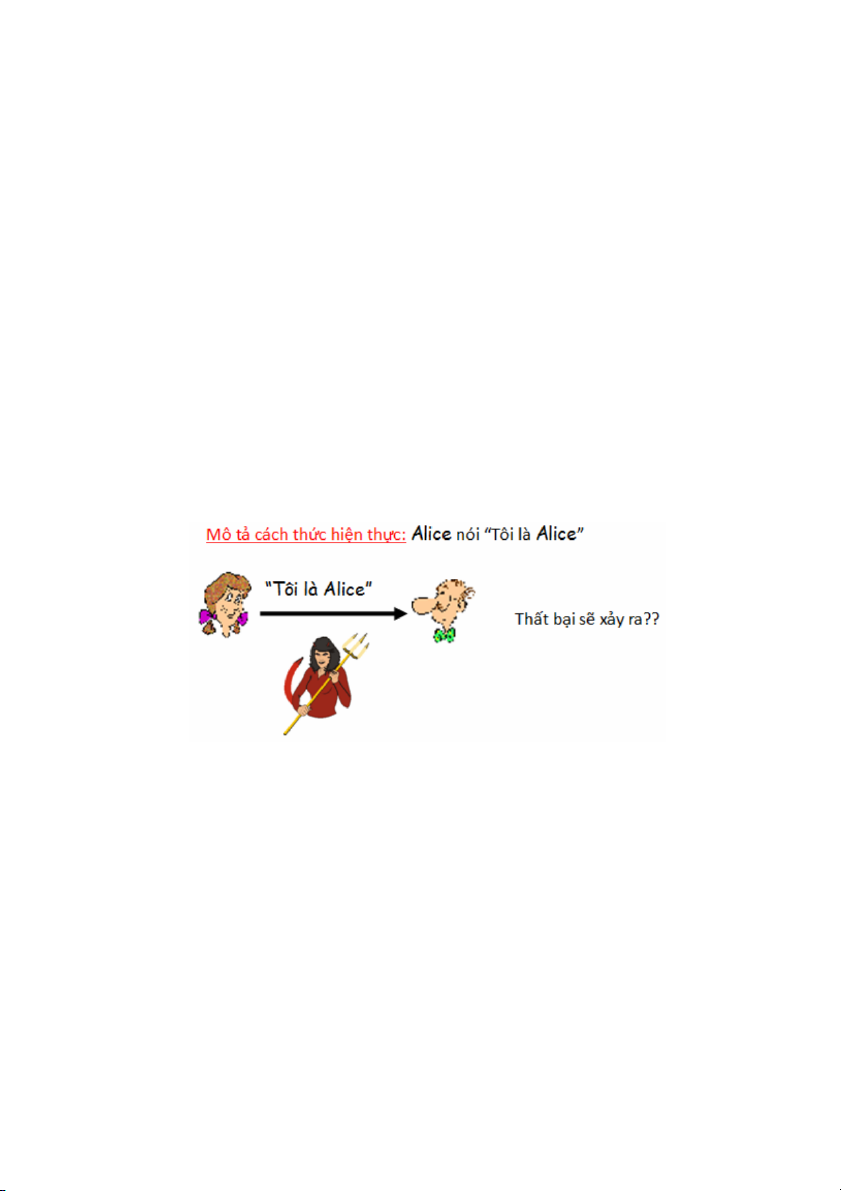

Sự chứng thực là đối tượng đích cần xác nhận lại, kiểm tra lại nhận dạng từ đối

tượng nguồn mà đối tượng đích cần liên hệ.

- Ví dụ: Bob muốn Alice “chứng thực nhận dạng của cô đối với anh ta 2.2. Chữ k ý số

Chữ k ý số: là một kỹ thuật mã hóa tương tự như các chứ k ý bằng tay. Quy trình như sau:

- Người gửi (Bob) đánh dấu (số hóa) tài liệu, thiết lập thuộc tính là người sở hữu/tạo lập tài liệu.

- Người nhận (Alice) có thể chứng thực với người khác là chỉ có Bob chứ ngoài ra

không có ai (kể cả Alice) đã k ý trên tài liệu đó.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 44/51

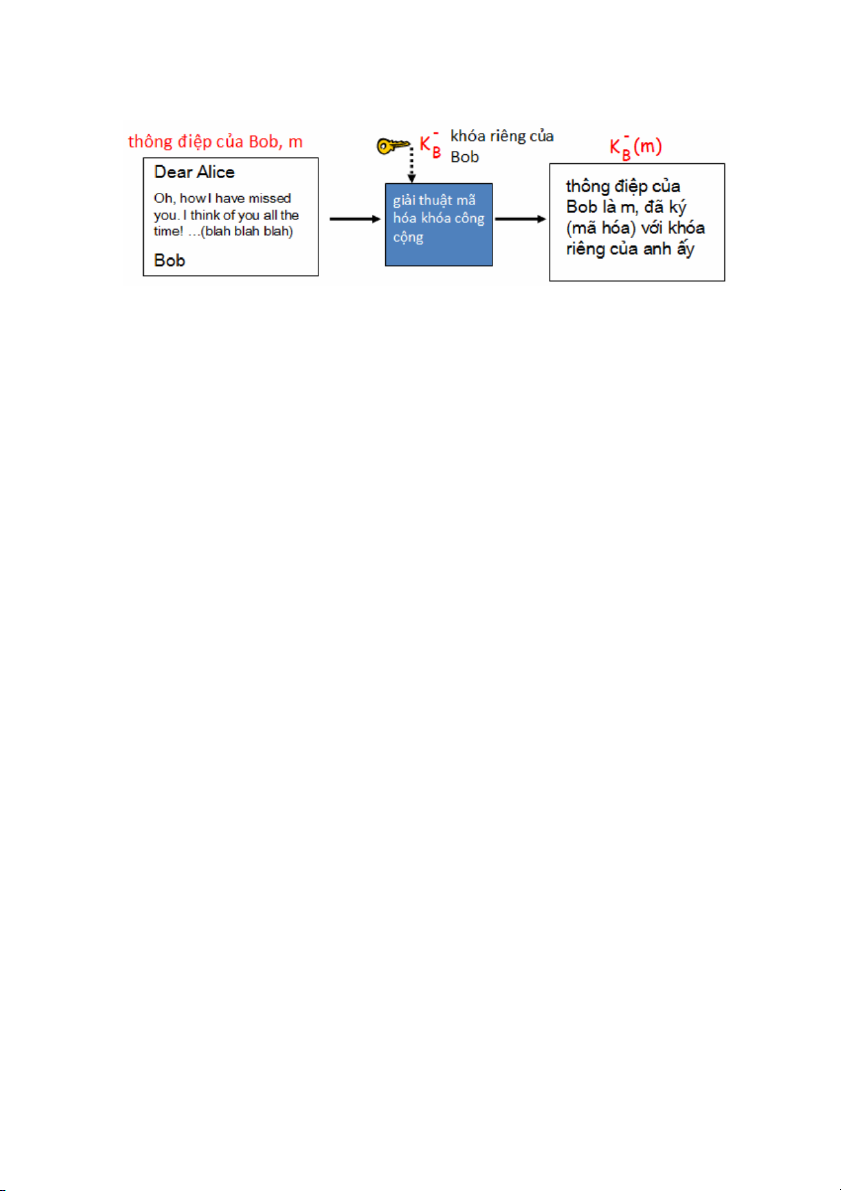

Chữ k ý số đơn giản cho thông điệp m:

- Bob ký m bằng các mã hóa với khóa riêng của anh ấy KB, tạo thông điệp “đã được k ý”, K-B(m)

Hình 5-2-2-1 Mã hóa riêng của thông điệp m

- Giả sử Alice nhận được m, với chữ ký số hóa là KB(m)

- Alice kiểm tra m đã được k ý bởi Bob bằng cách áp dụng khóa công cộng của Bob

là KB cho KB(m) sau đó kiểm tra KB(KB(m)) = m

- Nếu KB(KB(m)) = m, bất cứ ai đã ký m phải dùng khóa riêng của Bob Alice kiểm tra: - Bob đã ký m

- Không có ai khác đã ký m

- Bob đã ký m và không k ý m’ Không thể phủ nhận:

- Alice có thể giữ m và chữ ký K-B(m) để chứng thực rằng Bob đã ký m

2.3. Khóa phân bố và chứng chỉ

Vấn đề khóa đối xứng: để 2 thực thể cùng thiết lập khóa bí mật trên mạng, thì với

giải pháp trung tâm phân bố khóa (key distribution center - KDC) được tin cậy và hoạt

động trung gian giữa các thực thể.

Vấn đề khóa công cộng: khi Alice lấy được khóa công cộng của Bob (từ website,

email, đĩa), để biết là khóa công cộng của Bob chứ không phải của Hacker, thì với giải

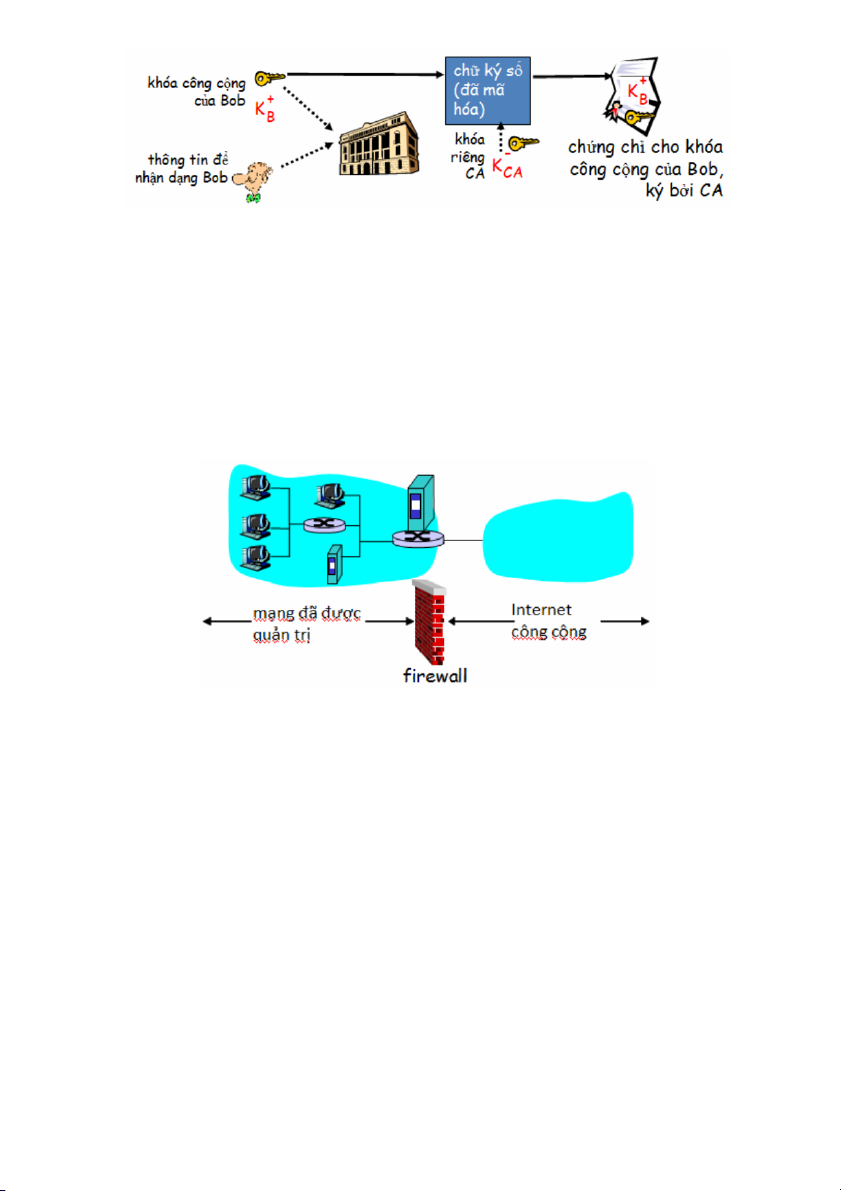

pháp là nơi cấp chứng chỉ (certification authority – CA) được tin cậy. Cấp chứng chỉ:

- CA: gắn kết khóa công cộng với thực thể E nào đó

- E (người, router) đăng ký khóa công cộng của họ với CA

• E cung cấp “bằng chứng để nhận dạng” cho CA

• CA tạo ra chứng chỉ ràng buộc E với khóa công cộng của nó

• Chứng chỉ chứa khóa công cộng của E được k ý số bởi CA – CA nói “đây là khóa công cộng của E”

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 45/51

Hình 5-2-3-1 Khóa công cộng của thực thể E

3. Bức tường lửa (Firewall)

Ngăn chặn các cuộc tấn công từ chối dịch vụ Denial of Service (DoS). Nghĩa là

SYN flooding: kẻ tấn công thiết lập nhiều kết nối TCP “ảo”, không còn tài nguyên cho các kết nối “thật”.

Ngăn chặn việc sửa đổi hoặc truy cập bất hợp pháp các dữ liệu nội bộ. Ví dụ: kẻ tấn

công thay thế trang chủ của Báo Tuổi Trẻ bằng trang khác nào đó vào năm 2013.

Chỉ cho phép các truy cập hợp pháp vào bên trong mạng (tập hợp các host/user được chứng thực).

Hình 5-3-1 Mô hình Bức tường lửa

Có 2 kiểu firewall: mức ứng dụng, lọc gói tin Lọc gói tin

Mạng nội bộ kết nối với Internet thông qua router firewall. Router lọc từng gói một,

xác định chuyển tiếp hoặc bỏ các gói dựa trên:

- Địa chỉ IP nguồn, địa chỉ IP đích

- Các số hiệu port TCP/UDP nguồn và đích - Kiểu thông điệp ICMP - Các bit TCP SYN và ACK

Ví dụ: chặn các datagram đến và đi với trường giao thức IP = 17 và port nguồn hoặc đích = 23.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 46/51

- Tất cả các dòng UDP đến/đi và các kết nối telnet đều bị chặn lại.

4. Thiết lập chính sách an ninh cho mạng

4.1. Quản trị tài khoản người dùng

Mỗi người dùng là những người truy cập mạng phải có một tài khoản người dùng.

Tài khoản người dùng cho phép bạn - như quản trị mạng - để kiểm soát những người có thể

truy cập mạng và những người có thể không. Ngoài ra, tài khoản người dùng cho phép bạn

chỉ định những tài nguyên mạng mỗi người dùng có thể sử dụng. Nếu không có tài khoản

người dùng, tất cả các tài nguyên của bạn sẽ được mở cho bất cứ ai tình cờ truy cập vào

mạng của bạn. (Phần này đã được nêu rõ tại các chương trước)

4.2. Chính sách lưu trữ mạng

Nhiều máy chủ mạng tồn tại chỉ duy nhất cho mục đích làm cho không gian đĩa có

sẵn để người sử dụng mạng. Như mạng lưới phát triển để hỗ trợ nhiều người dùng hơn và

người dùng đã yêu cầu không gian đĩa hơn, quản trị mạng liên tục tìm cách để thêm lưu trữ

nhiều hơn vào mạng của họ. Các phần sau đây mô tả một số khái niệm quan trọng trong

việc cung cấp lưu trữ mạng.

Máy chủ tập tin (File servers):

Máy chủ tập tin (file server) chỉ đơn giản là một máy chủ mạng có vai trò chính là

để chia sẻ ổ đĩa của nó. Sử dụng một máy chủ tập tin là cách phổ biến nhất để cung cấp lưu trữ mạng chia sẻ.

Một trong những hệ thống lưu trữ đĩa tiên tiến phổ biến nhất cho các máy chủ tập

tin là Redundant Array of Inexpensive Disks (RAID). Một hệ thống RAID, mà là một loại

hình lưu trữ đĩa mà hầu như không bao giờ thất bại, hoạt động bằng cách gộp cùng một số

ổ đĩa và đối xử với chúng như thể chúng là một ổ đĩa duy nhất. Những kỹ thuật đảm bảo

rằng nếu một trong các ổ đĩa trong hệ thống RAID thất bại, không có dữ liệu bị mất. Ổ đĩa

mà không thể được gỡ bỏ và sửa chữa, và các dữ liệu đó là trên nó có thể được tái tạo từ các ổ đĩa khác.

Thiết bị lưu trữ (Storage appliances):

Một thiết bị lưu trữ là một thiết bị được thiết kế đặc biệt để cung cấp lưu trữ mạng

chia sẻ. Còn được gọi là Network Attached Storage (NAS), đó là một máy chủ tập tin đó là

được cấu hình và sẵn sàng để chạy. Tất cả bạn phải cài đặt để thiết lập nó là mang nó ra

khỏi hộp, cắm nó vào, và cho nó hoạt động. Thiết bị lưu trữ là dễ cài đặt và cấu hình, dễ

bảo trì, và ít tốn kém hơn so với các máy chủ tập tin truyền thống.

Một thiết bị lưu trữ nhập khẩu điển hình là Dell PowerVault NX300. Máy chủ tập

tin khép kín này được xây dựng trên thành một khung giá. Nó hỗ trợ lên đến bốn ổ đĩa

cứng với tổng công suất lên đến 12 terabyte (TB, đó là 12.000 GB). Dell NX300 chạy một

phiên bản đặc biệt của Windows Server: Windows Storage Server. Phiên bản này của

Windows, được thiết kế đặc biệt cho các thiết bị NAS, cho phép bạn cấu hình lưu trữ mạng

từ bất kỳ máy tính trong mạng bằng cách sử dụng một trình duyệt web.

Lưu ý rằng một số thiết bị lưu trữ sử dụng phiên bản tùy biến của Linux thay vì

Windows Storage Server. Ngoài ra, trong một số hệ thống, hệ điều hành (OS) nằm trên một

ổ đĩa cứng riêng biệt đó là phân biệt từ các ổ đĩa chia sẻ để người dùng ngăn chặn từ vô

tình làm tổn hại đến hệ điều hành.

Quản trị mạng – ThS. Le Dinh Phu Cuong tr 47/51

Tìm hiểu quyền truy cập (Permissions)

Trước khi đi vào chi tiết của việc thiết lập một máy chủ tập tin, bạn cần phải có sự

hiểu biết của các khái niệm về quyền truy cập. Quyền cho phép người dùng truy cập tài

nguyên chia sẻ trên mạng. Chỉ đơn giản là chia sẻ một nguồn tài nguyên, chẳng hạn như

một thư mục đĩa hoặc máy in, không đảm bảo rằng một người dùng có thể truy cập tài

nguyên đó. Cửa sổ làm cho quyết định này dựa trên các điều khoản đã được giao cho các

nhóm khác nhau cho các tài nguyên và nhóm thành viên của người sử dụng. Ví dụ, nếu

người dùng thuộc về một nhóm đã được cấp quyền truy cập vào tài nguyên, được phép truy

cập. Nếu không, truy cập bị từ chối.

Về lý thuyết, cho phép truy cập đúng đắn thì khá đơn giản. Trong thực tế, tuy nhiên,

họ có thể nhận được khá phức tạp. Phần sau đây sẽ giải thích một số các vấn đề về cách

kiểm soát truy cập và cho phép công việc:

Mọi đối tượng - đó là, tất cả các tập tin và thư mục trên ổ đĩa NTFS có một tập

thiết lập truy cập (Access Control List - ACL) liên kết với nó.

ACL xác định người dùng và nhóm có thể truy cập các đối tượng và xác định

mức độ truy cập mỗi người dùng hoặc nhóm có. ACL của một thư mục có thể

xác định rằng một nhóm người dùng có thể đọc các tập tin trong thư mục, trong

khi một nhóm khác có thể đọc và viết các tập tin trong thư mục, và một nhóm

thứ ba bị từ chối truy cập vào các thư mục.

Đối tượng chứa tập tin và khối lượng - cho phép ACL của họ được thừa kế bởi

các đối tượng mà chúng chứa. Kết quả là, nếu bạn chỉ định quyền truy cập cho

một thư mục, những điều khoản mở rộng đến các tập tin và thư mục con xuất hiện bên trong nó.

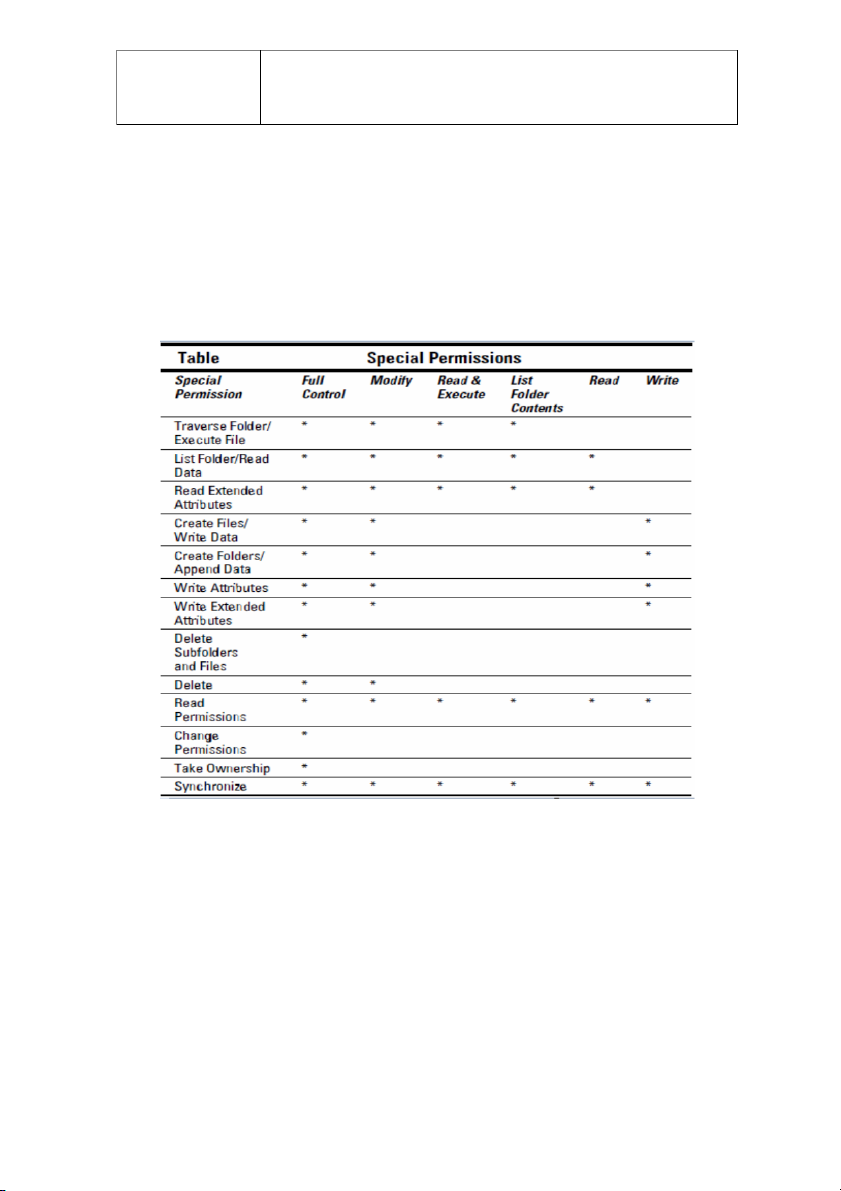

Bảng 5-4-2-1 liệt kê sáu quyền có thể được áp dụng cho các tập tin và thư mục trên ổ đĩa NTFS. Cấp quyền Mô tả Full Control

Người sử dụng có thể truy cập không hạn chế vào các tập tin hoặc thư mục. Modify

Người dùng có thể thay đổi các tập tin hoặc nội dung của thư mục,

xóa các tập tin hoặc thư mục, đọc các tập tin hoặc thư mục, hoặc thay

đổi các thuộc tính của tập tin hoặc thư mục. Cho một thư mục, cho

phép này cho phép bạn tạo các file mới hoặc thư mục con bên trong thư mục. Read & Execute

Cho một tập tin, sự cho phép này cấp quyền đọc hoặc thực hiện các

tập tin. Cho một thư mục, điều này cho phép cấp quyền để xem nội

dung của thư mục hoặc để đọc hoặc thực hiện bất kỳ của các tập tin trong thư mục. List Folder