Preview text:

lOMoARcPSD| 45470368 lOMoAR cPSD| 45470368

Câu hỏi LO3 tham khảo:

1. Áp dụng mật mã Ceasar mã hóa bản rõ sau với khóa k = 4

Actions speak louder than works A b c d e f g h I j k l m n o p q r s t u v w x y z

Actions speak louder than works

Egxmsrw wtieo psyhiv xler asvow 2.

Áp dụng mật mã Playfair mã hóa bản rõ sau với khóa K = tinhocDai hoc cong nghiep T I/J N H O C A B D E F G K L M P Q R S U V W X Y Z DA IH OC CO NG NG HI EP EB NO TE ET I/JK I/JK ON CU 3.

Cho p = 7, q = 11, e = 17. Hãy thực hiện phát sinh khóa công khai và

khóa riêng theo cơ chếRSA. Thực hiện việc tạo và thẩm tra chữ ký RSA cho

thông điệp M = 9. Tạo chữ ký: S = Md mod n Thẩm tra: M = Se mod n n= p*q= 7*11=77 Φn= (p-1)* (q-1)= 6*10=60

Theo thuật toán Eulid mở rộng ta có: s*a + t*b= gcd (a, b) = gcd (Φn, e) =gcd (60,17) Lập bảng tính d: lOMoARcPSD| 45470368 q r1 r2 r t1 t2 T 3 60179 0 1 -3 1 179 8 1 -3 4 1 9 8 1 -3 4 -7 8 8 1 0 4 -7 60 1 0 -7 60

Ta có t1<0 => d= t1+ Φn= -7+60=53 Xác định khóa: Kpu= {e, n} = {17, 77} Kpr= {d, n} = {53, 77} Tạo chữ kí: S=Md mod N = 953 mod 77 =25 b[i]= (53) 10 = (110101) 2 b[i] p=p 2 p= p mod 77 p= p*x p=p mod 77 1 1 1 9 9 1 9 2 = 81 4 36 36 0 36 2 = 1296 64 64 1 64 2 = 4096 15 135 58 0 58 2 =3364 53 53 1 53 2 = 2809 37 333 25 Kiểm định chữ kí: M=Se mod N = 2517 mod 77 = 9 lOMoARcPSD| 45470368 b[i]= (17) 10 = (10001) 2 b[i] p=p 2 p= p mod 77 p= p*x p=p mod 77 1 1 1 25 25 0 25 2 = 625 9 9 0 9 2 = 81 4 4 0 4 2 = 16 16 16 1 16 2 = 256 25 625 9

Câu hỏi LO4 tham khảo: 1.

Khóa phiên (Session key) là gì? Khóa phiên có ưu điểm gì so với khóa bí mật

chia sẻ (secretshared key)? Trình bày và giải thích một giao thức phát sinh khóa phiên mà bạn biết.

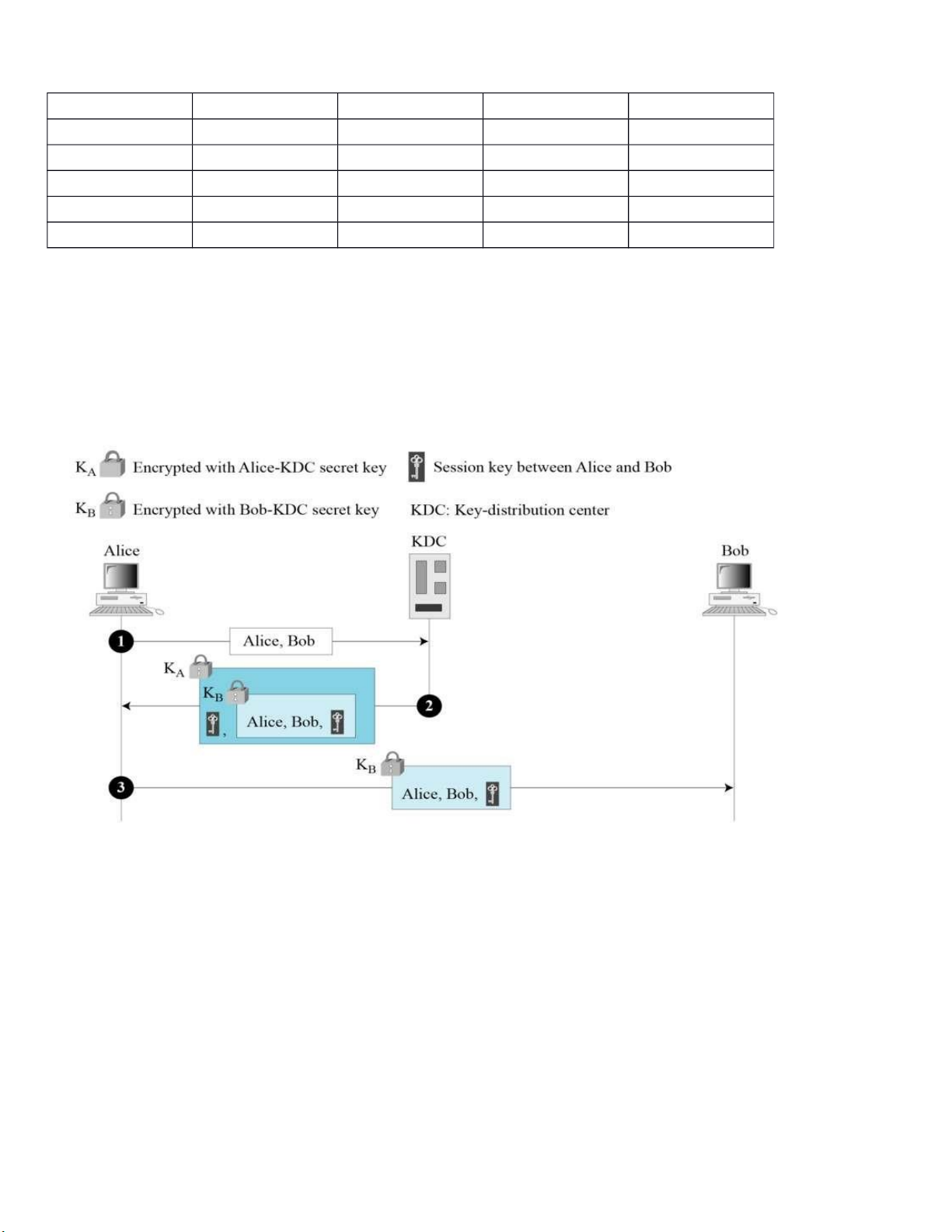

Session key được tạo bởi trung tâm KDC dùng giữa hai thành viên, sử dụng khóa bí

mật của họ với trung tâm. Khóa phiên giữa hai thanh viên chỉ được dùng một lần (sau

giao tiếp kết thúc thì khóa phiên cũng không còn tác dụng). Cơ chế hoạt động: 1.

Alice muốn giao tiếp với Bob sẽ gửi yêu cầu giao tiếp đến trung tâm KDC. 2.

Trung tâm KDC gửi lại cho Alice gói tin đã được mã hóa bởi khóa bí

mật của Alice-KDC chứa khóa phiên, (nhãn của Alice, nhãn của Bob, khóa

phiên) đã được mã hóa bằng khóa bí mật của Bob. 3.

Alice nhận được gói tin, giải mã gói tin bằng khóa bí mật của mình nhận

được khóa phiên sau đó gửi gói tin chứa nhãn của Alice, nhãn của Bob, khóa

phiên đã được mã hóa bằng khóa bí mật của Bob cho Bob. 4.

Bob nhận được gói tin giải mã bằng khóa bí mật của mình nhận được

nhãn của Alice, nhãn của Bob, khóa phiên sau đó Alice và Bob dùng khóa phiên

này để giao tiếp với nhau. Sau khi quá trình giao tiếp kết thúc thì khóa phiên sẽ không còn tác dụng. lOMoARcPSD| 45470368

Khóa bí mật dùng chung được sử dụng theo thỏa thuận chung giữa người gửi và

người nhận cho các mục đích mã hóa, giải mã và chữ ký số. Khóa bí mật được chia

sẻ sử dụng tệp văn bản chứa tài liệu khóa cho các hoạt động mã hóa. Khóa bí mật có

tác dụng vô thời hạn, không thay đổi và có thể bị đánh cắp.

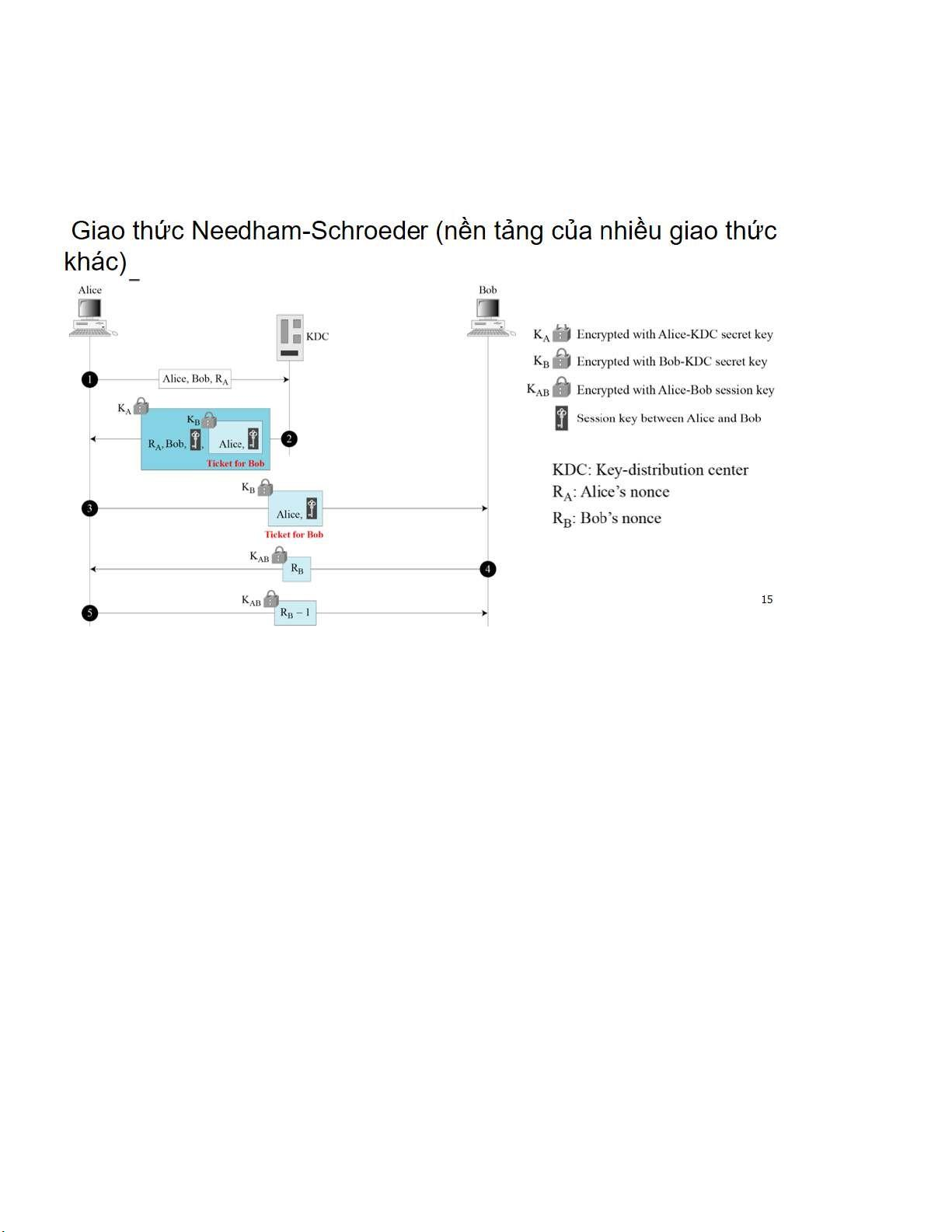

Giao thức phát sinh khóa phiên Needham- Schroeder: 1.

Alice muốn giao tiếp với Bob gửi yêu cầu đến trung tâm KDC kèm với nhãn của Alice 2.

Trung tâm KDC gưi cho Alice tập tin đã được mã hóa bởi khóa bí mật của

Alice chứa: nhãn alice+ tên Bob+ khóa phiên giữa Alice và Bob+ vé của

Bob (tập tin đã được mã hóa bởi khóa bí mật của Bob) 3.

Alice nhận tập tin giải mã tập tin bằng khóa của mình nhận được vé của Bob gửi cho Bob 4.

Bob nhận tập tin giải mã bằng khóa bí mật của mình thì được tập tin chứa

khóa phiên và tên của Alice. Bob dùng khóa phiên của Bob-Alice mã hóa

nhãn của Bob gửi cho Alice 5.

Alice nhận được tập tin dùng khóa phiên của Bob- Alice giải mã nhận được

nhãn của Bob, xác minh là Bob 2.

Chứng thực thực thể bằng sinh trắc học (biometrics) là gì? Trình bày các thành

phần cơ bản cần có trong một hệ thống chứng thực sinh trắc học (ví dụ vân tay). Nêu

ưu điểm và nhược điểm của phương pháp này. Ở Việt Nam, phương pháp chứng

thực sinh trắc học hiện nay được áp dụng ở những lĩnh vực nào?

- Sinh trắc học (Biometric) là phép đo lường về các đặc tính sinh lý học hoặc hành

vi học mà nhận dạng một con người. Sinh trắc học đo lường các đặc tính mà lOMoARcPSD| 45470368

không thể đoán, ăn cắp hoặc chia sẻ. Ví dụ như vân tay, vân lòng bàn tay, võng

mạc, móng mắt, khuôn mặt, giọng nói…

Chứng thực (Authentication) là một hành động nhằm thiết lập hoặc chứng minh một

cái gì đó (hoặc một người nào đó) đáng tin cậy, có nghĩa là, những lời khai báo do

người đó đưa ra hoặc về vật đó là sự thật. Một quy trình dùng để xác minh sự nhận

dạng của một người dùng, hoặc thông điệp/dữ liệu. Đối tượng phải cung cấp một

nhân tố nào đó để chứng thực

Chứng thực thực thể bằng sinh trắc học là một hành động nhằm thiết lập hoặc

chứng minh một cái gì đó (hoặc một người nào đó) đáng tin cậy bằng sinh trắc học

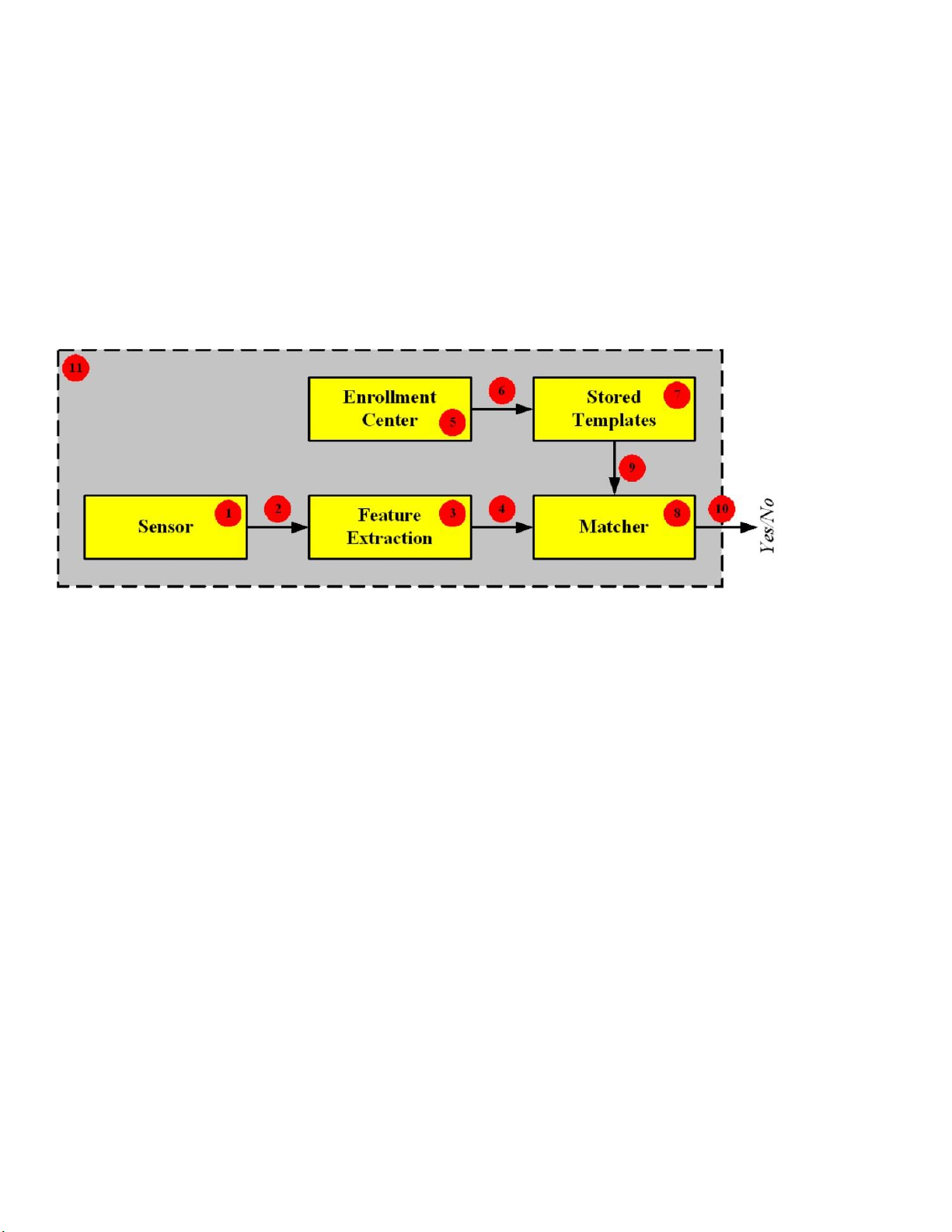

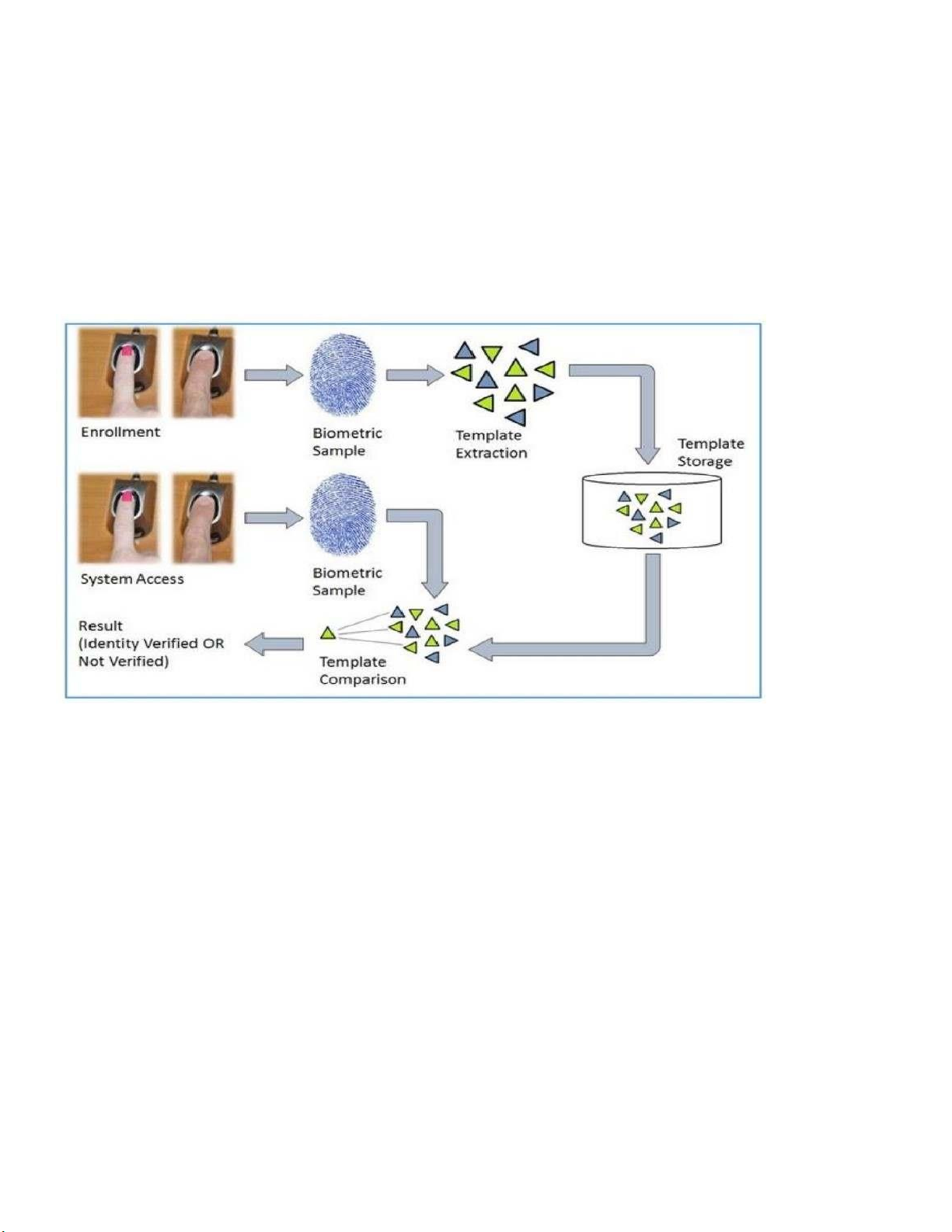

Quy trình chứng thực thực thể bằng sinh trắc học: 1.

Qua Enrollment (quá trình thu thập đặc tính tương ứng của mỗi người

trong cộng đồng) lưu trữ mẫu sinh trắc trong cơ sở dữ liệu 2.

Khi thiết bị cảm biến thu được dư liệu đầu vào thông qua chương trình xử

lí các đặc tính sinh trắc so sánh với các mẫu sinh trắc có trong cơ sở dữ liệu 3.

Nếu đúng thì thực hiện các thao tác tiếp theo, nếu sai thì từ chối thưc thi dịch vụ

Các quy trình cơ bản cần có trong hệ thống chứng thực sinh trắc học: -

Components (thành phần): các thiết bị thu nhận đặc tính của sinh trắc học,

chương trình xử lý các đặc tính sinh trắc học, các thiết bị lưu trữ. Đối với

vân tay thì là thiết bị quét vân tay, cơ sở dữ liệu lưu trữ và ứng dụng so vân tay để xác thực. -

Enrollment (ghi nhận vào): thu thập đặc tính tương ứng của mỗi người

trong cộng động vào cơ sở dữ liệu. Đối với vân tay thì Enrollment là việc

thu thập vân tay lưu trữ vào cơ sở dữ liệu. -

Authentication (chứng thực): được thực hiện bởi sự thẩm tra (Đặc tính của

một người được so khớp với một mẫu tin đơn trong cơ sở dữ liệu để xác

định đối tượng) hoặc nhận dạng (Đặc tính của một người được so khớp

với tất cả các mẫu tin có trong cơ sở dữ liệu để xác định đối tượng). Đối

với vân tay sẽ dùng nhận dạng so vân tay của đối tượng với tất cả vân tay

trong cơ sở dữ liệu. - Techniques (Kỹ thuật): được chia thành hai hướng lOMoARcPSD| 45470368

chính: sinh lý học (vân tay, AND, khuôn mặt, …) và dáng điệu học (chữ ký,

giọng nói, chữ viết tay, …).

Đối với vân tay, vân tay thuộc dạng sinh lý học. -

Accuracy (độ chính xác): dùng hai tham số False Rejection Rate (FRR) và

False Acceptance Rate (FAR) để đo lường. Đối với việc chứng thực thực

thể bằng vân tay thì đều dùng FRR và FAR để do lường độ chính xác. -

Applications (các ứng dụng): Rất nhiều ứng dụng của sinh trắc học đã

được áp dụng trong nhiều lĩnh vực khác nhau.

Các thành phần cở bản trong hệ thống chứng thực thực thể bằng sinh trắc học:

Ưu điểm của phương pháp chứng thực thực thể bằng sinh trắc học: - Có thể rất chính xác -

Nhanh: thời gian chứng thực nhỏ hơn 1s -

Sự tác động của người dùng thấp -

Kết hợp nhiều yếu tố: vân tay, võng mạc, giọng nói, … -

Biometrics không thể bị mất, đánh cấp, bỏ quên. Nó nhất quán và vĩnh cửu -

Nó không thể được chia sẻ hoặc dùng bởi người khác - Không đòi hỏi

phải ghi nhớ như mật khẩu, mã Pin -

Biometric luôn luôn sẳn dùng cho cá nhân và duy nhất

Nhược điểm của phương pháp chứng thực thực thể bằng sinh trắc học: -

Giá thành: triển khai hệ thống sinh trắc học đòi hỏi chi phí cho phần cứng và phần mềm. -

Có thể nhận diện sai: mặc dù đúng người nhưng hệ thống không chấp nhận lOMoARcPSD| 45470368

Các bộ đọc luôn đặc tính của sinh trắc học có những lỗi nhất định (từ chối người

dùng hợp lệ hoặc chấp nhận người dùng không hợp lệ)

Ở Việt Nam rất nhiều ứng dụng của sinh trắc học đã được áp dụng trong nhiều lĩnh vực khác nhau: -

Kiểm soát truy cập nơi làm việc -

Điểu khiển truy xuất hệ thống và thông tin nhạy cảm -

Thực thi các giao dịch thương mại điện tử trực tuyến -

Nhận dạng tội phạm bằng cách phân tích DNA - Kiểm soát nhập cư

Ví dụ: truy xuất các thiết bị, các hệ thống thông tin, giao dịch ở các điểm bán (trả tiền)

điều tra bằng cách phân tích AND hoặc vân tay 3.

Điều khiển truy cập là gì? Trình bày ít nhất 2 phương pháp mà bạn biết mà có

thể cài đặt điều khiển truy cập một hệ thống thông tin.

Điều khiển truy cập là cấp phép hoặc từ chối phê duyệt sử dụng các tài nguyên xác

định. Là cơ chế của hệ thống thông tin cho phép hoặc hạn chế truy cập đến dữ liệu hoặc các thiết bị.

˗ Nhiệm vụ điều khiển truy cập trong an ninh máy tính bao gồm:

o Nhận diện: Người dùng trình ra các vật chứng để chứng minh sự nhận diện

Chứng thực: Kiểm tra, xác minh các ủy quyến

o Ủy quyền: Cấp các quyền để thực hiện hành động truy cập o Truy cập:

thực hiện truy xuất các tài nguyên xác định Phương pháp điều khiển truy cập: 1.

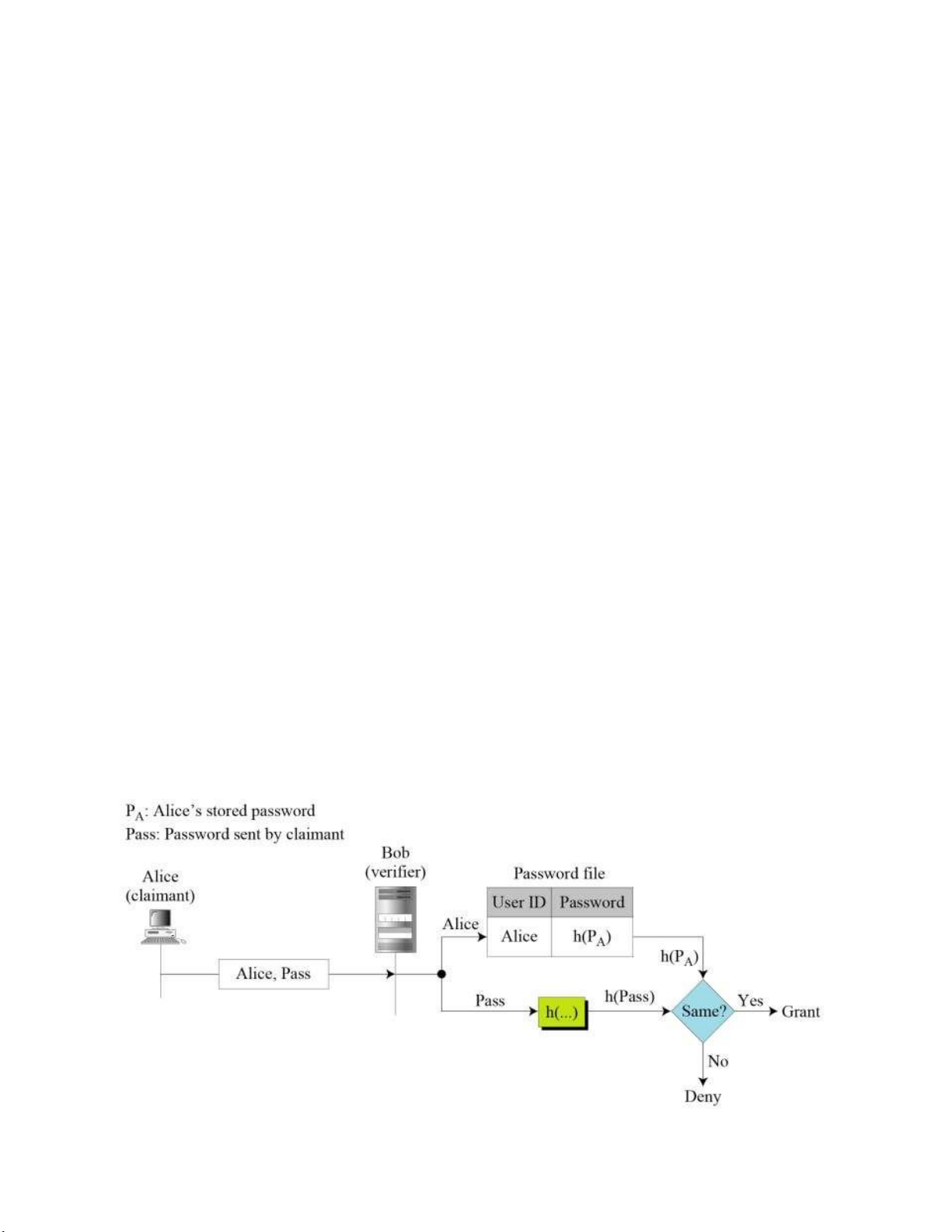

Fixed Password (hashing the password) lOMoARcPSD| 45470368

- Tên user và mật khẩu của user đã được băm lưu trữ trong cơ sở dữ liệu-

Chương trình lấy tên user vào cơ sở dữ liệu lấy mã băm của mật khẩu ứng với tên user

- Lấy mật khẩu mà user nhập thông qua hàm băm, nhận được mã băm so sánh

với mã băm lấy trong cơ sở dữ liệu

- Nếu hai mã băm tương thích thì sẽ cấp quyền ngược lại sẽ từ chối cấp quyền 2.

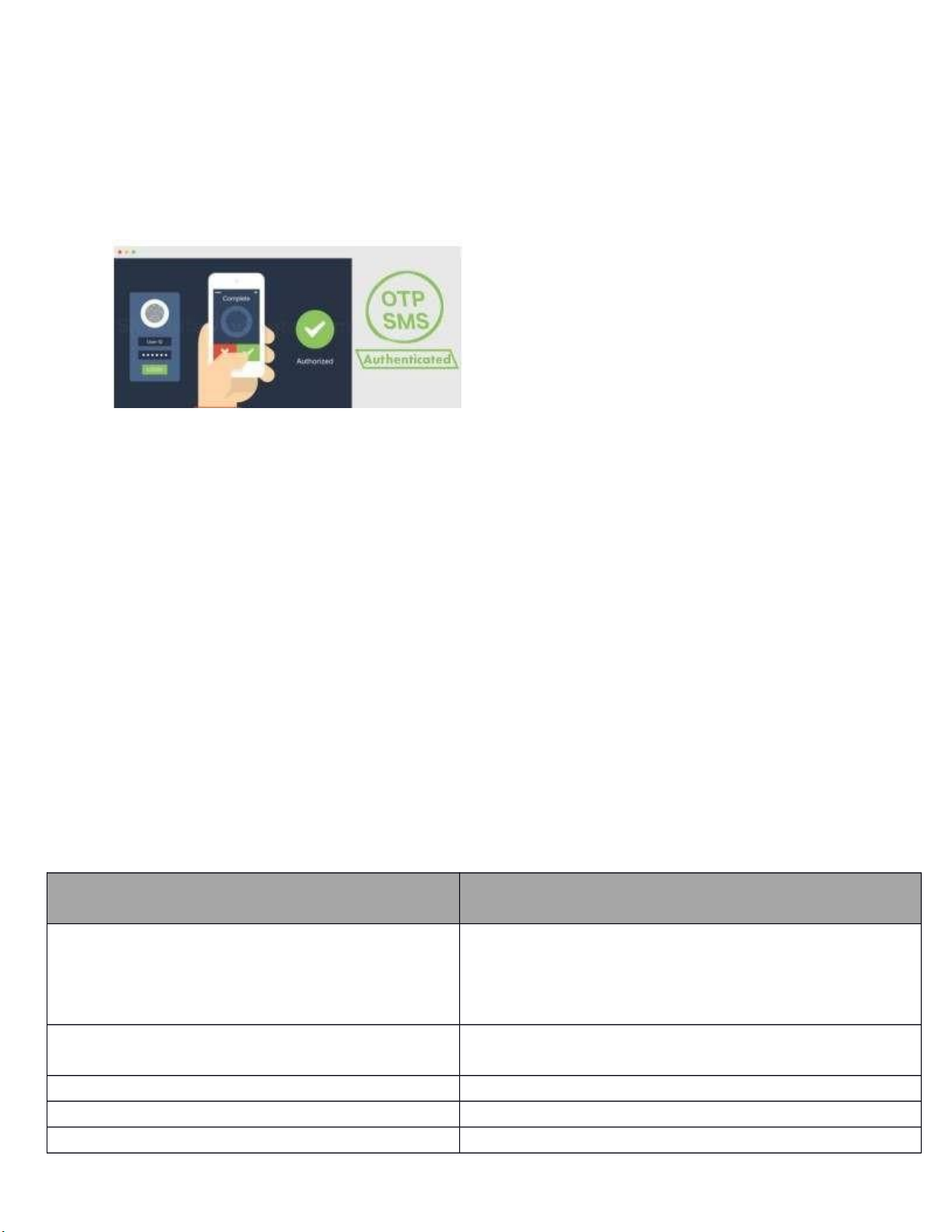

SMS OTP (SMS one-time-password)

- User nhập tên user hệ thống gửi mã OTP về số điện thoại User đã đăng kí

- User nhận được mã OTP nhập vào hệ thống để xác minh thân phận

- Nếu đúng hệ thống chấp nhận cấp quyền, ngược lại từ chối cấp quyền 4.

Mật khẩu (password) là gì? Mật khẩu cố định (fixed password) và mật khẩu dùng

một lần (one time password) khác nhau như thế nào? Trình bày điểm mạnh và điểm

yếu của 2 loại mật khẩu.

Mật khẩu: một chuỗi ký tự hoặc một nhóm từ được sử dụng để xác thực thực thể với

thực thể (entity) là người dùng, thiết bị, ứng dụng, ... cần được xác thực trong đó

người thẩm định (Verifier) sẽ kiểm tra tính hợp lệ của mật khẩu.

Fixed password là một password được dùng lặp đi lặp lại mỗi lần truy xuất

One time password là mật khẩu sử dụng một lần duy nhất gồm một dãy các ký tự hoặc

chữ số ngẫu nhiên được gửi đến số điện thoại nhằm xác nhận giao dịch. Sau 30s đến

2 phút, mã này lại bị thay đổi một lần.

Sự khác nhâu giữ khẩu cố định (fixed password) và mật khẩu dùng một lần (one time password)

Mật khẩu cố định (fixed password)

Mật khẩu dùng một lần (one time password)

Được dùng lặp đi lặp lại

Chỉ dùng ước 1 lần trong thời gian nhất

định và không sử dụng lại. Dễ bị tấn công Khó tấn công

Tính bảo mật thấp Tính bảo mật cao

Mật khẩu cố định (fixed password)

Mật khẩu dùng một lần (one time password)

Được dùng lặp đi lặp lại

Chỉ dùng được 1 lần và không sử dụng lại Dễ tấn công Khó tấn công Tính bảo mật thấp Tính bảo mật cao lOMoARcPSD| 45470368

Mật khẩu cố định (fixed password) Ưu điểm: -

Không phụ thuộc vào vùng sóng -

Có thể sử dụng mọi lúc mọi nơi -

Dễ dàng thao tác nhanh chóng, không cần đợi mã như mật khẩu dùng một lần Nhược điểm: -

Được dùng lặp đi lặp lại mỗi lần truy xuất việc ghi chép mật khẩu vào văn

bản hay chia sẻ mật khẩu cho người khác (vô tình hay cố ý) dẫn đến lộ

mật khẩu, bảo mật không cao. -

Sử dụng mật khẩu yếu có thể bị đoán ra dẫn đến không an toàn -

Lưu trữ mật khẩu trong CSDL không an toàn. Truyền mật khẩu trên kênh

không an toàn mật khẩu dễ bị lộ và đánh cắp -

Muốn thay đổi mật khẩu phải phụ thuộc vào mạng dữ liệu/ wifi, quá trình thay đổi lâu

Mật khẩu dùng một lần (one time password) Ưu điểm: -

Bảo mật ưu việt hơn mật khẩu cố định, khó bị đánh cắp vì sau 30s đến 2

phút, mã này lại bị thay đổi một lần. -

Mã OTP sẽ an toàn tuyệt đối nếu như bạn tuân thủ đúng các nguyên tắc

cũng như quy trình sử dụng dịch vụ Nhược điểm: -

Bạn đang ở trong khu vực sóng kém hoặc ngoài vòng phủ sóng thì bạn

không thể nhận được mã SMS OTP khi này SMS OTP sẽ không sử dụng được. -

Mật khẩu có thể bị lộ nếu bị đánh cắp điện thoại

5. Trình bày các loại mã OTP, nêu ưu điểm và nhược điểm của từng loại. Đưa ra một

hệ thống mà bạn biết có sử dụng mật khẩu dùng một lần (one time password) và mô

tả tình huống mà bạn có sử dụng mật khẩu để chứng thực người dùng/giao dịch. Nêu

mục tiêu của việc chứng thực này.

One-time password là mật khẩu sử dụng một lần duy nhất gồm một dãy các ký tự

hoặc chữ số ngẫu nhiên được gửi đến số điện thoại nhằm xác nhận giao dịch. Sau

30s đến 2 phút, mã này lại bị thay đổi một lần. SMS OTP: -

Đây là hình thức cung cấp mã OTP phổ biến nhất hiện nay. Mã OTP sẽ

được gửi bằng tin nhắn SMS về số điện thoại đã đăng ký. Để thực hiện

được giao dịch bạn cần phải nhập mã OTP được gửi về số điện thoại đã lOMoARcPSD| 45470368

đăng ký. Đa số các ngân hàng tại Việt Nam hiện nay đều có sử dụng mã OTP theo hình thức này -

Hình thức này không chỉ được các ngân hàng sử dụng mà cả các công ty

công nghệ lớn trên thế giới như Google, Facebook cũng áp dụng để tạo

lớp bảo mật thứ hai cho tài khoản của bạn. Và lớp bảo vệ này sẽ xuất hiện

khi phát hiện bất kỳ hoạt động không rõ ràng nào từ tài khoản của bạn - Ưu điểm o

Cách sử dụng đơn giản, dễ hiểu, tiện lợi o Mức phí dịch vụ thấp o

Tốc độ gửi SMS OTP nhanh - Nhược điểm o

Người dùng không thể sử dụng được SMS ở nơi không có sóng di động,

sóng di động yếu hoặc di chuyển ra nước ngoài o

SMS trên nhiều điện thoại xuất hiện trên màn hình dưới dạng thông báo

ngay cả khi điện thoại bị khóa và có thể dễ đàng bị đánh cắp bởi ai đó nhìn

qua màn hình điện thoại của mình o

Đôi khi tin nhắn SMS OTP bị gửi trễ do lưu lượng truy cập trên máy chủ

của nhà khai thác, quá tải o

Nhiều số điện thoại để chế độ không làm phiền và do đó không nhận dược SMS Token key (Token OTP) -

Là thiết bị bảo mật mà doanh nghiệp cung cấp dịch vụ cung cấp cho khách hàng -

Token Key có thể tạo ra mã OTP gồm 6 ký tự, cứ sau mỗi phút nó sẽ tự

động được tạo ra mà không cần thông qua Internet. -

Mỗi tài khoản phải đăng ký riêng một Tokey key, và thông tin về Token key

được thay đổi sau một khoản thời gian quy định -

Loại thiết bị này cực kỳ tiện lợi khi luôn mang theo bên người. Tuy nhiên,

bạn cần phải bảo quản thật cẩn thận. - Ưu điểm o

Máy Token là một thiết bị rời có kích thước khá là nhỏ gọn, giúp bạn dễ

dàng mang theo bên người cũng như dễ dàng cho vào chùm chìa khóa cá nhân o

Giúp bảo vệ các giao dịch của khách hàng, Tránh bị kẻ gian hack thông tin

cũng như sử dụng những thông tin để thực hiện giao dịch o

Nếu chẳng may bị lộ mã OTP đã sử dụng thì khách hàng cũng không cần

quá lo lằng bởi mã đó chỉ có hiệu lực duy nhất một lần. o

Các sử dụng thiết bị Token khá là đơn giản phù hợp cho rất nhiều đối tượng. - Nhược điểm lOMoARcPSD| 45470368 o

Để sử dụng, bạn bỏ ra chi phí mua máy Token từ 200.000-400.000đ. o

Mã Token thường chỉ có hiệu lực trong 60 giây. o Bắt buộc phải có

máy Token thì bạn mới có thể giao dịch được. o

Đây là một thiết bị rời , nhỏ gọn cho nên luôn luôn mang theo bên mình.

Tuy nhiên cần bảo quản cẩn thận vì nó dễ bị mất Smart OTP -

Smart OTP là dạng OTP tốt nhất hiện nay -

Smart OTP là sự kết hợp hài hoà giữa Token Key và SMS OTP -

Smart OTP có thể được sử dụng mọi lúc mọi nơi vì nó được tích hợp sẳn

trên ứng dụng của điện thoại. Khi có phiên giao dịch trực tuyến thì Smart

OTP sẽ được gửi về ứng dụng trên smartphone - Ưu điểm o

Được sinh ra ngay trên điện thoại của khách hàng và được mã hóa với

hệ thống bảo vệ nhiều lớp phức tạp và khó có thể can thiệp được. o Thiết bị di

động cài đặt Smart OTP cũng không yêu cầu phải kết nối

internet hay kết nối mạng viễnưa thông sau khi đã kích hoạt o Là giải pháp

có mức độ bảo mật cao nhất hiện nay o Chủ động lấy OTP bằng việc nhập mã

PIN 4 số của Smart OTP o Tự động nhập mã OTP: Khi kích hoạt tính năng

Smart OTP trên thiết bị của mình, phần mềm sẽ tự liên kết với các tính năng

khác của thiết bị và khi có giao dịch sử dụng mã OTP nó sẽ tự động nhập giúp

bạn ngay khi mã OTP được gửi về -

Nhược điểm: Không thể có nhiều thiết bị sử dụng chung một ứng dụng tạo ra mã OTP.

Hệ thống sử dụng ÔTP: Hệ thống ngân hàng Vietcombank

Mô tả tình huống: Chuyển tiền nhanh 24/7 ngoài VCB

B1: Sau khi đăng nhập chọn chức năng chuyển tiền nhanh 24/7 ngoài VCB B2:

Chọn tài khoản nguồn để thực hiện giao dịch, nhập số tài khoản và chọn tên ngân hàng nhận

B3: Sau khi họ tên người nhận được hiển thị thì nhập số tiền cần chuyển và chọn “Tiếp tục”

B4: Lựa chọn phương thức xác thực “VCB-Smart OTP” và chọn “Xác nhận”

B5: Nhập mật khẩu VCB-Smart OTP để xác nhận giao dịch

B6: Hệ thống hiển thị mã số VCB-Smart OTP và chọn “Xác nhận”

B7: Giao dịch chuyển tiền được thực hiện thành công

Mô tả tình huống C2: chuyển tiền sử dụng phương thức xác thực VCB – Smart OTP

Bước 1: Trong giao diện VCB Digibank bạn chọn chuyển tiền nhanh 24/7 ngoài VCB.

Bước 2: Nhập các thông tin giao dịch (số tài khoản, ngân hàng nhận, số tiền cần

chuyển) và chọn phương thức xác thực là VCB – Smart OTP. lOMoARcPSD| 45470368

Bước 3: Nhập mật khẩu VCB – Smart OTP để xác thực giao dịch. Sau đó chọn Xác

nhận và màn hình sẽ hiển thị thông báo chuyển tiền thành công. Mục tiêu: -

An toàn và bảo mật: Smart OTP Vietcombank tích hợp nhiều lớp bảo mật

khác nhau như mật khẩu điện thoại, mật khẩu ứng dụng, bàn phím hiển thị ngẫu

nhiên,.. Vì thế khi các giao dịch yêu cầu thêm lớp xác thực Smart OTP sẽ an toàn hơn, bảo mật hơn. -

Thuận tiện, dễ dàng: Smart OTP được tích hợp ngay trên ứng dụng VCB

Digibank hay ứng dụng được cài đặt trên các thiết bị di động giúp bạn dễ dàng

lấy mã OTP để thực hiện các giao dịch ngay cả khi thiết bị không có kết nối

Internet hay ngoài vùng phủ sóng. Đây là phương thức thích hợp nhất dành cho

những ai thường xuyên đi du lịch hay công tác ở nước ngoài. -

Hoàn toàn miễn phí: Dù bạn lựa chọn hình thức đăng ký nào đi nữa thì

dịch vụ Smart OTP Vietcombank hoàn toàn miễn phí.

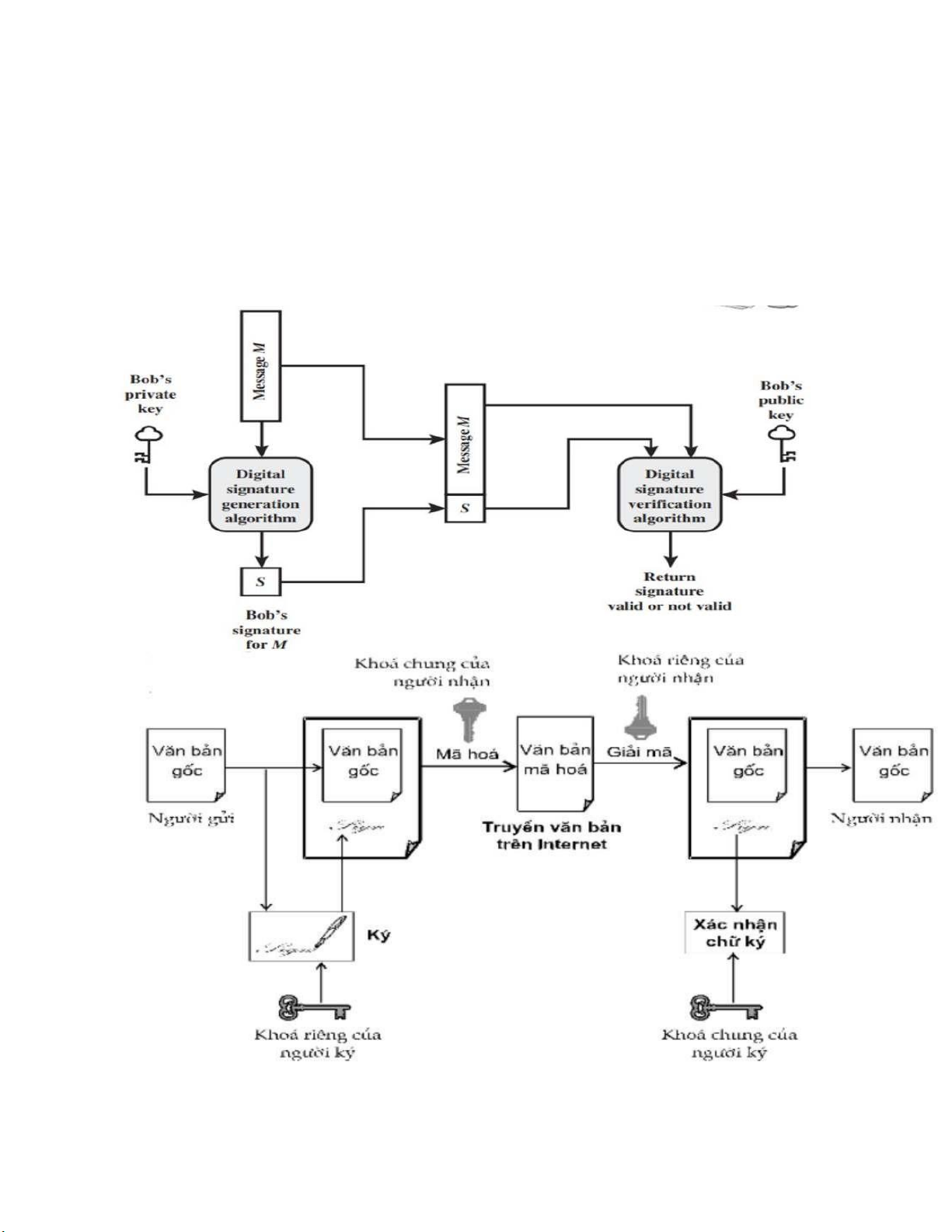

6. Chữ ký số (digital signitures) là gì? Mục tiêu của chữ ký số? Trình bày hiện trạng áp

dụng chữ ký số ở Việt Nam Chữ ký số -

Chữ ký số là một dạng của chữ ký điện tử. Chữ ký số là thông tin đi kèm theo

các tài liệu điện tử như Word, Excel, PDF,…; hình ảnh; video…) nhằm đảm bảo

tính xác thực của người ký. Nó mã hóa tài liệu và nhúng vĩnh viễn thông tin vào

đó. Bất kỳ thay đổi nào trong các tài liệu sau khi nó đã được ký là vô hiệu, do đó

nó bảo vệ, chống lại sự giả mạo chữ ký và thông tin giả mạo. -

Chữ ký số giúp các tổ chức duy trì ký xác thực, trách nhiệm giải trình, tính toàn

vẹn dữ liệu và không thoái thác tài liệu điện tử và các hình thức ký kết. - Nó

có vai trò như chữ ký đối với cá nhân hay con dấu đối với tổ chức, doanh nghiệp

và dùng để xác nhân lời cam kết của tổ chức, cá nhân đó trong ̣ văn bản mình

đã ký trên môi trường điện tử số. Chữ ký số được được thừa nhâṇ về mặt pháp lý lOMoARcPSD| 45470368 Cơ chế Đặc điểm -

Khóa bí mật: chỉ có người chủ mới biết lOMoARcPSD| 45470368 -

Khóa công khai: có thể truy cập thông qua phương tiện thông dụng vào bất cứ

thời điểm, đảm bảo tính chính xác và không giả mạo - Chứng thư số: được

cấp phát bởi tổ chức có thẩm quyền -

Độ dài khóa: khóa có thể có độ dài (thông dụng là) 512, 1024, 2048, 4096, khóa càng dài mã càng chậm -

Tính pháp lý: được cấp phát theo quy trình an toàn với các thông số kỹ thuật

đảm bảo, được lưu trữ an toàn -

Tính khả dụng: được lưu trữ trong các thiết bị cá nhân như USB-token, smart card Mục tiêu:

Chữ ký số được dùng để thay cho chữ ký viết tay đối với tất cả những trường hợp giao

dịch thương mại điện tử trong môi trường số, xác thực nhận dạng của người gửi tien

nhắn hoặc của người ký tài liệu và đảm bảo nội dung gốc của tin nhắn hoặc tài liệu đã

gửi sẽ không thể thay thế.

Chữ ký số được sử dụng rộng rãi trong các tổ chức doanh nghiệp với các mục đích như là: -

Dùng để kê khai thuế trực tuyến, kê khai hải quan điện tử và thực hiện giao

dịchchứng khoán điện tử. -

Chữ ký điện tử dùng để ký hợp đồng với đối tác làm ăn trực tuyến. -

Có tính bảo mật cao, đảm bảo tính an toàn, an ninh và chính xác, các thông tin

dữliệu được bảo vệ -

Chữ ký điện tử là bằng chứng chứng minh rằng những nội dung đã ký kết giúp

cánhân, tổ chức yên tâm hơn đối với các giao dịch của mình. -

Khi sử dụng chữ ký điện tử thì việc trao đổi thông tin, dữ liệu giữa các cơ quan

nhànước với các cá nhân tổ chức được đơn giản hóa thủ tục hành chính -

Sử dụng chữ ký điện tử sẽ giúp ngăn chặn một cách tốt nhất những trường hợp

làmgiả chữ ký, giả tài liệu giấy tờ. -

Non-repudiation : có thể hiểu là giúp cho người nhận khi kiểm tra nội dung đã

đượcký chữ ký số kèm theo sẽ biết chắc người ký không thể chối cãi về những

gì đã tạo ra ở thời điểm bắt đầu tạo chữ kí số. -

Integrity : chữ ký số giúp kiểm tra tính toàn vẹn dữ liệu của nội dung được gửi đi

làkhông bị thay đổi hay chỉnh sửa kể từ lúc khởi tạo chữ ký số và ký vào văn bản

gửi đi. - Authenticity : chữ ký số cũng dùng để chứng thực nguồn gửi nội dung

thông điệp đi. Thường thì thông tin về người chủ của chữ ký sẽ được thêm vào

kèm với nội dung chữ ký số để giúp người nhận chứng thực được ai đã gửi thông điệp đi. Hiện trạng

Thực tế, từ năm 2016, các Bộ, cơ quan ngang Bộ, cơ quan thuộc Chính phủ đều bắt

đầu áp dụng cơ chế một cửa quốc gia vì thế có sự gia tăng về số lượng dịch vụ công

trực tuyến cung cấp. Tính đến 31/3/2018, có 11/30 (chiếm 36,67% và tăng 01 đơn vị lOMoARcPSD| 45470368

so với năm 2016) Bộ, cơ quan ngang Bộ, cơ quan thuộc Chính phủ ứng dụng chữ ký

số trong cung cấp dịch vụ công trực tuyến cho người dân, doanh nghiệp. Trong đó,

cung cấp 306 dịch vụ công cho doanh nghiệp và cá nhân, tăng 162 dịch vụ công so với năm 2016.

Trong thời gian cung cấp dịch vụ công trực tuyến giai đoạn vừa qua, các đơn vị đều

đánh giá hiệu việc ứng dụng chữ ký số trong cung cấp dịch vụ công trực tuyến, cụ thể: -

100% đơn vị cho rằng ứng dụng chữ ký số đảm bảo tính bảo mật, toàn vẹn của

dữ liệu; đơn giản hóa thủ tục hành chính và tiết kiệm thời gian thực hiện dịch vụ công. -

81,82% đơn vị cho biết hiệu quả trong tiết kiệm nhân lực. -

3,33% đơn vị đánh giá hiệu quả trong tiết kiệm chi phí in ấn, gửi phát.

Hiện nay, các hoạt động giao dịch trực tiếp giữa các cơ quan, tổ chức, cá nhân đã

được chuyển dần sang phương thức giao dịch điện tử. Thị trường chữ ký số tại Việt

Nam đã có sự chuyển biến mạnh mẽ. Ở lĩnh vực thuế điện tử, tỷ lệ DN sử dụng chữ

ký số đạt 99%, tăng 64 bậc trong bảng xếp hạng cạnh tranh của Ngân hàng Thế giới.

Hơn 90% DN đã kê khai nộp bảo hiểm xã hội qua dịch vụ điện tử, giúp tiết kiệm 60%

chi phí cho DN và Nhà nước. Việc ứng dụng chữ ký số đã giúp các tổ chức tài chính

giảm được tỷ lệ sai sót đến 92%, giảm tỷ lệ thất lạc file tài liệu đến 66% và giúp hiệu

quả kiểm toán đạt 80%.

7. Gợi ý: Khái niệm chữ ký số: ứng dụng của mã hóa khóa công khai, người dùng có

(KUA, KRA); Tạo chữ ký: SAM = E(KRA, M) hoặc SAM=E(KRA, H(M)) – giải thích;

Thẩm tra chữ ký D(KUA, SAM) Yes/No – Giải thích; Mục tiêu của chữ ký số; Hiện

trạng áp dụng chữ ký: 4 lĩnh vực đó là cơ quan Thuế, Bảo hiểm xã hội, Hải quan

và Chứng khoán. KN: thuế, bhxh

Tính đến 31/3/2019, số lượng DN đã đăng ký tham gia sử dụng dịch vụ với cơ quan

thuế là 703.753 DN (không bao gồm các đơn vị chi nhánh, trực thuộc) trên tổng số

711.748 DN đang hoạt động, đạt tỷ lệ 98,87%.

Trong lĩnh vực Hải quan, cung cấp DVCTT là một trong những công việc quan trọng

đã và đang được ngành Hải quan triển khai thực hiện trong nhiều năm qua. Hiện nay,

Tổng cục Hải quan đang cung cấp 181 DVCTT ứng dụng CKS để xác thực và 170

DVCTT mức độ 4 ứng dụng CKS để xác thực, trong đó có các dịch vụ như: Hệ thống

VNACCS/VCIS Cổng thông tin một cửa quốc gia và Cổng thanh toán điện tử thu thuế

xuất nhập khẩu Cổng thông tin điện tử Hải quan.

Trong lĩnh vực BHXH, sau gần 03 năm kể từ khi Thủ tướng Chính phủ ban hành

Quyết định số 08/2015/QĐ-TTg ngày 09/3/2015 về giao dịch điện tử trong việc thực

hiện thủ tục tham gia BHXH, bảo hiểm y tế, bảo hiểm thất nghiệp và đề nghị cấp sổ

BHXH, thẻ bảo hiểm y tế, DVCTT ứng dụng CKS của ngành BHXH đã có những phát

triển cả về số lượng và chất lượng. lOMoARcPSD| 45470368

Trong lĩnh vực chứng khoán, hiện nay, Ủy ban Chứng khoán Nhà nước đang sử dụng

CKS trong các hệ thống như: hệ thống giám sát giao dịch chứng khoán; phần mềm

quản lý báo cáo thống kê nội bộ; hệ thống cơ sở dữ liệu (CSDL) quản lý công ty quản

lý quỹ và quỹ đầu tư; hệ thống CSDL quản lý công ty chứng khoán; hệ thống CSDL

quản lý nhà đầu tư nước ngoài; hệ thống công bố thông tin.

Trong khi đó, việc ứng dụng CKS trong dịch vụ công của Kho bạc Nhà nước ngoài

những ưu điểm tiết kiệm về thời gian, chi phí, còn giảm thiểu được việc giả mạo chữ

ký, giả mạo con dấu của đơn vị; thông tin thanh toán nhanh chóng và bảo mật; minh

bạch về hồ sơ, chứng từ, nội dung kiểm soát, tình trạng xử lý các hồ sơ kiểm soát chi

qua báo cáo thống kê trên DVCTT, tăng trách nhiệm của cán bộ, công chức trong quá

trình thực thi nhiệm vụ.

8. Mô tả chứng thư số là gì? Mục tiêu của chứng thư số? Nội dung có trong chứng thư

số là gồm những nội dung gì? Chứng thư số -

"Chứng thư số" là một dạng chứng thư điện tử do tổ chức cung cấp dịch

vụ chứng thực chữ ký số cấp nhằm cung cấp thông tin định danh cho khóa

công khai của một cơ quan, tổ chức, cá nhân, từ đó xác nhân cơ quan, tổ chức,

cá ̣ nhân là người ký chữ ký số bằng việc sử dụng khóa bí mât tương ứng̣ -

Chứng thư số hoạt động nhờ vào nguyên lý bên thứ ba tin cậy (trusted third

party – TTP), ở đây bên thứ ba chính là CA. Thông thường, 2 bên giao tiếp với

nhau không tin nhau, tuy nhiên, nếu họ cùng tin vào một bên thứ ba (TTP), và

bên thứ ba đã xác thực 2 bên này, thì 2 bên này sẽ tin tưởng lẫn nhau Mục tiêu

Khi có chứng thư số thì người dùng có thể sử dụng để: •

Xác định danh tính người dùng khi đăng nhập vào một hệ thống (xác thực). •

Ký số các tài liệu Word, PDF hay một tệp liệu. •

Mã hóa thông tin để đảm bảo bí mật khi gửi và nhận trên mạng. •

Thực hiện các kênh liên lạc trao đổi thông tin bí mật với các thực thể trên mạng

như thực hiện kênh liên lạc mật giữa người dùng với webserver. Nội dung chứng thư số

Tiêu chuẩn về chứng thư số dựa trên cơ sở hạ tầng khóa công khai phổ biến nhất

hiện nay là X.509 được ban hành bởi ITU-T (International Telegraph Union –

Telecom, Tổ chức viễn thông quốc tế (về lĩnh vực viễn thông), thuộc Liên hợp quốc)

Những nội dung thông tin cơ bản theo chuẩn X.509 -

Version: Chỉ định phiên bản của chứng nhận X.509 -

Serial number: số loạt phát hành được gắn bởi CA. Mỗi CA nê gán một mã

số loạt duy nhất cho mỗi giấy chứng nhận mà nó phát hành. lOMoARcPSD| 45470368 -

Signature Algorithm: thuật toán chữ ký chỉ rõ thuật toán mã hóa được CA

sử dụng để ký giấy chứng nhận. Trong chứng nhận X.509 thường là sự kết

hợp giữa thuật toán băm (chẳng hạn như MD5) và thuật toán khóa công

cộng (chẳng hạn như RSA) -

Issuer name: Tên tổ chức CA phát hành chứng thực (theo chuẩn X.500 thì

gọi là tên phân biệt – X.500 Distinguised Name, X.500 DN). Hau CA khác

nhau không được sử dụng cùng một tên phát hành. -

Validity period: gồm 2 giá trị chỉ định khoảng thời gian mà giấy chứng nhận

có hiệu lực: not-before và not-after o

Not-before: thời gian chứng nhận bắt đầu có hiệu lực o

Not-after: thời gian chứng nhận hết hiệu lực

Các giá trị thời gian này được đo theo chuẩn thời gian Quốc tế, chính xác đến từng giây -

Subject name: tên chủ thể được cấp chứng thực -

Public key: chìa khóa công khai của chủ thể được cấp chứng thực -

Issuer Unique ID & Subject Unique ID: được đưa vào sử dụng từ X.509

phiên bản 2, dùng để xác định hai tổ chức CA hoặc hai chủ thể khi chúng có

cùng DN. RFC 2459 đề nghị không nên sử dụng hai trường này -

Extensions: chứa các thông tin bổ sung cần thiết mà người thao tác CA

muốn đặt vào chứng nhận (Mới được đưa ra trong X.509 phiên bản 3) -

Signature: chữ ký số được tổ chức CA áp dụng

Tổ chức CA tạo chữ ký bằng khóa bí mật với kiểu thuật toán mã được quy định

trong trường thuật toán chữ ký

Chữ ký bao gồm tất cả các phần khác trong giấy chứng nhận (Qua đó thể hiện CA

chứng nhận cho tất cả các thông tin khác trong giấy chứng thực, chứ không chỉ cho

tên chủ thể và khóa công khai) 9.

Hệ thống quản lý an toàn thông tin (ISMS) là gì? Mục tiêu của hệ thống an toàn toànthông tin? An toàn thông tin là: -

Là hành động ngăn cản, phòng ngừa sự sử dụng, truy cập, tiết lộ, chia sẻ,

phát tán, ghi lại hoặc phá hủy thông tin chưa có sự cho phép -

Là tập các quy trình và công cụ được thiết kế và triển khai để bảo vệ các

thông tin nhạy cảm của doanh nghiệp từ sự truy cập, hiệu chỉnh, phá hủy không hợp pháp

Hệ thống quản lý an toàn thông tin -

Hệ thống quản lý an toàn thông tin (ISMS) là một cách tiếp cận có hệ thống

để quản lý thông tin nhạy cảm của công ty nhằm tăng tính bảo mật cho

thông tin. Nó bao gồm nhân lực, quy trình và hệ thống CNTT dựa trên quy lOMoARcPSD| 45470368

trình quản lý rủi ro để giúp các tổ chức thuộc mọi quy mô và ngành nghề

giữ an toàn cho tài sản kinh doanh dưới dạng thông tin. -

Với mức độ nghiêm trọng ngày càng tăng của các vi phạm dữ liệu trong

thế giới số hóa ngày nay, ISMS là thiết yếu trong xây dựng an ninh mạng

của tổ chức. Một số lợi ích của ISMS bao gồm: o

Tăng khả năng phục hồi sau tấn công: ISMS cải thiện khả năng chuẩn bị,

ứng phó và phục hồi sau bất kỳ cuộc tấn công mạng nào. o

Quản lý tất cả dữ liệu của bạn ở một nơi: Là khung quản lý trung tâm cho

thông tin của tổ chức, ISMS cho phép bạn quản lý mọi thứ ở một nơi. -

Tổ chức chứng nhận ISO NQA Việt Nam

o Dễ dàng bảo mật mọi dạng thông tin: Cho dù bạn muốn bảo vệ thông tin trên

nền tảng đám mây hay thông tin kỹ thuật số, ISMS có thể xử lý mọi loại dữ liệu.

o Giảm chi phí bảo mật thông tin: Với phương pháp đánh giá và phòng ngừa rủi ro

do ISMS cung cấp, tổ chức có thể giảm chi phí thêm các lớp công nghệ phòng vệ

sau một cuộc tấn công mạng để hoạt động. Mục tiêu -

Theo bộ tiêu chuẩn quốc tế ISO 27000, các mục tiêu bảo vệ của an ninh

thông tin bao gồm ba khía cạnh chính:

• Tính bảo mật: Thông tin bí mật chỉ có thể được xem và tiết lộ bởi những

người có thẩm quyền. Do đó, quyền truy cập vào thông tin này phải được bảo

mật một cách thích hợp. Ví dụ: tính bảo mật bị vi phạm nếu kẻ tấn công có

thể nghe trộm thông tin liên lạc.

• Tính toàn vẹn: Thông tin phải được bảo vệ khỏi sự thao túng không bị

phát hiện để duy trì tính chính xác và đầy đủ của nó. Tính toàn vẹn bị vi

phạm, ví dụ, nếu kẻ tấn công có thể sửa đổi dữ liệu nghiên cứu mà không bị phát hiện.

• Tính khả dụng: Thông tin, dịch vụ hoặc tài nguyên phải luôn sẵn có và có

thể sử dụng được cho người dùng hợp pháp. Tính khả dụng có thể bị gián

đoạn, ví dụ, bởi một cuộc tấn công DDoS cố tình làm quá tải hệ thống. - Các

khía cạnh khác là tính xác thực, trách nhiệm giải trình, cam kết và độ tin cậy.

Mức độ an toàn thông tin đạt được có thể được xác định trên cơ sở mức độ

hoàn thành các mục tiêu bảo vệ này. -

Như vậy, vấn đề bảo mật thông tin không chỉ đơn thuần là việc chống lại

các cuộc tấn công từ hacker, ngăn chặn malware để đảm bảo thông tin

không bị phá hủy hoặc bị tiết lộ ra ngoài… Hiểu rõ 3 mục tiêu của bảo mật

ở trên là bước căn bản đầu tiên trong quá trình xây dựng một hệ thống

thông tin an toàn nhất có thể. Ba mục tiêu này còn được gọi là tam giác bảo mật C-I-A.

10. Trình bày các đặc điểm của hàm băm? Trình bày giải pháp xử lý mật khẩu

trước khi lưu vào cơ sở dữ liệu và giải thích vì sao? Các đặc điểm của hàm băm bao gồm: lOMoARcPSD| 45470368

- Là một hàm số không đảo ngược, có nghĩa là không thể dựa vào giá trị đầu vào để

tính toán ngược lại giá trị ban đầu.

- Cho ra kết quả có độ dài cố định, không phụ thuộc vào độ dài của đầu vào.

- Đầu vào khác nhau sẽ cho ra kết quả khác nhau.

- Đầu vào giống nhau sẽ cho ra kết quả giống nhau.

Giải pháp để xử lý mật khẩu trước khi lưu vào cơ sở dữ liệu là sử dụng hàm băm để

mã hóa mật khẩu. Khi người dùng đăng ký tài khoản hoặc thay đổi mật khẩu, hệ thống

sẽ sử dụng hàm băm để mã hóa mật khẩu và lưu giá trị mã hóa này vào cơ sở dữ liệu

thay vì lưu trực tiếp mật khẩu nguyên văn. Khi người dùng đăng nhập, hệ thống sẽ lấy

mật khẩu nhập vào, mã hóa bằng cùng một hàm băm và so sánh với giá trị đã được

lưu trong cơ sở dữ liệu. Nếu hai giá trị này giống nhau, người dùng được cho phép đăng nhập.

Việc sử dụng hàm băm để mã hóa mật khẩu giúp bảo vệ mật khẩu của người dùng

trước các cuộc tấn công từ hacker. Nếu cơ sở dữ liệu bị tấn công và thông tin người

dùng bị đánh cắp, hacker sẽ không thể đọc được mật khẩu nguyên văn mà chỉ có thể

đọc được giá trị đã được mã hóa.

Câu hỏi LO5 tham khảo: Tình huống 1:

Để phục vụ cho nhu cầu học tập và tra cứu của cán bộ, giảng viên và sinh viên của

trường, nhà trường đã xây dựng một Hệ thống thư viện trực tuyến

www.thuviendientu.iuh.edu.vn, hệ thống giúp độc giả (cán bộ, giảng viên và sinh viên

của trường) có thể tìm kiếm các loại sách, báo, tạp chí,… Đối với tài liệu điện tử thì

độc giả có thể đọc trực tuyến hoặc tải về, đối với sách trong thư viện thì độc giả có thể

đăng ký mượn. Độc giả cũng có thể yêu cầu mua các loại tài liệu điện tử và thanh toán

phí mua trực tuyến. Hệ thống cũng giúp cho các thủ thư có thể quản lý thông tin mượn

và trả sách của độc giả, hệ thống còn có tính năng thông báo nhắc nhở đến hạn trả

sách bằng email, tạo báo cáo, thống kê. Yêu cầu: Với tình huống đã cho, bạn hãy:

1. Chỉ ra ít nhất 2 loại thông tin / dữ liệu / chức năng nào cần nâng cao tính an toàn

thông tin và nêu lý do tại sao? (1)

Thông tin cá nhân của độc giả+thủ thư, là các thông tin như họ tên, ngày

sinh, nơi sinh, địa chỉ, email, sđt, … (2)

Thông tin đơn đặt hàng như là …. (3)

Thông tin thanh toán trực tuyến, như là …. (4)

Thông tin mượn trả sách, như là … (5)

Thông tin sách tài liệu trên trang web, như là …. (6)

Chức năng thanh toán, mượn trả sách, tìm kiếm, báo cáo, nhắc nhởBảo mật:

+ chỉ ra thông tin nào cần bảo mật

+ Nêu lý do tại sao phải bảo mật lOMoARcPSD| 45470368 (1)

Đây là thông tin cá nhân chỉ được biết bởi những cá nhân đó hoặc những người

quản lý hệ thống.Cần phải bảo mật để tránh bị đánh cắp thông tin (2)

Đây là thông tin liên quan đến tài sản và nhu cầu của độc giả, cần phải bảo mật

để tránh bị đánh cắp thông tin. (3)

Thông tin có chứa tên độc giả, số điện thoại, tài khoản ngân hàng.(4)

+ Nếu không (1) (2), (3), (4) bị mất tính bảo mật thì sẽ ảnh hưởng đến ai và ảnh hưởng như thế nào (1)

Nếu thông tin bị đánh cặp, người đánh cắp có thể sử dụng những thông tin này

chomục đích của họ (bán thông tin cho các đơn vị cần thông tin như bất động sản, bảo

hiểm, gây phiền toái cho cá nhân bị đánh cắp thông tin; sử dụng thông tin để tiến hành

lừa đảo, tống tiền, ảnh hưởng đến danh tiếng, tài sản cho người bị đánh cắp thông

tin), đồng thời thư viện cũng sẽ mất đi uy tín và danh tiếng. (2)

Thông tin có thể sẽ bị bán cho những người bán hàng, gây phiền toái cho người bị đánh cắp thông tin. (3)

Người bị đánh cắp thông tin có thể sẽ gặp phiền toái với các hình thức lừa đảo

liên quan đến tiền bạc. (4)

Toàn vẹn: chỉ thêm bớt xóa sửa bởi những người có thầm quyền

+ chỉ ra thông tin nào cần toàn vẹn

+ Nêu lý do tại sao phải toàn vẹn (2) (4) (5)

+ Nếu không (4), (2), (5) bị mất tính toàn vẹn thì sẽ ảnh hưởng đến ai và ảnh hưởng như thế nào

Sẳn dùng: thông tin hoặc chức năng (5) (6)

Xác thực (liên quan chức năng)

All các chức năng đều cần xác thực là 1 người dùng hợp pháp. đăng nhập Chức năng thanh toán