Preview text:

Kiểm soát nội bộ là một quá trình vì nó thâm nhập vào các hoạt động điều hành của

tổ chức và là một phần không thể thiếu trong hoạt động quản lý. Kiểm soát nội bộ

cung cấp sự đảm bảo hợp lý- sự đảm bảo đầy đủ rất khó đạt được và cực kỳ tốn kém.

Ngoài ra, hệ thống kiểm soát nội bộ có những hạn chế cố hữu, chẳng hạn như dễ mắc

phải những lôi sai và sai sót đơn giản, phán đoán và ra quyết định sai lầm, quản lý bỏ qua và thông đồng.

Kiểm soát nội bộ thực hiện ba chức năng quan trọng:

+ Kiểm soát phòng ngừa, ngăn chặn các vấn đề trước khi chúng phát sinh. Ví dụ bao

gồm tuyển dụng nhân viên có trình độ, phân chia nhiệm vụ và kiểm soát quyền truy

cập vật lý vào tài sản và thông tin

+ Kiểm soát phát hiện ( detective controls ) : phát hiện những vấn đề không thể ngăn

ngừa được. Ví dụ bao gồm kiểm tra trùng lặp các phép tính và chuẩn bị đối chiếu

ngân hàng và số dư dùng thử hàng tháng.

+ Kiểm soát bù đắp: xác định và sửa chữa các vấn đề cũng như sửa chữa và phục

hồi từ các lỗi phát sinh. Ví dụ bao gồm duy trì các bản sao lưu của tệp, sửa lỗi nhập

dữ liệu và gửi lại giao dịch để xử lý tiếp theo

Kiểm soát nội bộ thường được chia thành hai loại :

+ Kiểm soát chung ( general controls): đảm bảo môi trường kiểm soát của tổ chức ổn

định và được quản lý tốt. Ví dụ bao gồm bảo mật, cơ sở hạ tầng CNTT, và kiểm soát

việc mua lại, phát triển và bảo trì phần mềm.

+ Kiểm soát ứng dụng ( Application controls): ngăn chặn , phát hiện và sửa lỗi giao

dịch và gian lận trong các chương trình ứng dụng, Họ quan tâm đén tính chính xác ,

đầy đủ, hợp lệ và ủy quyền của dữ liệu được thu thập, nhập, xử lý, lưu trữ, truyền đến

các hệ thống khác và báo cáo

Có 4 cấp độ kiểm soát giúp điều hòa xung đột giữa kiểm soát ( control) và sự sáng tạo ( creavity):

+ Hệ thống niềm tin (belief system). Mô tả cách công ty tạo giá trị, giúp nhân viên

hiểu tầm nhìn quản lý, truyền thông giá trị cốt lõi, truyền cảm hứng cho nhân viên

sống theo những giá trị đó

+ Hệ thống ranh giới (boundary system). Thiết lập ranh giới với hành vi nhân viên

+Hệ thống chuẩn đoán (Diagnostic system). Đo lường, giám sát và so sánh giữa thực

tế và mục tiêu hoặc ngân sách. -> điều chỉnh

+ Hệ thống kiểm soát tương tác (Interactive control system). Giúp người quản lý

hướng sự tập trung của nhân viên vào vấn đề chiến lược cũng như sự tham gia của họ vào các quyết định

Các lĩnh vực quan tâm cụ thể là các tiêu chuẩn, hướng dẫn và thủ tục bảo mật, sự

phân chia nhiệm vụ, kiểm soát truy cập, bao gồm quản lý và sử dụng mật khẩu, điều

khiển sao lưu và phục hồi và kiểm soát thay đổi và phát triển phần mềm.

Ba khuôn khổ được sử dụng để phát triển hệ thống kiểm soát nội bộ

1. Khuôn mẫu Cobit của Isaca

+ Ban quản lý đánh giá các biện pháp kiểm sóa và bảo mật trong môi trường CNTT

+ Người dùng được đảm bảo rằng có các biện pháp kiểm soát và bảo mật CNTT đầy đủ

+ kiểm toán viên để chứng minh ý kiến kiểm soát nội bộ của họ và tư vấn về các vấn

đề kiểm soát và bảo mật CNTT.

COBIT 2019 dựa trên 5 nguyên tắc chính sau đât về quản trị và quản lý CNTT.

Những nguyên tắc này giúp các tổ chức xây dựng khuôn khổ quản lý và điều hành

hiệu quả nhằm bảo vệ khoản đầu tư của các bên liên quan và tạo ra hệ thống thông tin tốt nhất có thể:

1. Đáp ứng nhu cầu của các bên liên quan, điều này giúp người dùng tùy chỉnh các

quy trình và quy trình kinh doanh tạo ra một hệ thống thông tin giúp tăng thêm giá trị

cho các bên liên quan, Nó cúng cho phép công ty tạo ra sự cân bằng hợp lý giữa rủi ro và lợi nhuận

2. Bao quát doanh nghiệp từ đầu đến cuối, điều này không chỉ tập trung vào hoạt

động cntt mà còn tích hợp tất cả các chức năng và quy trình cntt vào các chức năng

và qui trình trên toàn công ty

3. Áp dụng một khuôn tích hợp duy nhất, điều này có thể được liên kết ở mức độ cao

với các tiêu chuẩn và khuôn khổ khác để tạo ra một khuôn khổ bao quát cho quản trị và quản lý cntt

4. Kích hoạt các tiếp cận toàn diện, điều này cung cấp một cách tiếp cận toàn giúp

quản trị và quản lý hiệu quả tất cả các chức năng cntt trong công ty

5. Tách biệt quản trị khỏi quản lý, điều này phân biệt giữa quản trị và quản lý

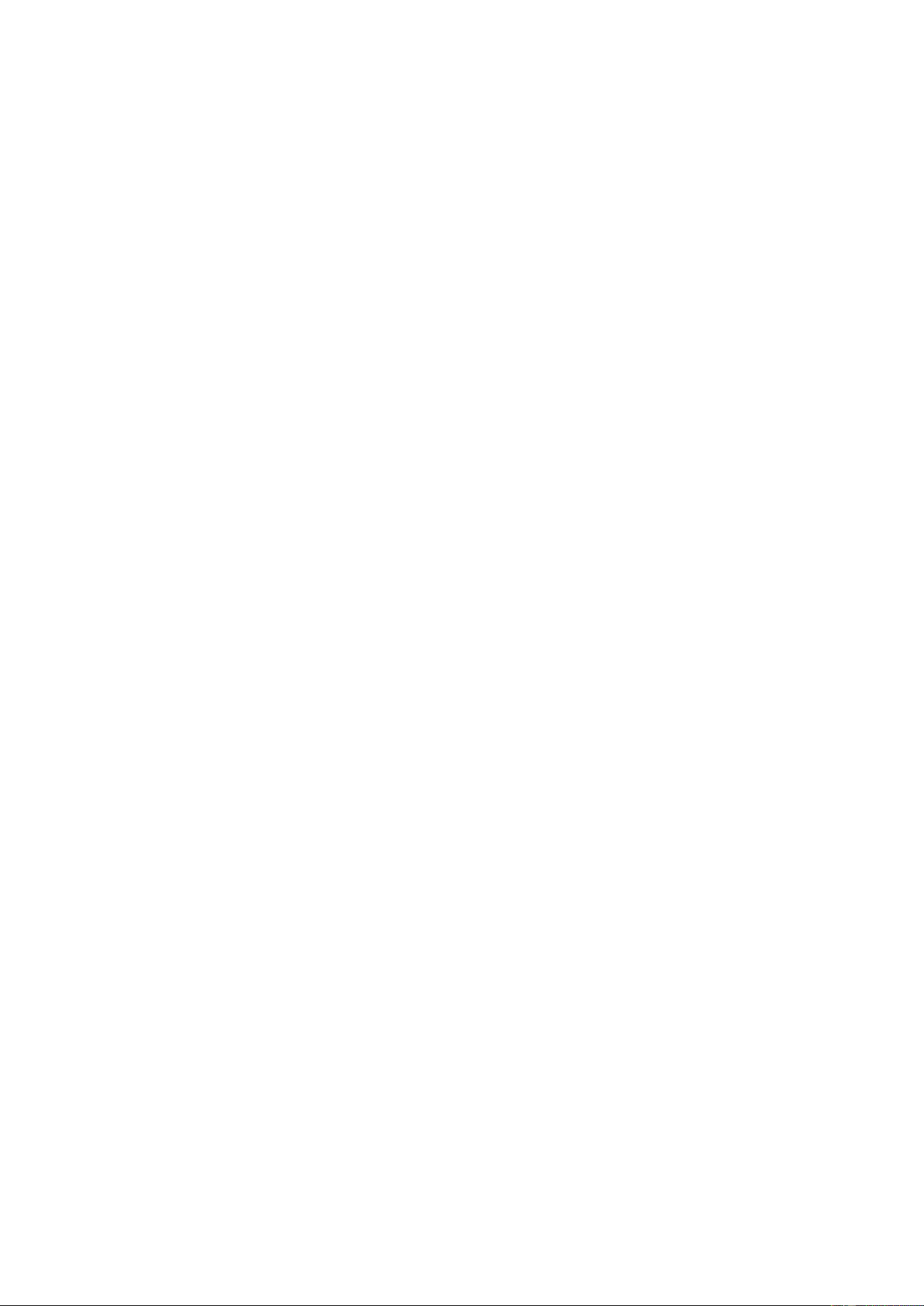

Năm thành phần và 17 nguyên tắc của mô hình kiểm soát nội bộ coso

1. Môi trường kiểm soát: Đây là nền tảng cho tất cả các thành phần khác của kiểm

soát nội bộ. Cốt lõi của bất kỳ doanh nghiệp nào là con người thuộc tính cá nhân của

họ, bao gồm tính chính trực, kỷ luật, giá trị đạo đức, năng lực và môi trường nơi họ

hoạt động. Họ là động cơ thúc đẩy tổ chức và nền tảng mà mọi thứ đều dựa vào.

+ cam kết về tính chính trực và đạo đức

+ giám sát kiểm soát nội bộ của hội đồng quản trị, ban giám đốc độc lập

+ cơ cấu, tuyến báo cáo bvaf trách nhiệm phù hợp trong việc theo đuổi các mục tiêu

do ban lãnh đạo thiết lập và giám sát bởi hội đồng quản trị

+ Cam kết thu hút, phát triển và giữ chân nhưng cá nhân có năng lực phù hợp với mục tiêu

+ Yêu cầu cá nhân chịu trách nhiệm kiểm soát về trách nhiệm kiểm soát nội bộ của

mình trong việc theo đuổi các mục tiêu

2. Đánh giá rủi ro: Tổ chức phải xác định , phân tích và quản lý rủi ro. Quản lý rủi ro

là một quá trình năng động. ban quản lý phải xem xét nhưng thay đổi tỏng môi

trường bên ngoài và bên trong doanh nghiệp mà có thể đạt được mục tiêu của mình

+ xác định rõ mục tiêu để có thể nhận diện và đánh giá rủi ro

+ xác định và phân tích rủi ro để xác định cách quản lý chung

+ xem xét khả năng gian lận

+ Xác định và đánh giá những thay đổi có thể tác động đáng kể đén hệ thống kiểm soát nội bộ.

3 Hoạt động kiểm soát: Các chính sách và thủ tục kiểm soát giúp đảm bảo rằng các

hành động được abn quản lý xác định để giải quyết rủi ro và dạt được mục tiêu của tổ

chức được thực hiện một cách hiểu quả, Hoạt động kiểm soát được thực hiển ở mọi

cấp độ và ở các giai đoạn khác nhau tỏng quá tình kinh doanh và qua công nghệ.

+ lựa chọn và phát triển các biện pháp kiểm oats có thể giúp giảm thiểu rủi ro đến

mức có thể chấp nhận được

+ lựa chọn và phát triển cac hoạt động kiểm soát chung về công nghệ

+ Triển khai hoạt động kiểm soát theo chính sách, qui trình liên quan

4. Thông tin và truyền thông Bài tập chương 11

1. Máy tính xách tay của kế toán trưởng bị đánh cắp ở sân bay. Trong máy có chứa

dữ liệu về ké hoạch kinh doanh, danh sách khách hnagf, ncc, nhân viên của công ty

2. nhân viên bán hàng đăng nhập vào hệ thống tính thưởng của ccoong ty sau khi

đoán được mật khẩu của trưởng phòng nhân sự

3. Nhân viên phòng kế toán nhận được email từ địa chỉ mail cá nhân của kế toán

trưởng, đính kém file excel có nội dung về việc cập nhật giá bán, Khi mở file đính

kèm, hệ thống kế toán của công ty bị nhiễm mã đọc, mã hóa dữ liệu và đòi tiền chuộc

4. Một nhân viên kế toán nhặt được một bao thư ở bãi xe có ghi “ dữ liệu mật, không

mở file”, trong đó có 1 usb. Khi cắm usb vào máy tính, mở file chauws trong usb

không thấy nội dung gì, những đã làm cho hệ thống của công ty bị nhiễm virus, Sách

Khung dịch vụ tin cậy tổ chức các biện pháp kiểm soát liên quan đến CNTT thành

năm nguyên tắc góp phần nâng cao tin cậy của hệ thống

1. Quyền truy cập bảo mật ( cả vật lý và logic) vào hệ thống và dữ liệu của nó được

kiểm soát và hạn chế đối với người dùng hợp pháp

2. Thông tin tổ chức nhạy cạm về tính bảo mật ( ví dụ; kế hoạch tiếp tị, bí mật thương

mạu) được bảo vệ khỏi tiết lộ trái phép

3. Quyền riêng tư- thông tin cá nhân về khách hàng, nhân viên, nhà cung cấp hoặc

đối tác kinh doanh chỉ được thu thập, sử dụng, tiết lộ và duy trì theo các chinh sách

nội bộ và yêu cầu quy địnhn bên ngoài và được bảo vệ khỏi tiết lộ trái phép

4. Tính toàn vẹn: dữ liệu được xử lý chính xác, đầy đủ, kịp thời và chỉ khi có sự cho phép thích hợp

5. Tính khả dụng: hệ thống và thông tin của nó luôn sẵn có để đáp ứng các yêu cầu

vận hành và quản lý nghĩa vụ theo hợp đồng Security: An toàn thông tin

Confidentiality: Bảo mật thông tin

Privacy: Bảo vệ quyền riêng tư

Processing integrity: tính toàn vẹn

Availability: Tính khả dụng

I Ba khái niệm cơ bản về an toàn thông tin:

1 An ninh là vấn đề quản lý, không chỉ là vấn đề kỷ thuật

+ An toàn ( secure): kiểm soát truy cập ( cả vật lý và logic) vào hệ thống và dữ liệu của hệ thống.

- Mặc dù bảo mật thông tin hiệu quả đòi hỏi phải triển khai các công cụ công nghệ

như tường lửa, chống vi-rút và mã hóa nhưng sự tham gia và hỗ trợ của quán lý cấp

cao trong tất cả các giai đoạn của vòng đời bảo mật là hoàn toàn cần thiết để thành

công. Bước đầu tiên trong vòng đời bảo mật là đánh giá các mối đe dọa liên quan đến

bảo mật thông tin mà tổ chức phải đối mặt và lựa chọn biện pháp ứng phó thích hợp.

Các chuyên gia bảo mật thông tin có chuyên môn để xác định các mối đe dọa tiềm ẩn

và ước tính khả năng cũng như tác động của chung. Tuy nhiên, quản lý cấp cao phải

chọn cách nào trong 4 phản ứng rủi ro ( Giảm thiểu, chấp nhận, chia sẻ or né tránh) là

phù hợp để áp dụng sao cho các nguồn lực đầu tư vào bảo mật thông tin phản ánh

mức độ chấp nhận rủi ro của tổ chức.

- Bước 2: liên quan đến việc phát triển các chính sách bảo mật thông tin và truyền đạt

chúng tới tất cả nhân viên, Ban quản lý cấp cao phải tham gia xây dựng chính sách vì

họ phải quyết định cách biện phép trừng phạt mà họ sẵn sàng áp dụng nếu không tuân

thủ. Ngoài ra, cần có sự hỗ trợ và tham gia tích cực của lãnh đạo cấp cao để đảm bảo

việc đào tạo và truyền thông về an toàn thông tin được thực hiện nghiêm túc, Để có

hiệu quả, việc gia tiếp này phải bao gồm nhiều thứ hơn chỉ là đưa cho mọi người 1 tài

liệu bằng văn bản or gửi cho họ một email và yêu cầu họ ký xác nhận rằng họ đã

nhận và đọc thông báo. Thay vào đó, nhân viên phải nhận được những lời nhắc nhở

thường xuyên, định kỳ về các chính sách bảo mật và đào tạo về cach tuân thủ chúng

- Bước 3 của vòng đời bảo mật liên quan đến việc mua lại or xây dựng các công cụ

công nghệ cụ thể, Ban quản lý cấp cao phải ủy quyền đầu tư các nguồn lực cần thiết

để giam thiểu cac mối đe dọa đã xác định và đạt được mức độ bảo mật mong muốn

- Bước 4: Trong vòng đời bảo mật đòi hỏi phải thường xuyên giám sát hiệu suất để

đánh giá tính hiệu quả của chương trình bảo mật thông tin của tổ chức, Những tiến bộ

trong CNTT tạo ra các mối đe dọa mới và sự thay đổi các rủi ro liên quan đến các

mối đe dọa cũ. Do đó, ban quản lý phải định kỳ đánh giá lại phản ứng rủi ro của tổ

chức và khi cần thiết, thực hiện các thay đổi đối với chính sách bảo mật thông tin và

đầu tư vào các giải pháp mới để đảm bảo rằng các nổ lực bảo mật thông tin của tổ

chức hỗ trợ chiến lược kinh doanh của tổ chức theo cách phù hợp với khẩu vị rủi ro của ban quản lý

2. Con người là nhân tố quan trọng

3. Mô hình an toàn thông tin dựa trên thời gian ( the time- based model of information security)

Mục tiêu của mô hình bảo mật thông tin dựa trên thời gian là sử dụng kết hợp các

biện pháp kiểm soát ngăn ngừa, kiểm soát phát hiện, và kiểm soát sữa chữa để bảo vệ

tài sản thông tin đủ lâu để tổ chức phát hiện ra rằng một cuộc tấn công đang xảy ra và

thực hiện các bước kịp thời để ngăn chặn cuộc tấn công trước đó, bất kỳ thông tin nào

bị mất or bị thất lạc. Mô hình bảo mật thông tin dựa trên thời gian có thể được thực hiên bằng công thucw P> D+C

Trong đó P= thời gian kẻ tấn công cần để vượt qua các biện pháp kiểm soát khác

nhau nhằm bảo vệ hệ thống tài sản xâm phạm của tổ chức

D= Thời gian cần thiết để tổ chức phát hiện ra rằng một cuộc tấn công đang diễn ra

C= thời gian cần thiết dể phản ứng và dừng cuộc tấn công

Nếu phuowgn trình được thõa mãn ( tức là nếu P> D+C ) thì quy trình bảo mật thông

tin của tổ chức có hiệu quả, Nếu không, bảo mật sẽ không hiệu quả.

Mô hình bảo mật dựa trên thời gian được sử dụng tốt nhất làm khuôn khổ cấp cao cho

phân tích chiến lược, để minh họa rõ ràng nguyên tắc bảo vệ theo chiều sâu và nhu

cầu sử dụng nhiều biện pháp phòng ngừa, phát hiện và khắc phục.

- Các biện pháp kiểm soát ngăn ngừa, phát hiện, bù đắp: 1. Kiểm soát ngăn ngừa:

+ Bảo mật vật lý: kiểm soát truy cập ( khóa, bảo vệ,..)

+ Quy trình: Kiểm soát quyền truy cập của người dùng ( xác thực và ủy quyền)

+ giải pháp CNTT: chống phần mềm đọc hại, kiểm soát truy cập mạng ( tường lửa,

hệ thống ngăn chặn xâm nhập,..), Tăng cường thiết bị và phần mềm ( điều khiển cấu hình), mã hóa 2 Kiểm soát phát hiện: + phân tích nhật ký

+ hệ thống phát hiện xâm nhập +mồi nhử + giám sát liên tục 3. kiểm soát bù đắp:

+ đối ứng phó sự cố máy tính ( CIPT)

+ giám đốc an ninh thông tin ( CISO)

II Bảo vệ nguồn lực thông tin

1. An toàn vật lý: Kiểm soát truy cập

Tại 1 doanh nghiệp đã tin học hóa công tác kế toán, có các trường hợp như sau, với

mỗi trường hợp trên, hãy trình bày khả năng sai pham, rủi ro và thủ tục kiểm soát cần thiết:

1. Bảng kê TSCD theo đơn vị sử dụng, có những TSCD có giá tị còn lại là số âm ĐA:

+Khả năng sai phạm: có thể là phần mềm lập trình sai do khấu hao> nguyên giá

Có thể dữ liệu kế toán bị chỉnh sửa trái phép

+Rúi ro: thông tin kế toán kh đáng tin cậy

+Thủ tục kiểm soát: kiểm tra giới hạn đối với giá trị hao mòn lũy kế do phần mềm tự

động tính khấu hao với đk sau khi tính kh giá trị hm lũy kế phải nhỏ hơn or bằng

nguyên giá tscd. Phần mềm phải có tính năng cảnh báo nếu giá trị hm lũy kế lớn hơn nguyên giá.

- Cần có tính năng các giá trị trên phần mềm tính toán không cho phép chỉnh sửa.

2. Kiểm tra sổ chi tiết nợ phải thu khách hàng trên phần mềm,phát hiện có 1 khách

hàng có số dư nợ vượt quá hạn mức tín dụng cho phép ĐA:

+Khả năng sai phạm: 1. Không xét duyệt tín dụng khi bán chịu

2. có thể trên phần mềm không kiểm tra giới hạn khi bán chịu +Rủi ro

Thiệt hại do không có khả năng thanh toán + thủ tục : Kiểm tra chứng từ

kiẻm soát kiểm tra giới hạn: khi nhập liệu nghiệp vụ bán chịu đối với số dư nợ lũy kế

của từng khách hàng đk số dư nợ lũy kế phải nhỏ hơn or bằng hạn mức tín dụng.

Phần mềm phải có tín năng thông báo lỗi , không cho lưu về các bất thường liên quan đến nợ phải thu.

3. Trong bảng kê các hóa đơn bán hàng trong kỳ được in ra từ phần mềm, có nhũng

dòng không có số hóa đơn or ngày hóa đơn ĐA + khả năng sai phạm: + rủi ro + thủ tục kiểm soát

4. Sổ chi tiết nợ phải trả của nhà cung cấp A có số dư nợ. Sau khi kiểm tra phát hiện

kế toán ghi nhận thanh toán 2 lần cho cùng 1 hóa đơn. ĐA: + khả năng sai phạm + rủi ro

+ thủ tục kiểm soát: kiểm soát nguồn dữ liệu

5. Bảng kê nhập xuất tồn được in ra từ phần mềm của mặt hàng X có những dòng đơn giá nhập là số âm ĐA: + khả năng sai phạm + rủi ro

+ thủ tục kiểm soát: kiểm tra dấu

6. sổ chi tiết tiền gửi ngân hngaf, tài khoản VND ở ngân hàng Z có số dư âm do kế

toán nhập thừa 1 số 0 khi nhập liệu thanh toán 1 khoản vay ngắn hạn. ĐA: + khả năng sai phạm + rui ro: + thủ tục kiểm soát: 13.3 a.

1. dòng thứ 2: Thứ tự ngày bị sai, ngày 1/9 đáng lẽ phải ghi trước ngày 10/9 và thời gian ít hơn 1,5 giờ

Dòng thứ 4: Thứ tự ngày bị sai, ngày 10/9 đáng lẽ phải ghi trước ngày 11/9

Dòng thứ 6: không đáp ứng thời gian tối thiểu là 1,5 giờ

Document Outline

- I Ba khái niệm cơ bản về an toàn thông tin:

- II Bảo vệ nguồn lực thông tin