Preview text:

2023 ThS. Nguyễn Chí Hiếu 2023 1 Nội dung

1. Giới thiệu về An toàn bảo mật cơ sở dữ liệu

2. Các nguy cơ mất an toàn cơ sở dữ liệu 2023

An toàn bảo mật Hệ thống thông tin 2 2 1 2023

1.Giới thiệu về An toàn bảo mật cơ sở dữ liệu 2023

An toàn bảo mật Hệ thống thông tin 3 3 Nhắc lại về CSDL Cơ sở dữ liệu

Là tập hợp dữ liệu được tổ chức theo một cấu trúc xác định

Cơ sở dữ liệu quan hệ

Gồm tập hợp các bảng, lược đồ biểu diễn mối quan hệ các bảng,

các thao tác truy vấn dữ liệu

Có sở dữ liệu No-SQL

Là cơ sở dữ liệu không quan hệ, có lược đồ linh hoạt để xây

dựng các ứng dụng hiện đại 2023

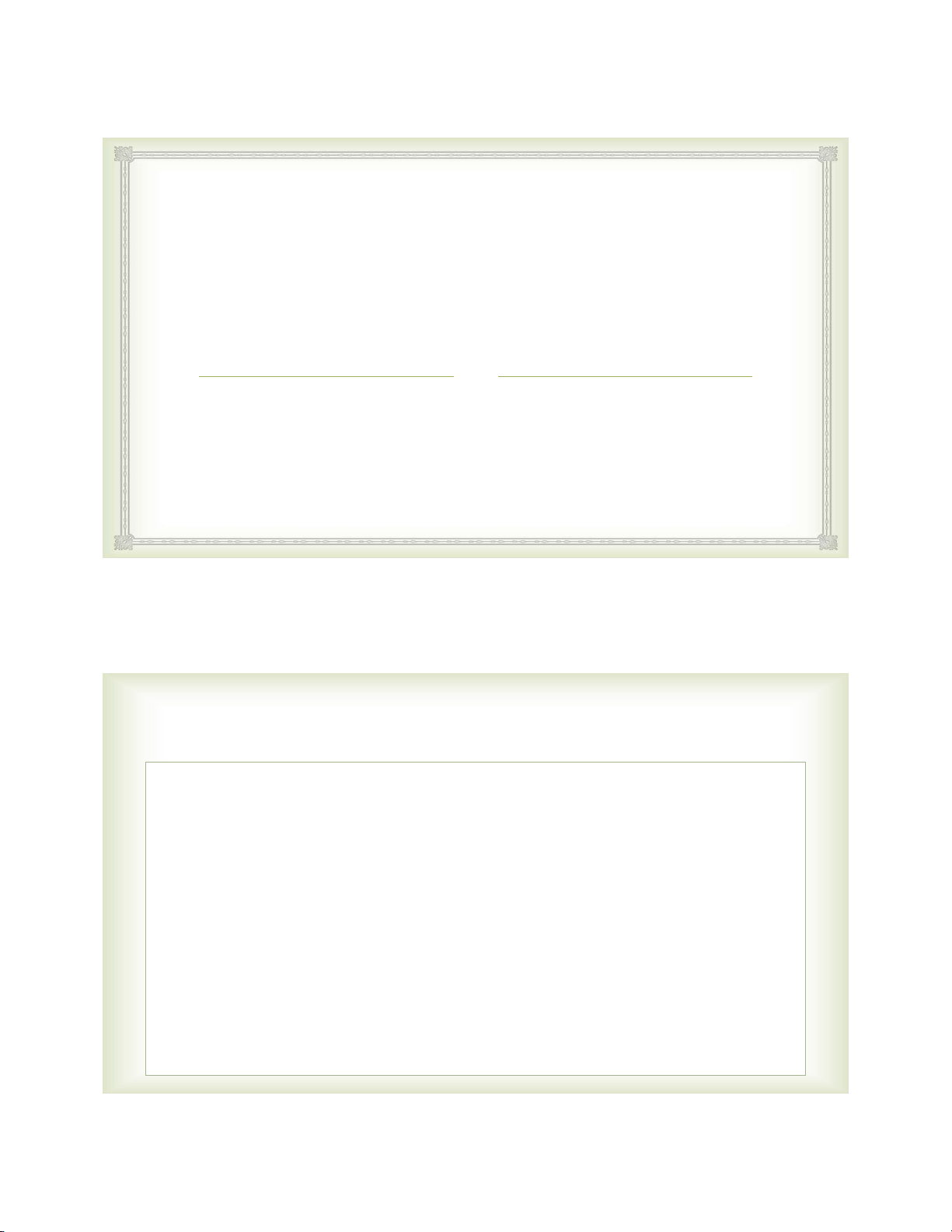

An toàn bảo mật Hệ thống thông tin 4 4 2 2023 Nhắc lại về CSDL

Hệ quản trị cơ sở dữ liệu

Phần mềm tạo và quản lý cơ sở dữ liệu, kiểm soát truy cập

của người dùng, hỗ trợ ngôn ngữ truy vấn Sql

Oracle, Microsoft Sql Server, MySql, SQLite, MongoDb,… 2023

An toàn bảo mật Hệ thống thông tin 5 5 2023

An toàn bảo mật Hệ thống thông tin 6 6 3 2023 2023

An toàn bảo mật Hệ thống thông tin 7 7 An toàn bảo mật CSDL Các khái niệm chính Chứng thực Cấp quyền Mã hóa dữ liệu

Theo dõi, kiểm soát các hoạt động 2023

An toàn bảo mật Hệ thống thông tin 8 8 4 2023 An toàn bảo mật CSDL

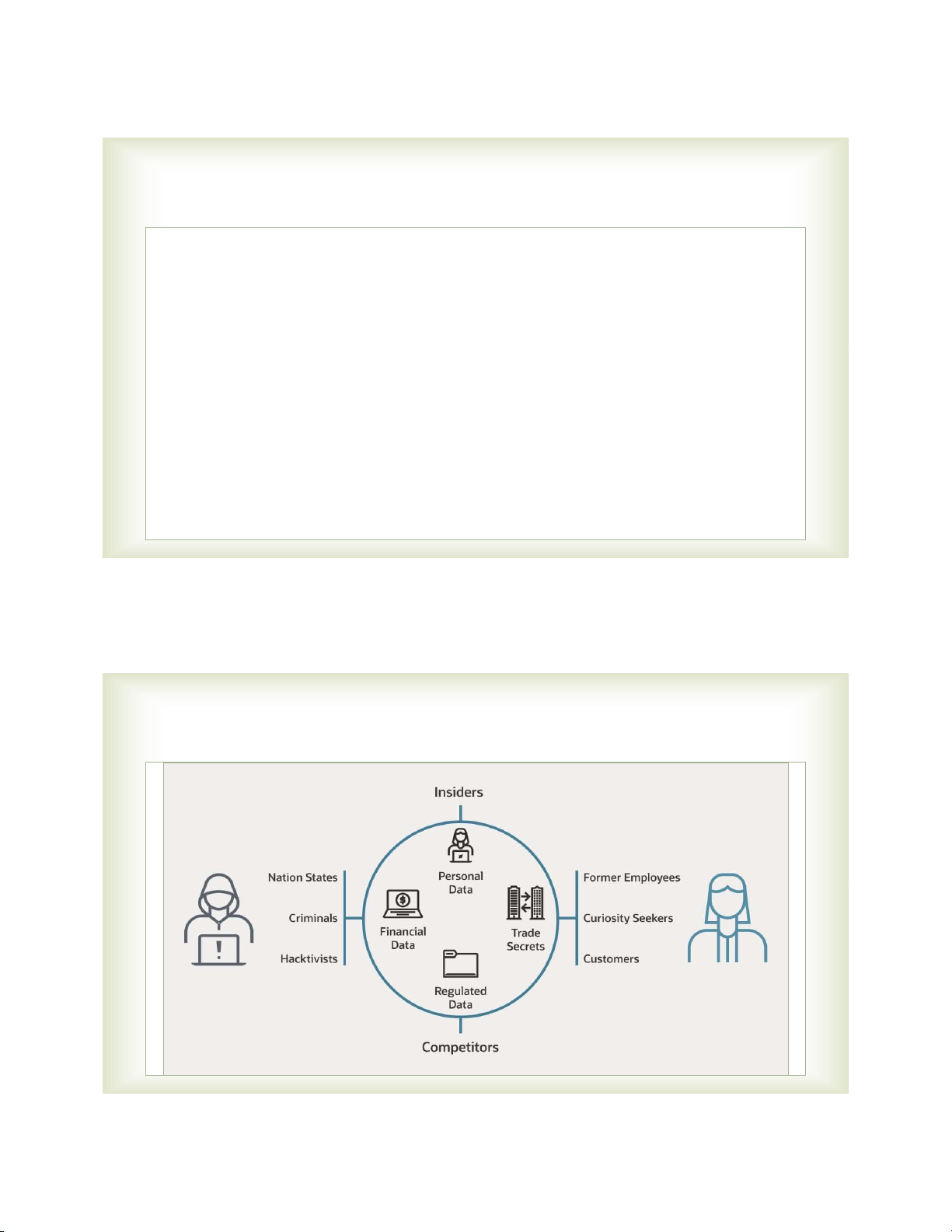

Thách thức về an toàn bảo mật CSDL

Rò rỉ cơ sở dữ liệu là nguyên nhân của hầu hết các vụ tấn công

Csdl chứa nhiều thông tin có giá trị: tài chính, quân sự, cá nhân,… 2023

An toàn bảo mật Hệ thống thông tin 9 9 An toàn bảo mật CSDL 2023

An toàn bảo mật Hệ thống thông tin 10 10 5 2023 An toàn bảo mật CSDL 2023

An toàn bảo mật Hệ thống thông tin 11 11 2.Các nguy cơ mất an toàn cơ sở dữ liệu 2023

An toàn bảo mật Hệ thống thông tin 12 12 6 2023 2.Các nguy cơ

1. Lạm dụng quyền vượt quá sự cho phép

2. Lạm dụng quyền hợp pháp

3. Tự nâng cấp quyền bất hợp pháp

4. SQL injections: khai thác lỗ hổng câu lệnh Sql 2023

An toàn bảo mật Hệ thống thông tin 13 13 2.Các nguy cơ

5. Kiểm soát hệ thống yếu kém: không theo vết các hoạt

động giao dịch, không phát hiện được dữ liệu bị xâm nhập

6. Phần mềm độc hại (Malware)

7. Tấn công từ chối dịch vụ (Denial of Service – DOS)

8. Thiết bị sao lưu dữ liệu không an toàn 2023

An toàn bảo mật Hệ thống thông tin 14 14 7 2023

i. Lạm dụng quyền vượt quá sự cho phép Excessive privilege abuse

Người dùng hoặc ứng dụng được cấp quyền truy xuất đến

csdl, nhưng lại thực hiện các hành vi vượt quá sự cho phép

Ví dụ: Nhân viên chỉ có nhiệm vụ cập nhật thông tin học

sinh, nhưng đã cố ý thay đổi thông tin điểm học sinh 2023

An toàn bảo mật Hệ thống thông tin 15 15

i. Lạm dụng quyền vượt quá sự cho phép Nguyên nhân

Do người quản trị chưa xác định đúng và cập nhật quyền

chi tiết cho từng loại người dùng 2023

An toàn bảo mật Hệ thống thông tin 16 16 8 2023

i. Lạm dụng quyền vượt quá sự cho phép Ngăn chặn

Hạn chế các quyền truy xuất cơ sở dữ liệu bằng cách kiểm

soát truy cập cấp độ truy vấn (ví dụ đối với câu lệnh Update, Select).

Cần quy định quyền đối với bảng, cột, hoặc dòng cụ thể

trong bảng (ví dụ như sử dụng Trigger) 2023

An toàn bảo mật Hệ thống thông tin 17 17

i . Lạm dụng quyền hợp pháp Legitimate Privilege Abuse

Người dùng hoặc ứng dụng được cấp quyền truy xuất đến

csdl một cách hợp pháp, nhưng đánh cắp, tiết lộ thông tin bất hợp pháp

Ví dụ: Nhân viên quản lý dữ liệu kinh doanh của công ty

bán thông tin cho công ty đối thủ 2023

An toàn bảo mật Hệ thống thông tin 18 18 9 2023

i . Lạm dụng quyền hợp pháp

Nguyên nhân ngăn chặn?

Cần có các chính sách bảo mật 2023

An toàn bảo mật Hệ thống thông tin 19 19

ii .Tự nâng cấp quyền bất hợp pháp Privilege Elevation

Người dùng được cấp quyền giới hạn, nhưng khai thác lỗ

hổng hệ quản trị csdl để nâng cấp quyền cao hơn

Ví du: Nhân viên một công ty tài chính tìm cách nâng cấp

thành quyền quản trị viên để có thể lấy thông tin, thay đổi thông tin, … 2023

An toàn bảo mật Hệ thống thông tin 20 20 10 2023

ii .Tự nâng cấp quyền bất hợp pháp Nguyên nhân

Lỗ hổng có thể do câu lệnh store proceduces, câu lệnh Sql, .. Ngăn chặn

Sử dụng các hệ thống ngăn chặn xâm nhập (IPS-

Intrusion Prevention Systems) để phát hiện các bất thường

và kết hợp với kiểm soát truy cập cấp độ truy vấn 2023

An toàn bảo mật Hệ thống thông tin 21 21

ii .Tự nâng cấp quyền bất hợp pháp Nguyên nhân

Lỗ hổng có thể do câu lệnh store proceduces, câu lệnh Sql, .. Ngăn chặn

Sử dụng các hệ thống ngăn chặn xâm nhập (IPS-

Intrusion Prevention Systems) để phát hiện các bất thường

và kết hợp với kiểm soát truy cập cấp độ truy vấn 2023

An toàn bảo mật Hệ thống thông tin 22 22 11 2023 iv. SQL injections

Lỗ hổng mật khẩu là một trong những nguyên nhân của

hầu hết các vụ xâm nhập hệ thống.

Do đó, các chính sách bảo vệ mật khẩu cần được ưu tiên hàng đầu.

Là những quy định của các tổ chức, công ty

Được cấu hình trong hệ thống cơ sở dữ liệu 2023

An toàn bảo mật Hệ thống thông tin 23 23

Vấn đề bảo mật mật khẩu

Lỗ hổng mật khẩu là một trong những nguyên nhân của

hầu hết các vụ xâm nhập hệ thống.

Do đó, các chính sách bảo vệ mật khẩu cần được ưu tiên hàng đầu.

Là những quy định của các tổ chức, công ty

Được cấu hình trong hệ thống cơ sở dữ liệu 2023

An toàn bảo mật Hệ thống thông tin 24 24 12 2023

Vấn đề bảo mật mật khẩu

Một số chính sách liên quan mật khẩu:

Đảm bảo mật khẩu phức tạp (mật khẩu mạnh): quy định chiều

dài tối thiểu, có đầy đủ ký số, ký tự Hoa, thường và ký tự đặc biệt, …

Cần khóa tài khoản đăng nhập không thành công liên tục

Không sử dụng mật khẩu đã hết hạn

Không cho tái sử dụng/đặt lại mật khẩu sau khi đã cập nhật mới 2023

An toàn bảo mật Hệ thống thông tin 25 25

Vấn đề bảo mật mật khẩu

Vấn đề lưu mật khẩu trong CSDL

Dùng hàm băm bảo vệ mật khẩu

Dùng một hệ mã mã hóa mật khẩu 2023

An toàn bảo mật Hệ thống thông tin 26 26 13 2023

Vấn đề bảo mật mật khẩu Lưu trữ mật khẩu

Dùng hàm băm bảo vệ mật khẩu: có thể bị phá vỡ MD5:

42f749ade7f9e195bf475f37a44cafcb

SHA-1: b2e98ad6f6eb8508dd6a14cfa704bad7f05f6fb1 Password: Password123 2023

An toàn bảo mật Hệ thống thông tin 27 27 SQL Injections

Là một kỹ thuật chèn thêm mã để khai thác lỗ hổng

khi truy vấn dữ liệu với SQL nhằm mục đích truy xuất

trái phép cơ sở dữ liệu.

Thường được sử dụng để tấn công các ứng dụng Web

và lấy cắp những thông tin quan trọng như: thẻ tín dụng, email, tin nhắn, … 2023

An toàn bảo mật Hệ thống thông tin 28 28 14 2023

Cơ chế thực hiện SQL Injections

Giả sử, cần lấy thông tin dựa vào id người dùng:

txtUserId = getRequestString("UserId");

txtSQL = "SELECT * FROM Users WHERE UserId = " + txtUserId;

Dựa trên ý tưởng 1=1 luôn đúng, thay đổi lại lệnh Sql như sau:

SELECT * FROM Users WHERE UserId = 105 OR 1=1;

Trường hợp chỉ cần lấy tên và mật khẩu

SELECT UserId, Name, Password FROM Users WHERE UserId = 105 or 1=1; 2023

An toàn bảo mật Hệ thống thông tin 29 29

Cơ chế thực hiện SQL Injections CREATE TABLE `users` (

`id` INT NOT NULL AUTO_INCREMENT, `email` VARCHAR(45) NULL, `password` VARCHAR(45) NULL, PRIMARY KEY (`id`));

insert into users (email,password) values ('m@m.com',md5('abc')); 2023

An toàn bảo mật Hệ thống thông tin 30 30 15 2023

Cách phòng chống SQL Injections

Thường sử dụng Framework để truy xuất dữ liệu thay vì dùng câu lệnh SQL. 2023

An toàn bảo mật Hệ thống thông tin 31 31 SQL Injections

Đối với câu lệnh SQL

Lọc ký tự đặc biệt trong câu truy vấn

Không thực hiện thao tác cộng choỗi

Không hiển thị thông báo lỗi

Phân quyền trong cơ sở dữ liệu 2023

An toàn bảo mật Hệ thống thông tin 32 32 16 2023 v. Phần mềm độc hại Malware

Hầu hết các vụ xâm nhập, rò rỉ csdl là do phần mềm độc hại

Mất thời gian để phát hiện sự xâm nhập trái phép

Mất thời gian để ngăn chặn, khắc phục sự cố 2023

An toàn bảo mật Hệ thống thông tin 33 33 v. Phần mềm độc hại Nguyên nhân Các email lừa đảo

Sử dụng các thiết bị đã bị lây nhiễm phần mềm độc hại Ngăn chặn

Sử dụng các phần mềm diệt virus, bảo mật Internet 2023

An toàn bảo mật Hệ thống thông tin 34 34 17 2023

v. Kiểm soát hệ thống yếu kém Weak Audit

Không theo vết các hoạt động giao dịch, không phát hiện

được dữ liệu bị xâm nhập, hay có bất thường trong hệ thống

Ví dụ: Kẻ tấn công xâm nhập, âm thầm theo dõi và lấy đi

các thiết kế quan trọng của một công ty ô tô 2023

An toàn bảo mật Hệ thống thông tin 35 35

v. Kiểm soát hệ thống yếu kém Nguyên nhân

Do thiết kế ban đầu của hệ thống, ví dụ không lưu thông tin

truy vết khi người dùng đăng nhập như: thời gian, địa chỉ ip,

số lần đăng nhập, truy vấn không hành công … Ngăn chặn

Cần lưu thông tin các hoạt động của hệ thống để truy vết khi

cần như thông tin giao dịch, đăng nhập, hoặc có thể là thông

tin từ camera (rút tiền ngân hàng), … 2023

An toàn bảo mật Hệ thống thông tin 36 36 18 2023

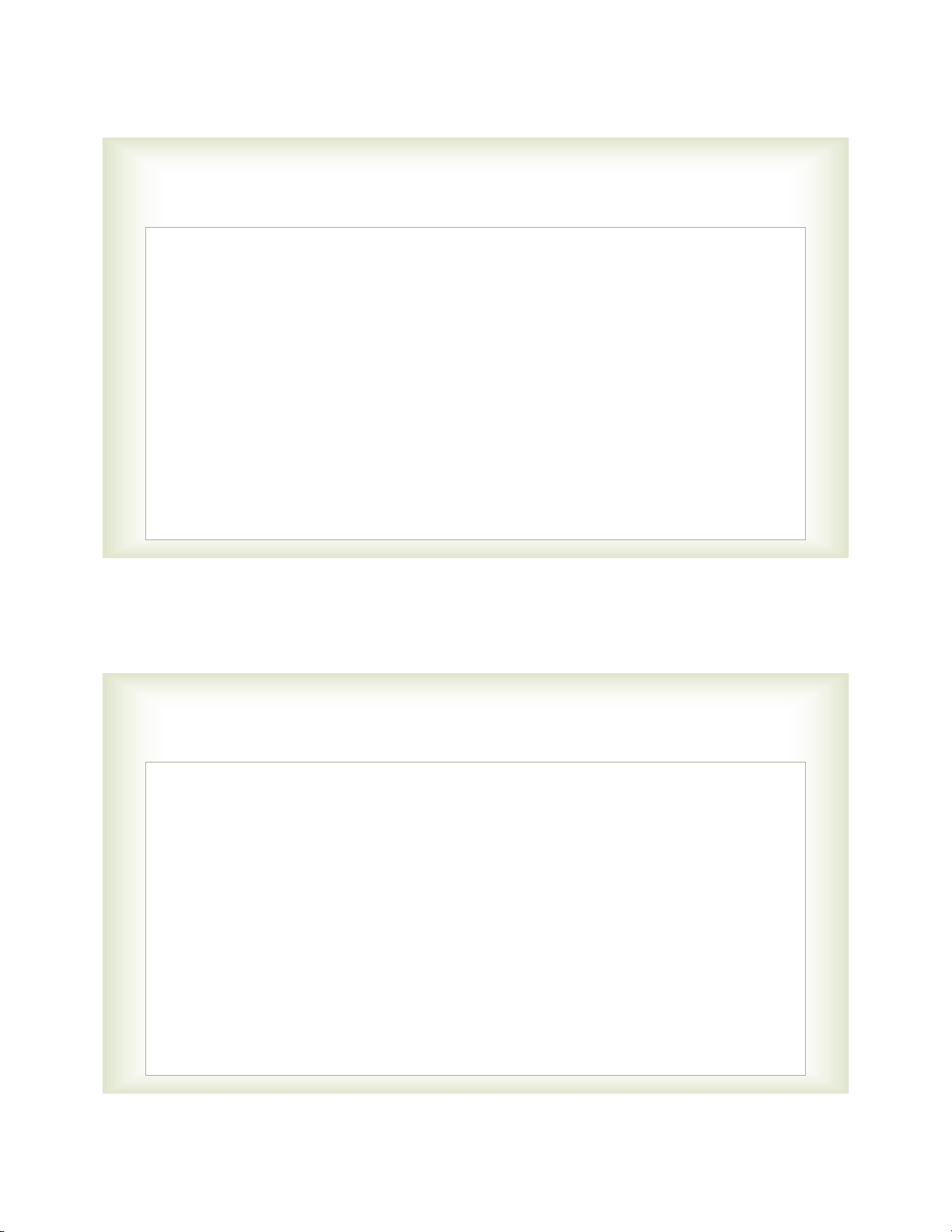

vi. Tấn công từ chối dịch vụ Denial of Service

Một loại tấn công phổ biến khiến hệ thống quá tải không

thể cung cấp dịch vụ khi người dùng yêu cầu

Ví dụ: 2018 Github bị tấn công DDoS với tốc độ lên tới

1.35Tbps kéo dài trong khoảng 20 phút. 2023

An toàn bảo mật Hệ thống thông tin 37 37

vi. Tấn công từ chối dịch vụ 2023

An toàn bảo mật Hệ thống thông tin 38 38 19 2023

vi. Tấn công từ chối dịch vụ Nguyên nhân

Hệ thống bị quá tải bởi số lượng truy cập quá lớn Ngăn chặn

Giới hạn số lượng truy vấn trong cùng thời điểm

Sử dụng các thiết bị 2023

An toàn bảo mật Hệ thống thông tin 39 39

vi. Tấn công từ chối dịch vụ Nguyên nhân

Do đội ngũ quản trị Do lập trình viên Ngăn chặn

Giới hạn số lượng truy vấn trong cùng thời điểm

Sử dụng các thiết bị phần cứng như tường lửa 2023

An toàn bảo mật Hệ thống thông tin 40 40 20