Preview text:

lOMoAR cPSD| 59540283 2/20/2023 Chương 6: KIỂM SOÁT AN TOÀN THÔNG TIN

If you think technology can solve your security

problems, then you don ’ t understand the problems and

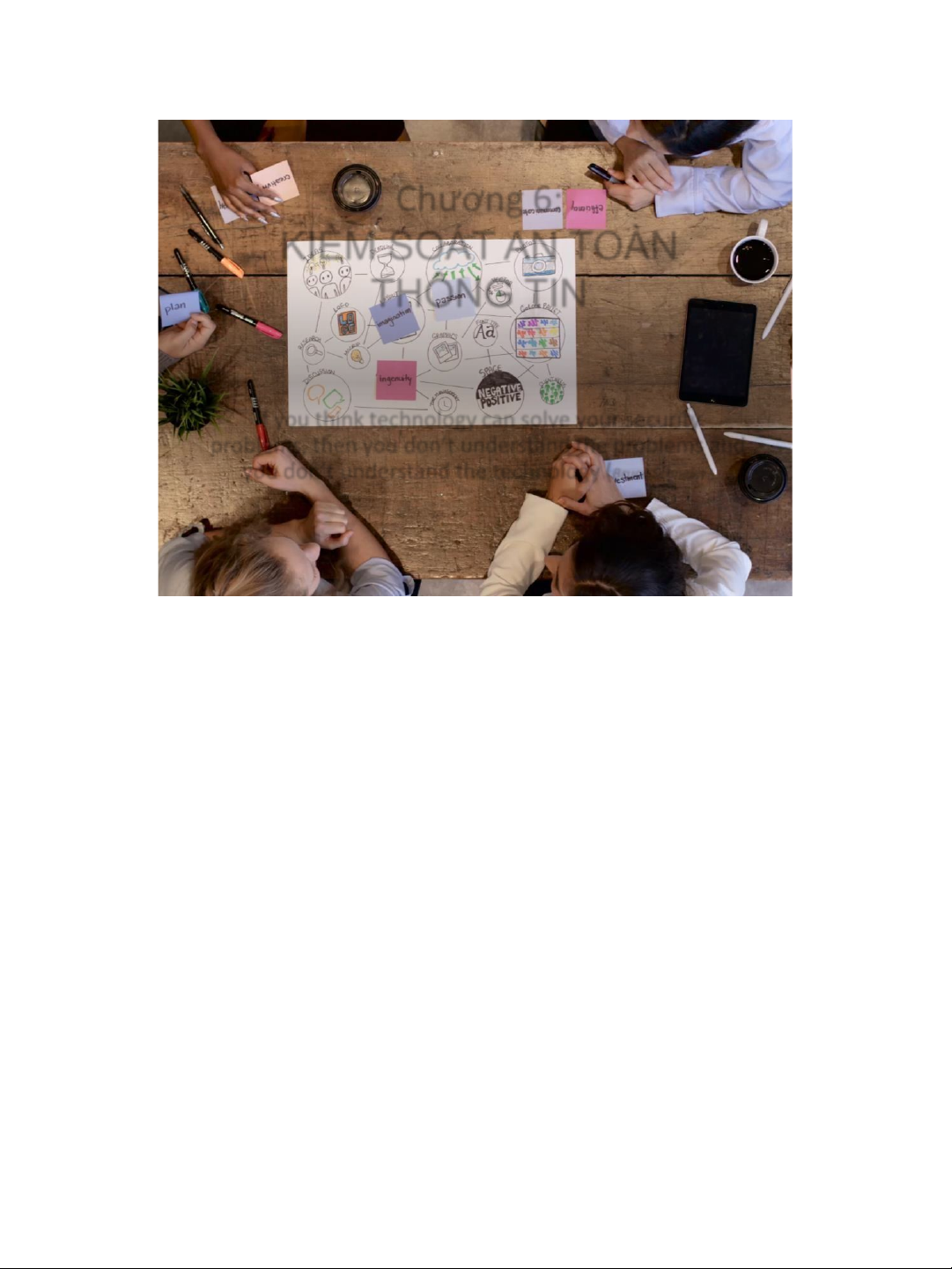

you don ’ t understand the technology ( Bruce Schneier ) 1 lOMoAR cPSD| 59540283 2/20/2023 Ifsomeonereallywants togetattheinformation, itisnotdifficultifthey cangainphysicalaccess tothecomputerorhard

drive. ( MicrosoftWhite Paper,1999) Tình huống : Kẻ đeo bám ( Tailgater ) 2 Mục tiêu

• Hiểu vai trò của kiểm soát truy cập trong hệ

thống thông tin –Định nghĩa xác thực và ba

nhân tố xác thực phổ biến.

• Hiểu cơ bản tường lửa và các loại tường lửa

• Hiểu Kiểm soát truy cập từ xa và mạng riêng ảo (VPN).

• Hiểu và thảo luận về mối quan hệ giữa an

toàn thông tin và an toàn vật lý –một số

kiểm soát an toàn vật lý.

• Hiểu về Đánh chặn dữ liệu.

• Hiểu về An toàn máy tính và thiết bị di động. 3 lOMoAR cPSD| 59540283 2/20/2023 1. Kiểm soát truy cập 2. Tường lửa

Nội dung 3. Bảo vệ kết nối từ xa

4. Kiểm soát truy cập vật lý

5. Sự đánh chặn dữ liệu

6. An toàn hệ thống di động

7. Những cân nhắc đặc biệt cho an toàn vật lý 4 1 Kiểm soát truy cập . 1.1 Cơ chếkiểm soÆttruy cập) 1.2 .Sinh trắc học 1.3 .CÆcm hnh kiến trœc kiểm soÆt truy cập 5 lOMoAR cPSD| 59540283 2/20/2023

Kiểm soát truy cập (Access Control)

Kiểm soÆt truy cập l phương

phÆp m hệ thống xÆc định

cÆch thức cho phØp người

døng v o khu vực tin cậy của

tổ chức, đó l hệ thống th ng

tin, khu vực hạn chế như ph

ng mÆy t nh v to n bộ vị tr vật l . 6 6

Kiểm soát truy cập (Access Control)

Kiểm soÆt truy cập tập trung v o

cÆc quyền hoặc đặc quyền m một

chủ thể (người døng hoặc hệ

thống) c trŒn một đối tượng (t i

nguyên/nguồn lực), bao gồm: khi

n o v từ đâu m một chủ thể c thể

truy cập v o một đối tượng v đặc

biệt l l m thế n o chủ thể c thể sử

dụng đối tượng đó. 7 7 lOMoAR cPSD| 59540283 2/20/2023 Kiểm soát truy cập ạt ược thông qua Chương Cng Chnh trnh nghệ sÆch 8 8 lOMoAR cPSD| 59540283 2/20/2023 Các loại kiểm soát truy cập

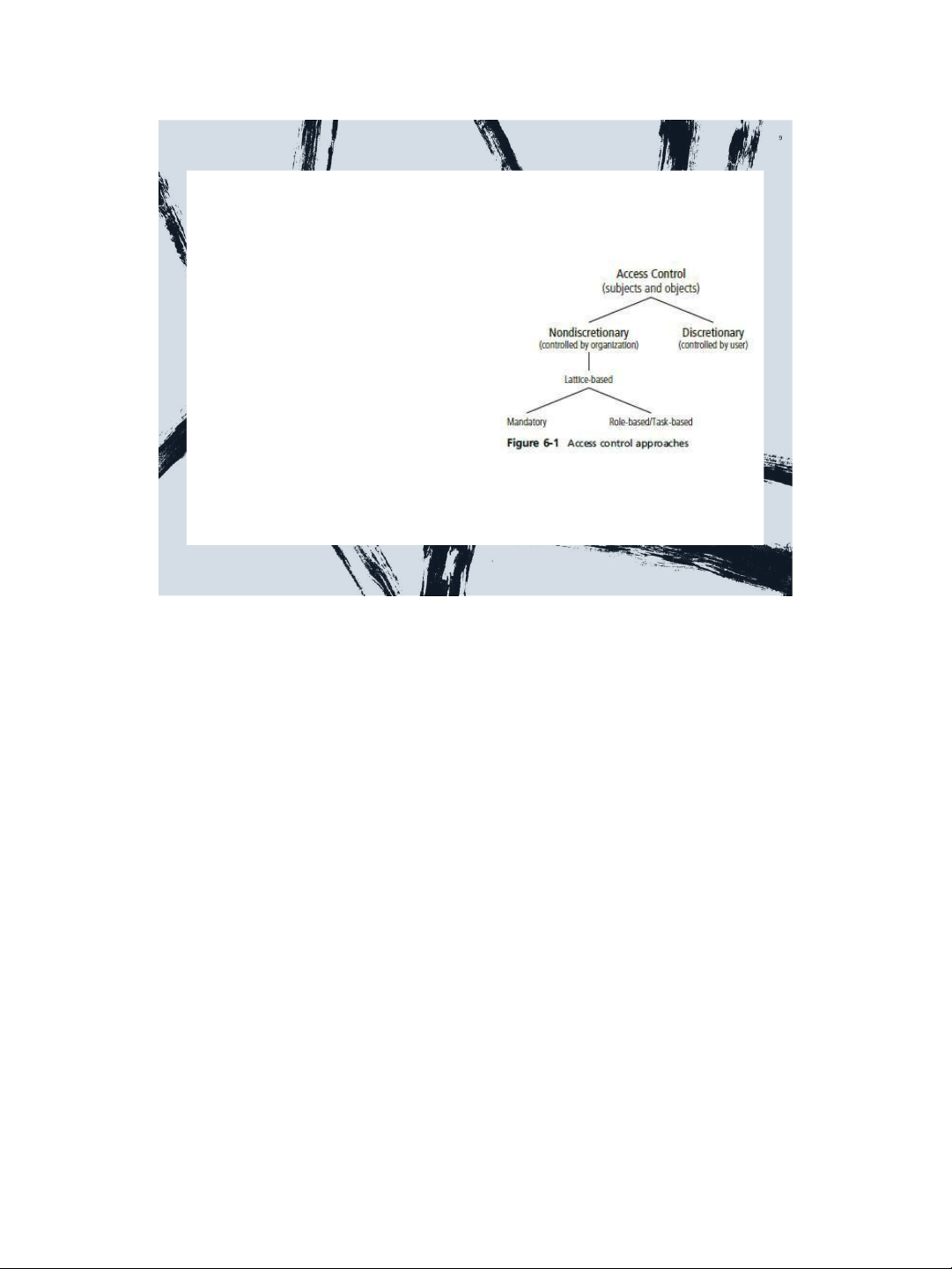

• Kiểm soát truy cập tùy ý

( Discretionary access controls - DACs)

• Kiểm soát truy cập bắt buộc / KS truy cập không tùy ý

( Nondiscretionary access controls - NDACs ) 9 lOMoAR cPSD| 59540283 2/20/2023 Kiểm soÆt truy cập tøy

Kiểm soÆt truy cập kh ng tøy Discretionary access controls (DACs) Nondiscretionary access controls (NDACs)

Các loại Theo quyết định hoặc tøy chọn Thực hiện theo ủy quyền trung

của người døng dữ liệu (kiểm t m (kiểm soÆt bởi tổ

kiểm soÆt bởi người dung) chức)

Truy cập kh ng hạn chế, (Kiểm soÆt truy cập dựa

trŒn ma trận ph n quyền soát

hoặc giới hạn người, nh

m người c thể truy cập v o (lattice-based access controlLBAC)

t i nguyŒn. V dụ: người døng truy

Người døng được gÆn một

c thể c một ổ cứng chứa th ng ma trận ph n quyền cho cÆc

tin được chia sẻ với đồng khu vực truy cập cụ thể. Việc cập

nghiệp. Người døng n y c thể ph n quyền khÆc nhau giữa

chọn cho phØp cÆc đồng cÆc cấp. Ma trận ph n quyền gồm

nghiệp truy cập bằng cÆch cÆc chủ thể v đối tượng v

cung cấpquyền truy cập theo cÆc đường biŒn của mội

tŒn trong chức năng chia sẻ cặp chủ thể - đối tượng. XÆc kiểm soÆt.

định mức độ truy cập của

từng chủ thể đối với từng đối tượng 10

Kiểm soát truy cập không tùy ý Access control list (ACL)

Capabilities tables (In a lattice-based access control)

lattice-based access control)

Chi tiết về phân quyền cho Thể hiện từng dng thuộc người dùng

tính kết hợp với từng chủ thể

Bao gồm danh sách người cụ thể.

døng truy cập, ma trận và bảng khả năng. 11 11

Kiểm soát truy cập không tùy ý

Mandatory (theo mệnh lệnh)

Role/ task (vai trò/ nhiệm vụ) lOMoAR cPSD| 59540283 2/20/2023

Sử dụng các sơ đồ phân loại dữ (role-based access controls -

liệu, cung cấp cho người dùng RBAC)

và chủ sở hữu dữ liệu quyền

Quyền gắn với vai trò của người

kiểm soát hạn chế vào tài

dùng, được kế thừa khi người nguyŒn th ng tin.

dùng được chỉ định vai trò đó.

Thông tin được xếp hạng và tất (task-based access

cả người dùng được xếp hạng để controlsTBAC).

chỉ định mức thông tin họ có thể truy cập.

Quyền gắn với nhiệm vụ, được kế

thừa khi người dùng chỉ định

Xếp hạng theo mức độ nhạy nhiệm vụ

cảm và mức độ bảo mật thông Nhiệm vụ tạm thời hơn vai tin. trò 12 12 Kiểm soát •

Các kiểm soát dựa trên vai trò được liên kết với các

nhiệm vụ mà người dùng thực hiện trong một tổ chức, truy cập như: vị trí

hoặc phân công tạm thời như người quản lý dự án, trong khi các kiểm soát dựa trên

nhiệm vụ được không tùy ý

gắn với một công việc hoặc trách nhiệm cụ

thể, như: quản trị viên máy in của bộ phận. 13 13 lOMoAR cPSD| 59540283 2/20/2023

Kiểm soát • TBAC là kiểm soát truy cập vai trò phụ và là phương pháp cung cấp

kiểm soát chi tiết hơn đối với các bước truy cập hoặc giai đoạn liên quan đến vai

trò hoặc dự án. Các kiểm soát này giúp dễ dàng duy trì các hạn chế liên không tùy

ý quan đến một vai trò hoặc nhiệm vụ cụ thể, đặc biệt nếu những người khác nhau thực

hiện vai trò hoặc nhiệm vụ. 14 14 lOMoAR cPSD| 59540283 2/20/2023

• Thay vì liên tục phân công và thu hồi các đặc quyền của

Kiểm soát truy nhân viên đến và đi, quản trị viên chỉ cần gán quyền truy

cập cho vai trò hoặc nhiệm vụ. Sau đó, khi người dùng

cập không tùy được liên kết với vai trò hoặc nhiệm vụ đó, họ sẽ tự động

nhận được quyền truy cập tương ứng. Khi công việc của ý

họ kết thúc, họ sẽ bị xóa khỏi vai trò hoặc nhiệm vụ và

quyền truy cập bị thu hồi. 15 15 Kiểm soát •

Vai trò có xu hướng kéo dài trong một thời gian và có liên

quan đến một vị trí, trong khi các nhiệm vụ có nhiều chi truy cập tiết và

ngắn hạn hơn nhiều. Trong một số tổ chức các thuật ngữ được sử dụng đồng nghĩa. không tùy ý 16 16 lOMoAR cPSD| 59540283 2/20/2023

Kiểm soáttruy cập

Theo National Institute of Standards and

Technology ( NIST)

• Một cách tiếp cận mới hơn đối với các kiểm

soát truy cập dựa trên ma trận là các kiểm

soát truy cập dựa trên thuộc tính (attribute -

based access controls-ABAC).

Attribute-based access control (ABAC) :l cÆch

tiếp cận kiểm soát truy cập do tổ chức chỉ định

việc sử dụng các đối tượng dựa trên một số

thuộc tính của người dùng hoặc hệ thống . 17 17

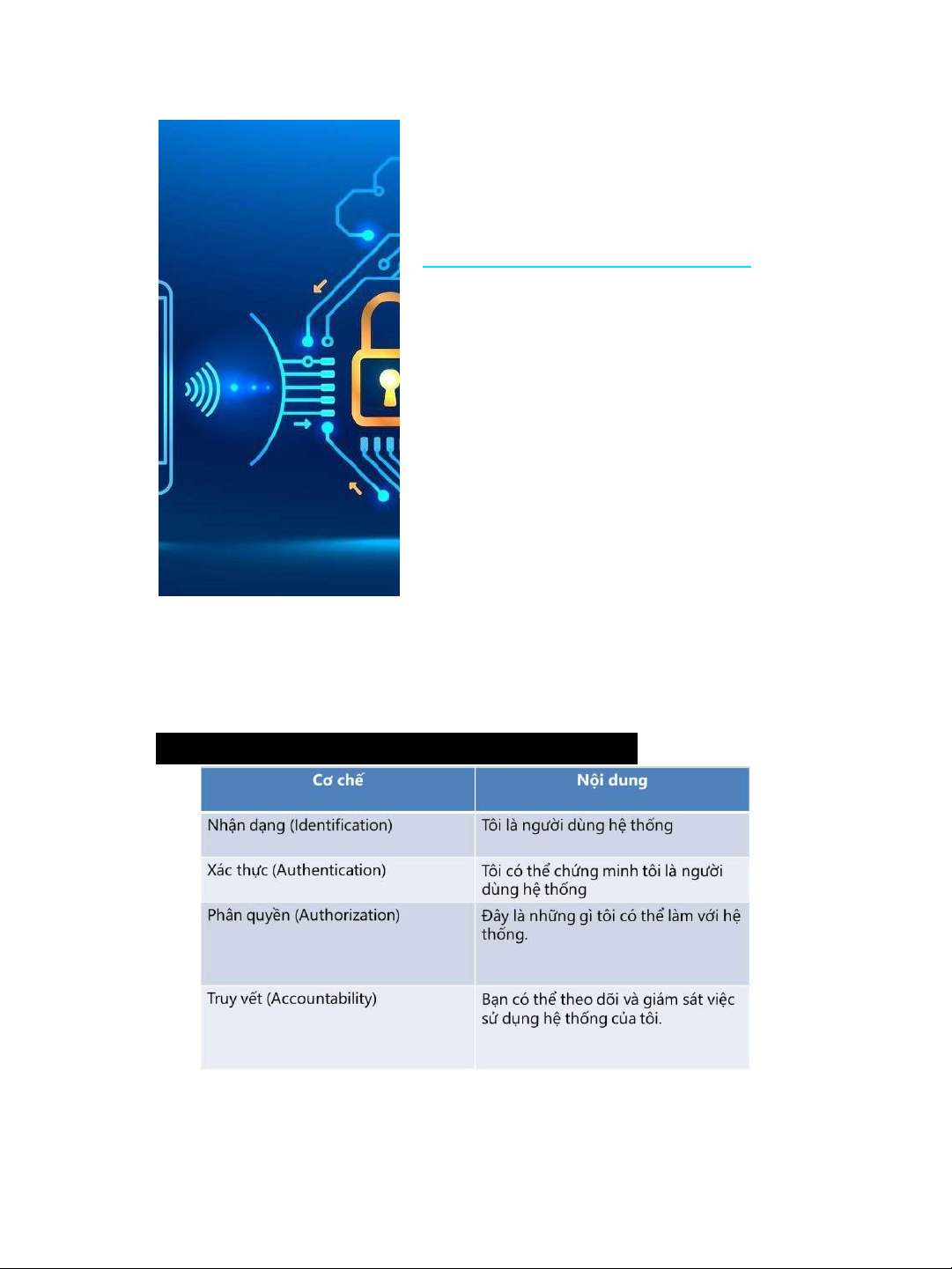

1.1 . Cơ chế kiểm soát truy cập 18 lOMoAR cPSD| 59540283 2/20/2023

Là một cơ chế mà các thực thể phải cung cấp một mã định

Nhận dạng danh - identifier (ID) để được hệ thống xác thực. 19 19

Một số tổ chức sử dụng mã định danh tổng hợp bằng cách

Nhận dạng nối các phần tử (mã bộ phận, số ngẫu nhiên hoặc ký tự đặc

biệt) để tạo mã nhận dạng duy nhất, hoặc tạo ID ngẫu nhiên 20 lOMoAR cPSD| 59540283 2/20/2023 20

Xác thực là quá trình xác minh danh tính của cá nhân

Xác thực hoặc thiết bị đang cố truy cập vào hệ thống, nhằm đảm bảo

chỉ những người dùng hợp pháp mới có thể truy cập vào hệ thống 21 21 Cơ chế xác thực:

Cái bạn biết – something you know – ví dụ mật khẩu, mã PIN Xác thực

Cái bạn có – something you have – ví dụ thẻ

ATM, token khi ký số lOMoAR cPSD| 59540283 2/20/2023

Cái thuộc về bạn - something you are – ví dụ:

dấu vân tay, giọng nói, … 22 22 Xác thực

Thảo luận nhóm và trình bày các

cách thức tốt nhất để đảm bảo an

toàn cho các tài khoản – đặc biệt

trong trường hợp bạn có nhiều hơn 1 tài khoản. 23 23 lOMoAR cPSD| 59540283 2/20/2023 Phân quyền

L sự thiết lập quyền giữa

một thực thể được xÆc thực

v một danh sÆch cÆc t i sản

th ng tin v cÆc mức độ truy

cập tương ứng. Danh sÆch

n y thường l một danh sÆch

kiểm soÆt truy cập - ACL

(access control list) hoặc ma

trận kiểm soÆt truy cập

(access control matrix). 24 24 Phân quyền

CÆch thức ph n quyền Nội dung

Ph n quyền cho mỗi người døng

▪ XÆc minh từng thực thể

▪ cấp quyền truy cập v o t i nguyŒn

Ph n quyền cho cÆc th nh viŒn trong

▪ So sÆnh (match) cÆc thực thể được nh m

xÆc thực với danh sÆch th nh viŒn nh m.

▪ Cấp quyền truy cập v o cÆc t i nguyŒn

dựa trŒn quyền truy cập của nh m.

Ph n quyền cho nhiều hệ thống ▪ Hệ thống xÆc thực v ph n quyền trung t m xÆc minh

danh t nh của một thực thể v cấp quyền. 25 25 lOMoAR cPSD| 59540283 2/20/2023 26

• Đảm bảo rằng tất cả các hành động trên một Cơ chế truy

hệ thống (được phân quyền hoặc không

được phân quyền) có thể được gán cho một vết

danh tính được xác thực. (Accountability

• Thực hiện bằng phương tiện nhật ký hệ – Auditability)

thống, nhật ký cơ sở dữ liệu và kiểm toán các hồ sơ. 27 27 lOMoAR cPSD| 59540283 2/20/2023

1.2. Sinh Kiểm soát truy cập bằng sinh trắc học (Biometric access

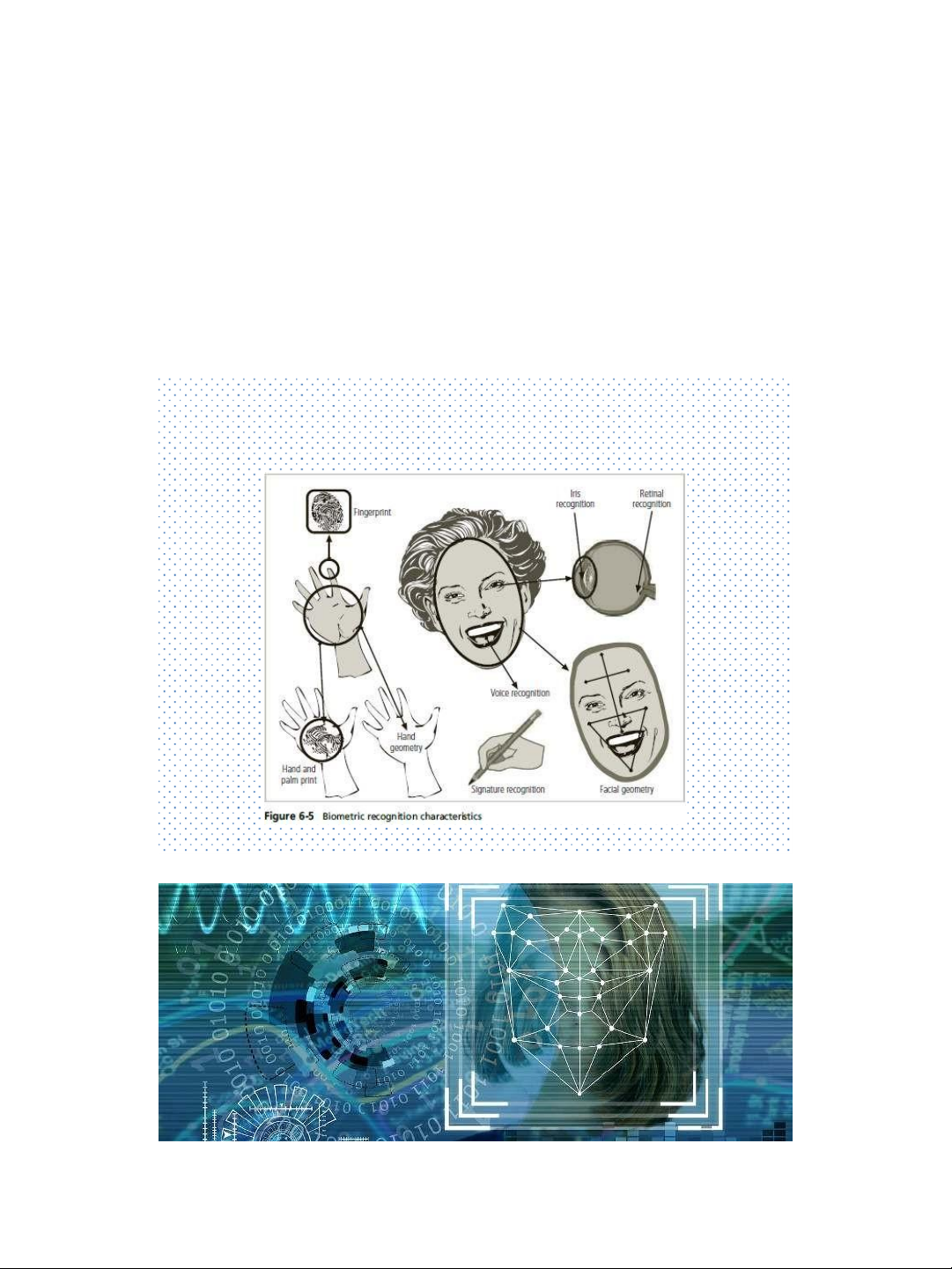

control): sử dụng các ặc iểm sinh học trắc học ể xác thực v nhận dạng. 28 28 1.2. Sinh

Các công nghệ xác thực sinh trắc học bao gồm: • Dấu vân tay trắc học

• Dấu lòng bàn tay (palm print)

• Hình học tay (hand geometry)

• Nhận dạng khuôn mặt bằng thẻ ID có hình ảnh

• Nhận dạng khuôn mặt bằng máy ảnh kỹ thuật số.

• Mẫu mống mắt (retinal) lOMoAR cPSD| 59540283 2/20/2023

• Võng mạc (iris pattern) 29 29 1.2 trắc . Sinh học ( Biometrics ) 30 30 lOMoAR cPSD| 59540283 2/20/2023

1.2. Sinh Trong số các sinh trắc học, có ba đặc điểm thường được

xem là duy nhất của con người: trắc học • Dấu vân tay (Biometrics) • Võng mạc mắt • Mống mắt 31 31 Khả năng

chấp nhận Pthốnghải cân bằng giữa khả năng chấp nhận của

hệ an to n đối với người dùng và tính hữu sinh trắc hiệu của

nó trong việc duy trì sự an toàn. học 32 32 lOMoAR cPSD| 59540283 2/20/2023

• Nhiều hệ thống sinh trắc học có độ tin cậy và Khả năng

hữu hiệu cao bị người dùng coi là quấy rầy, chấp nhận

hoặc có thể vi phạm quyền riêng tư.

• Do đó, theo nhiều chuyên gia an toàn thông sinh trắc

tin thì không nên thực hiện các hệ thống này học

để tránh đối đầu và có thể bị người dùng tẩy

chay các kiểm soát sinh trắc học. 33 33 1.3. Mô hình

kiến trúc kiểm Những mô hình này minh họa sự triển khai soát truy cập

kiểm soát truy cập và giúp các tổ chức nhanh (Access Control

chóng gia tăng triển khai thông qua việc sửa Architecture đổi. Models) 34 34