Preview text:

lOMoAR cPSD| 45740153

TRƯỜNG ĐẠI HỌC THƯƠNG MẠI

HỌC KỲ 1 NĂM HỌC 2021 – 2022

(Phần dành cho sinh viên/ học )

viên Số báo danh: 45

Bài thi học phần: An toàn và bảo mật thông tin Lớp: 2160 Mã số đề thi: 03

Họ và tên: Nguyễn Thị Thu

Ngày thi: 15/12/2021 Tổng số trang: ……… Điểm kết luận:

GV chấm thi 1: …….………………………......

GV chấm thi 2: …….………………………...... Câu 1:

Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với website của

Doanh nghiệp. Lấy ví dụ minh hoạ. Trả lời:

Bảo mật Web là hình thức cho phép chúng ta bảo vệ các thông tin và tài nguyên của hệ

thống máy tính. Web là một loại hình trao đổi thông mang tính công cộng, hàng ngày có hàng

nghìn người truy nhập vào một trang Web và việc xác nhận những người truy nhập là hết sức khó

khăn. Khi Website bị tấn công sẽ gây gián đoạn hoạt động kinh doanh, có thể bị lộ dữ liệu khách

hàng và thông tin quan trọng của tổ chức, ảnh hưởng đến SEO, ảnh hưởng tới uy tín thương hiệu

và không thể thể thực hiện các chiến lược trên Website. Website có vai trò quan trọng trong hoạt

động sản xuất kinh doanh của của tổ chức. Bảo mật Web là hình thức cho phép chúng ta bảo vệ

các thông tin và tài nguyên của hệ thống máy tính. Bên cạnh bảo đảm an toàn thông tin, phải đảm

bảo cho trang Web được hoạt động một cách liên tục, đây là một yêu cầu rất khó có thể đạt được.

Các nguy cơ đối với website của Doanh nghiệp: Kẻ địch có thể có một số khả năng lợi dụng

cơ chế hoạt động của mỗi trang Web trên mạng Internet để tấn công nhằm ăn cắp thông tin hoặc

với mục đích phá hoại: -

Tấn công vào hệ thống máy tính của người sử dụng bằng các phần mềm gián điệp nhằm

ăn cắp thông tin mỗi khi người dùng nhận hoặc truyền tin. -

Tấn công vào hệ thống máy chủ lấy cắp thông tin của hệ thống. Kẻ tấn công có thể trực

tiếp truy nhập vào máy chủ theo các tài khoản quản trị hoặc có thể dùng những phương

thức truy nhập điều khiển từ xa để chiếm quyền điều khiển máy chủ và qua đó ăn cắp

dữ liệu hoặc thực hiện công việc phá hoại.

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 1/….. lOMoAR cPSD| 45740153 -

Tấn công làm tê liệt hoạt động của hệ thống máy chủ Web. Đây là hình thức tấn công

DOS nhằm vào hệ thống máy chủ Web của doanh nghiệp và đây cũng là hình thức tấn

công khá phổ biến trên mạng nhằm vào các hệ thống máy chủ Web. -

Giả mạo người dùng để thực hiện các giao dịch giả -

Nghe lén thông tin trên đường truyền

Cách phòng chống – biện pháp bảo mật cho Website của doanh nghiệp: -

Bảo mật Server: Để có thể có một trang Web hoạt động tốt, trước hết cần chuẩn bị tốt

cho hệ thống máy tính đóng vai trò là máy chủ (nơi sẽ cài đặt các ứng dụng cho phép

ta đưa các trang Web của mình lên mạng đồng thời cũng là nơi lưu giữ cơ sở dữ liệu

của trang Web mà ta muốn đưa lên mạng). Muốn vậy, cần phải tìm hiểu kỹ các yêu cầu

đối với trang Web của mình, từ đó đưa ra những lựa chọn về kĩ thuật một cách hiệu

quả. Các thông tin cần quan tâm khi lựa chọn máy chủ Web của doanh nghiệp là:

• Cấu hình của máy chủ, bao gồm: dung lượng ổ cứng, dung lượng bộ nhớ chính, tốc

độ xử lý, số chip,… Khi lựa chọn thiết bị phần cứng này, cần căn cứ trên một tiêu

chí quan trọng là số kết nối mà máy chủ có thể đáp ứng được trong một đơn vị thời gian.

• Hệ điều hành sẽ sử dụng cho máy chủ Web của mình. Hiện nay có rất nhiều hệ điều

hành được sử dụng cho hệ thống máy chủ như Windows NT, Windows 2000 Server, Unix,…

• Các phần mềm Web Server như IIS cuả Microsolf hay Apache

• Các phần mềm bảo mật và quản lý hệ thống máy chủ,…

Bên cạnh đó, doanh nghiệp cũng cần quan tâm đến các thông số sau: Thời gian đáp ứng lại các

yêu cầu từ phía người dùng và thông lượng -

Các chính sách bảo mật đối với máy chủ Website:

• Có những cơ chế để ghi lại nhật ký hoạt động của máy chủ, thông thường tính năng

này được tích hợp vào trong các hệ điều hành dành cho máy chủ

• Không nên kết nối trực tiếp máy chủ Web vào mạng Internet mà nên kết nối thông

qua các Router có cài đặt Firewall. Ngoài ra có thể cài đặt các phần mềm Firewall

hoặc Proxy nhằm kiểm soát các thông tin ra vào máy chủ

• Tiến hành Backup toàn bộ dữ liệu trong máy chủ Web vào một thiết bị lưu trữ khác

để đề phòng trường hợp bị hỏng dữ liệu. Nên có những máy chủ khác được sử dụng

như một máy Backup dữ liệu.

• Vô hiệu hoá các dịch vụ Web không sử dụng tới nhưng vẫn được xây dựng sẵn

trong hệ điều hành hoặc các phần mềm dùng quản lý Web

• Có cơ chế phân quyền cho nhân viên/ những người sử dụng

• Có những cơ chế bảo vệ các thiết bị vật lý khỏi bị hư hại hay mất cắp

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 2/….. lOMoAR cPSD| 45740153

• Cẩn thận khi tiến hành cài đặt các phần mềm mới hay chạy các chương trình lên

máy chủ, tránh sử dụng các phần mềm hoặc các chương trình không rõ nguồn gốc

vì đấy có thể là nguồn lây lan virus vào máy của chúng ta.

• Nên có những địa chỉ Host dự phòng đề phòng khi địa chỉ chính bị tấn công hay

quá tải thì sẽ cho phép mọi người sử dụng địa chỉ dự phòng này. -

Tăng tính bảo mật cho Website:

• Kiểm soát truy nhập và xác thực: Hoàn thiện hạ tầng khoá công khai, xây dựng hạ

tầng chứng chỉ số và chữ kí điện tử đảm bảo rằng bất kì các giao dịch tới máy chủ

đều được kiểm soát và xác thực. Đối với xác thực người dùng phải kiểm soát tính

bí mật của mật khẩu chống sử dụng bất hợp pháp.

• Các kiểm soát của hệ điều hành: Hệ điều hành cung cấp cơ sở hạ tầng an toàn cho

máy website thương mại, bảo vệ chống lại các truy nhập trái phép và đảm bảo toàn vẹn dữ liệu máy chủ.

• Bảo vệ hệ thống máy chủ - máy khách và các kênh truyền: Sử dụng các cơ chế xác

thực và các biện pháp để bảo vệ máy chủ Website và các máy khách trong quá trình truyền. -

Bảo vệ các máy khách và máy chủ thương mại:

Các máy khách phải được bảo vệ nhằm chống lại các đe doạ xuất phát từ phần mềmy hoặc dữ

liệu được tải xuống máy khách từ Internet. Các trang web thường được chuyển tới máy khách

theo yêu cầu của trình duyệt web. Các nội dung động cũng được chuyển qua Internet thông qua

các trang Web động. Chúng có thể là các mối đe doạ đối với các máy khách.

Các mối đe doạ khác đối với máy khách có thể là các trình duyệt gài sẵn, các tài liệu đính kèm

thư điện tử, Cookie, giả mạo Web.

Các máy chủ thương mại là trọng tâm của an toàn TMĐT. Máy chủ thương mại đáp ứng các

yêu cầu từ trình duyệt Web thông qua giao thức HTTP và CGI Script cần phải được bảo vệ nghiêm

ngặt bởi các biện pháp mạnh.

Khắc phục sự cố website của Doanh nghiệp khi bị tấn công -

Khắc phục tạm thời: Bước đầu, quản trị viên nên cách ly/sao lưu trạng thái website để

phục vụ điều tra. Thông báo “Nâng cấp/Bảo trì” tại trang chủ để không làm ảnh hưởng

đến hình ảnh của doanh nghiệp, cơ quan. Kiểm tra và xóa các tài khoản lạ trên hệ thống,

đổi password các tài khoản FTP, SSH, phpmyadmin, database, tài khoản quản trị website… -

Rà soát và xử lý: Để kiểm tra các file bị sửa đổi trên website có thể thực hiện bằng cách

so sánh với bản backup, ta sử dụng câu lệnh sau: # diff -qr . Hoặc lệnh: # md5sum. Dựa

vào các thông tin trên người quản trị sẽ dễ dàng thấy các file nào bị sửa đổi hay mới

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 3/….. lOMoAR cPSD| 45740153

được tạo ra và thực hiện thêm một số kiểm tra trên các file này (các lệnh diff và md5sum

thực hiện trên hệ điều hành Linux). -

Phân tích và xử lý các thành phần độc hại: Sau khi phân tích hiện trường và lấy được

các mẫu file độc hại (nếu có). Tiến hành phân tích hành vi của mã độc để khoanh vùng,

theo dõi các kết nối đến server. Sau đó xử lý mã độc ra khỏi server bị nhiễm bằng cách

loại bỏ tiến trình, xóa file shell, xóa key khởi động. -

Xác định và vá lỗ hổng website: Sau khi xác định được các lỗ hổng thì tiến hành phối

hợp với các bộ phận liên quan để tiến hành vá các lỗ hỗng, cập nhật phiên bản mới cho

mã nguồn (đối với website sử dụng nguồn mở như WordPress, Joomla…) các module, plugin. -

Điều tra nguồn tấn công: Sau khi phân tích shell và mã độc (nếu có), tìm ra chi tiết

thông tin server điều khiển, địa chỉ tải mã độc. Sau đấy gửi yêu cầu trợ giúp điều tra

tới các cơ quan chức năng. Gửi cảnh báo tới các cơ quan đơn vị khác có liên quan để đề cao cảnh giác. -

Đưa website trở lại hoạt động: Sau khi rà soát và xử lý hoàn tất các bước cần nhanh

chóng đưa website trở lại hoạt động để tránh gián đoạn hoạt động của cơ quan, tổ chức

quá lâu. Trong quá trình vận hành, khai thác cần theo dõi thường xuyên, thực backup

dữ liệu, kiểm tra bảo mật cho website để tránh những sự cố đáng tiếc xảy ra. Ví dụ minh hoạ:

Ví dụ 1: Trong năm qua, hàng loạt vụ tấn công mạng quy mô lớn diễn ra trên toàn cầu,

điển hình như vụ việc nhà máy của Foxconn bị tin tặc tấn công, bị đòi 34 triệu USD tiền chuộc

dữ liệu; hay 267 triệu thông tin người dùng Facebook được rao bán; Intel bị tin tặc tấn công, gây

rò rỉ 20 GB dữ liệu bí mật... Mới đây nhất, T-Mobile, một trong những nhà mạng lớn nhất của Mỹ

cũng đã trở thành nạn nhân tiếp theo của hacker.

VD2: Tháng 1 năm 2021, nhiều chủ website thương mại điện tử, kinh doanh tại Việt Nam

phản ánh tình trạng website truy cập chậm hoặc bị gián đoạn. Theo nhận định từ Trung tâm Giám

sát An toàn không gian mạng quốc gia (NCSC), các website này đã bị tấn công bằng hình thức từ

chối dịch vụ (DDoS), gây gián đoạn truy cập. Vào đầu tháng 2, chủ một website kinh doanh tại

TP.HCM chia sẻ mình cũng trở thành nạn nhân của hacker. Người này cho biết sau khi thấy

website bị chậm, khó truy cập thì nhận được tin nhắn đòi tiền chuộc (người nhắn tin có tên Erick

Chan - biết rõ tên, chức danh các lãnh đạo công ty cung cấp dịch vụ). Ông Thân Trung Nghĩa,

Giám đốc công ty cung cấp dịch vụ hosting vHost xác nhận công ty của ông cũng bị hacker có

tên Erick Chan tấn công. “Chúng tôi bị tấn công từ trước Tết, khoảng đầu tháng 2. Họ đánh liên

tục và không ổn định giờ giấc. Có thể lúc sáng, có thể chiều, nhưng đa phần là tối. Bên tôi cung

cấp dịch vụ cho khá nhiều doanh nghiệp, vì vậy việc bị tấn công này ảnh hưởng rất nhiều tới họ

và khách hàng cuối của họ. Số lượng rất lớn và không ước tính được thiệt hại. Nếu dịch vụ email

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 4/….. lOMoAR cPSD| 45740153

bị gián đoạn thì cả công ty không làm việc được, không thể liên lạc với khách hàng. Tổng đài lỗi cũng rất nguy hiểm”

Thủ đoạn của hachker: hacker đang sử dụng các botnet từ camera giám sát. Cụ thể, các camera

an ninh sau khi được cài đặt, nếu không cập nhật firmware mới thì sẽ tồn tại lỗ hổng để hacker

khai thác. Sau khi bị chiếm quyền điều khiển, những camera sẽ được sử dụng để tạo luồng truy

cập vào các website, vượt qua khả năng chịu đựng và khiến website bị gián đoạn.

Đại diện vHost cho biết quá trình khắc phục mỗi đợt tấn công không quá lâu, nhưng phụ thuộc

vào việc các nhà cung cấp dịch vụ mạng (ISP) có hỗ trợ biện pháp kỹ thuật không. Đối với riêng

công ty này, sau khoảng 2-5 phút là có thể chặn đợt tấn công. “Các biện pháp kỹ thuật cần được

lắng nghe và áp dụng nếu nó có ích, vì nhiều công ty nước ngoài đã áp dụng thành công từ rất lâu

rồi. Khi phát hiện tấn công có thể tự động yêu cầu chặn đối tượng bị tấn công để không gây ảnh

hưởng khách hàng khác mà không cần phải email, gọi điện gây mất nhiều thời gian. Quá trình

email qua lại này thường mất 15-30 phút tuỳ ISP”, ông Nghĩa cho biết. Các chuyên gia cho rằng

có nhiều phương án để phòng chống hình thức tấn công DDoS như cải thiện tường lửa, hạn chế

truy cập từ các luồng lạ. b. Tình huống

- Hãy xác định và giải thích các nguy cơ mà người dùng gặp phải trong tình huống này Trả lời:

Người dùng bị hacker xâm nhập vào thiết bị và lấy cắp thông tin thông qua các phần mềm,

công cụ giám sát và quản lý từ xa. Các công cụ, phần mềm này cho phép kẻ tấn công chạy các

tiến trình trên các thiết bị đầu cuối, truy cập và lấy các thông tin nhạy cảm, vượt qua các lớp

phòng thủ, bảo vệ mạng. Với các công cụ này, kẻ tấn công có thể thu thập thông tin về hệ thống

mạng và sau đó thực hiện mở rộng tấn công, thay đổi cài đặt phần cứng, phần mềm hoặc thực

hiện một số hành động nguy hại như: thu lợi từ quảng cáo, thu thập dữ liệu hoạt động, đánh cắp

dữ liệu cá nhân, phát tán phần mềm độc hại gây gián đoạn công việc, tấn công hệ thống để thực

hiện các hoạt động độc hại và gây ảnh hưởng xấu đến danh tiếng trang web.

Khai thác các giải pháp truy cập từ xa (Remote Access Solutions): Tội phạm mạng khai thác

các lỗ hổng bảo mật mật khẩu kém và mạng riêng ảo (VPN) để truy cập các mạng công ty, đánh

cắp dữ liệu và thực hiện việc tấn công mã độc tống tiền (ransomware).

Tấn công chiếm đoạt luồng (Thread Hijacking Attacks): Trong một cuộc tấn công chiếm đoạt

luồng, kẻ tấn công với quyền truy cập vào email của nhân viên hoặc tài khoản nhắn tin khác sẽ

trả lời một cuộc trò chuyện hiện có. Những phản hồi này sẽ chứa các tệp đính kèm hoặc liên kết

độc hại đến các trang web lừa đảo và được thiết kế để mở rộng quyền truy cập của kẻ tấn công trong mạng doanh nghiệp.

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 5/….. lOMoAR cPSD| 45740153

Các điểm cuối (Endpoint) dễ bị tổn thương và bị xâm phạm: Với công việc từ xa, quản trị

viên/nhân viên đang làm việc từ các máy tính bên ngoài chu vi công ty và các hệ thống phòng thủ

mạng được triển khai ở đó. Ngoài ra, các thiết bị này ít có khả năng được cập nhật các bản vá lỗi

và tuân thủ chính sách của công ty. Do đó, chúng dễ dàng trở thành mục tiêu khai thác của tội phạm mạng.

- Hãy đưa ra các giải pháp nhằm đảm bảo an toàn cho người dùng trong tình huống này và giải thích Trả lời:

Để phát hiện và phản ứng những tấn công như vậy một cách kịp thời, các tổ chức/ người

dùng nên có các giải pháp nhằm đảm bảo an toàn: o

Nên triển khai giải pháp EDR( Endpoint Detection Response - được thiết kế để liên tục

theo dõi và đối phó với các mối đe dọa internet tiên tiến) kèm theo dịch vụ quản lý phát hiện và

phản ứng (Manage Detection and Response - MDR). MDR là một dịch vụ an ninh mạng được

quản lý thường cung cấp dịch vụ 24/7 để phát hiện, ứng phó và khắc phục mối đe dọa. EDR có

thể ghi lại và lưu trữ các truy vấn, hành vi và sự kiện trên các endponit, cho phép các nhóm bảo

mật phát hiện và điều tra các hoạt động đáng ngờ. Khi một cuộc tấn công được phát hiện, khách

hàng muốn biết nguyên nhân gốc rễ là gì và nó lây lan như thế nào – EDR là một công cụ hữu ích cho việc này. o

Hạn chế quyền truy cập đối với các công cụ quản lý từ xa từ địa chỉ IP bên ngoài. Đảm

bảo rằng giao diện điều khiển từ xa này chỉ có thể truy cập từ một số thiết bị nhất định. Nhận diện

các hệ thống truy cập từ xa vào hệ thống của tổ chức bằng cách tra cứu địa chỉ IP, để kiểm soát

các địa chỉ IP khác truy cập vào nhằm mục đích tấn công lấy cắp thông tin. o

Thực thi chính sách mật khẩu đối với toàn bộ hệ thống công nghệ thông tin và triển khai

xác thực đa nhân tố. Xác thực là quá trình xác minh tính hợp lệ của một thực thể hoặc người dùng

nào đó. Việc xác minh này tránh việc giả danh thành công để có quyền truy cập trái phép đến tài

nguyên mạng mà người giả danh không có quyền như vậy. Xác thực rất quan trọng bởi vì khi

việc giả danh thành công thì việc bảo vệ tài nguyên mạng là thất bại. Hậu quả của việc giả danh

này có thể rất trầm trọng, thậm chí phá vỡ hoàn toàn các tài nguyên mạng và các hệ thống mạng

đang hoạt động. Xác thực đa nhân tố (như mật khẩu, mật khẩu hình vẽ, đặc tính sinh trắc, thẻ

thông minh,…) đúng đắn sẽ cải thiện an toàn, đáp ứng các yêu cầu tuân thủ và cải thiện năng suất

của người dùng trong khi giảm thiểu các thách thức như các khoảng trống kỹ thuật, các vấn đề

tiện dụng và tính phức tạp. o

Tuân thủ nguyên tắc hạn chế quyền của người dùng và chỉ cung cấp quyền đủ để họ thực

hiện công việc. Chỉ cấp các tài khoản có đặc quyền cao cho những người cần thiết để hoàn thành

công việc của họ. Tránh cung cấp các quyền hạn không cần thiết nhằm tăng tính bảo mật.

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 6/….. lOMoAR cPSD| 45740153

Quản lí chặt chẽ, không giới thiệu công khai và chỉ có những người quản trị mới có tất cả quyền

bao gồm như: truy cập, bổ sung, sửa, xoá… Câu 2:

1. Nguyên bản” THINGS THAT ONE PERSON CAN CREATE, SOMEONE ELSE WILL

DISCOVER. A SMART PERSON WILL NOT TELL ALL HIS TRICKS”

Họ tên: Nguyễn Thị Thu. Vậy sử dụng hệ mã hoá tự động với với K= “NGUYENTHU” để

tìm bản mã cho nguyên bản trên.

Bước 1: Viết lại nguyên bản: Nguyên bản:

”THINGSTHATONEPERSONCANCREATE,SOMEONEELSEWILLDISCOVER.ASMART

PERSONWILLNOTTELLALLHISTRICKS”

Bước 2: Xây dựng khóa K (Khóa mới = khoá cũ + nguyên bản) Khoá K:

”NGUYENTHUTHINGSTHATONEPERSONCANCREATE,SOMEONEELSEWILLDISCO

VER.ASMARTPERSONWILLNOTTELLALLHISTRICKS”

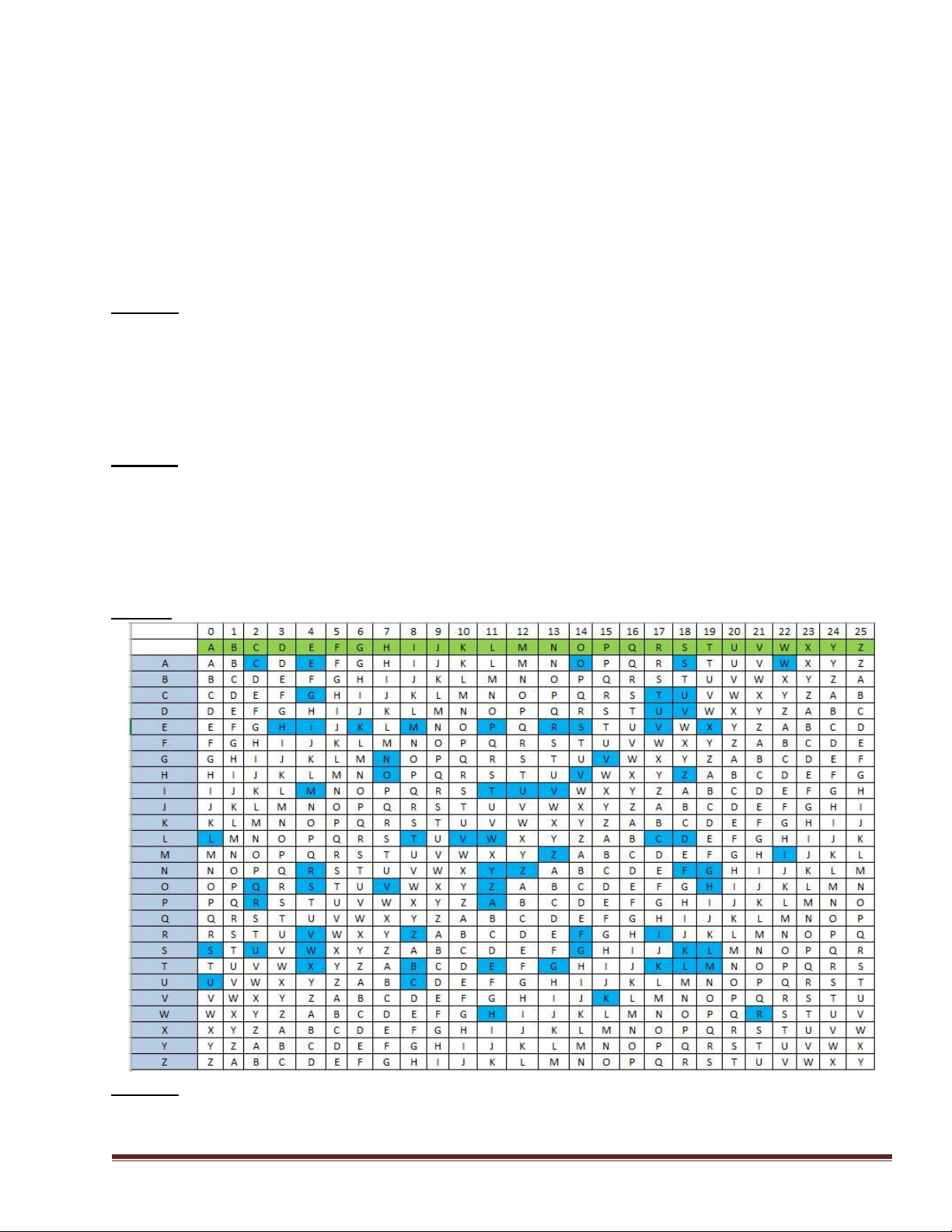

Bước 3: Xây dựng hình vuông Vigerene

Bước 4: Tìm bản mã (bản mã là các ký tự giao của hàng và cột của bảng ở bước 3 hay bản mã là

giao điểm của nguyên bản và chữ cái trong khóa tương ứng):

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 7/….. lOMoAR cPSD| 45740153 Nguyên bản:

“THINGSTHATONEPERSONCANCREATE,SOMEONEELSE

WILLDISCOVER.ASMARTPERSONWILLNOTTELLALLHISTRICKS” Bản mã:

“GNCVKFMOUMVVRVWKZOGQNRRVVSHRUOZGFREXPKSIMZYHMDUSRM

CLVUSTHKIISGZWZEARFLHRHTLWYVBLXCTCVD”

Bước 5: Kết luận

Như vậy, bản mã của nguyên bản cần tìm là:

“GNCVKFMOUMVVRVWKZOGQNRRVVSHRUOZGFREXPKSIMZYHMDUSRMCLVU

STHKIISGZWZEARFLHRHTLWYVBLXCTCVD”.

2. Tìm nguyên bản của bản mã Bản mã:

“ALNTLENTNHREWOCNMNL*TEOAHAUDUDOOOERUTUS*FLLEWMSEPECCRVHSIDI*EGNNIIBA B*”

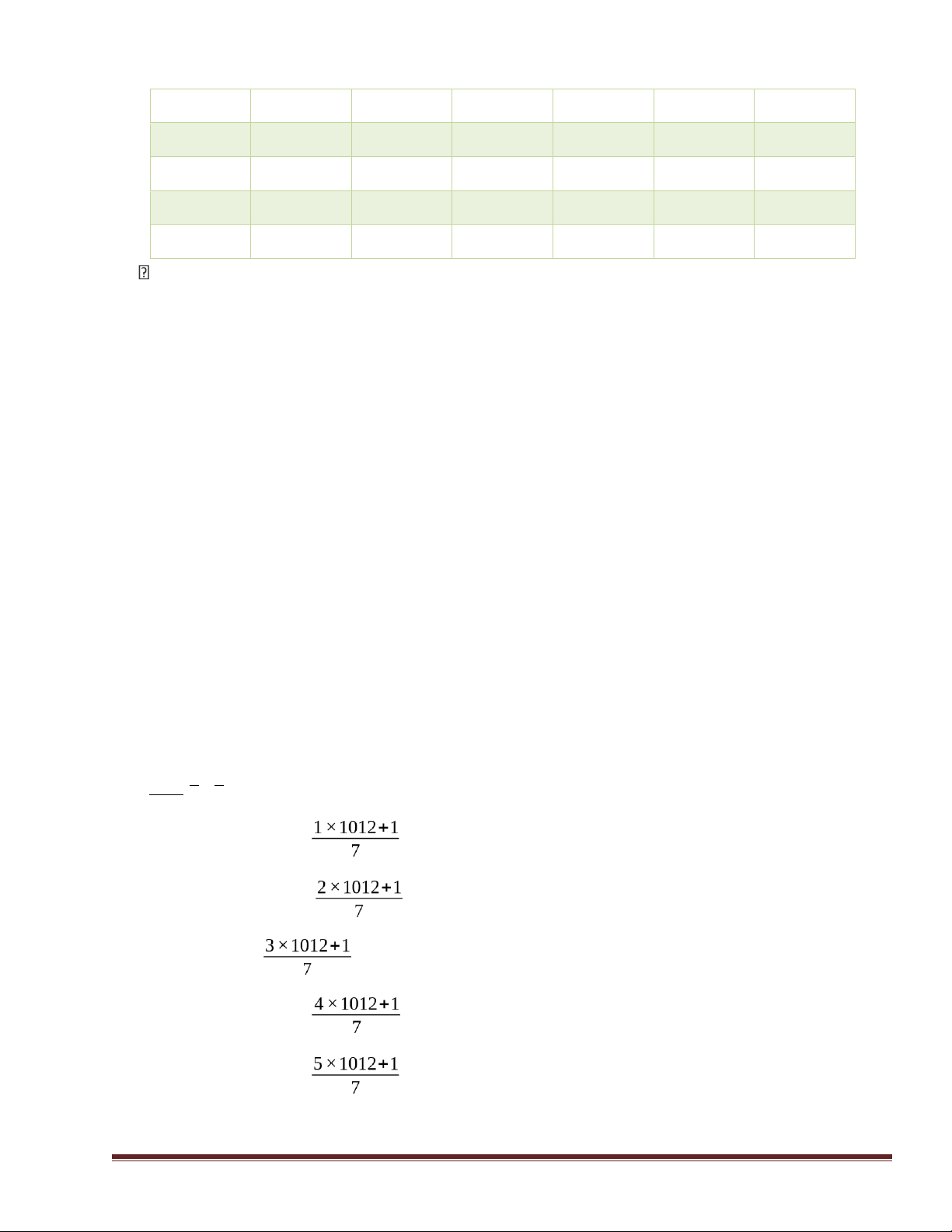

Đếm số ký tự xuất hiện ở bản mã ta có: N=70, số cột của K = 7 => Có 7 cột và 10 hàng 1 5 3 7 2 6 4 A F T E R C O L L E G E C O N L O N W R O T E A N O V E L W H I C H R

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 8/….. lOMoAR cPSD| 45740153 E M A I N S U N S U B M I T T E D A N D U N P U B L I S H E D * * * *

Viết lại ta được nguyên bản của mã hoá là:

AFTERCOLLEGECONLONWROTEANOVELWHICHREMAINSUNSUBMITTEDANDUNPUBLISHED*** *

Bản mịn: After College Conlon wrote a novel which remains unsubmitted and unpublished. 3. Tìm khoá

Hai số nguyên tố: p = 23, q = 47 Áp

dụng thuật toán RSA ta có:

n=p×q=23×47=¿1081 ϕ (n)=( p−1)

×(q−1)=22×46=¿1012

0<e<ϕ(n)

Chọn số e thỏa mãn: {gcd (e ,ϕ(n ))=1 ⟹ Chọn e = 7

Ta có: (d ×e ) mod(ϕ(n ))=1 ⇔ ( d n)+1 =k ×ϕ

(với k, d là các số nguyên) e Chọn k = 1 ⟹ d= =144,714 (loại) Chọn k = 2 ⟹ d= =¿ 289,286 (loại) Chọn k = 3 ⟹ d= =¿ 433,857 (loại) Chọn k = 4 ⟹ d= =¿ 578,428 (loại) Chọn k = 5 ⟹ d= =723 (thỏa mãn)

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… Trang 9/….. lOMoAR cPSD| 45740153

d=723;e=7 ;n=1081

Khóa công khai là (n, e) = (1081,7)

Khóa riêng là (n, d) = (1081,723 )

Như vậy, với cặp số nguyên tố: (p =23, q = 47) sử dụng thuật toán RSA ta tìm được e = 7, (n)ϕ

= 1012 , khóa công khai là (1081,7 ), khóa riêng là (1081,723 ) ---Hết---

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… 10/….. ) lOMoAR cPSD| 45740153 Trang

Họ tên SV/HV: ………………………….………… - Mã LHP: …………………… 11/…..