Preview text:

Chương 6 Kiểm soát an toàn Nhóm: 2

STT các thành viên: 8, 24, 25, 35

Các loại kiểm soát truy cập

1. Điền vào chỗ trống

Các loại kiểm soát Vai trò của người quản lý Vai trò của người sử dụng truy cập hệ thống hệ thống

Kiểm soát truy cập Chủ sở hữu của đối Chỉ có thể sử dụng tùy ý tượng kiểm soát truy các đặc quyền truy cập

Discretionary access cập sẽ xác định các được cấp phép. Truy controls (DACs)

đặc quyền cụ thể của cập không hạn chế, các đối tượng kiểm hoặc giới hạn người, soát truy cập. nhóm người có thể truy cập vào tài nguyên.

Kiểm soát truy cập Chủ sở hữu của đối Người dùng được gán không tùy ý tượng kiểm soát truy một ma trận phân Nondiscretionary cập sẽ xác định các quyền cho các khu vực access

controls đặc quyền cụ thể của truy cập cụ thể. Chỉ (NDACs) các đối tượng kiểm nhận được quyền truy soát truy cập. cập tương ứng với vai trò hoặc nhiệm vụ được giao 1

2. Kiểm soát truy cập dựa trên mạng lưới (lattice-based access control- LBAC)

Điền vào chỗ trống:

a. Người dùng được gán một ma trận phân quyền cho các khu vực truy cập (2 từ) cụ thể

b. Ma trận phân quyền gồm các chủ thể và đối tượng và các đường biên

của mội cặp chủ thể - đối tượng (4 từ)

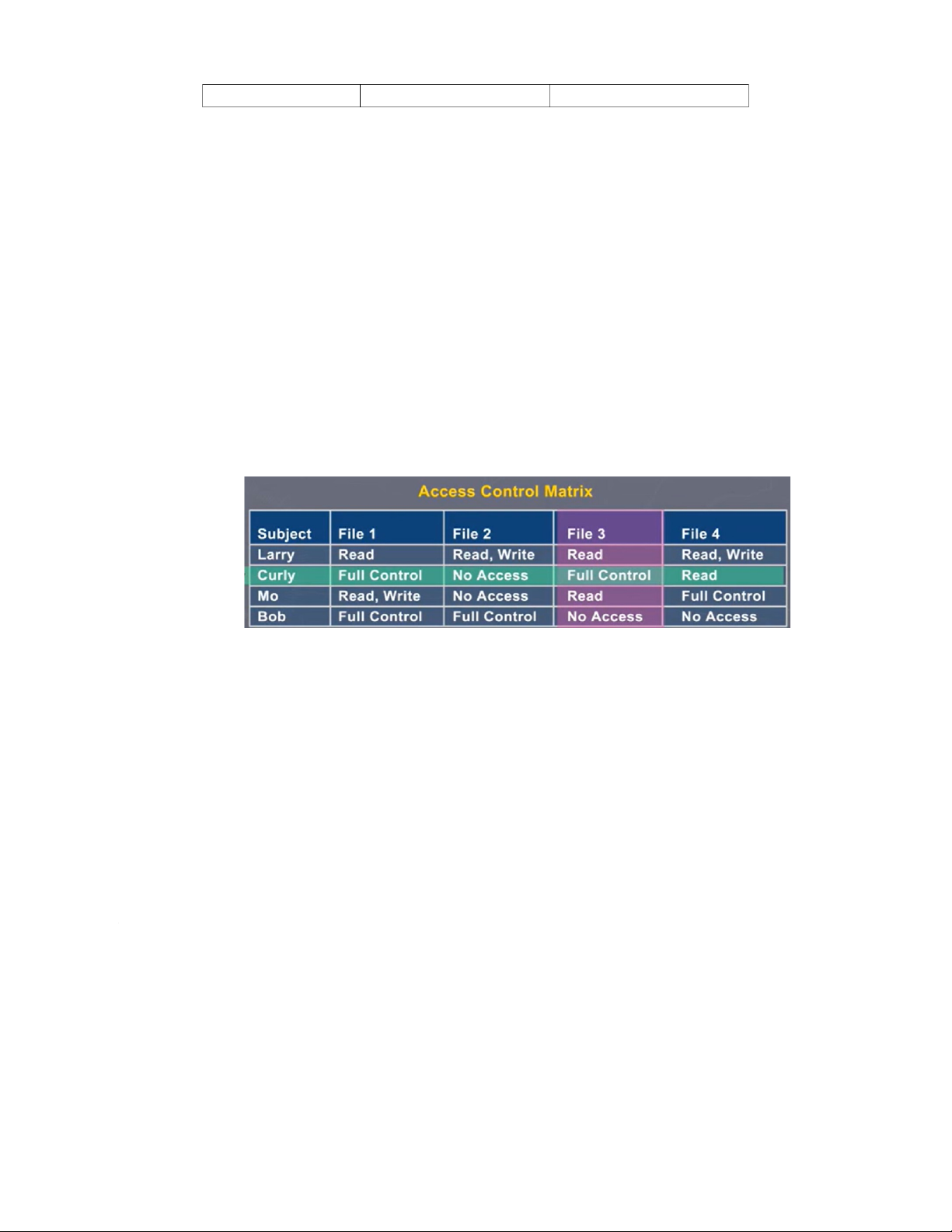

3. Kiểm soát truy cập dựa trên mạng lưới (lattice-based access control- LBAC)

Xác định mức độ truy cập của từng chủ thể đối với từng đối tượng

Cho ma trận kiểm soát truy cập (access control matrix) như sau:

Hãy điền vào chỗ trống:

a. Mỗi dòng trong ma trận thể hiện:

Các quyền mà một người sử dụng có thể thực hiện.

b. Mỗi cột trong ma trận thể hiện:

Các quyền có thể thực hiện đối với các tài sản thông tin của tổ chức. 2

4. Kiểm soát truy cập dựa trên mạng lưới (lattice-based access control- LBAC)

Cách 1: Kiểm soát dựa trên mạng lưới gắn liền với nhiệm vụ và trách

nhiệm của một người

a. Hãy lấy ví dụ về:

- Vai trò của một cá nhân trong doanh nghiệp:

Giám đốc Thông tin (CIO): CIO có vai trò chính là quản lý và

giám sát tất cả các hoạt động trong bộ phận CNTT để tối đa hóa năng suất nội bộ.

- Nhiệm vụ của một cá nhân trong doanh nghiệp:

CIO có trách nhiệm phối hợp và hỗ trợ các Phòng ban trong

tổ chức như Phòng Truyền thông – Marketing, Phòng Kinh

doanh, Phòng Nhân sự, Phòng Sản xuất,… để tính toán và

đưa ra những giải pháp nhằm tối ưu hóa hiệu quả kinh doanh.

b. Điền vào chỗ trống:

Role-based access controls - RBAC

Task-based access controls-TBAC

Quyền gắn với vai trò (2 từ) của người Quyền gắn với nhiệm vụ (2 từ), được

dùng, được kế thừa khi người dùng kế thừa khi người dùng chỉ định nhiệm

được chỉ định vai trò đó. vụ.

c. Trả lời các đặc điểm của RBAC và TBAC RBAC TBAC Mức độ chi tiết oTổng quát oTổng quát (chọn phương án) oChi tiết oChi tiết Thời hạn hiệu lực oDài hạn oDài hạn (chọn phương án) oNgắn hạn oNgắn hạn

Đặc điểm (điền Giúp dễ dàng duy trì các hạn chế(2 từ) liên quan đến một

vai trò hoặc nhiệm vụ cụ thể, đặc biệt nếu những người 3 vào chỗ trống)

khác nhau thực hiện vai trò hoặc nhiệm vụ.

Thay vì liên tục phân công và thu hồi các đặc quyền (2 từ)

của nhân viên đến và đi, quản trị viên chỉ cần gán quyền

truy cập cho vai trò hoặc nhiệm vụ. Khi người dùng được

liên kết với vai trò hoặc nhiệm vụ đó, họ sẽ tự động nhận

được quyền truy cập tương ứng. Khi công việc của họ kết

thúc, họ sẽ bị xóa khỏi vai trò hoặc nhiệm vụ và quyền truy cập bị thu hồi.

5. Kiểm soát truy cập dựa trên mạng lưới (lattice-based access control- LBAC)

Cách 2: Kiểm soát truy câ9p bắt buô9c (Mandatory access controls - MACs)

Điền vào chỗ trống:

• Sử dụng các sơ đồ phân loại dữ liệu (data classification schemes), cung

cấp cho người dùng và chủ sở hữu dữ liệu quyền kiểm soát hạn chế vào tài nguyên thông tin.

•Thông tin được xếp hạng và tất cả người dùng được xếp hạng để chỉ định

mức thông tin họ có thể truy cập.

• Xếp hạng theo mức độ nhảy cảm (2 từ) và mức độ bảo mật(2 từ) thông tin.

6. Kiểm soát truy cập dựa trên mạng lưới (lattice-based access control- LBAC) 4

Kiểm soát truy cập dựa trên thuộc tính (attribute-based access controls - ABAC)

a. Thuộc tính (attribute) là gì? (xem học phần Hệ thống thông tin kế toán – chương 3)

Thuộc tính là những thông tin mô tả chi tiết về thực thể mà một tổ chức

cần thu thập và lưu trữ. b. ABAC là gì?

Là cách tiếp cận kiểm soát truy cập do tổ chức chỉ định việc sử

dụng các đối tượng dựa trên một số thuộc tính của người dùng hoặc hệ thống 5