Preview text:

lOMoAR cPSD| 46342576

DANH SÁCH CÂU HỎI ÔN TẬP HỌC PHẦN

AN TOÀN BẢO MẬT THÔNG TIN 3TC - TMU NĂM HỌC 2024 - 2025 I. CÂU HỎI ÔN TẬP

1. CÂU HỎI LÝ THUYẾT

1. Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với website của Doanh

nghiệp. Lấy ví dụ minh họa

2. Trình bày các nguy cơ và cách phòng chống sự cố đối với hệ thống online payment. Lấy ví dụ minh họa

3. Trình bày các nguy cơ và cách phòng chống sự cố đối với các thiết bị mobile device. Lấy ví dụ minh họa

4. Vì sao cần phát hiện các lỗ hổng trong hệ thống thông tin của các tổ chức? Hãy giải thích và cho ví dụ minh họa.

5. Trình bày ngắn gọn các xu hướng bảo mật thông tin được dự đoán sử dụng trong các HTTT

của tổ chức trong năm nay? Hãy giải thích và cho ví dụ minh họa.

6. Vì sao luôn cần xác định mục tiêu trước khi ứng dụng các biện pháp đảm bảo an toàn cho

HTTT doanh nghiệp? Hãy giải thích và cho ví dụ minh họa.

7. Các yêu cầu an toàn và bảo mật đối với một hệ thống thông tin trong doanh nghiệp là gì? Lấy ví dụ minh họa

8. Những khó khăn doanh nghiệp thường gặp phải khi triển khai các giải pháp an toàn cho

HTTT là gì? Hãy giải thích và cho ví dụ minh họa.

9. Trình bày sơ lược các giải pháp phòng tránh phổ biến mà các doanh nghiệp Việt Nam đang

sử dụng hiện nay? Hãy giải thích và cho ví dụ minh họa.

10. Vì sao các tổ chức đã có giải pháp phòng tránh các nguy cơ mất an toàn thông tin vẫn cần có

cơ chế khắc phục sự cố trong HTTT của tổ chức? Hãy giải thích và cho ví dụ minh họa.

11. Trình bày vai trò của an toàn và bảo mật thông tin trong tổ chức hiện nay? Lấy ví dụ minh họa.

12. Vì sao cần giới hạn quyền tối thiểu cho người dùng trong các HTTT? Hãy giải thích và cho ví dụ minh họa.

13. Tại sao cần triển khai mô hình bảo vệ thông tin trong HTTT theo chiều sâu? Hãy giải thích và cho ví dụ minh họa.

14. Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với hệ thống mạng LAN. Lấy ví dụ minh họa

15. Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với người dùng cá nhân

trên các phương tiện truyền thông xã hội (social media). Lấy ví dụ minh họa lOMoAR cPSD| 46342576

16. Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với hệ thống quản trị dữ

liệu (DBMS) của doanh nghiệp. Lấy ví dụ minh họa

17. Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với website của Doanh

nghiệp. Lấy ví dụ minh họa

18. Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với các ứng dụng

(applications) trong doanh nghiệp. Lấy ví dụ minh họa

19. Trình bày các nguy cơ, cách phòng chống và khắc phục sự cố đối với đường truyền trên các

kênh truyền thông (communication channels). Lấy ví dụ minh họa

20. Quy trình chung để đảm bảo an toàn cho hệ thống thông thông tin? Lấy ví dụ minh họa

2. BÀI TẬP TÌNH HUỐNG

1. Cho các tình huống sau:

Những kẻ tấn công đằng sau phần mềm độc hại SolarMarker đang sử dụng các tài liệu PDF chứa

các từ khóa tối ưu hóa công cụ tìm kiếm (SEO) để tăng khả năng hiển thị của chúng trên các công

cụ tìm kiếm, nhằm đưa các nạn nhân tiềm năng đến phần mềm độc hại trên một trang web độc hại

giả mạo Google Drive.

Các trang web mà nhiều người dùng đã tải tài liệu xuống thường được xếp thứ hạng cao trong kết

quả tìm kiếm. Những kẻ tấn công hiện đang lưu trữ các trang trên Google Sites để làm mồi nhử

cho các tệp tải xuống độc hại. Các nhà nghiên cứu của Microsoft phát hiện những kẻ tấn công đã

bắt đầu sử dụng Amazon Web Services (AWS) và dịch vụ của Strikingly cũng như Google Sites.

"Khi được mở, tệp PDF sẽ nhắc người dùng tải xuống tệp .doc hoặc phiên bản .pdf của thông tin

mà họ muốn. Người dùng sẽ nhấp vào liên kết được chuyển hướng qua 5 đến 7 trang web có TLD

như .site, .tk và .ga". Sau nhiều lần chuyển hướng, người dùng sẽ bị dẫn đến một trang web do kẻ

tấn công kiểm soát, trang này bắt chước Google Drive và được yêu cầu tải xuống tệp tài liệu.

Trong đó thường chứa phần mềm độc hại SolarMarker".

(Theo http://antoanthongtin.vn)

- Hãy xác định và giải thích các nguy cơ mà người dùng gặp phải trong tình huống này

- Hãy đưa ra các giải pháp nhằm đảm bảo an toàn cho người dùng trong tình huống này và giải thích

2. Cho các tình huống sau:

Happy Blog - một trang web đen được duy trì bởi những tên tội phạm mạng đứng sau các mã độc

tống tiền được biết đến với cái tên REvil, Sodin và Sodinokibi đã bắt đầu quá trình đấu giá trực

tuyến vào đầu tháng 6/2020.

Tính đến ngày 3/6/2020, Happy Blog đã quảng cáo đấu giá dữ liệu từ hai công ty, trong đó, một

nạn nhân được mô tả như là một nhà phân phối thực phẩm. Cuộc đấu giá hứa hẹn sẽ tung ra hơn

10.000 tệp chứa các phân tích dòng tiền bí mật, dữ liệu nhà phân phối, nội dung bảo hiểm kinh lOMoAR cPSD| 46342576

doanh, thông tin nhà cung cấp và hình ảnh quét giấy phép lái xe của những người trong mạng lưới

phân phối của công ty. Cuộc đấu giá thứ hai hứa hẹn sẽ tung ra các tài liệu và tài khoản kế toán,

cùng với rất nhiều thông tin quan trọng có giá trị đối với các đối thủ hoặc các bên quan tâm. Các

nhà đấu giá nói rằng nó đến từ một công ty sản xuất cây trồng nông nghiệp Canada.

Một trang đi kèm với vụ đấu giá dữ liệu của công ty bao gồm email của nhân viên, các bản ghi

nhớ ghi lại những cuộc gọi bí mật, bản kê khai tài sản cá nhân của nhân viên và các tài liệu khác.

Cuộc đấu giá tuyên bố bao gồm hơn 22.000 tệp ở định dạng PDF, DOCX và XLSX. Ưu đãi tối

thiểu là 50.000 USD và giá Blitz là 100.000 USD. Phí trong cả hai phiên đấu giá được thanh toán

bằng loại tiền kỹ thuật số Monero.

(Theo http://antoanthongtin.vn)

- Hãy xác định và giải thích các nguy cơ mà người dùng gặp phải trong tình huống này

- Hãy đưa ra các giải pháp nhằm đảm bảo an toàn cho người dùng trong tình huống này và giải thích

3. Cho các tình huống sau:

Theo VNCERT, hai phương pháp lây lan chủ yếu của mã độc Ransomware là:

- Gửi tệp tin nhiễm mã độc kèm theo thư điện tử, khi người sử dụng kích hoạt tệp tin đính kèm

thư điện tử sẽ làm lây nhiễm mã độc vào máy tính;

- Gửi thư điện tử hoặc tin nhắn điện tử có chứa đường dẫn đến phần mềm bị giả mạo bởi mã độc

Ransomware và đánh lừa người sử dụng truy cập vào đường dẫn này để vô ý tự cài đặt mã độc

lên máy tính. Ngoài ra, máy tính còn có thể bị nhiễm thông qua các con đường khác như lây

lan qua các thiết bị lưu trữ, lây qua cài đặt phần mềm, sao chép dữ liệu, phần mềm...

Mã độc Ransomware sau khi lây nhiễm vào máy tính của người bị hại, sẽ dò quét các tệp

tin tài liệu có đuôi mở rộng như: .doc, .docx, .pdf, .xls, .xlsx, .jpg, .zip... trên tất cả các thiết bị

lưu trữ trên máy nạn nhân, tự động mã hóa và đổi tên các tệp tin đó bằng cách sử dụng thuật

toán mã hóa với khóa công khai, một số loại mã độc còn tiến hành khóa máy tính nạn nhân

không cho sử dụng. Sau đó, mã độc sẽ yêu cầu người bị hại thanh toán qua mạng (thẻ tín dụng

hoặc bitcoin) để lấy được khóa giải mã các tệp tin đã bị mã hóa trái phép.

(Theo http://antoanthongtin.vn)

- Hãy xác định và giải thích các nguy cơ mà người dùng gặp phải trong tình huống này

- Hãy đưa ra các giải pháp nhằm đảm bảo an toàn cho người dùng trong tình huống này và giải thích

4. Cho các tình huống sau:

Mới đây, LastPass - trình quản lý mật khẩu phổ biến với hơn 25 triệu người dùng đã bị chỉ trích

là bí mật thu thập dữ liệu của người dùng. Một báo cáo đã cho thấy rằng, ứng dụng Android của

LastPass, tích hợp 07 trình theo dõi quảng cáo và phân tích đã thu thập dữ liệu của người dùng lOMoAR cPSD| 46342576

như loại thiết bị, phiên bản Android, người dùng có đang sử dụng gói miễn phí hay không và liệu

đã kích hoạt bảo vệ sinh trắc học hay chưa.

Nhà nghiên cứu người Đức Mike Kuketz là người đã phát hiện vấn đề này. Ông nhận thấy rằng

việc các ứng dụng xử lý dữ liệu nhạy cảm để tích hợp các mô-đun quảng cáo và phân tích là hoàn

toàn không thể chấp nhận được. Tóm lại, mã code bên ngoài, độc quyền và không rõ ràng là không

thể được tích hợp vào các ứng dụng xử lý dữ liệu nhạy cảm. Đôi khi chính các nhà phát triển ứng

dụng, những người tích hợp các mô-đun này vào ứng dụng của họ thậm chí không biết những dữ

liệu nào mà các mô-đun này thu thập và truyền đến các nhà cung cấp bên thứ ba.

(Theo http://antoanthongtin.vn)

- Hãy xác định và giải thích các nguy cơ mà người dùng gặp phải trong tình huống này

- Hãy đưa ra các giải pháp nhằm đảm bảo an toàn cho người dùng trong tình huống này và giải thích 3. BÀI TẬP MÃ HÓA

3.1. Bài tập mã hóa

1, Tìm bản mã khi sử dụng hệ Mã hóa Ceasar với K=5, Mã hóa nhân với K=7, Mã hóa

Vigenere với K= “HOLMES”, Mã hóa tự động với K= “TOM HORN”, mã hóa hàng rào với

K=4, Mã hóa hàng với K= 2 4 6 1 3 5 để mã hóa đoạn văn bản sau:

“IT WAS ON THE CORNER OF THE STREET THAT HE NOTICED THE FIRST SIGN

OF SOMETHING PECULIAR A CAT READING A MAP!”

2, Tìm bản mã khi sử dụng hệ Mã hóa Ceasar với K=5, Mã hóa nhân với K=7, Mã hóa

Vigenere với K= “HOLMES”, Mã hóa tự động với K= “TOM HORN”, mã hóa hàng rào với

K=4, Mã hóa hàng với K= 2 4 6 1 3 5 để mã hóa đoạn văn bản sau:

“THERE WAS A TABBY CAT STANDING ON THE CORNER OF PRIVET DRIVE BUT

THERE WASNOT A MAP INSIGHT”

3, Tìm bản mã khi sử dụng hệ Mã hóa Ceasar với K=5, Mã hóa nhân với K=7, Mã hóa

Vigenere với K= “HOLMES”, Mã hóa tự động với K= “TOM HORN”, mã hóa hàng rào với

K=4, Mã hóa hàng với K= 2 4 6 1 3 5 để mã hóa đoạn văn bản sau:

“AS HE DROVE TOWARD TOWN HE THOUGHT OF NOTHING EXCEPT A LARGE

ORDER OF DRILLS HE WAS HOPING TO GET THAT DAY” lOMoAR cPSD| 46342576

4, Tìm bản mã khi sử dụng hệ Mã hóa Ceasar với K=5, Mã hóa nhân với K=7, Mã hóa

Vigenere với K= “HOLMES”, Mã hóa tự động với K= “TOM HORN”, mã hóa hàng rào với

K=4, Mã hóa hàng với K= 2 4 6 1 3 5 để mã hóa đoạn văn bản sau:

“AS HE SAT IN THE USUAL MORNING TRAFFIC JAM HE COULDNOT HELP

NOTICING THAT THERE SEEMED TO BE A LOT OF STRANGELY DRESSED PEOPLE ABOUT”

5, Tìm bản mã khi sử dụng hệ Mã hóa Ceasar với K=5, Mã hóa nhân với K=7, Mã hóa

Vigenere với K= “HOLMES”, Mã hóa tự động với K= “TOM HORN”, mã hóa hàng rào với

K=4, Mã hóa hàng với K= 2 4 6 1 3 5 để mã hóa đoạn văn bản sau:

“HE DRUMMED HIS FINGERS ON THE STEERING WHEEL AND HIS EYES FELL ON

A HUDDLE OF THESE WEIRDOS STANDING QUITE CLOSE BY”

3.2. Bài tập giải mã 1, Cho bản mã:

“EWICECSBIHT*SOSPSRTGGFT*HOYEFNEENTSYNLLOOLHNFRR*INNTSIAENE S*KNERICTIOIO*”

Biết bản mã được mã hóa với hệ mã hàng với K= “3 1 5 2 6 4”. Hãy tìm nguyên bản của bản mã trên? 2, Cho bản mã:

“IGGPFEEALORBNCHLSAAASLFERATIEGTRWAAAAUAMORHTESGTI”

Biết bản mã được mã hóa với hệ mã hóa hàng rào với K= “4”. Hãy tìm nguyên bản của bản mã trên? 3, Cho bản mã:

ZIFIYFEIFYMLXMPXIKKSPKLXKXGVVBFKYYIXDEPULBKIAVWYWPNFRTZYF

UPXGJVYILWAGZVWGWUKEGVMPXUNAXGTPHKIDP

Biết bản mã được mã hóa với hệ mã hóa Vigenere với K= “SECRET”. Hãy tìm nguyên bản của bản mã trên? 4, Cho bản mã:

OSODYETIGYCERMQNMJXWAZLVKHRXYMFZALVMYGJKLMDELHZNWPJSFF

LFORYEVZWKPWSBXPVVSOWBRQRAFZQHLBRIBIAXFA

Biết bản mã được mã hóa với hệ mã hóa tự động với K= “HOLMES”. Hãy tìm nguyên bản của bản mã trên?

3.3. Bài tập tìm khóa lOMoAR cPSD| 46342576

1, Cho trước cặp số nguyên tố: (p = 51, q = 23). Hãy chọn số e và sử dụng thuật toán RSA để

tìm cặp khóa công khai, khóa bí mật và (n).

2, Cho trước cặp số nguyên tố: (p = 41, q = 19). Hãy chọn số e và sử dụng thuật toán RSA để

tìm cặp khóa công khai, khóa bí mật và (n).

3, Cho trước cặp số nguyên tố: (p = 13, q = 29). Hãy chọn số e và sử dụng thuật toán RSA để

tìm cặp khóa công khai, khóa bí mật và (n).

HƯỚNG DẪN CÁCH TRÌNH BÀY CÁC DẠNG BÀI TẬP

HƯỚNG DẪN BÀI TẬP GIẢI MÃ

1. GIẢI MÃ CÁC HỆ MÃ HÓA DỊCH CHUYỂN + Mã hóa cộng:

- Trường hợp C(t) >=K => Thực hiện theo công thức P(t) = C(t) - K

- Trường hợp C(t) < K => Thực hiện theo công thức P(t) = (C(t) +26) – K + Mã hóa nhân

- Theo đúng công thức P(t) = (C(t)+26*m)/K trong đó m nguyên, nếu P(t) lớn

hơn 26 thì lấy P(t)-26 => Ký tự nguyên bản + Mã hóa Vigene

- Bước 1: Xây dựng khóa

- Bước 2: Tính từng ký tự như mã hóa cộng T + Mã hóa Khóa tự động

- Bước 1: Xây dựng khóa theo từ khóa

- Bước 2: Tính từng ký tự như mã hóa cộng, được ký tự nào lại cho tiếp vào khóa và giải mã lần lượt

2. GIẢI MÃ CÁC HỆ MÃ HÓA HOÁN VỊ + Mã hóa hàng rào

- Bước 1: Đếm số ký tự trong bản mã (N) sau đó chia cho số hàng rào là K (Khóa

K), được Thương = (N/K) + d (d là số dư)

- Bước 2: Tính số ký tự trên mỗi hàng, có d hàng đầu có Thương + 1 ký tự, các

hàng sau đó có Thương ký tự

- Bước 3: Viết lại theo từng cột từ trên xuống, trái sang phải - Bước 4: Làm mịn + Mã hóa hàng

- Bước 1: Đếm số ký tự trong bản mã (N) sau đó chia cho số cột là K (Số cao

nhất trong khóa K), được Thương = (N/K), tách thành K nhóm mỗi nhóm có lOMoAR cPSD| 46342576 Thương ký tự

- Bước 2: Viết lại khóa K

- Bước 3: Viết các nhóm theo thứ tự của khóa K

- Bước 4: Viết lại theo hàng từ trái sang, từ trên xuống - Bước 5: Làm mịn 3. Tìm khóa RSA

- Bước 1: Tính N, và (n) - Bước 2: Chọn e

- Bước 3: Viết công thức tính d

- Bước 4: Khóa công khai (e, N), khóa bí mật (d, N) 1. BÀI TẬP MÃ HÓA CHO NGUYÊN BẢN SAU:

WHAT TIME SHE IS GOING TO COME HOME

1. Dùng hệ mã hóa Ceasar với Khóa K=7 để tìm bản mã cho nguyên bản trên Bài giải: Ta có

- Nguyên bản là: WHAT TIME SHE IS GOING TO COME HOME - Khóa K=7

- Công thức để tìm bản mã của hệ mã hóa Ceasar là

+ C(t) = (P(t) + K) mod 26

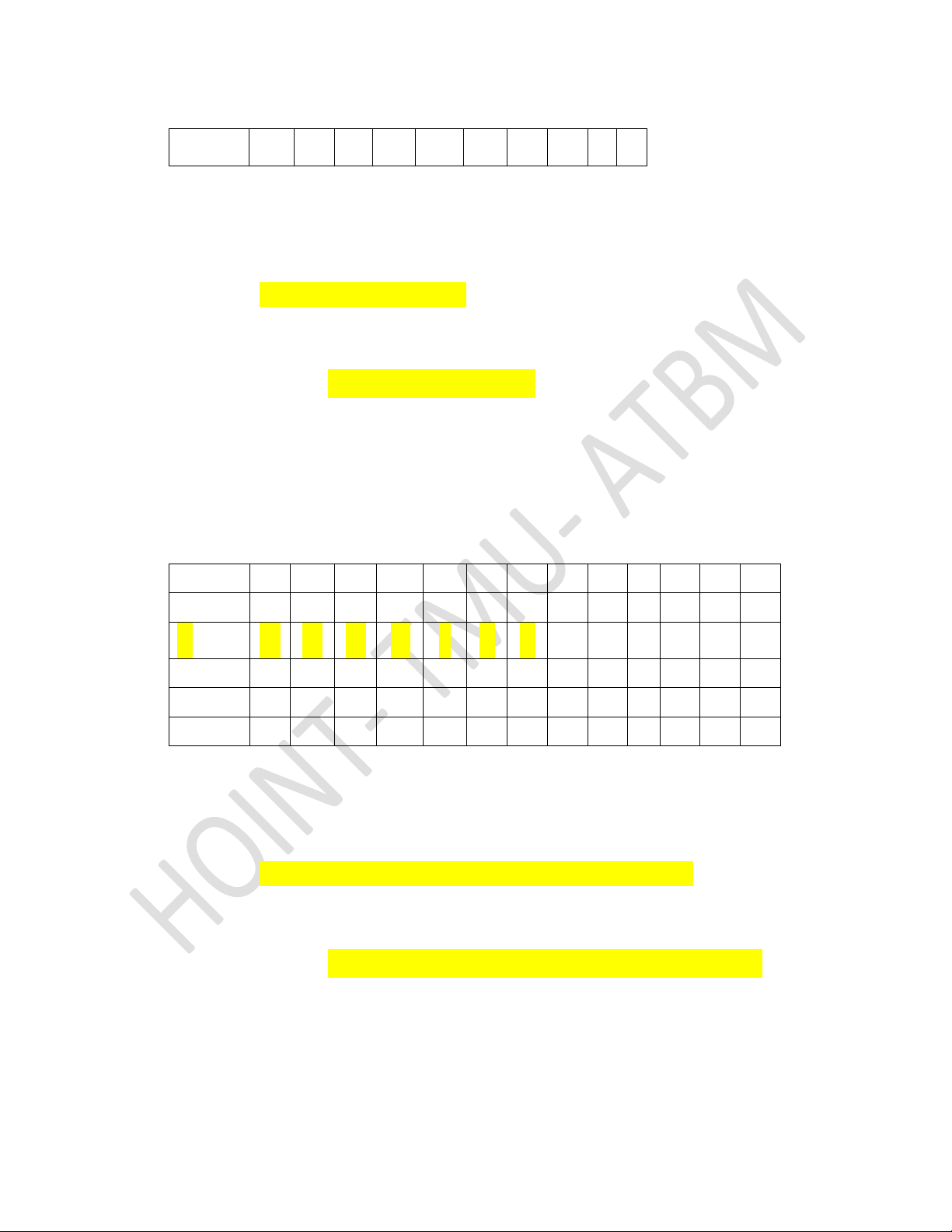

- Với nguyên bản trên ta có bảng mã hóa như sau: NB W H A T T I M E P(t) 22 7 0 19 19 8 12 4 K 7 7 7 7 7 7 7 7 C(T) 3 14 7 0 0 15 19 11 BM D O H A A P T L

- Bản mã tìm được là: DOHAAPRL

2. Dùng hệ mã hóa Vigenere với Khóa K=Holme để tìm bản mã cho nguyên bản trên

- Nguyên bản là: WHAT TIME SHE IS GOING TO COME HOME - Khóa K=HOLME

- Công thức để tìm bản mã của hệ mã hóa Vigenere là lOMoAR cPSD| 46342576

+ C(ti) = (P(ti) + Ki) mod 26

- Với nguyên bản trên ta có bảng mã hóa như sau: NB W H A T T I M E … P(t) 22 7 0 19 19 8 12 4 K H O L M E H O L … K(t) 7 14 11 12 4 7 14 11 C(t) 3 21 11 5 23 15 0 15 BM D V L F X P A P …

- Bản mã tìm được là: DVLFXPAP

3. Dùng hệ mã hóa khóa tự động với Khóa K=Whatson để tìm bản mã cho nguyên bản trên

- Nguyên bản là: WHAT TIME SHE IS GOING TO COME HOME - Khóa K=WHATSON

- Công thức để tìm bản mã của hệ mã hóa Vigenere là

+ K’=K+ đoạn đầu của nguyên bản K’= WHATSONWHATTI

+ C(ti) = (P(ti) + Ki) mod 26

- Với nguyên bản trên ta có bảng mã hóa như sau: NB W H A T T I M E S H E I S P(t)

22 7 0 19 19 8 12 4 18 7 4 8 18 K W H A T S O N W H A T T I K(t) 22 7 0 19 18 14 13 22 7 0 19 19 8 C(t) 18 14 0 12 11 22 25 0 25 7 23 1 0 BM S O A M L W Z A Z H X B A

- Bản mã tìm được là: SOAMLWZAZHXBA

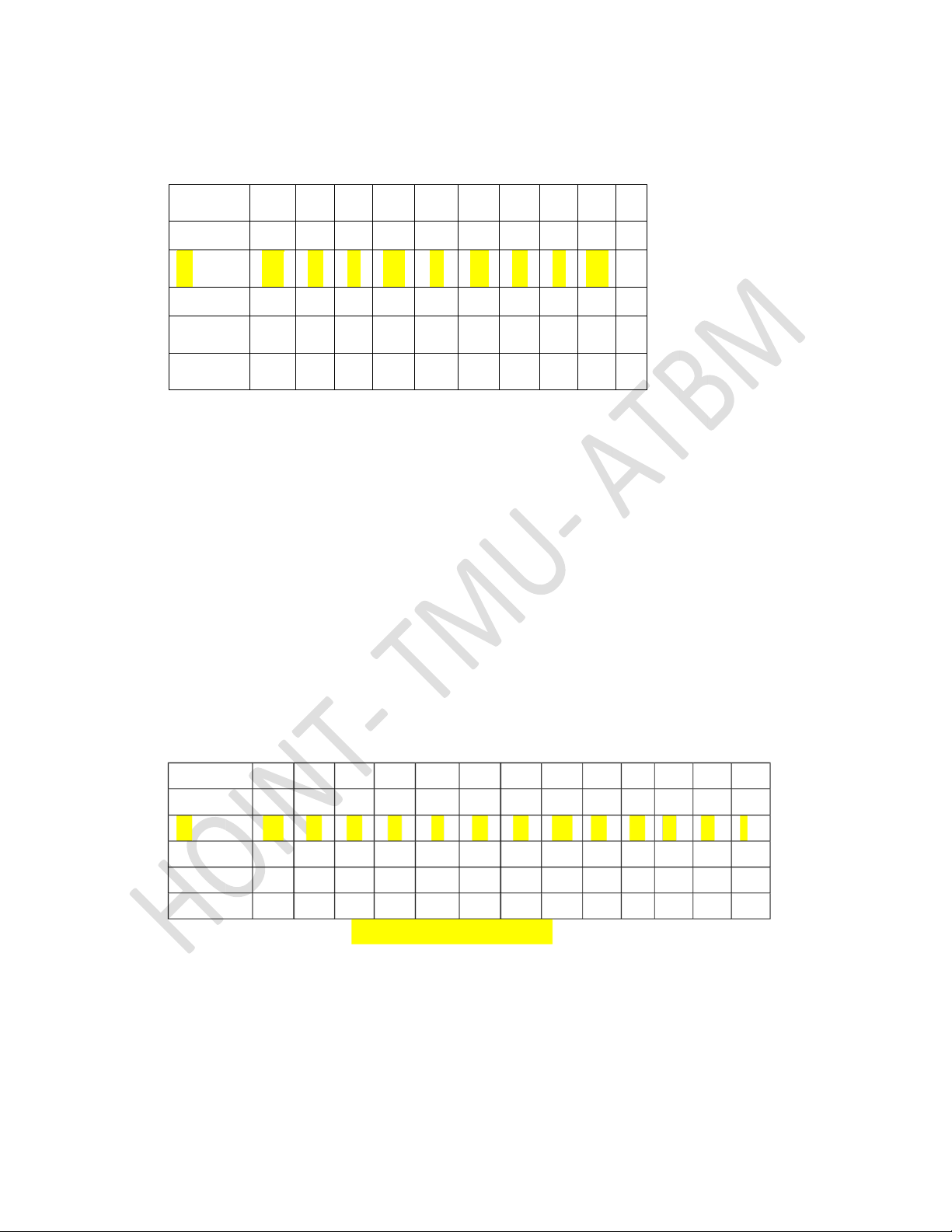

4. Dùng hệ mã hóa hàng rào với Khóa K=5 để tìm bản mã cho nguyên bản trên

- Nguyên bản là: WHAT TIME SHE IS GOING TO COME HOME - Khóa K=5

- Công thức để tìm bản mã của hệ mã hóa HÀNG RÀO là HOÁN VỊ lOMoAR cPSD| 46342576

- Với nguyên bản trên ta có bảng mã hóa như sau: o Vẽ 1 bảng có 5 HÀNG

o Viết lại nguyên bản từ trên xuống dưới, từ trái sang phải theo bảng trên thì ta có bảng sau

o Sau đó lấy theo hàng từ trên xuống ta được bản mã 1 W I E I C O 2 H M I N O M 3 A E S G M E 4 T S G T E 5 T H O O H

- Bản mã tìm được là: WIEICOHMINOMAESGMETSGTETHOOH

5. Dùng hệ mã hóa hàng với Khóa K= 4 2 1 3 5 để tìm bản mã cho nguyên bản trên

- Nguyên bản là: WHAT TIME SHE IS GOING TO COME HOME - Khóa K= 4 2 1 3 5

- Công thức để tìm bản mã của hệ mã hóa HÀNG là HOÁN VỊ

- Với nguyên bản trên ta có bảng mã hóa như sau: a. Vẽ 1 bảng có 5 CỘT

b. Viết lại nguyên bản từ trái sang phải, từ trên xuống dưới theo bảng trên thì ta có bảng sau

c. Sau đó lấy theo thứ tự cột trong khóa ta được bản mã

2. BÀI TẬP GIẢI MÃ BÀI TẬP GIẢI MÃ lOMoAR cPSD| 46342576

1. Cho bản mã “DOHAAPTL” được mã hóa bởi hệ mã hóa Ceasar với khóa K=7. Hãy tìm nguyên bản. BÀI GIẢI

- Có bản mã: “DOHAAPTL” - Khóa K=7

- Đối với hệ mã hóa Ceasar, ta giải mã theo nguyên tắc o Nếu

C(t) >= K thì lấy P(t) = C(t) - K o Nếu C(t) < K thì lấy P(t) = (C(t) + 26) - K

- Với bản mã trên ta có bảng sau BM D O H A A P T L C(t) 3 14 7 0 0 15 19 11 K 7 7 7 7 7 7 7 7 P(T) 22 7 0 19 19 8 12 4 NB W H A T T I M E

- Nguyên bản thô là: WHATTIME …

- Nguyên bản mịn là: What time … -

2. Cho bản mã “DVLFXPAP” được mã hóa bởi hệ mã hóa Vigenere với khóa K=

HOLME. Hãy tìm nguyên bản. BÀI GIẢI

- Có bản mã: “DVLFXPAP” - Khóa K= HOLME

- Đối với hệ mã hóa Vigenere, ta giải mã theo nguyên tắc o

Nếu C(ti) >= Ki thì lấy P(ti) = C(ti) – Ki o Nếu C(ti) < Ki thì

lấy P(ti) = (C(ti) + 26) – Ki

- Với bản mã trên ta có bảng sau BM D V L F X P A P C(t) 3 21 11 5 23 15 0 15 K H O L M E H O L K(t) 7 14 11 12 4 7 14 11 P(t) 22 7 0 19 19 8 12 4 lOMoAR cPSD| 46342576 NB W H A T T I M E

- Nguyên bản thô là: WHATTIME …

- Nguyên bản mịn là: What time …

3. Cho bản mã “SOAMLWZAZHXBA” được mã hóa bởi hệ mã hóa tự động với

khóa K= WHATSON. Hãy tìm nguyên bản. BÀI GIẢI

- Có bản mã: “SOAMLWZAZHXBA” - Khóa K= WHATSON

- Đối với hệ mã hóa KHÓA TỰ ĐỘNG, ta giải mã theo nguyên

tắc o Nếu C(ti) >= Ki thì lấy P(ti) = C(ti) – Ki o Nếu C(ti) < Ki

thì lấy P(ti) = (C(ti) + 26) – Ki

- Với bản mã trên ta có bảng sau BM S O A M L W Z A Z H X B A C(t)

18 14 0 12 11 22 25 0 25 7 23 1 0 K W H A T S O N W H A T T I K(t)

22 7 0 19 18 14 13 22 7 0 19 19 8 P(t)

22 7 0 19 19 8 12 4 18 7 4 8 18 NB W H A T T I M E S H E I S

- Nguyên bản thô là: WHATTIMESHEIS …

- Nguyên bản mịn là: What time she is …

4. Cho bản mã “WIEICOHMINOMAESGMETSGTETHOOH” được mã hóa

bởi hệ mã hóa HÀNG RÀO với khóa K= 5. Hãy tìm nguyên bản. BÀI GIẢI

- Có bản mã: “WIEICOHMINOMAESGMETSGTETHOOH” - Khóa K= 5

- Đối với hệ mã hóa hàng rào, ta giải mã theo nguyên tắc o

Đếm số ký tự trong bản mã: N=28 o K=5 o N/K=28/5= 5 dư

3 o Từ kết quả trên ta có lOMoAR cPSD| 46342576

▪ Có 3 hàng đầu là 5 +1 = 6 ký tự

▪ Có (5 - 3) = 2 hàng sau là có 5 ký tự o Sau đó

tách các hàng trong bản mã ra ta có như sau: WIEICO /

HMINOM / AESGME / TSGTE / THOOH

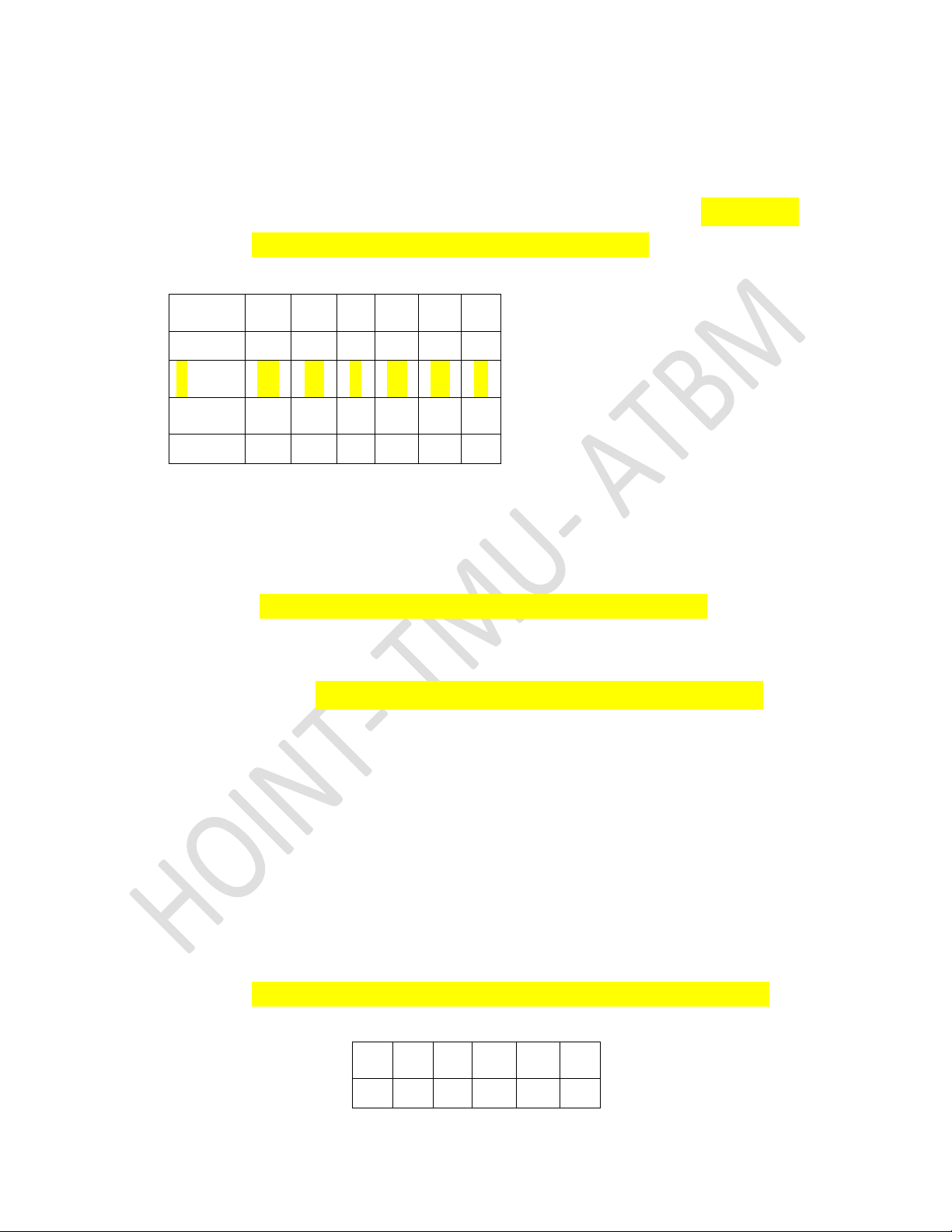

- Với bản mã trên ta có bảng sau 1 W I E I C O 2 H M I N O M 3 A E S G M E 4 T S G T E 5 T H O O H

- Lấy theo cột từ trái sang phải, từ trên xuống dưới - Nguyên bản thô là: WHATTIMESHEISGOINGTOCOMEHOME

- Nguyên bản mịn là: What time she is going to come home

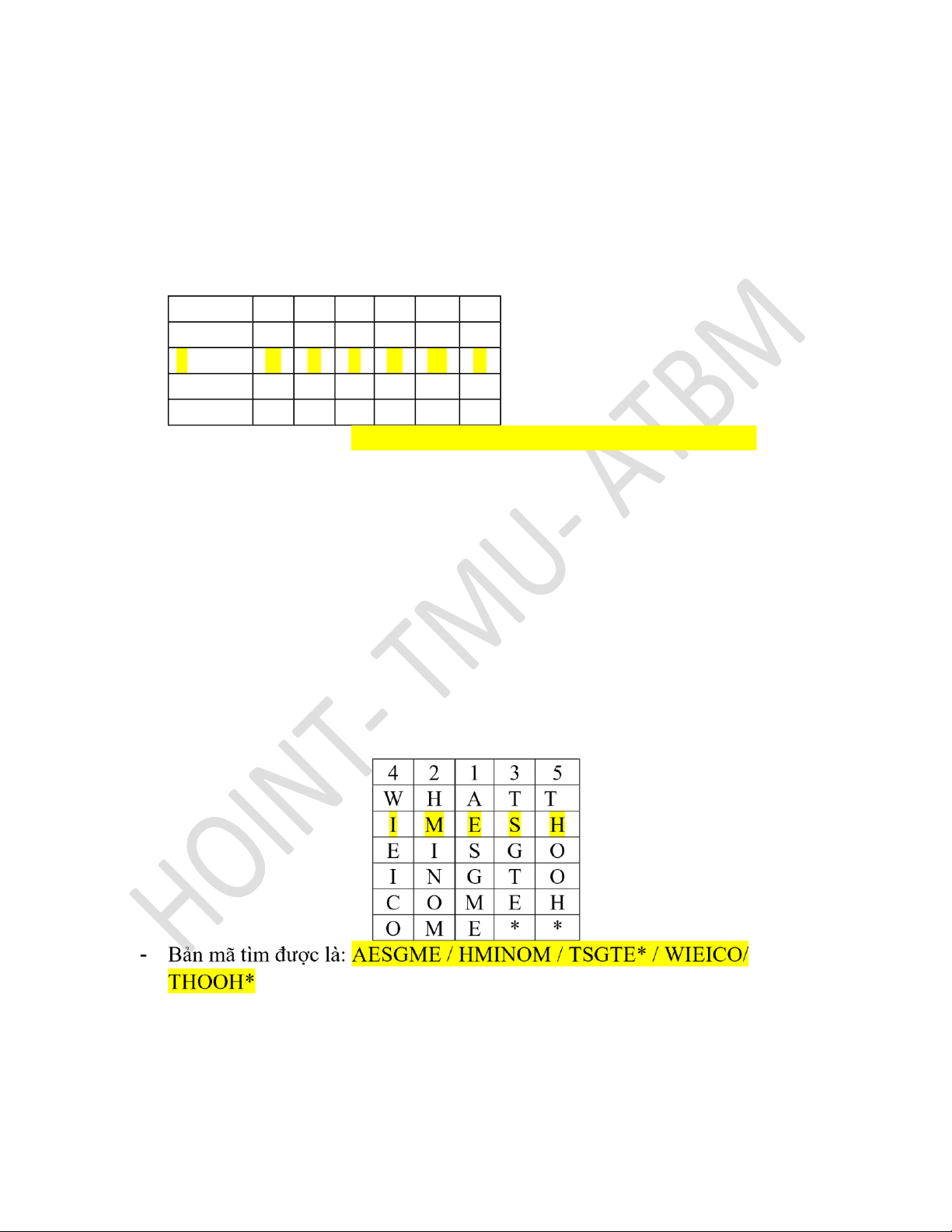

5. Cho bản mã “AESGMEHMINOMTSGTE*WIECOTHOOH*” được mã hóa

bởi hệ mã hóa HÀNG với khóa K= 4 2 1 3 5. Hãy tìm nguyên bản. BÀI GIẢI

- Có bản mã: AESGMEHMINOMTSGTE*WIECOTHOOH*” - Khóa K= 4 2 1 3 5

- Đối với hệ mã hóa hàng, ta giải mã theo nguyên tắc o Đếm

số ký tự trong bản mã: N=30 o

K=5 o N/K=30/5= 6 o

Từ kết quả trên ta có, Có 5

cột, mỗi cột có 6 ký tự o Sau đó

tách các hàng trong bản mã ra ta có như sau:

AESGME / HMINOM / TSGTE* / WIEICO/ THOOH*

- Với bản mã trên ta có bảng sau k 4 2 1 3 5 1 W H A T T lOMoAR cPSD| 46342576 2 I M E S H 3 E I S G O 4 I N G T O 5 C O M E H 6 O M E * *

- Lấy theo HÀNG từ trái sang phải, từ trên xuống dưới

- Nguyên bản thô là: WHATT IMESH EISGO INGTO COMEH OME

- Nguyên bản mịn là: What time she is going to come home

HƯỚNG DẪN TRÌNH BÀY LỜI GIẢI BÀI TẬP TÌNH HUỐNG Ví dụ:

Theo VNCERT, hai phương pháp lây lan chủ yếu của mã độc Ransomware là:

- Gửi tệp tin nhiễm mã độc kèm theo thư điện tử, khi người sử dụng kích hoạt tệp tin đính kèm thư điện tử

sẽ làm lây nhiễm mã độc vào máy tính;

- Gửi thư điện tử hoặc tin nhắn điện tử có chứa đường dẫn đến phần mềm bị giả mạo bởi mã độc

Ransomware và đánh lừa người sử dụng truy cập vào đường dẫn này để vô ý tự cài đặt mã độc lên máy

tính. Ngoài ra, máy tính còn có thể bị nhiễm thông qua các con đường khác như lây lan qua các thiết bị lưu

trữ, lây qua cài đặt phần mềm, sao chép dữ liệu, phần mềm... Mã độc Ransomware sau khi lây nhiễm vào

máy tính của người bị hại, sẽ dò quét các tệp tin tài liệu có đuôi mở rộng như: .doc, .docx, .pdf, .xls, .xlsx,

.jpg, .zip... trên tất cả các thiết bị lưu trữ trên máy nạn nhân, tự động mã hóa và đổi tên các tệp tin đó bằng

cách sử dụng thuật toán mã hóa với khóa công khai, một số loại mã độc còn tiến hành khóa máy tính nạn

nhân không cho sử dụng. Sau đó, mã độc sẽ yêu cầu người bị hại thanh toán qua mạng (thẻ tín dụng hoặc

bitcoin) để lấy được khóa giải mã các tệp tin đã bị mã hóa trái phép.

(Theo http://antoanthongtin.vn)

- Hãy xác định và giải thích các nguy cơ mà người dùng gặp phải trong tình huống này

- Hãy đưa ra các giải pháp nhằm đảm bảo an toàn cho người dùng trong tình huống này và giải thích

HƯỚNG DẪN TRẢ LỜI BÀI TẬP TÌNH HUỐNG

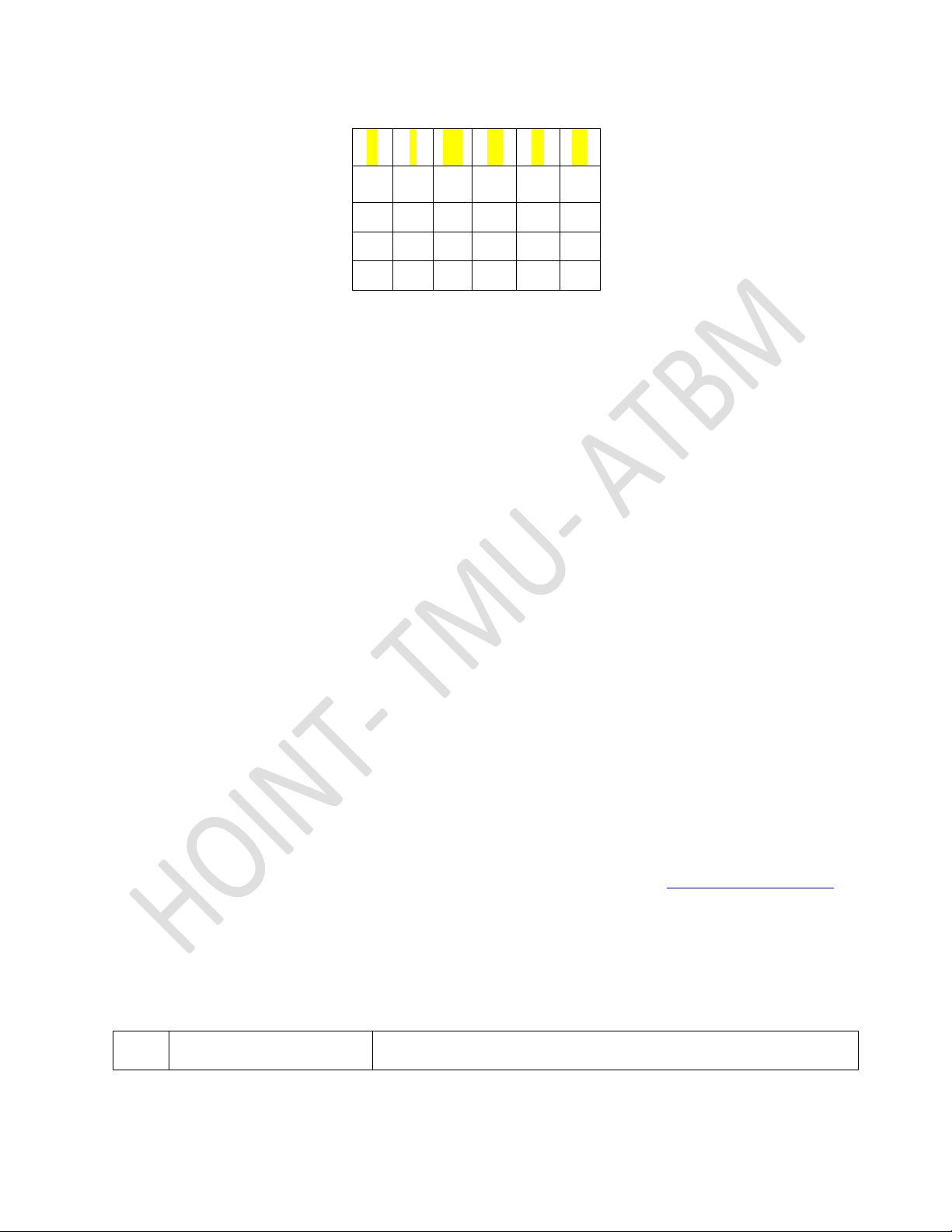

Xác định các nguy cơ bằng cách đọc kỹ tình huống STT Nguy cơ Giải thích lOMoAR cPSD| 46342576 1 Nhiễm mã độc từ email

- Do email có chứa mã độc nên người sử dụng có thể bị nhiễm

mã độc khi mở email này 2

Nhiễm mã độc từ các tệp tin

- Do các tệp tin đính kèm có chứa mã độc nên người sử dụng download

có thể bị nhiễm mã độc khi mở các file download từ email để sử dụng 3

Nhiễm mã độc khi đọc các

- Do các tệp tin link có chứa mã độc nên người sử dụng có thể

tin nhắn điện tử có đường

bị nhiễm mã độc khi mở các link/file/ các tin nhắn qua các link và vô tình click các

công cụ chat, nhắn tin, … link này 4

Nhiễm mã độc khi vô tình

- Do các tệp tin, hoặc các phần mềm có chứa mã độc nên người click các link trong quá

sử dụng có thể bị nhiễm mã độc khi mở các link/file/ phần trình duyệt web, hoặc

mềm lạ không có bản quyền, không rõ nguồn gốc hoặc giả download các phần mềm, mạo, … sử dụng các phần mềm

không rõ nguồn gốc hoặc không bản quyền 5 … - …

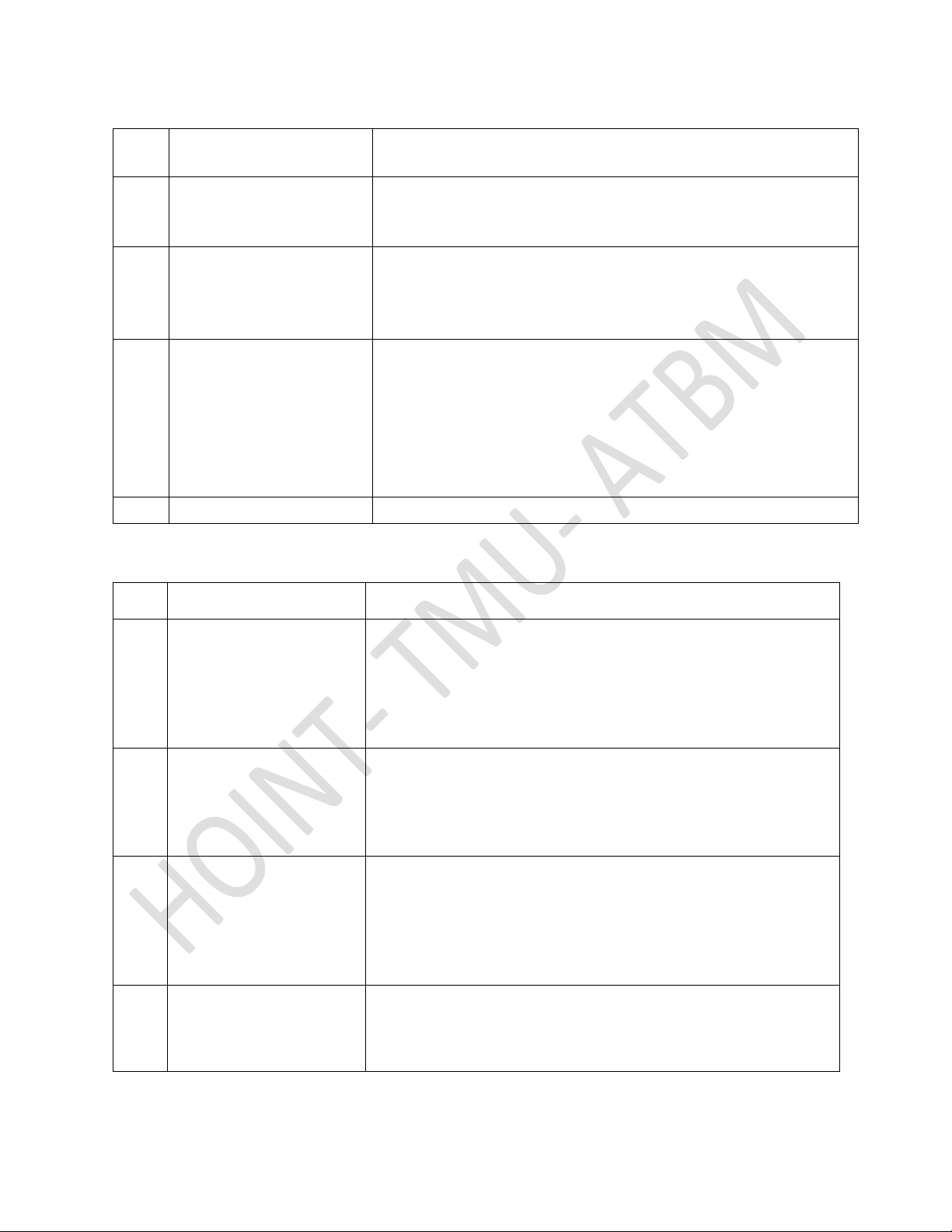

Có bao nhiêu nguy cơ thì đưa ra chừng đó giải pháp cho mỗi nguy cơ Giải pháp: STT Nguy cơ Giải pháp 1 Nhiễm mã độc từ email

- Kiểm tra kỹ email và xác nhận lại các email nhận được

trước khi mở, nên bật phần mềm quét mã độc từ email trước

khi mở các email lạ, các email chưa từng nhận trước đó cần

xác minh với người gửi trước khi mở. Nếu có bất kỳ nghi

ngờ nào cần bật chế quét mã độc, quét spyware trước khi mở 2

Nhiễm mã độc từ các tệp

- Chỉ sử dụng các tập tin từ các nguồn rõ ràng, khuyến cáo tin download

dùng các tập tin ít dính mã độc như file .rar, .zip, file pdf.

Các tập tin văn phòng, các tập tin thực thi .exe hoặc đuôi

khác cần xác minh rõ nguồn gốc trước khi mở. Bât chế độ

quét tự động khi mở các file có nghi ngờ 3

Nhiễm mã độc khi đọc các

- Xác minh rõ các đường link hoặc các địa chỉ web có chứng

tin nhắn điện tử có đường

thực trước khi clik. Chỉ sử dụng các link có green cer hoặc link và vô tình click các

các link quen thuộc, an toàn đã từng sử dụng. Hạn chế click link này

trong app tin nhắn hoặc các hệ thống trả lời tự động. Các

link lạ cần xác minh rõ nguồn gốc trước khi mở và Bật chế

độ quét tự động khi mở các file có nghi ngờ 4

Nhiễm mã độc khi vô tình

- Chỉ sử dụng các tập tin từ các nguồn rõ ràng, khuyến cáo click các link trong quá

dùng các tập tin ít dính mã độc như file .rar, .zip, file pdf. trình duyệt web, hoặc

Các tập tin văn phòng, các tập tin thực thi .exe hoặc đuôi download các phần mềm, lOMoAR cPSD| 46342576 sử dụng các phần mềm

- khác cần xác minh rõ nguồn gốc trước khi mở. Bât chế độ

không rõ nguồn gốc hoặc

quét tự động khi mở các file có nghi ngờ không bản quyền

Tạo thói quen kiểm tra các địa chỉ và các phần mềm an toàn

trước khi sử dụng. Nên mở chế độ Explorer thay vì click

đúp vào các file để hệ điều hành tự động kiểm tra và hạn

chế bị lây nhiêm dựa trên các sự kiện. …. - HẾT.