Preview text:

TRƯỜNG ĐẠI HỌC THƯƠNG MẠI

HỌC KỲ I NĂM HỌC 2024 – 2025

(Phần dành cho sinh viên/ học viên)

Bài thi học phần: Thương mại điện tử căn bản

Số báo danh: ………18……………………….

………………………….………………………... Mã số SV/HV: ……23D210101……….……

Mã số đề thi: …15………………….…………

Lớp: ………241_PCOM0111_13…………

Ngày thi: …28/12/2024 Tổng số trang: …4…

Họ và tên: ……Nguyễn Xuân Dũng…….. Điểm kết luận:

GV chấm thi 1: …….………………………......

GV chấm thi 2: …….………………………...... Bài làm SV/HV không được viết vào Câu 1: cột này)

Nhà bán lẻ điện tử là cửa hàng ảo bán lẻ trực tuyến (virtual storefront, E- Điểm từng câu,

shop, E-tailer), bao gồm mọi hình thức và qui mô, từ những cửa hàng rất lớn diểm thưởng (nếu có) và điểm

tới các cửa hàng nhỏ bé mang tính chất địa phương. Loại hình đầu tiên của toàn bài

của mô hình kinh doanh này là Người bán hàng ảo. Ở loại hình này, các công GV chấm 1:

ty chỉ hoạt động riêng trong thế giới ảo, không có bất cứ một cửa hàng truyền Câu 1: ……… điểm

thống nào. Đây là phiên bản trực tuyến của cửa hàng bán lẻ, nơi khách hàng Câu 2: ……… điểm

có thể mua sắm hàng hoá ngay tại nhà hoặc công sở vào bất cứ thời gian nào ………………….

trong ngày. Amazon.com, iBaby.com và MarthaStewart.com là các ví dụ điển ………………….

hình của mô hình này. Loại hình thứ hai là Cú nhấp và vữa hồ (Click and Cộng …… điểm

mortar hay Click and brick). Ở loại hình này, các cửa hàng bán lẻ trực tuyến

là các chi nhánh của các cửa hàng gạch vữa đã và đang tồn tại và cũng bán GV chấm 2:

kinh doanh các hàng hoá tương tự. Các công ty như JCPenney, Barnes & Câu 1: ……… điểm

Noble, Wal-Mart và Staples là những ví dụ điển hình về mô hình cửa hàng Câu 2: ……… điểm

bán lẻ trực tuyến được xây dựng trên cơ sở các cửa hàng truyền thống sẵn có ………………….

của công ty. Ngoài ra, cũng còn một số mô hình bán lẻ trực tuyến khác như ………………….

các phiên bản trực tuyến của danh sách thư tín trực tiếp (LandsEnd.com), các Cộng …… điểm

phố buôn bán trực tuyến (Fashionmall.com) và các nhà sản xuất trực tiếp bán

hàng trực tuyến (Dell.com).

Họ tên SV/HV: …Nguyễn Xuân Dũng…… - Mã LHP:.....241_PCOM0111_13.... Trang 1/4 Câu 2:

An toàn trong thương mại điện tử được hiểu là an toàn thông tin trao đổi giữa các chủ thể

tham gia giao dịch, an toàn cho các hệ thống (hệ thống máy chủ thương mại và các thiết bị đầu

cuối, đường truyền…) không bị xâm hại từ bên ngoài hoặc có khả năng chống lại những tai hoạ,

lỗi và sự tấn công từ bên ngoài.

Trong thương mại điện tử, khi đi mua hàng, người mua có thể gặp những rủi ro như không

nhận được những hàng hoá mà mình đã mua và thanh toán. Nguy hiểm hơn, khách hàng có thể

bị những kẻ xấu lấy cắp tiền trong lúc mua sắm. Nếu là người bán hàng, thì có thể không nhận

được tiền thanh toán. Thậm chí, kẻ xấu có thể lấy trộm hàng hoá, hoặc có những hành vi lừa đảo

như thanh toán bằng thẻ tín dụng ăn cắp được hoặc bằng tiền giả, v.v.. Nhìn chung, tất cả các

loại tội phạm diễn ra trong môi trường thương mại truyền thống đều xuất hiện trong thương mại

điện tử dưới nhiều hình thức tinh vi và phức tạp hơn. Trong khi đó, việc giảm các rủi ro trong

thương mại điện tử là một quá trình phức tạp liên quan đến nhiều công nghệ mới, nhiều thủ tục

và các chính sách tổ chức, liên quan đến những đạo luật mới và những tiêu chuẩn công nghệ mới.

Các chuyên gia an ninh phân biệt hai loại tấn công - tấn công phi kỹ thuật và tấn công kỹ

thuật. Tấn công phi kỹ thuật là tấn công trong đó kẻ tấn công sử dụng các mánh khóe lừa gạt

hoặc một hình thức thuyết phục nào đó làm cho người bị tấn công tiết lộ thông tin nhậy cảm

hoặc thực hiện các hành động nào đó có thể làm tổn thương đến an ninh của mạng. Tấn công

kiểu phishing cũng thuộc loại tấn công phi kỹ thuật. Trong tấn công kỹ thuật, ngược lại, kẻ tấn

công sử dụng hiểu biết về phần mềm và hệ thống để làm tổn thương các hệ thống TMĐT. Virus

máy tính là một ví dụ của tấn công kỹ thuật. Thông thường, các cuộc tấn công kết hợp cả tấn

công phi kỹ thuật và tấn công kỹ thuật. Ví dụ, kẻ xâm nhập có thể sử dụng một công cụ tự động

hóa để đưa một thông điệp vào một dịch vụ gửi thông điệp tức thời. Thông điệp này có thể tạo

cơ hội cho việc tải phần mềm mong muốn tới người đọc (phần mềm tải nhạc hoặc video). Khi

người đọc tin tưởng tải phần mềm nguy hiểm về, phần mềm này sẽ tự động chạy trên máy tính

của anh ta, tạo điều kiện cho kẻ xâm nhập kiểm soát được máy tính và thực hiện các cuộc tấn công kỹ thuật.

Họ tên SV/HV: …Nguyễn Xuân Dũng…… - Mã LHP:.....241_PCOM0111_13.... Trang 2/4

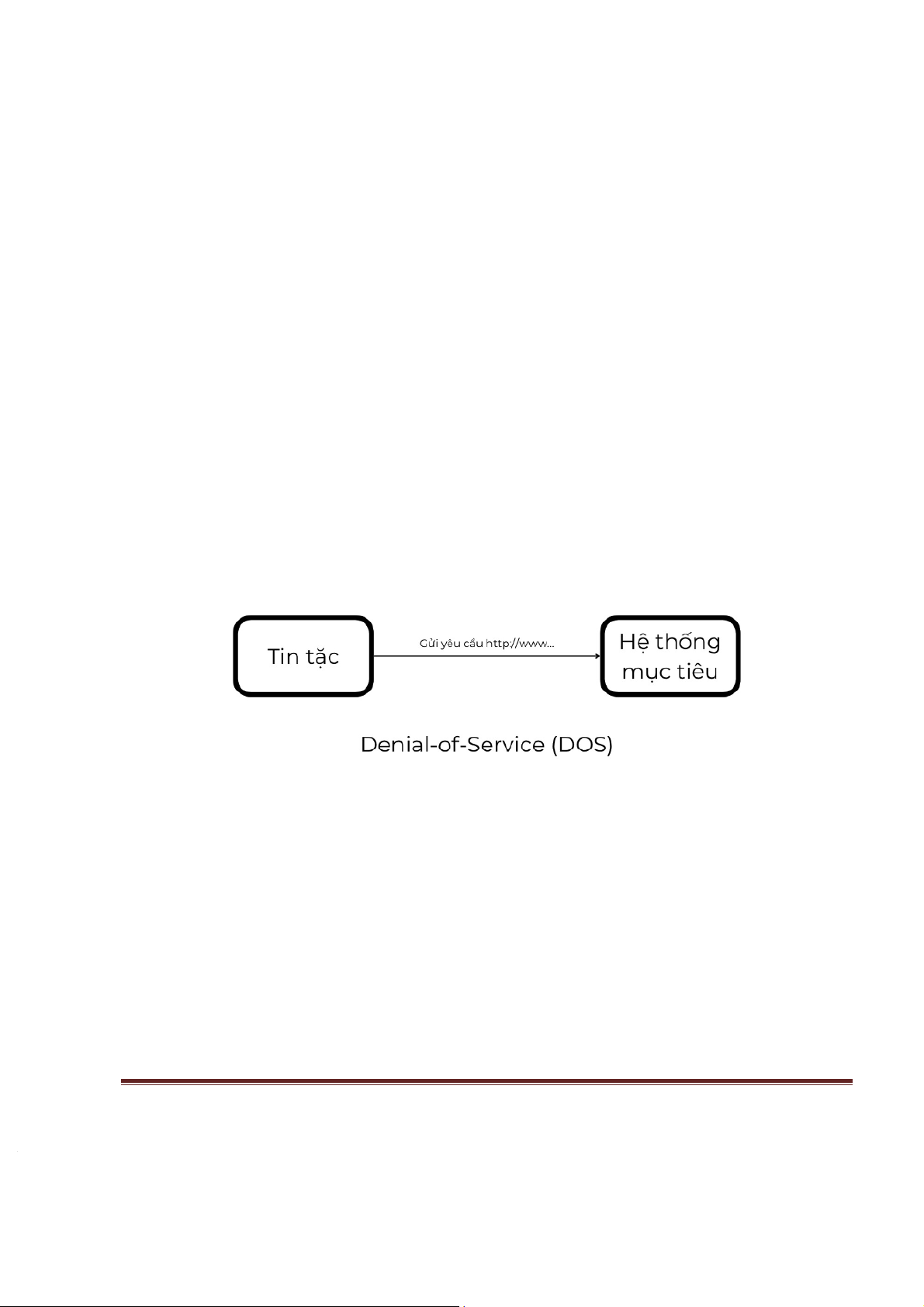

Tấn công DoS (Denial of Service)

Định nghĩa: Là một cuộc tấn công mạng nhằm làm quá tải một máy chủ hoặc một

dịch vụ cụ thể, khiến nó không thể phục vụ các yêu cầu hợp lệ từ người dùng khác. Cách thức:

oGửi một lượng lớn yêu cầu: Kẻ tấn công gửi một lượng lớn các yêu cầu đến máy

chủ mục tiêu trong một khoảng thời gian ngắn, làm quá tải tài nguyên hệ thống của máy chủ.

oTấn công vào các lỗ hổng: Kẻ tấn công lợi dụng các lỗ hổng bảo mật trong phần

mềm hoặc hệ điều hành để gửi các yêu cầu đặc biệt, làm cho máy chủ bị treo hoặc sập. Đặc điểm:

oNguồn tấn công duy nhất: Thường chỉ sử dụng một máy tính hoặc một vài máy

tính để thực hiện tấn công.

oDễ phát hiện: Do có nguồn gốc tấn công rõ ràng nên dễ dàng phát hiện và ngăn chặn.

oTác động: Gây ảnh hưởng đến một máy chủ hoặc dịch vụ cụ thể.

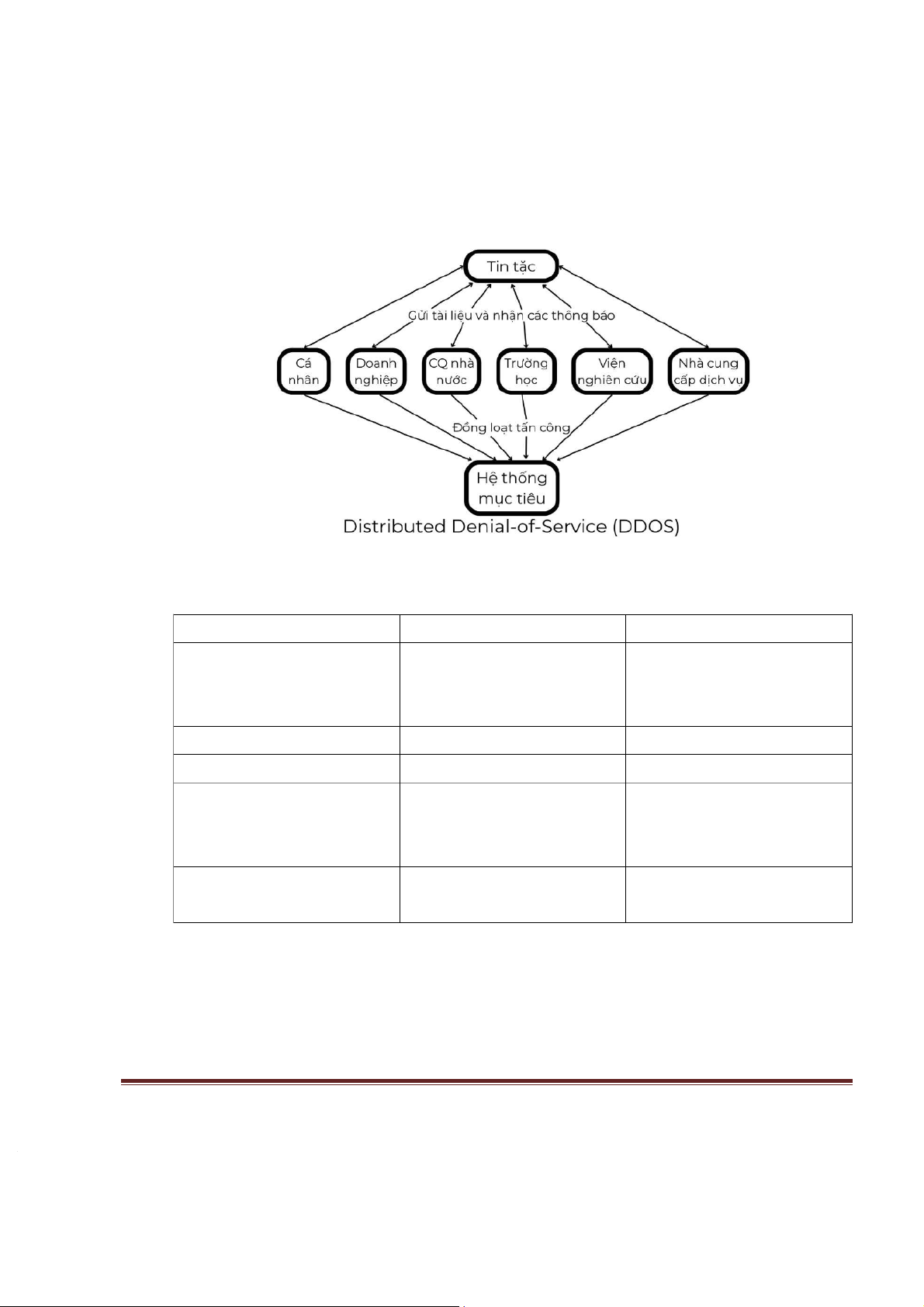

Tấn công DDoS (Distributed Denial of Service)

Định nghĩa: Là một dạng tấn công DoS, nhưng sử dụng nhiều máy tính bị nhiễm

mã độc (botnet) để tấn công một mục tiêu duy nhất. Cách thức:

oSử dụng botnet: Kẻ tấn công kiểm soát một mạng lưới lớn các máy tính bị nhiễm

mã độc (botnet) để cùng lúc gửi một lượng lớn yêu cầu đến máy chủ mục tiêu.

oPhân tán nguồn tấn công: Vì sử dụng nhiều máy tính khác nhau để tấn công nên

rất khó xác định nguồn gốc thực sự. Đặc điểm:

Họ tên SV/HV: …Nguyễn Xuân Dũng…… - Mã LHP:.....241_PCOM0111_13.... Trang 3/4

oNhiều nguồn tấn công: Sử dụng hàng trăm, hàng ngàn hoặc thậm chí hàng triệu máy tính để tấn công.

oKhó phát hiện: Do nguồn tấn công phân tán nên rất khó phát hiện và ngăn chặn.

oTác động lớn: Gây ảnh hưởng nghiêm trọng đến các dịch vụ trực tuyến lớn, làm tê

liệt các website, hệ thống ngân hàng, cơ sở hạ tầng quan trọng.

Bảng so sánh chi tiết: Tính năng Tấn công DoS Tấn công DDoS Nguồn tấn công

Một hoặc một vài máy tính Hàng trăm, hàng ngàn hoặc thậm chí hàng triệu máy tính (botnet) Độ phức tạp Thấp Cao Khó phát hiện Dễ Khó Tác động

Gây ảnh hưởng đến một Gây ảnh hưởng nghiêm

máy chủ hoặc dịch vụ cụ trọng đến các dịch vụ trực thể tuyến lớn Khả năng phục hồi Dễ dàng phục hồi

Khó phục hồi, cần nhiều biện pháp kỹ thuật ---Hết---

Họ tên SV/HV: …Nguyễn Xuân Dũng…… - Mã LHP:.....241_PCOM0111_13.... Trang 4/4