Preview text:

TRƯỜNG ĐẠI HỌC THƯƠNG MẠI

HỌC KỲ 1 NĂM HỌC 2024 2025 –

(Phần dành cho sinh viên/ học viên) Bài thi h c

ọ phần: Thương mại điện tử căn bả n Số báo danh: 101 Mã s ố t đề hi: 19 Mã s S ố V/HV: 23D190142

Ngày thi: 04/01/2025 T n ổ g s t ố rang: 7 Lớp: K59S3

Họ và tên: Nguyễn Thị Tuyết

Điểm kết luận: GV ch m ấ thi 1:

…….………………………...... GV ch m ấ thi 2:

…….………………………...... Bài làm SV/HV không được viết vào

Câu 1: Phân tích mục tiêu giá trị và mô hình doanh thu của mô hình kinh cột này)

doanh điện tử? Theo em, để xây dựng mục tiêu giá trị, mô hình doanh thu hiệu

quả doanh nghiệp thương mại điện tử cần chú ý những gì? Phân tích và lấy ví Điểm từng câu, dụ minh họa. diểm thưởng (nếu có) và điểm toàn bài

1. Phân tích mục tiêu giá trị: GV chấm 1:

- Khái niệm: Mục tiêu giá trị của một doanh nghiệp là điểm cốt yếu của mô Câu 1: ……… điểm

hình kinh doanh. Mục tiêu giá trị được hiểu là cách thức để sản phẩm hay dịch

vụ của một doanh nghiệp đáp ứng được nhu cầu của khách hàng. Câu 2: ……… điểm

- Để phân tích mục tiêu giá trị, doanh nghiệp cần trả lời các câu hỏi sau: …………………. +

Tại sao khách hàng lựa chọn doanh nghiệp để tiến hành giao ………………….

dịch thay vì lựa chọn một doanh nghiệp khác?

Cộng …… điểm +

Những điều gì doanh nghiệp có thể cung cấp cho khách hàng

trong khi các doanh nghiệp khác không có hoặc khong thể cung cấp?

- Đứng từ góc độ khách hàng, thành công của mục tiêu giá trị bao gồm: sự GV chấm 2:

nhân hóa, cá biệt hóa của các sản phẩm mà doanh nghiệp cung cấp, giảm bớt Câu 1: ……… điểm

chi phí tìm kiếm sản phẩm, so sánh giá, sự thuận tiện trong giao dịch thông Câu 2: ……… điểm

qua quá trình quản lý phân phối sản phẩm. - ………………….

Khi xây dựng mục tiêu giá trị doanh nghiệp thương mại điện tử cần lưu ý: ………………….

Cộng …… điểm

Họ tên SV/HV: Nguyễn Thị Tuyết - Mã LHP: 241_PCOM0111_08 Trang 1/7 +

Mục tiêu kinh doanh phải được xác định một cách rõ ràng và chi tiết. Cụ thể hóa

mục tiêu giúp tránh sự mơ hồ và dễ dàng triển khai các chiến lược đạt được mục tiêu đó. +

Hiểu rõ nhu cầu khách hàng: Phân tích hành vi và sở thích của khách hàng để tạo ra giá trị phù hợp. +

Tối ưu hóa trải nghiệm người dùng: Giao diện dễ sử dụng, quy trình mua sắm nhanh

chóng và chính sách giao hàng linh hoạt. +

Giá trị cạnh tranh: Cung cấp sản phẩm chất lượng với mức giá hợp lý và các chương

trình khuyến mãi hấp dẫn. +

Chăm sóc khách hàng xuất sắc: Dịch vụ hỗ trợ 24/7 và phản hồi nhanh chóng giúp giữ chân khách hàng.

- Ví dụ minh họa shopee:

Shopee xây dựng mục tiêu giá trị dựa trên yếu tố tiện lợi và giá trị tối ưu, thông

qua việc cung cấp một nền tảng dễ sử dụng, với giao diện đơn giản giúp người dùng

dễ dàng tìm kiếm và mua sắm. Các chương trình giảm giá và khuyến mãi thường

xuyên, đặc biệt là Flash Sale, giúp người tiêu dùng tiết kiệm chi phí. Chính sách

giao hàng nhanh (Shopee Express) và dịch vụ khách hàng 24/7 là các yếu tố làm

tăng giá trị trải nghiệm cho người tiêu dùng.

2. Phân tích mô hình doanh thu:

- Khái niệm: Mô hình doanh thu là cách thức để doanh nghiệp có doanh thu, tạo ra lợi nhuận.

Một trong những chức năng quan trọng của một tổ chức kinh doanh là tạo ra lợi nhuận. +

Tuy nhiên, bản thân lợi nhuận chưa đủ để khẳng định sự thành công của một doanh

nghiệp. Một trong doanh nghiệp được xem là kinh doanh thành công cần tạo ra mức lợi

nhuận lớn hơn các hình thức đầu tư khác. Bằng không doanh nghiệp khó có thể tồn tại. +

Thí dụ, một doanh nghiệp bán lẻ máy tính cá nhân, nhận thanh toán tiền mặt hoặc

thẻ tín dụng. Nếu một thương vụ xảy ra, doanh nghiệp sẽ có doanh thu. Nếu khoản thu này

lớn hơn các chi phí bỏ ra, doanh nghiệp sẽ có lợi nhuận. +

Tuy nhiên, để có thể thực hiện các hoạt động kinh doanh doanh nghiệp phải đầu tư

vốn (vay vốn hoặc tự bỏ vốn) tức là doanh nghiệp phải tính đến chi phí vốn. Vì thế lợi

nhuận mà doanh nghiệp thu được từ hoạt động kinh doanh trên phải là khoản thu lớn hơn chi phí vốn. +

Doanh nghiệp chỉ có thể tiếp tục kinh doanh nếu việc đầu tư mang lại cho doanh

nghiệp lợi nhuận cao hơn các hình thức đầu tư khác. +

Hiện nay, trong kinh doanh thương mại điện tử có năm mô hình doanh thu phổ biến

nhất là: mô hình quảng cáo, mô hình phí đăng ký thuê bao, mô hình phí giao dịch, mô hình

bán hàng và mô hình phí liên kết.

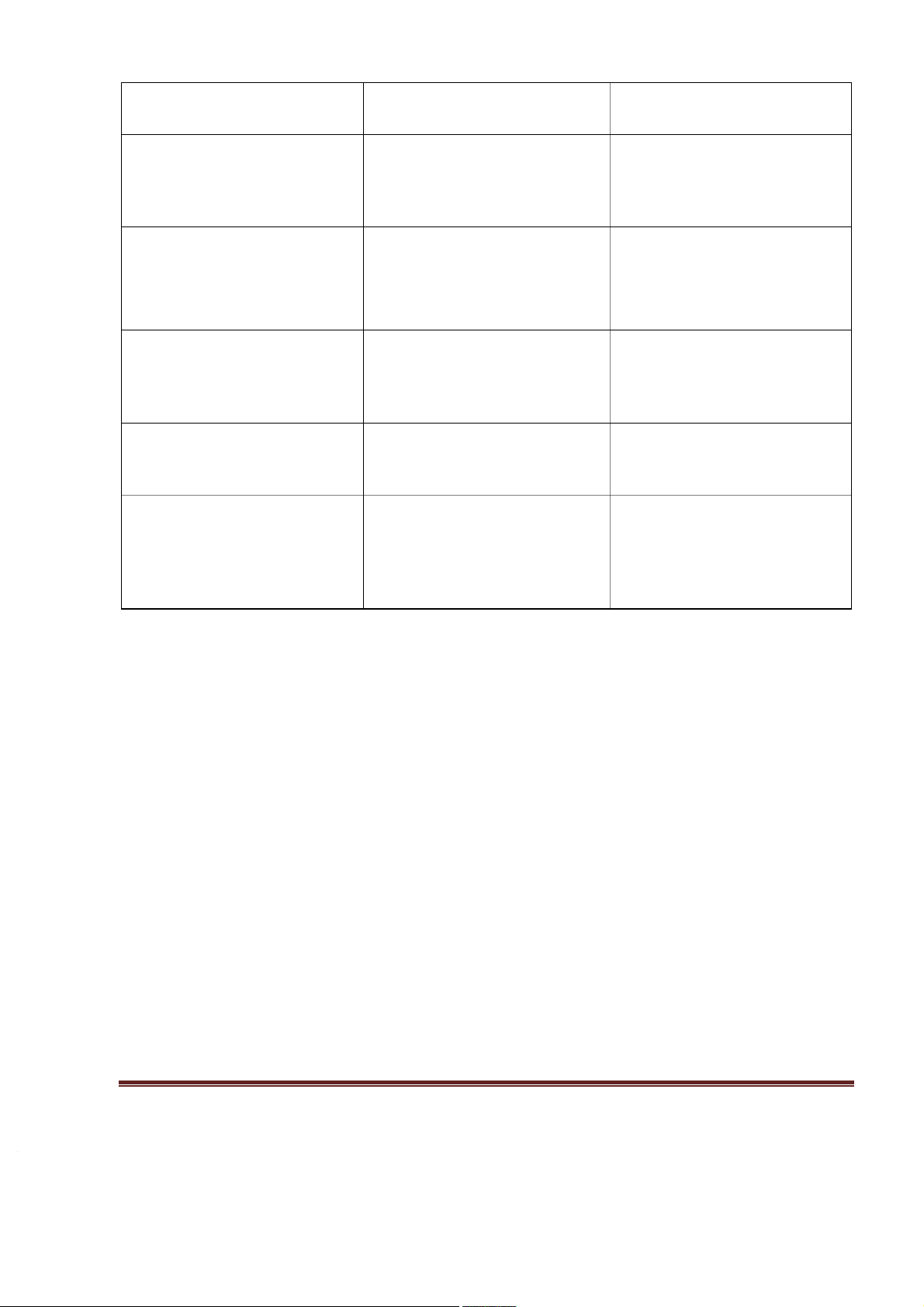

Họ tên SV/HV: Nguyễn Thị Tuyết - Mã LHP: 241_PCOM0111_08 Trang 2/7 MHDT Thí dụ

Nguồn doanh thu

Thu phí từ những người Quảng cáo Yahoo.com

quảng cáo trả cho các quảng cáo của mình WSJ.com

Thu phí từ những người đăng Đăng ký Consumerreports.org

ký trả cho việc truy cập các Sportsline.com nội dung và dịch vụ Phí giao d eBay.com

Thu phí (hoa hồng) khi thực ịch E-Trade.com

hiện các giao dịch mua bán Bán hàng Amazon.com

Bán hàng hoá, thông tin và Salesforce.com dịch vụ Thu phí dẫn khách hàng, Liên k

hoặc phần trăm trên doanh ết MyPoints.com

thu bán hàng trên cơ sở liên kết

- Để xây dựng mô hình doanh thu hiệu quả doanh nghiệp thương mại điện tử cần lưu ý: +

Xác định đúng loại mô hình doanh thu áp dụng với doanh nghiệp của mình.

Có thể kết hợp nhiều mô hình doanh thu để tăng lợi nhuận cho doanh nghiệp. +

Hiểu rõ khách hàng: Nghiên cứu nhu cầu và hành vi khách hàng để tạo chiến

lược tiếp cận phù hợp. +

Chiến lược giá và khuyến mãi hợp lý: Cung cấp giá cả cạnh tranh, giảm giá

và ưu đãi hấp dẫn để thu hút khách hàng. +

Tối ưu hóa marketing và dịch vụ khách hàng: Sử dụng digital marketing hiệu

quả và cung cấp dịch vụ hỗ trợ khách hàng xuất sắc để tạo lòng tin và tăng doanh thu.

- Ví dụ minh họa Amazon:

Một ví dụ điển hình về mô hình doanh thu hiệu quả trong thương mại điện tử là

Amazon. Amazon áp dụng mô hình B2C, kết hợp dịch vụ Prime subscription và

Marketplace cho phép bên thứ ba bán hàng trên nền tảng. Họ kiếm tiền từ việc bán

hàng trực tiếp, thu phí từ các nhà bán lẻ và phí thành viên Prime. Amazon tối ưu hóa

trải nghiệm người dùng với giao diện dễ sử dụng, dịch vụ giao hàng nhanh và hệ thống

logistics mạnh mẽ. Nhờ vào các chiến lược này, Amazon duy trì doanh thu ổn định và

trở thành nền tảng thương mại điện tử hàng đầu thế giới.

Họ tên SV/HV: Nguyễn Thị Tuyết - Mã LHP: 241_PCOM0111_08 Trang 3/7

Câu 2: Phân tích những nguy cơ tấn công thương mại điện tử? Trình bày đặc điểm

hình thức tấn công phi kỹ thuật và kỹ thuật trong thương mại điện tử? Theo em người

sử dụng cần phải làm gì để bảo vệ mình khi tham gia vào các giao dịch thương mại điện tử?

1. Phân tích những nguy cơ tấn công thương mại điện tử

Các chuyên gia an ninh phân biệt 2 loại tấn công- tấn công kỹ thuật và tấn công phi kỹ thuật.

- Các hình thức tấn công phi kỹ thuật:

• Khái niệm: là tấn công trong đó kẻ tấn công sử dụng các mánh khóe lừa gạt hoặc

một hình thức thuyết phục nào đó làm cho người bị tấn công tiết lộ thông tin nhậy

cảm hoặc thực hiện các hành động nào đó có thể làm tổn thương đến an ninh của mạng.

• Tấn công kiểu phishing cũng thuộc loại tấn công phi kỹ thuật: Kẻ tấn công giả mạo

các tổ chức uy tín, gửi email lừa đảo để dụ dỗ người nhận cung cấp thông tin cá

nhân hoặc thông tin tài chính. Khi người dùng tin tưởng và thực hiện theo yêu cầu

(như mở tệp đính kèm hoặc truy cập liên kết), chúng có thể đánh cắp tài khoản, mật

khẩu hoặc thông tin tài chính của người dùng.

- Các hình thức tấn công phi kỹ thuật:

• Khái niệm: là sự tấn công sử dụng phần mềm và các hệ thống tri thức hay kinh

nghiệm chuyên môn tấn công vào các hệ thống để làm tổn thương các hệ thống thương mại điện tử.

• Virus máy tính là một ví dụ của tấn công kỹ thuật: Kẻ tấn công có thể lây lan virus

vào các hệ thống thương mại điện tử, gây hại cho các máy tính của người dùng và

hệ thống của doanh nghiệp.

• Thông thường, các cuộc tấn công kết hợp cả tấn công phi kỹ thuật và tấn công kỹ

thuật. Ví dụ, kẻ xâm nhập có thể sử dụng một công cụ tự động hóa để đưa một thông

điệp vào một dịch vụ gửi thông điệp tức thời. Thông điệp này có thể tạo cơ hội cho

việc tải phần mềm mong muốn tới người đọc (phần mềm tải nhạc hoặc video). Khi

người đọc tin tưởng tải phần mềm nguy hiểm về, phần mềm này sẽ tự động chạy

trên máy tính của anh ta, tạo điều kiện cho kẻ xâm nhập kiểm soát được máy tính

và thực hiện các cuộc tấn công kỹ thuật.

2. Trình bày đặc điểm hình thức tấn công phi kỹ thuật và kỹ thuật trong thương mại

điện tử?

2.1. Đặc điểm hình thức tấn công phi kỹ thuật.

- Lừa gạt người dùng: +

Kẻ tấn công sử dụng các mánh khóe và phương thức thuyết phục để dụ dỗ

người dùng tiết lộ thông tin nhạy cảm hoặc thực hiện các hành động có thể làm tổn hại đến hệ thống. +

Ví dụ: kẻ tấn công có thể gửi thư điện tử giả mạo từ một tổ chức hợp pháp

(như đội hỗ trợ kỹ thuật) và yêu cầu người nhận mở file đính kèm (file có thể chứa mã độc).

- Dựa vào sự sơ suất hoặc thiếu hiểu biết của người dùng:

Họ tên SV/HV: Nguyễn Thị Tuyết - Mã LHP: 241_PCOM0111_08 Trang 4/7

Quyết định của người dùng có thể quyết định tấn công thành công hay không. Nếu

người dùng mở file đính kèm trong thư điện tử giả mạo hoặc tiết lộ thông tin nhạy

cảm, kẻ tấn công có thể xâm nhập vào hệ thống mà không cần sử dụng kỹ năng kỹ thuật.

- Hai loại tấn công phi kỹ thuật: +

Dựa trên con người: Kẻ tấn công có thể giả danh là nhân viên hỗ trợ IT hoặc

cấp trên để yêu cầu thông tin mật, như mật khẩu, từ người dùng hoặc nhân viên trong tổ chức. +

Dựa trên máy tính: Kẻ tấn công sử dụng các địa chỉ thư điện tử giả hoặc làm

chệch hướng các liên kết web để lừa người dùng truy cập vào website giả mạo, thu

thập thông tin từ khách hàng hoặc làm thay đổi các đơn hàng.

- Đe dọa tính toàn vẹn và xác thực giao dịch: +

Các hành vi lừa đảo không chỉ ảnh hưởng đến thông tin nhạy cảm mà còn

làm thay đổi nội dung các giao dịch, ví dụ như thay đổi số lượng hàng hóa, tên mặt

hàng trong các đơn đặt hàng, dẫn đến việc doanh nghiệp phải chịu hậu quả về uy tín và chi phí. +

Những hành vi này có thể khiến các giao dịch thương mại điện tử trở nên

khó xác định, làm giảm tính xác thực của các giao dịch và gây mất niềm tin giữa

khách hàng và doanh nghiệp.

Tóm lai, tấn công phi kỹ thuật chủ yếu dựa vào việc lừa gạt và thuyết phục người

dùng thực hiện các hành động sai lầm, thay vì dựa vào kỹ năng phần mềm hay

kỹ thuật, và nó có thể gây thiệt hại lớn cho hệ thống thương mại điện tử thông

qua việc làm giả các giao dịch hoặc thay đổi thông tin khách hàng.

2.2. Đặc điểm hình thức tấn công kỹ thuật:

- Sự tấn công sử dụng phần mềm và các hệ thống tri thức hay kinh nghiệm chuyên môn tấn công vào các hệ thống.

- Cần dùng các biện pháp, các công cụ phần cứng và phần mềm để đối phó

- Xét trên góc độ công nghệ, có 3 bộ phận rất dễ bị tấn công và tổn thương khi thực hiện các

giao dịch thương mại điện tử, đó là hệ thống của khách hàng, máy chủ của doanh nghiệp

và đường dẫn thông tin.

- Có bảy dạng tấn công nguy hiểm nhất đối với an toàn của các website và các giao dịch

thương mại điện tử, bao gồm: các đoạn mã nguy hiểm, tin tặc và các chương trình phá

hoại, trộm cắp/ gian lận thẻ tín dụng, lừa đảo, khước từ phục vụ, nghe trộm và sự tấn công

từ bên trong doanh nghiệp.

o Các đoạn mã nguy hiểm: +

Vi rút (Virus) : Những chương trình hay đoạn mã được thiết kế để tự nhân

bản và sao chép chính nó vào các đối tượng lây nhiễm khác +

Sâu máy tính (worm): Một dạng mã độc có khả năng tự nhân bản, tự tấn

công và tự tìm cách lan truyền qua hệ thống mạng +

Con ngựa thành Tơ roa (Trojan horse): Một chương trình xuất hiện với

những chức năng hữu dụng nhưng nó bao gồm các chức năng ẩn có các nguy cơ về an ninh.

Họ tên SV/HV: Nguyễn Thị Tuyết - Mã LHP: 241_PCOM0111_08 Trang 5/7 +

Phần mềm quảng cáo (Adware): thường đính kèm với những mẩu quảng cáo

nhỏ, chúng thường được phân phát dưới hình thức phần mềm miễn phí hay phiên

bản dùng thử và thu thập thông tin hành vi người dùng. +

Phần mềm gián điệp (Spyware): Một dạng mã độc nhằm theo dõi những hoạt

động của người dùng và gửi dữ liệu tới người điều khiển chúng để phục vụ cho mục

đích riêng của họ. Đây là một biến thể của phần mềm quảng cáo. +

Mã độc tống tiền (Ransomware): một loại mã độc được dùng để ngăn chặn

người dùng truy cập dữ liệu và sử dụng máy tính. Để lấy lại dữ liệu và quyền kiểm

soát máy tính, nạn nhân cần chuyển tiền cho tin tặc.

o Tin tặc và các chương trình phá hoại: Tin tặc là những người truy cập trái phép vào

hệ thống máy tính để gây hại hoặc lợi dụng điểm yếu bảo mật. Mục tiêu của họ có

thể là phá hoại, lấy cắp dữ liệu hoặc thực hiện các cuộc tấn công chính trị. Tuy

nhiên, cũng có những hacker "tốt" giúp phát hiện và sửa chữa lỗ hổng bảo mật mà

không gây thiệt hại.Kẻ trộm trên mạng: Một dạng của chương trình nghe trộm, giám

sát sự di chuyển của thông tin trên mạng.

o Tấn công từ bên trong doanh nghiệp:

Trong kinh doanh, mối đe dọa an toàn không chỉ đến từ bên ngoài mà còn có thể từ

chính nhân viên trong doanh nghiệp. Trong thương mại điện tử, một số website và

doanh nghiệp đã bị tấn công và chịu thiệt hại lớn do nhân viên lợi dụng quyền truy

cập để đánh cắp thông tin cá nhân hoặc dữ liệu tín dụng của khách hàng. Hành vi

này có thể nghiêm trọng hơn các cuộc tấn công từ bên ngoài, đặc biệt nếu biện pháp

bảo mật không đủ mạnh.

Một ví dụ là trường hợp của Joe Oquendo, chuyên gia bảo mật của

Collegeboardwalk.com, người đã lợi dụng quyền hạn để cài đặt chương trình nghe

trộm và đánh cắp mật khẩu từ hệ thống của Five Partners, dẫn đến các vụ tấn công vào các công ty khác.

o Gian lận thẻ tín dụng: Gian lận thẻ tín dụng trong thương mại điện tử thường xảy

ra khi thông tin thẻ bị đánh cắp hoặc lộ ra, cho phép tội phạm mạo danh khách hàng

để thực hiện giao dịch trái phép. Các tệp dữ liệu thẻ tín dụng là mục tiêu tấn công

của tin tặc. Ngoài ra, khách hàng quốc tế có thể phủ nhận đơn hàng, gây khó khăn

cho người bán trong việc xác minh giao dịch.

o Khước từ phục vụ (DoS - Denial of Service): Sự khước từ phục vụ (DoS) là cuộc

tấn công của tin tặc khiến website ngừng hoạt động bằng cách làm tắc nghẽn mạng

hoặc tấn công từ nhiều máy tính khác nhau, gây quá tải hệ thống. Các cuộc tấn công

DoS không phá hủy dữ liệu nhưng gây gián đoạn lớn, ảnh hưởng đến doanh thu và

uy tín của các website thương mại điện tử.

Ví dụ, vào tháng 2-2000, các cuộc tấn công DoS đã khiến các website lớn như eBay,

Amazon, và CNN ngừng hoạt động trong nhiều giờ. Tìm ra biện pháp ngăn chặn

DoS vẫn là mục tiêu quan trọng trong bảo mật mạng.

o Kẻ trộm trên mạng:

Kẻ trộm trên mạng (sniffer) là chương trình giám sát và ghi lại thông tin di chuyển

trên mạng. Khi sử dụng hợp pháp, nó giúp phát hiện điểm yếu trong mạng, nhưng

nếu sử dụng cho mục đích xấu, nó trở thành mối nguy hiểm lớn. Tin tặc có thể sử

dụng sniffer để đánh cắp thông tin quan trọng như thư điện tử, dữ liệu kinh doanh

và báo cáo mật từ mạng.

Họ tên SV/HV: Nguyễn Thị Tuyết - Mã LHP: 241_PCOM0111_08 Trang 6/7

Xem lén thư tín điện tử là hành vi trộm cắp trên mạng, trong đó kẻ tấn công sử dụng

mã ẩn để giám sát các thông điệp thư điện tử, theo dõi toàn bộ các thông điệp chuyển

tiếp từ một email ban đầu. Điều này có thể gây nguy hiểm nếu thông tin bí mật

trong doanh nghiệp bị lộ và sử dụng bất hợp pháp. Trong thương mại điện tử, hành

vi này là mối đe dọa lớn đối với bảo mật dữ liệu kinh doanh, ảnh hưởng đến cả

doanh nghiệp và cá nhân tham gia.

Tóm lại, tấn công kỹ thuật chủ yếu dựa vào việc khai thác lỗ hổng trong phần

mềm, hệ thống và mạng để xâm nhập hoặc phá hoại hệ thống. Những tấn công

này có thể gây thiệt hại nghiêm trọng cho hệ thống thương mại điện tử, bao gồm

làm lộ thông tin cá nhân, ngừng hoạt động của website, hoặc chiếm quyền kiểm soát hệ thống.

3. Theo em người sử dụng cần phải làm gì để bảo vệ mình khi tham gia vào các giao

dịch thương mại điện tử?

o Chọn trang web uy tín: Trang web uy tín sẽ sử dụng giao thức bảo mật HTTPS,

giúp bảo vệ dữ liệu khi truyền tải. Chứng chỉ SSL cũng là yếu tố giúp xác nhận rằng

trang web là đáng tin cậy.

o Sử dụng phương thức thanh toán an toàn: Thanh toán qua thẻ tín dụng hoặc ví điện

tử cung cấp khả năng bảo vệ người tiêu dùng khi có sự cố. Các phương thức này

thường có chính sách hoàn tiền và bảo vệ người mua.

o Bảo vệ thông tin cá nhân: Không chia sẻ thông tin cá nhân quá mức khi mua sắm

trực tuyến để tránh bị lộ lọt. Sử dụng mật khẩu mạnh và thay đổi định kỳ để đảm

bảo tài khoản của bạn không bị xâm nhập.

o Cập nhật phần mềm và bảo mật thiết bị: Cập nhật phần mềm giúp vá các lỗ hổng

bảo mật và giảm nguy cơ bị tấn công. Đảm bảo thiết bị của bạn luôn an toàn, tránh

virus và phần mềm độc hại.

o Cảnh giác với giao dịch đáng ngờ: Nếu giá quá rẻ hoặc có dấu hiệu lạ, hãy kiểm

tra lại nguồn gốc của sản phẩm. Đừng nhấp vào các liên kết trong email không rõ

nguồn gốc để tránh bị lừa đảo.

o Kích hoạt xác thực hai yếu tố (2FA): Xác thực hai yếu tố tạo thêm lớp bảo mật,

giảm thiểu rủi ro bị tấn công tài khoản. Ngay cả khi mật khẩu bị lộ, hacker cũng

không thể truy cập vào tài khoản của bạn.

o Lưu giữ biên lai và thông tin giao dịch: Giữ lại hóa đơn và các thông tin giao dịch

sẽ giúp bạn giải quyết khiếu nại hoặc yêu cầu hoàn tiền. Các chứng từ này cũng là

bằng chứng quan trọng nếu gặp vấn đề với giao dịch.

o Báo cáo gian lận: Nếu phát hiện hành vi lừa đảo, hãy báo ngay cho cơ quan chức

năng hoặc nền tảng thương mại điện tử. Việc này giúp bảo vệ cộng đồng và ngừng

hành vi xâm phạm quyền lợi người tiêu dùng. ---Hết---

Họ tên SV/HV: Nguyễn Thị Tuyết - Mã LHP: 241_PCOM0111_08 Trang 7/7