Preview text:

Bài 8: Thiết kế bảo mật Mục tiêu bài học:

1. Giải thích được mô hình C-I-A(confidentiality, integrity, availability) trong

thiết kế bảo mật cho hệ thống.

2. Áp dụng mô hình A-A-A(authentication, authorization, accounting) trong

thiết kế bảo mật cho hệ thống.

3. TK và đánh giá được cac giải pháp bảo mật dựa trên mô hình C-I-A và A- A-A

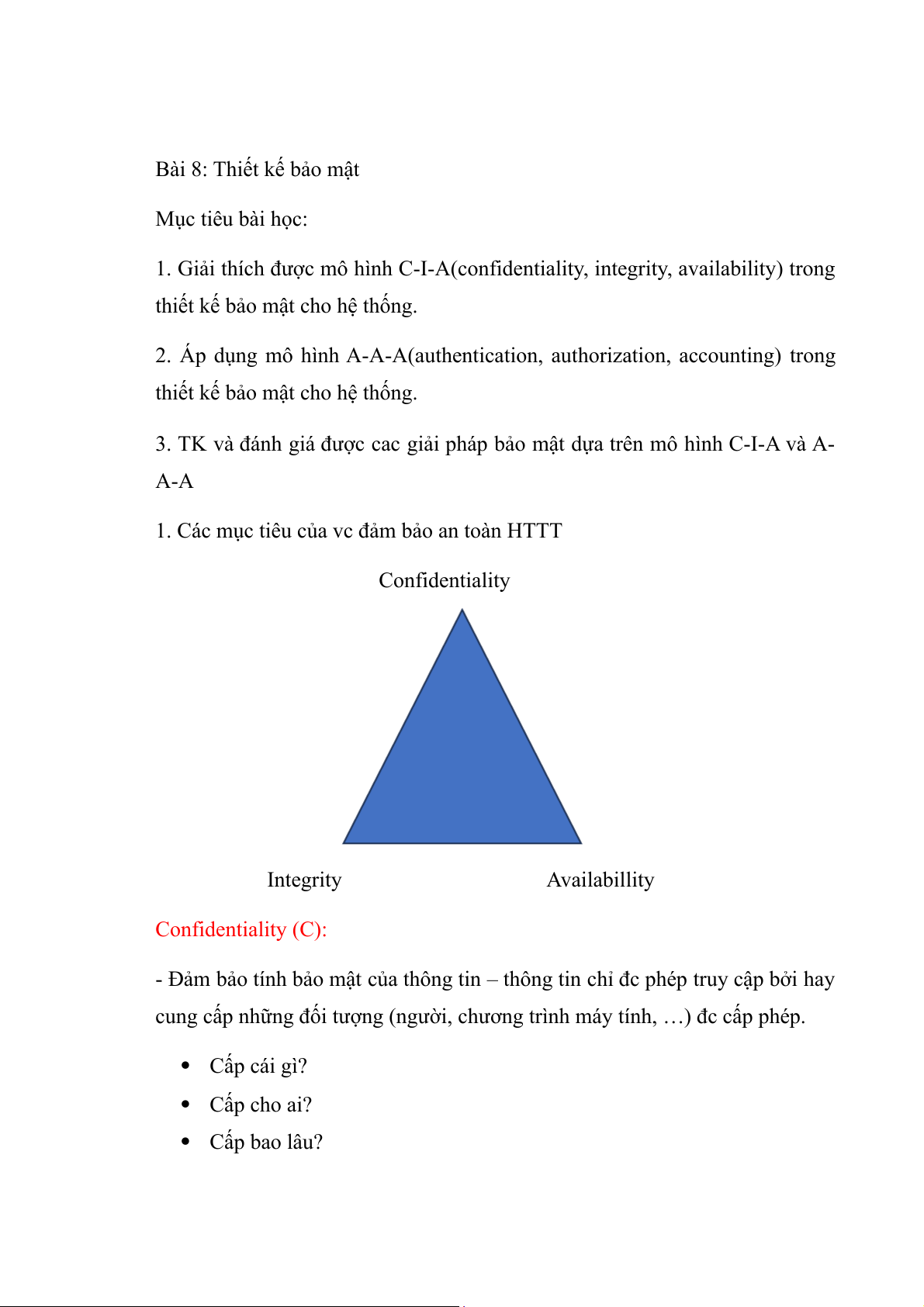

1. Các mục tiêu của vc đảm bảo an toàn HTTT Confidentiality Integrity Availabillity Confidentiality (C):

- Đảm bảo tính bảo mật của thông tin – thông tin chỉ đc phép truy cập bởi hay

cung cấp những đối tượng (người, chương trình máy tính, …) đc cấp phép. Cấp cái gì? Cấp cho ai? Cấp bao lâu? Vì sao cấp? Integerity(I):

- Đảm bảo tính toàn vẹn của thông tin, tức là thông tin chỉ có thể bị xóa hoặc

sửa bởi những đối tượng đc phép và thông tin luôn chính xác khi đc lưu trữ hay di truyền. Availability (A):

- Đảm bảo độ sẵn sàng: thông tin và dịch vụ của hệ thống có thể đc truy xuất

bởi hay cung cấp cho những người đc phép vào bất cứ khi nào họ muốn Mô hình AAA

- AAA là thuật ngữ viết tắt ch

o authentication, authorization& accounting; là 1 bộ khung tiêu chuẩn để

kiểm soát việc sử dụng tài nguyên hệ thống (thường là tài nguyên mạng máy tính)

+ Authentication xác thực (anh là ai?)

+ authorization: Phân quyền (anh làm đc gì?)

+ acounting: theo dõi, giám sát(anh đã làm gì?)

- vc thực hiện AAA sẽ hỗ trợ đảm bảo CIA.

2. Quy trình đánh giá rủi ro bảo mật và đề xuất các biện pháp phòng chống

1. Quy trình đánh giá rủi ro bảo mật

1.1. Xác định mục tiêu bảo mật(security target – ST)

1.2. Xác định hồ sơ bảo vệ (protection profile - PP)

1.3. Xác định các yêu cầu chức năng bảo mật(security functional requirements – SFRs)

1.4. Xác định các yêu cầu đảm bảo bảo mật (security assunrance requirements – SARs)

1.5. Đánh giá mức độ đảm bảo bảo mật(evaluation assurance level – EAL1..7)

2. Đề xuất các biện pháp phòng chống dựa trên kết quả đánh giá:

2.1. Thiết kế và triển khai các biện pháp bảo mật

2.2. Thực hiện kiểm thử và đánh giá định kỳ

2.3. Đào tạo và nâng cao nhận thức

2.4. Cập nhật và duy trì hệ thống

3. Những rủi ro (điểm hở) cho dữ liệu và hệ thống

1. Do con người: thao tác, chuyên môn, cố ý gian lận/phá hoại

2. Do kĩ thuật: lỗi/ sự cố phần cứng

3. Thảm họa tự nhiên: lụt, bão, sét đánh, …

4. Gian lận thương mại: gián điệp 5. Các phá hoại khác …

4. Hậu quả của việc vi phạm an ninh

Mất toàn vẹn dữ liệu

Mất tính sẵn sàng của dịch vụ hay thông tin

Mất sự tin cậy và uy tín

5. Phương án đảm bảo an toàn HTTT(trích nghị định 85/2016 NĐCP)

Bảo đảm an toàn hệ thống thông tin trong khâu thiết kế xây dựng

Bảo đảm an toàn hệ thống thông tin trong quá trình vận hành

Kiểm tra đánh giá an toàn thông tin

Quản lý rủi ro an toàn thông tin

Giám sát an toàn thông tin

Dự phòng, ứng cứu sự cố, khôi phục sau thảm họa

Kết thúc vận hành, khai thác thanh lý, hủy bỏ

6. Sản phẩm thiết kế bảo mật cho HTTT

Bảng đặc tả ràng buộc với từng thông tin đầu vào, đầu ra

Chế độ mã hóa đối với những thông tin nhạy cảm/mật(VD: mật khẩu, số tài khoản) (I)

Ma trận phân cấp truy cập chức năng (A)

Ma trận phân cấp truy cập thông tin C) Kịch bản: (A) o

Sao lưu, phục hồi dữ liệu o Ứng phó rủi ro o

Kiểm tra, đánh giá tính ATTT của hệ thống