Preview text:

TRƯỜNG ĐẠI HỌC THƯƠNG MẠI

HỌC KỲ II NĂM HỌC 2021 – 2022

(Phần dành cho sinh viên/ học viên)

Bài thi học phần: Thương mại điện tử căn bản Số báo danh: 55 Mã số đề thi: 28 Lớp: 2259PCOM0111

Ngày thi: 31/05/2022 Tổng số trang: 07

Họ và tên: Nguyễn Thị Thảo Ly Điểm kết luận:

GV chấm thi 1: …….………………………......

GV chấm thi 2: …….………………………...... Bài làm Câu 1:

Các cửa hàng bán lẻ trực tuyến, thường gọi là nhà bán lẻ điển tử (e-tailer), bao gồm mọi

hình thức và qui mô, từ những cửa hàng rất lớn như Amazon.com, tới những cửa hàng nhỏ bé

mang tính chất địa phương. Tất cả các cửa hàng loại này đều kinh doanh thông qua một website thương mại điện tử.

Mô hình doanh thu: bán hàng hóa, phí dịch vụ

Cơ hội thị trường: mọi người sử dụng trên internet đều có thể là khách hàng tiềm năng

của các doanh nghiệp bán lẻ điện tử

Ví dụ điển hình: Wal-mart, Amazon, JCPenney, Ibaby,...

Điều kiện để nhà bán lẻ điện tử thành công:

Các doanh nghiệp cần tối thiểu hóa chi phí, mở rộng các sự lựa chọn cho khách hàng, ví

dụ như các website của Fashionmall.com, hay trong website bán hàng trực tuyến

Amazon.com (Mỹ) có vô số các mặt hàng cho khách hàng thỏa sức lựa chọn.

Doanh nghiệp cũng cần đa dạng hóa các phương thức thanh toán cho khách hàng như ship cod, ví điện tử,...

Doanh nghiệp cần kiểm soát tốt hoạt động dự trữ của mình => Đây là một vấn đề quan

trọng và khó tính toán nhất. Điển hình là trường hợp công ty eToys.com. Hàng nghìn

khách hàng, những người đã mua quà tặng của eToys.com, rất bất bình khi công ty không

thể giao hàng cho họ đúng với thoả thuận. Sau sự kiện đó, niềm tin của người tiêu dùng

đối với công ty này cũng giảm đi đáng kể.

Các loại hình trong mô hình kinh doanh của nhà bán lẻ điện tử

1. Nhà bán hàng thuần túy: Phiên bản trực tuyến của cửa hàng bán lẻ, nơi khách hàng có thể

mua sắm hàng hoá ngay tại nhà hoặc công sở vào bất cứ thời gian nào trong ngày. Là các công

ty bán hàng trực tiếp đến người tiêu dùng qua Internet mà không duy trì kênh bán hàng vật lý.

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 1/7.

Các nhà bán lẻ điện tử ảo có lợi thế liên quan đến tổng chi phí thấp và các quá trình kinh doanh

được tổ chức hợp lý.

Ví dụ, với mô hình nhà bán lẻ điện tử thuần túy, Lazada Việt Nam không có cửa hàng vật lý, mà

chỉ kinh doanh qua website của công ty là www.lazada.vn. Sau khoảng 2 năm hoạt động, lazada

VN đã trở thành một siêu thị trực tuyến cung cấp hơn 50.000 sản phẩm thuộc 12 ngành hàng

khác nhau từ đồ điện tử như điện thoại di động, máy tính bảng, laptop đến các mặt hàng đồ gia

dụng, đồ cho mẹ và bé, mỹ phẩm, chăm sóc sắc đẹp, sách,... phạm vi giao hàng rộng khắp cả nước

- Mô hình doanh thu: Bán hàng hóa

2. Cú nhắp và vữa hồ: Kênh phân phối trực tuyến cho các doanh nghiệp kinh doanh truyền

thống. Hay một hãng đồng thời vận hành cả các cửa hàng vật thể, cả các site bán lẻ trực tuyến

được gọi là nhà bán hàng hỗn hợp “click and mortar” trên mô hình kinh doanh đa kênh.

Ví dụ, điển hình của mô hình Click-and-Mortar là sự kết hợp giữa eBay và Argos, khách hàng

có thể đặt hàng trên nền tảng eBay sau đó có thể tự đến lấy hàng tại các cửa hàng Argos. Tại

Việt Nam, chuỗi cửa hàng The Coffee House cũng đã áp dụng mô hình này, khách hàng có thể

đặt đồ trên ứng dụng sau đó lựa chọn giao hàng tận nhà hoặc đến trực tiếp cửa hàng để lấy đồ.

- Mô hình doanh thu: Bán hàng hóa

3. Danh mục người bán hàng: Phiên bản trực tuyến của danh mục thư tín trực tiếp. Các nhà

marketing trực tiếp nhận đơn đặt hàng từ khách hàng, bỏ qua kênh phân phối bán buôn và bán lẻ

truyển thống. Các doanh nghiệp với hệ thống kinh doanh dựa trên đơn đặt hàng qua thư có lợi

thế khi chuyển sang bán hàng trực tuyến, vì họ có sẵn các hệ thống tác nghiệp xử lý thanh toán,

quản trị tồn kho và thực hiện đơn hàng tốt.

Ví dụ, từ khởi đầu hết sức bình thường vào năm 1963, chỉ là một thương gia Chicago với công

việc kinh doanh phục trang, Lands’ End do Sears sở hữu đã phát triển thành một hệ thống bán lẻ

trực tuyến khổng lồ với doanh thu 2 tỉ USD. Hầu hết những mặt hàng Land’s End bán ra đã

khẳng định được tên tuổi của chính mình. Mặt hàng chủ yếu cuả công ty vẫn là trang phục cao

cấp, nhưng cũng đã mở rộng sang một số lĩnh vực hàng hoá khác như bộ đồ giường, khăn tắm, vali, và nột thất.

- Mô hình doanh thu: Bán hàng hóa

4.Phố buôn bán trực tuyến: Loại phố này về cơ bản là một danh mục được tổ chức theo sản

phẩm. Các tờ catalog hoặc quảng cáo biểu ngữ (banner ads) trên site quảng cáo các sản phẩm

hoặc cửa hàng. Khi người dùng mạng kích chuột vào một sản phẩm hoặc một cửa hàng cụ thể,

họ được dẫn đến cửa hàng của người bán, nơi mà họ sẽ thực hiện các giao dịch.

Phố bán hàng với các dịch vụ chia sẻ: Trên các phố với dịch vụ chia sẻ, người tiêu dùng có thể

tìm thấy các sản phẩm, đặt mua, thanh toán và thỏa thuận vận chuyển. Phố chủ có thể cung cấp

các dịch vụ này, nhưng thông thường các dịch vụ được các cửa hàng độc lập thực hiện. Chủ cửa

hàng trả tiền thuê hoặc phí giao dịch cho chủ website.

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 2/7.

Ví dụ, Hawaii.com là một e-mall, tập hợp tất cả những sản phẩm và các gian hàng chứa một thư

mục các phân loại sản phẩm và các gian hàng cho từng loại. Khi khách hàng chọn một loại nào

đó mà họ thích, khách hàng sẽ được một đường link dẫn tới storefront thích hợp.

Hay Choicemall.com cung cấp các dịch vụ được chia sẻ. Khách hàng có thể tìm thấy các sản

phẩm, đặt mua và thanh toán chúng trên các dịch vụ chia sẻ đó. Fashionmall.com: bán các sản phẩm làm đẹp.

- Mô hình doanh thu: Bán hàng hóa, phí dịch vụ.

5. Các nhà sản xuất trực tiếp: Việc bán hàng trực tuyến được thực hiện trực tiếp bởi nhả sản

xuất. Người bán hàng có thể hiểu rõ thị trường của họ và người tiêu dùng nhận được nhiều

thông tin về sản phẩm. Phần lớn các nhà sản xuất là vận hành TMDT hỗn hợp “Click and

mortar”. Họ cũng vừa bán hàng trực tiếp đến người tiêu dùng, vừa bán thông qua các đại lý bán lẻ.

Ví dụ, Dell và Gateway là những nhà sản xuất trực tiếp chuyên cung cấp, bán hàng trực tuyến

các sản phẩm phần cứng và phần mềm máy tính. Năm 1996, hệ thống bán hàng trực tuyến

Dell.com đi vào hoạt động. Thay vì đặt hàng thông qua điện thoại thì khách hàng có thể đặt

hàng trực tuyến trên website của Dell mà nhà sản xuất vẫn chính là công ty. Chính điều đó đã

giúp gia tăng lượng hàng hóa bán ra và giúp Dell trở thành công ty đầu tiên đạt 1 triệu USD thông qua internet.

-Mô hình doanh thu: Bán hàng hóa. Câu 2: 2.1.

Khái niệm về an toàn trong thương mại điện tử:

An toàn TMĐT được hiểu là an toàn thông tin trao đổi giữa các chủ thể tham gia giao dịch, an

toàn cho các hệ thống (hệ thống máy chủ thương mại và các thiết bị đầu cuối, đường truyền,..)

không bị xâm hại từ bên ngoài hoặc có khả năng chống lại những tai họa, lỗi và sự tấn công từ bên ngoài.

Các nguy cơ mất an toàn thương mại điện tử:

a, Các nguy cơ bên ngoài doanh nghiệp bao gồm 6 loại

1. Virus là một chương trình máy tính, nó có khả năng nhân bản hoặc tự tạo các bản

sao của chính mình và lây lan sang các chương trình, các tệp dữ liệu khác trên máy tính.

- Tác hại của virus: + Dữ liệu: bị mất cắp, bị xóa bỏ, bị mã hóa.

+ Mạng: gây tê liệt hệ thống mạng, gián đoạn truy cập dịch vụ tài nguyên, là

nguyên nhân của nhiều vụ tấn công mạng. - Phân loại:

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 3/7.

o Virus macro: Chiếm từ 75% - 80% trong tổng số các loại virus được phát hiện. Đây là

loại virus đặc biệt, chỉ nhiễm vào các tệp ứng dụng được soạn thảo, chẳng hạn như các

tệp văn bản của Microsoft Word, Exel và PowerPoint.

Ví dụ: Mellisa virus: Virus này dụ dỗ người nhận mở tài liệu đi kèm email. Khi được

kích hoạt, virus sẽ tự nhân bản và tự gửi đến 50 người khác có trong danh sách email của

người nhận. Tốc độ lây nhiễm của nó đã buộc nhiều công ty, trong đó có Intel và

Microsoft phải tạm dừng các máy chủ email của họ trong một thời gian dài. o

Virus tệp (file – infecting virus): là những virus thường lây nhiễm vào các tệp tin có thể

thực thi, như các tệp tin có đuôi là *.exe, *.com, *.drv và *.dll.

Ví dụ: Virus Chernobyl: Chernobyl là một loại virus hẹn giờ, cứ ngày 26/4 hàng năm nó

sẽ phá hủy dữ liệu của máy tính mà nó đang lây nhiễm. Virus Chernobyl sau khi xâm

nhập vào máy vi tính sẽ xóa tất cả mọi dữ liệu và cố gắng viết lại thông tin được lưu trữ

trong con chíp BIOS của máy vi tính theo ý nó.

o Virus script: là virus được viết bằng các đoạn mã trong ngôn ngữ Script. Cơ chế hoạt

động: Virus này sẽ hoạt động khi chúng ta chạy một tệp chương trình dạng *.vbs hay *.js có nhiễm virus.

Ví dụ: Virus “I LOVE YOU” (hay còn gọi là virus tình yêu). Sử dụng Microsoft Outlook

để gửi những thông điệp có đính kèm tệp “Love-Letter-For- You.TXT.vbs”, virus này có

tốc độ phát tán nhanh nên có thể gây tê liệt máy chủ mail của doanh nghiệp và làm tắc

nghẽn đường truyền Internet.

2. Worm: là một loại virus có khả năng lây nhiễm từ máy tính này sang máy tính khác. Một

worm có khả năng tự nhân bản mà không cần người sử dụng hay các chương trình phải kích hoạt nó.

+ Tác hại của worm: là một loại virus chuyên tìm kiếm mọi dữ liệu trong bộ nhớ hoặc trong đĩa

làm thay đổi nội dung bất kỳ dữ liệu nào mà nó gặp, thường dữ liệu sẽ bị hỏng (sai lệch) không phục hồi được.

Ví dụ: Bagle là một điển hình cho loại sâu máy tính có cơ chế hoạt động tinh vi, xuất hiện vào

ngày 18/1/2004. Mã độc hại của sâu lây nhiễm vào hệ thống thông qua email, và sau đó sẽ tìm

kiếm địa chỉ email trên ổ cứng máy tính để phát tán.

3. Trojan horse: là một chương trình phần mềm được ngụy trang bởi vẻ bề ngoài vô hại, nhưng

ẩn sâu bên trong là các đoạn mã nguy hiểm có khả năng đánh cắp thông tin cá nhân của người sử dụng.

+ Tác hại: xóa hay viết lại các dữ liệu trên máy tính, làm hỏng chức năng của các tệp, lây nhiễm

các phần mềm ác tính khác như là virus. Ăn cắp thông tin như là mật khẩu, địa chỉ IP, số thẻ tín

dụng, đọc các chi tiết tài khoản ngân hàng và dùng vào các mục tiêu phạm tội.

Ví dụ: Vào cuối năm 1989, con ngựa thành Tơ-roa được ngụy trang dưới những thông tin về

AIDS. Hơn 10.000 bản sao trên đĩa máy tính, từ một địa chỉ ở Luân Đôn đã được gửi cho những

công ty, các hãng bảo hiểm, và các chuyên gia bảo vệ sức khỏe trên khắp châu Âu và Bắc Mỹ.

Những người nhận đã nạp đĩa vào máy tính, ngay sau đó họ phát hiện ra đó là một “con ngựa

thành Tơ-roa” ác hiểm, đã xóa sạch các dữ liệu trên đĩa cứng của họ.

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 4/7.

4. Adware (Phần mềm quảng cáo ngụy trang): Adware là những chương trình phần mềm

được cài đặt một cách lén lút trên máy tính của người sử dụng hoặc người sử dụng không biết

nên tự động cài đặt nhằm mục đích quảng cáo bất hợp pháp.

+ Tác hại: Khiến cho người dùng sự bực mình khi hiện lên những quảng cáo bất hợp pháp.

Nhanh chóng kết hợp với các sâu máy tính hoặc virus để tăng hiệu quả tấn công phá hủy hệ

thống máy tính hoặc cơ sở dữ liệu.

Ví dụ: Fireball: Nó sẽ chiếm trình duyệt của bạn, thay đổi trang chủ của bạn thành một công cụ

tìm kiếm giả mạo (Trotux) và chèn quảng cáo gây khó chịu vào bất kỳ trang web nào bạn truy

cập. Để làm cho vấn đề tồi tệ hơn, nó ngăn bạn sửa đổi cài đặt trình duyệt của mình.

5. Spyware (phần mềm quảng cáo ngụy trang): Spyware là một chương trình phần mềm

được cài đặt một cách lén lút và theo dõi mọi hoạt động của người sử dụng trên máy tính.

Spyware có khả năng xâm nhập trực tiếp vào hệ điều hành, không để lại dấu vết gì.

+ Tác hại: Spyware (đánh cắp) từ máy chủ các tài nguyên của bộ nhớ, ăn chặn băng thông khi

nó gửi thông tin trở về máy chủ của các spyware và có thể dẫn tới hư máy hay máy không ổn

định. Spyware có khả năng chụp ảnh màn hình của người sử dụng máy tính, dễ dàng lấy được

thông tin về tài khoản, phương tiện thanh toán, dò được pass rất nhanh chóng.

Ví dụ: WildTangent: Phần mềm này được cài đặt thông qua American Online Instant Messenger

(AIM). Theo AOL (American Online) thì nó cần dùng để tạo nối kết giữa các thành viên trong

các trò chơi trên Internet. Một khi được cài đặt, nó sẽ lấy các thông tin về tên họ, số điện thoại,

địa chỉ thư điện tử cũng như là tốc độ của CPU, các tham số của video card và DirectX. Các

thông tin này có thể bị chia sẻ cho các nơi khác chiếm dụng.

6. Tin tặc: Hacker là người có thể viết hay chỉnh sửa phần mềm, phần cứng máy tính. Những

người này hiểu rõ hoạt động của hệ thống máy tính, mạng máy tính và dùng kiến thức bản thân

để làm thay đổi, chỉnh sửa nó với nhiều mục đích tốt xấu khác nhau.

Ví dụ: Tháng 4/2011, Sony PlayStation Network (PSN) đã bị các tin tặc tổ chức cuộc tấn công

mạng rầm rộ. Dịch vụ chơi game Multiplay, mua trò chơi trực tuyến và các nội dung khác của

Sony bị rò rỉ. Trong đó, có đến thông tin cá nhân, thông tin ngân hàng của 77 triệu người chơi

toàn cầu bị rò rỉ và xâm phạm.

- Các chương trình phá hoại: Là hành động phá hủy, gây ra sự cố hoặc thay đổi một giao diện

của website trên phạm vi toàn cầu. o

Gian lận thẻ tín dụng : Ví dụ: Trộm thẻ tín dụng mua gần 1 tỷ đồng tiền vé máy bay

Viện KSND tối cao cáo buộc các bị can đã trộm cắp tiền từ hàng trăm thẻ tín dụng của

các cá nhân nước ngoài để mua hơn 250 vé máy bay trị giá gần 1 tỷ đồng rồi bán cho một

số người để lấy tiền, trong đó có người sử dụng vé để bay và có người không sử dụng được. o

Sự khước từ phục vụ : Ví dụ: Ping of Death: Mục tiêu: giành quyền điều khiển các giao

thức IP. Phương thức: gửi nhiều đoạn mã độc đến một hệ thống o

Kẻ trộm trên mạng: Là 1 dạng của chương trình nghe trộm, giám sát sự di chuyển

thông tin từ trên mạng. Ví dụ: Xem lén thư điện tử: Sử dụng một đoạn mã ẩn bí mật gắn

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 5/7.

vào một thông điệp thư điện tử, cho phép người người nào đó có thể giám sát toàn bộ các

thông điệp chuyển tiếp được gửi đi cùng với thông điệp ban đầu.

b, Các nguy cơ bên trong doanh nghiệp: Là nguy cơ mất an toàn thông tin từ chính bên trong

nội bộ doanh nghiệp hay tổ chức xuất phát từ chính nhân viên của doanh nghiệp. Nguy cơ từ

bên trong được chia làm 2 loại: chủ động và bị động

Ví dụ: Joe Oquendo là một chuyên gia bảo mật máy tính của Collegeboardwalk.com, lợi dụng

quyền hạn của mình, đã thay đổi các câu lệnh khởi động mạng của Five Partners để hệ thống

này tự động gửi các tệp mật khẩu tới tài khoản thư điện tư do anh ta kiểm soát, khiến công ty bị phá sản. 2.2

DoS tên đầy đủ tiếng Anh là Denial of Service, dịch ra tiếng Việt là từ chối dịch vụ. Tấn

công từ chối dịch vụ DoS là cuộc tấn công nhằm làm sập một máy chủ hoặc mạng, khiến

người dùng khác không thể truy cập vào máy chủ/mạng đó. Kẻ tấn công thực hiện điều

này bằng cách "tuồn" ồ ạt traffic hoặc gửi thông tin có thể kích hoạt sự cố đến máy chủ,

hệ thống hoặc mạng mục tiêu, từ đó khiến người dùng hợp pháp (nhân viên, thành viên,

chủ tài khoản) không thể truy cập dịch vụ, tài nguyên họ mong đợi.

Nạn nhân của tấn công DoS thường là máy chủ web của các tổ chức cao cấp như ngân

hàng, doanh nghiệp thương mại, công ty truyền thông, các trang báo, mạng xã hội...

Ví dụ, khi bạn nhập vào URL của một website vào trình duyệt, lúc đó bạn đang gửi một yêu cầu

đến máy chủ của trang này để xem. Máy chủ chỉ có thể xử lý một số yêu cầu nhất định trong

một khoảng thời gian, vì vậy nếu kẻ tấn công gửi ồ ạt nhiều yêu cầu đến máy chủ sẽ làm nó bị

quá tải và yêu cầu của bạn không được xử lý. Đây là kiểu “từ chối dịch vụ” vì nó làm cho bạn

không thể truy cập đến trang đó.

DDoS (Distributed Denial of Service), nghĩa tiếng Việt là từ chối dịch vụ phân tán. Tấn

công DDoS là nỗ lực làm sập một dịch vụ trực tuyến bằng cách làm tràn ngập nó với traffic từ nhiều nguồn.

Khi DDoS, kẻ tấn công có thể sử dụng máy tính của bạn để tấn công vào các máy tính

khác. Bằng cách lợi dụng những lỗ hổng về bảo mật cũng như sự không hiểu biết, kẻ này

có thể giành quyền điều khiển máy tính của bạn. Sau đó chúng sử dụng máy tính của bạn

để gửi số lượng lớn dữ liệu đến một website hoặc gửi thư rác đến địa chỉ email nào đó.

Đây là kiểu tấn công phân tán vì kẻ tấn công sử dụng nhiều máy tính, bao gồm có cả máy

tính của bạn để thực hiện tấn công Dos.

Mặc dù DDoS cung cấp một chế độ tấn công ít phức tạp hơn các dạng tấn công mạng khác,

nhưng chúng đang ngày càng mạnh mẽ và tinh vi hơn. Có ba loại tấn công cơ bản:

Volume-based: Sử dụng lưu lượng truy cập cao để làm tràn ngập băng thông mạng

Protocol: Tập trung vào việc khai thác các tài nguyên máy chủ

Application: Tập trung vào các ứng dụng web và được xem là loại tấn công tinh vi và nghiêm trọng nhất

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 6/7.

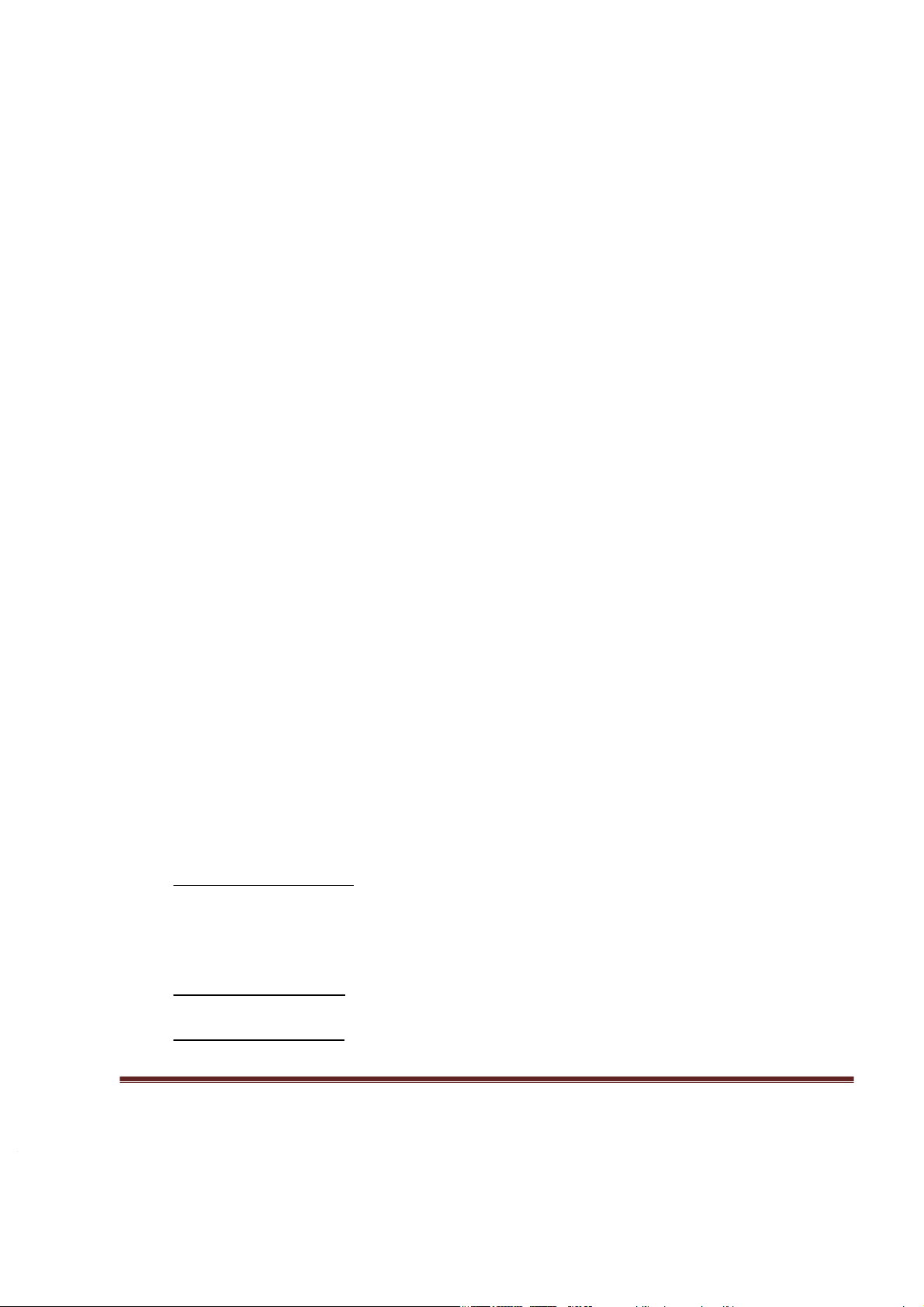

So sánh sự khác nhau trong cách thức tấn công DOS và DDOS DOS DDOS

Trong cuộc tấn công DoS, chỉ một hệ thống Trong DDos, nhiều hệ thống tấn công hệ

nhắm mục tiêu vào hệ thống nạn nhân. thống nạn nhân.

PC bị nhắm mục tiêu được load từ gói dữ liệu PC bị nhắm mục tiêu được load từ gói dữ liệu

gửi từ một vị trí duy nhất. gửi từ nhiều vị trí.

Tấn công DoS chậm hơn so với DDoS.

Tấn công DDoS nhanh hơn tấn công DoS.

Có thể bị chặn dễ dàng vì chỉ sử dụng một hệ Rất khó để ngăn chặn cuộc tấn công này vì thống.

nhiều thiết bị đang gửi gói tin và tấn công từ nhiều vị trí.

Trong cuộc tấn công DoS, chỉ một thiết bị Trong cuộc tấn công DDoS, nhiều bot được

duy nhất được sử dụng với các công cụ tấn sử dụng để tấn công cùng một lúc. công DoS.

Các cuộc tấn công DoS rất dễ theo dõi.

Các cuộc tấn công DDoS rất khó theo dõi.

Lưu lượng truy cập trong cuộc tấn công DoS Các cuộc tấn công DDoS cho phép kẻ tấn ít hơn so với DDoS.

công gửi một lượng lớn lưu lượng truy cập đến mạng nạn nhân.

Các loại tấn công của Dos là

Các loại tấn công DDoS là

1. Tấn công tràn bộ đệm

1. Tấn công Volumetic (tấn công băng

2. Tấn công Ping of Death hoặc ICMP thông) flood

2. Tấn công Fragmentation Attack (phân 3. Tấn công Teardrop Attack mảnh dữ liệu)

3. Application Layer Attack (khai thác lỗ

hổng trong các ứng dụng) Vẽ sơ đồ minh họa

Tấn công từ chối dịch vụ (Denial of Service - DOS)

Tấn công từ chối dịch vụ phân tán

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 7/7.

(Distributed Denial of Service - DDOS)

Họ tên SV/HV: ……Nguyễn Thị Thảo Ly…….………… - Mã LHP: …2259PCOM0111…………Trang 8/7.