Preview text:

lOMoAR cPSD| 47206071 Đề thầy Công

Câu 18. Tính khía cạnh của an toàn bảo mật thương mại điện tử.

• Tính toàn vẹn đề cập đến khả năng đảm bảo rằng thông tin được hiển thị trên

một trang web, hoặc được truyền hoặc nhận qua Internet, không bị thay đổi

theo bất kỳ cách nào bởi một bên không được ủy quyền.

• Không từ chối đề cập đến khả năng đảm bảo rằng những người tham gia

thương mại điện tử không từ chối (nghĩa là từ chối) các hành động trực tuyến của họ.

• Tính xác thực đề cập đến khả năng xác định danh tính của một người hoặc

thực thể mà bạn đang giao dịch trên Internet.

• Bảo mật đề cập đến khả năng đảm bảo rằng thông báo và dữ liệu chỉ có sẵn

cho những người được phép xem chúng.

• Quyền riêng tư đề cập đến khả năng kiểm soát việc sử dụng thông tin về bản thân

• Tính khả dụng đề cập đến khả năng đảm bảo rằng một trang web thương mại

điện tử tiếp tục hoạt động như dự kiến

Câu 20. Các lớp bảo mật của thương mại điện tử

Để đạt được mức độ bảo mật cao nhất có thể, các công nghệ mới luôn sẵn có và nên

được sử dụng. Nhưng bản thân những công nghệ này không giải quyết được vấn đề.

Các chính sách và thủ tục của tổ chức được yêu cầu để đảm bảo các công nghệ không bị lật đổ.

Cuối cùng, các tiêu chuẩn ngành và luật của chính phủ được yêu cầu để thực thi các

cơ chế thanh toán, cũng như điều tra và truy tố những người vi phạm luật được thiết

kế để bảo vệ việc chuyển giao tài sản trong các giao dịch thương mại.

Câu 3. Các mối đe doạ trong thương mại điện tử

Xác định các mối đe dọa bảo mật chính trong môi trường thương mại điện tử.

Các hình thức đe dọa bảo mật phổ biến nhất và gây tổn hại nhất đối với các trang

web thương mại điện tử bao gồm:

• Mã độc—vi-rút, sâu máy tính, ngựa thành Troia, mã độc tống tiền và mạng bot

là mối đe dọa đối với tính toàn vẹn và hoạt động liên tục của hệ thống, thường

thay đổi cách hệ thống hoạt động hoặc thay đổi tài liệu được tạo trên hệ thống.

• Các chương trình không mong muốn tiềm ẩn (phần mềm quảng cáo, phần

mềm gián điệp, v.v.)—một loại mối đe dọa bảo mật phát sinh khi các chương

trình được cài đặt lén lút trên máy tính hoặc mạng máy tính của bạn mà không

có sự đồng ý của bạn.

• Lừa đảo—bất kỳ nỗ lực lừa đảo trực tuyến nào của bên thứ ba nhằm lấy thông

tin bí mật để thu lợi tài chính. lOMoAR cPSD| 47206071

• Xâm nhập và phá hoại mạng—cố ý làm gián đoạn, làm xấu hoặc thậm chí phá hủy một trang web.

• Gian lận/trộm cắp thẻ tín dụng—một trong những sự cố đáng sợ nhất và là

một trong những lý do chính khiến nhiều người tiêu dùng không tham gia vào

thương mại điện tử. Nguyên nhân phổ biến nhất của gian lận thẻ tín dụng là

thẻ bị mất hoặc bị đánh cắp do người khác sử dụng, sau đó là do nhân viên

đánh cắp số khách hàng và danh tính bị đánh cắp (tội phạm đăng ký thẻ tín

dụng sử dụng danh tính giả).

• Gian lận danh tính—liên quan đến việc sử dụng trái phép dữ liệu cá nhân của

người khác, chẳng hạn như số an sinh xã hội, bằng lái xe và/hoặc số thẻ tín

dụng, cũng như tên người dùng và mật khẩu, vì lợi ích tài chính bất hợp pháp.

• Giả mạo—xảy ra khi tin tặc cố gắng che giấu danh tính thật của họ hoặc xuyên

tạc bản thân bằng cách sử dụng địa chỉ email giả mạo hoặc giả dạng người khác

• Pharming—liên quan đến việc chuyển hướng một liên kết web đến một địa chỉ

khác với địa chỉ dự định, với trang web giả dạng là đích dự định.

• Các cuộc tấn công từ chối dịch vụ (DoS) và từ chối dịch vụ phân tán (DDoS)—

tin tặc tràn vào một trang web với lưu lượng truy cập vô ích để tràn ngập và áp

đảo mạng, thường xuyên khiến mạng ngừng hoạt động và gây tổn hại đến uy

tín của trang web cũng như mối quan hệ khách hàng.

• Sniffing—một loại chương trình nghe trộm theo dõi thông tin truyền qua

mạng, cho phép tin tặc đánh cắp thông tin độc quyền từ bất kỳ đâu trên

mạng, bao gồm thư điện tử, tệp công ty và báo cáo bí mật. Mối đe dọa của

việc đánh hơi là thông tin bí mật hoặc cá nhân sẽ được công khai.

• Công việc nội bộ—mặc dù phần lớn các nỗ lực bảo mật Internet tập trung vào

việc ngăn chặn người bên ngoài, nhưng mối đe dọa lớn nhất là từ những nhân

viên có quyền truy cập vào các thủ tục và thông tin nhạy cảm.

• Các vấn đề về bảo mật nền tảng di động—nền tảng di động là mục tiêu hấp

dẫn đối với tin tặc và tội phạm mạng, đồng thời đối mặt với tất cả các rủi ro

giống như các thiết bị Internet khác, cũng như các rủi ro mới liên quan đến

bảo mật mạng không dây.

• Các vấn đề về bảo mật đám mây—khi các thiết bị, danh tính và dữ liệu ngày

càng trở nên gắn kết với nhau hơn trong đám mây, việc bảo vệ dữ liệu trên

đám mây trở thành mối quan tâm chính.

Câu 1. Quy chế hoạt động sàn thương mại điện tử

Quy chế hoạt động của sàn giao dịch thương mại điện tử phải được thể hiện trên trang chủ của website.

Cụ thể tại khoản 2 Điều 38 Nghị định 52/2013/NĐ-CP (được sửa đổi tại điểm a khoản

17 và bổ sung tại điểm b khoản 17 Điều 1 Nghị định 85/2021/NĐ-CP), quy chế hoạt

động sàn giao dịch thương mại điện tử phải bao gồm các nội dung sau: lOMoAR cPSD| 47206071 -

Quyền và nghĩa vụ của thương nhân, tổ chức cung cấp dịch vụ sàn giao dịch thương mại điện tử; -

Quyền và nghĩa vụ của người sử dụng dịch vụ sàn giao dịch thươngmại điện tử; -

Nếu sàn giao dịch thương mại điện tử có kết hợp nhiều hình thức hoạt động

khác nhau, mô tả quy trình giao dịch đối với từng hình thức tổ chức hoạt động này,

bao gồm quy trình giao nhận hàng hóa (nếu có); -

Hoạt động rà soát và thẩm quyền xử lý của thương nhân, tổ chức cung cấp

dịch vụ sàn giao dịch thương mại điện tử khi phát hiện các hành vi kinh doanh vi

phạm pháp luật trên sàn giao dịch; -

Quyền và nghĩa vụ của các bên trong các giao dịch được thực hiện trên sàn

giao dịch thương mại điện tử, trường hợp một giao dịch có nhiều hơn 02 bên tham

gia thì phải phân định rõ trách nhiệm giữa các bên bán hàng hóa và cung ứng dịch vụ; -

Giới hạn trách nhiệm của thương nhân, tổ chức cung cấp dịch vụ sàn giao dịch

thương mại điện tử trong những giao dịch thực hiện trên sàn; -

Các quy định về an toàn thông tin, cơ chế kiểm tra, giám sát để đảm bảo việc

cung cấp thông tin và quản lý thông tin trên sàn giao dịch thương mại điện tử; -

Cơ chế giải quyết khiếu nại, tranh chấp giữa các bên liên quan đến giao dịch

tiến hành trên sàn giao dịch thương mại điện tử; -

Chính sách bảo vệ thông tin cá nhân của người sử dụng dịch vụ sàngiao dịch

thương mại điện tử theo quy định tại Điều 69 Nghị định 52/2013/NĐ-CP; -

Biện pháp xử lý với các hành vi xâm phạm quyền lợi người tiêu dùng trên sàn

giao dịch thương mại điện tử; -

Biện pháp xử lý vi phạm đối với những người không tuân thủ quy chế hoạt

động của sàn giao dịch thương mại điện tử; -

Phân định trách nhiệm về cung cấp chứng từ hàng hóa giữa người bán, bên

cung cấp dịch vụ sàn giao dịch thương mại điện tử và bên cung cấp dịch vụ logistics

trong trường hợp có giao kết sử dụng dịch vụ logistics của bên thứ ba; -

Quy trình phối hợp với các chủ thể quyền sở hữu trí tuệ rà soát và gỡ bỏ các

sản phẩm xâm phạm quyền sở hữu trí tuệ trên sàn giao dịch thương mại điện tử; -

Chính sách áp dụng chung cho các giao dịch trên sàn liên quan đếnvấn đề kiểm

hàng, chính sách đổi trả, chính sách hoàn tiền (bao gồm những trường hợp hoàn

tiền, quy trình và phương thức hoàn tiền cho khách hàng) trong trường hợp sàn giao

dịch thương mại điện tử có chức năng đặt hàng trực tuyến.

Câu 2. Các bước xây dựng kế hoạch bảo mật thương mại điện tử Năm bước trong

việc phát triển kế hoạch bảo mật thương mại điện tử là: lOMoAR cPSD| 47206071

1. Thực hiện đánh giá rủi ro:

• Lập 1 bản kiểm kê thông tin và tài sản tri thức của một công ty được thực hiện

và một số tiền giá trị đô la được đặt trên mỗi tài sản.

• Số tiền này được nhân với xác suất ước tính rằng thông tin có thể bị xâm

phạm. Tính toán này được sử dụng để tạo ra một danh sách xếp hạng các tài

sản thông tin của công ty được ưu tiên bởi giá trị của chúng.

2. Xây dựng chính sách bảo mật:

• Các chính sách này có thể bao gồm các quy định về mật khẩu, chính sách bảo

vệ thông tin cá nhân và quy trình xử lý các cuộc tấn công bảo mật.

3. Xây dựng kế hoạch thực hiện:

• Các công cụ, công nghệ, chính sách và thủ tục cần thiết để đạt được mức độ

rủi ro chấp nhận được phải được phát triển.

4. Tạo tổ chức bảo mật:

• Các biện pháp kiểm soát truy cập sẽ xác định ai có thể truy cập hợp pháp vào

mạng của công ty và các quy trình xác thực

sẽ được sử dụng để bảo vệ dữ liệu khỏi những kẻ xâm nhập phải được xác định.

• Chính sách ủy quyền cũng phải được thiết lập cho các cấp độ truy cập khác

nhau vào tài sản thông tin cho những người dùng khác nhau.

5. Thực hiện kiểm toán bảo mật:

• Kiểm toán bảo mật phải được tiến hành để xác định cách người ngoài đang sử

dụng trang web và cách người trong cuộc truy cập tài sản của trang web.

• Một báo cáo hàng tháng nên được tạo ra sẽ thiết lập các truy cập thường

xuyên và không thường xuyên vào hệ thống và xác định bất kỳ mẫu bất thường nào. Câu 15. Giao thức SSL

SSL (Secure Sockets Layer) là một giao thức bảo mật được sử dụng để bảo vệ thông

tin truyền tải giữa máy chủ và trình duyệt web. SSL giúp mã hóa thông tin và đảm bảo

rằng thông tin được truyền tải an toàn giữa máy khách và máy chủ.

Các công dụng của SSL bao gồm: 1.

Bảo vệ thông tin cá nhân của người dùng: SSL giúp bảo vệ thông tin cá nhân

của người dùng trên Internet bằng cách mã hóa thông tin truyền tải giữa trình duyệt

và máy chủ. Điều này đảm bảo rằng thông tin nhạy cảm như tên đăng nhập, mật

khẩu, thông tin thẻ tín dụng và thông tin cá nhân khác không bị lộ khi truy cập các trang web bảo mật SSL. lOMoAR cPSD| 47206071 2.

Đảm bảo tính toàn vẹn của dữ liệu: SSL cung cấp tính toàn vẹn của dữ liệu

bằng cách mã hóa thông tin truyền tải giữa máy khách và máy chủ. Điều này đảm bảo

rằng dữ liệu không bị sửa đổi hoặc thay đổi khi truyền tải. 3.

Xác thực danh tính của máy chủ: SSL cung cấp xác thực danh tínhcủa máy chủ

bằng cách sử dụng chứng chỉ SSL. Chứng chỉ SSL xác nhận rằng trang web được truy

cập là đích thực, không phải trang web giả mạo. 4.

Tăng độ tin cậy của trang web: Sử dụng SSL giúp tăng độ tin cậy của trang web

bằng cách hiển thị biểu tượng ổ khóa trên trình duyệt web. Điều này cho phép người

dùng biết rằng trang web đang truy cập được bảo vệ bằng SSL và thông tin của họ được bảo vệ.

Lợi ích khi sử dụng SSL ?

• Xác thực website, giao dịch.

• Bảo mật các giao dịch giữa khách hàng và doanh nghiệp, các dịch vụ truy nhập hệ thống.

• Bảo mật webmail và các ứng dụng như Outlook Web Access, Exchange, và Office Communication Server.

• Bảo mật các ứng dụng ảo hó như Citrix Delivery Platform hoặc các ứng dụng điện toán đám mây.

• Bảo mật dịch vụ FTP.

• Bảo mật truy cập control panel.

• Bảo mật các dịch vụ truyền dữ liệu trong mạng nội bộ, file sharing, extranet.

• Bảo mật VPN Access Servers, Citrix Access Gateway …

Câu 4. Encrytion, public key, private key

Encryption (mã hóa) là quá trình chuyển đổi thông tin từ dạng rõ (plaintext) sang

dạng mã hóa (ciphertext) bằng cách sử dụng một thuật toán mã hóa. Mã hóa được

sử dụng để bảo vệ thông tin và đảm bảo tính riêng tư của người dùng.

Public key và private key (hoặc còn gọi là khóa công khai và khóa bí mật) là cặp khóa

dùng trong các hệ thống mã hoá đối xứng và không đối xứng.

Tác dụng của encryption và public key/private key như sau: 1.

Bảo vệ tính riêng tư của dữ liệu: Encryption giúp bảo vệ thông tin và đảm bảo

tính riêng tư của người dùng bằng cách chuyển đổi dữ liệu sang dạng mã hóa, làm

cho nó khó hiểu với những người không có khóa giải mã. 2.

Đảm bảo tính toàn vẹn của dữ liệu: Encryption cũng giúp đảm bảotính toàn

vẹn của dữ liệu bằng cách chuyển đổi nó sang dạng mã hóa. Khi dữ liệu được truyền

qua mạng, việc mã hóa sẽ giúp ngăn chặn tin tặc tấn công và thay đổi dữ liệu. 3.

Đảm bảo xác thực người nhận: Sử dụng khóa công khai và khóa bímật giúp

đảm bảo xác thực người nhận dữ liệu. Người gửi sử dụng khóa công khai của người lOMoAR cPSD| 47206071

nhận để mã hóa dữ liệu, và chỉ khi người nhận sử dụng khóa bí mật của mình mới có

thể giải mã dữ liệu đó. 4.

Đảm bảo xác thực người gửi: Sử dụng khóa công khai và khóa bí mật cũng giúp

đảm bảo xác thực người gửi dữ liệu. Người gửi có thể ký số (digital signature) dữ liệu

bằng cách sử dụng khóa bí mật của mình, và người nhận có thể sử dụng khóa công

khai của người gửi để xác thực chữ ký số đó.

Câu 5. Cách hạn chế tội phạm mạng của các công ty

Tội phạm mạng là một trong những mối đe dọa lớn nhất đối với doanh nghiệp hiện

nay. Để hạn chế hoạt động tội phạm mạng của doanh nghiệp, có thể áp dụng các biện pháp sau: 1.

Đào tạo nhân viên về an ninh mạng: Đào tạo nhân viên về an ninhmạng là một

trong những biện pháp quan trọng nhất để hạn chế tội phạm mạng. Nhân viên cần

được đào tạo về các mối đe dọa mạng, cách phát hiện các cuộc tấn công và cách bảo

vệ hệ thống mạng của doanh nghiệp. 2.

Cập nhật phần mềm và hệ điều hành: Việc cập nhật phần mềm vàhệ điều hành

định kỳ là một trong những biện pháp đơn giản nhất và hiệu quả nhất để hạn chế tội

phạm mạng. Các bản cập nhật này thường chứa các bản vá lỗi và cải tiến bảo mật để

ngăn chặn các cuộc tấn công từ các hacker. 3.

Sử dụng phần mềm bảo mật: Để bảo vệ hệ thống mạng của doanh nghiệp khỏi

các mối đe dọa mạng, cần sử dụng các phần mềm bảo mật như phần mềm chống vi-

rút, phần mềm tường lửa, phần mềm chống phishing, phần mềm quản lý mật khẩu,... 4.

Thiết lập chính sách bảo mật: Các doanh nghiệp nên thiết lập các chính sách

bảo mật để hướng dẫn nhân viên về cách sử dụng Internet và các dịch vụ mạng khác.

Các chính sách này cần đảm bảo tính bảo mật của thông tin, giới hạn truy cập vào các

tài liệu quan trọng và kiểm soát các thiết bị mạng. 5.

Điều tra và phân tích các cuộc tấn công: Các doanh nghiệp nên cómột quy

trình điều tra và phân tích các cuộc tấn công mạng để tìm ra nguyên nhân và cách giải

quyết vấn đề. Quy trình này sẽ giúp doanh nghiệp cải thiện bảo mật mạng của mình

và ngăn chặn các cuộc tấn công trong tương lai. 6.

Tăng cường giám sát: Tăng cường giám sát các hoạt động trên mạng của

doanh nghiệp là một biện pháp khác để hạn chế tội phạm mạng. Các công cụ giám

sát có thể giúp phát hiện các cuộc tấn công và các mối đe dọa mạng khác và giúp định

vị các nguồn tấn công.

Câu 9. Chữ ký điện tử, nguyên tắc sử dụng

Chữ ký điện tử được tạo lập dưới dạng từ, chữ, số, ký hiệu, âm thanh hoặc các hình

thức khác bằng phương tiện điện tử, gắn liền hoặc kết hợp một cách lô gíc với thông lOMoAR cPSD| 47206071

điệp dữ liệu, có khả năng xác nhận người ký thông điệp dữ liệu và xác nhận sự chấp

thuận của người đó đối với nội dung thông điệp dữ liệu được ký. Nguyên tắc sử dụng:

1. Trừ trường hợp pháp luật có quy định khác, các bên tham gia giao dịch điện tử có quyền thỏa thuận:

a) Sử dụng hoặc không sử dụng chữ ký điện tử để ký thông điệp dữ liệu trong quá trình giao dịch;

b) Sử dụng hoặc không sử dụng chữ ký điện tử có chứng thực;

c) Lựa chọn tổ chức cung cấp dịch vụ chứng thực chữ ký điện tử trong trường hợp

thỏa thuận sử dụng chữ ký điện tử có chứng thực.

2. Chữ ký điện tử của cơ quan nhà nước phải được chứng thực bởi tổ chức cung cấp

dịch vụ chứng thực chữ ký điện tử do cơ quan nhà nước có thẩm quyền quy định.

Câu 8. Chứng thực điện tử là gì, tổ chức nào cấp, vai trò

Chứng thực điện tử là việc cơ quan có thẩm quyền bằng hình thức điện tử chứng

thực bản sao là đúng với bản chính căn cứ vào bản chính dạng văn bản giấy. Để

chứng thực điện tử thì mỗi người dân phải có một tài khoản trên dịch vụ công quốc

gia thì mới thực hiện được thủ tục này

Do Ủy ban nhân dân xã, phường, thị trấn có thẩm quyền và trách nhiệm chứng thực

bản sao từ bản chính các giấy tờ, văn bản do cơ quan có thẩm quyền của Việt Nam cấp hoặc chứng nhận Vai trò:

Bản sao điện tử được chứng thực từ bản chính có giá trị sử dụng thay cho bản chính

đã dùng để đối chiếu chứng thực trong các giao dịch (trừ trường hợp pháp luật có

quy định khác), như vậy, người dân, doanh nghiệp có thể thực hiện trực tuyến hoàn

toàn đối với đa số các thủ tục hành chính đã được cung cấp trên môi trường điện tử,

loại bỏ tình trạng phải nộp bản sao chứng thực/xuất trình bản giấy để xác minh lại hồ sơ hiện nay.

Câu 10. Hợp đồng điện tử, hợp đồng truyền thống

Hợp đồng điện tử là hợp đồng được thiết lập dưới dạng thông tin được tạo ra, được

gửi đi, được nhận lại và được lưu trữ bằng phương tiện hoạt động dựa trên công

nghệ điện, điện tử, kỹ thuật số, từ tính, truyền dẫn không dây, quang học, điện từ

hoặc công nghệ tương tự Hợp đồng truyền thống được thể hiện dưới dạng văn bản

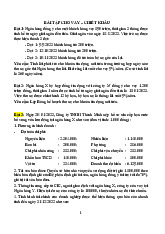

giấy thông qua việc đàm phán, thỏa thuận bằng lời nói, văn bản, hành động hoặc hình thức khác lOMoAR cPSD| 47206071 Hợp đồng truyền Tiêu chí

Hợp đồng điện tử thống (HĐ giấy) • Giao dịch trao đổi

• Giao dịch trao đổi thông qua phương thức thông qua phương

điện tử, ký kết bằng thức bằng giấy, ký chữ ký số. kết chữ ký tay. Độ tiện lợi Các bên tham gia trao

• Các bên tham gia đổi thông qua môi phải gửi tài liệu và trường internet gặp mặt trực tiếp để ký kết.

Có tính chất phi biên giới.

Áp dụng cho hầu hết các lĩnh vực trừ

một số giao dịch: cấp giấy chứng nhận quyền sử dụng đất, quyền sở hữu

nhà Áp dụng trong mọi lĩnh

Phạm vi vực, mọi ngành và mọi ở và tài sản gắn liền với đất, áp dụng văn bản thừa kế, giấy khai giao dịch.

sinh, giấy khai tử, giấy đăng ký kết hôn, quyết định ly Chủ thể

Độ chính đảm bảo tính chính xác xác tham gia Có sự tham gia

căn cứ theo các quy định pháp

của ít nhất 2 chủ thể luật. giao kết hợp đồng.

giá trị pháp lý và hiệu quả khi giao

kết hợp đồng điện tử, không

• Ngoài ra, hợp đồng truyền thống có thể có

tham gia trực tiếp vào quá trình

(hoặc không) các bên có thẩm quyền tham giao kết. gia chứng thực.

hôn, hối phiếu và một số giấy tờ khác.

• Pháp luật công nhận độ chính xác

của hợp đồng điện tử nếu hợp

đồng được thực hiện theo quy

• Có sự tham gia của ít nhất 3 chủ thể.

định, đảm bảo điều kiện về: tính •

toàn vẹn của thông tin và khả

Trong đó, ngoài hai bên giao kết hợp đồng,

năng truy cập, sử dụng được.

hợp đồng điện tử cần có sự tham gia của (Theo

bên thứ ba là nhà cung cấp dịch vụ mạng

Khoản 1, Điều 9 Nghị định

và cơ quan chứng thực chữ ký điện tử. Bên

thứ ba đóng vai trò đảm bảo Hợp đồng 52/2013/NĐ- truyền thống CP). Khả năng lOMoAR cPSD| 47206071 bảo mật Hợp

• Yêu cầu về diện tích không đồng truyền gian kưu trữ thống đảm bảo tính • Trong quá trình bảo mật khi được Khả năng lưu trữ, hợp lưu lưu trữ, kiểm soát trữ đồng truyền tốt.

thống có nguy cơ gặp các

• Vẫn có nguy cơ gặp các vấn đề về mất cắp,

rủi ro: cháy, mất, hỏng, côn

thất lạc, làm giả, tự động sửa đổi ảnh trùng gặm nhấm…

hưởng đến khả năng bảo mật.

• Các cơ quan cung cấp dịch vụ chứng thực

năng bảo mật, chống tấn

chữ ký điện tử được pháp luật công nhận công và mất dữ liệu.

để đảm bảo hợp đồng đảm bảo tính chính

xác, không thể giả mạo và không thể phủ

• Hợp đồng điện tử được nhận.

lưu trữ trên hệ thống điện

toán đám mây, không tốn

• Hợp đồng điện tử được kiểm soát bởi công diện tích không gian.

nghệ hiện đại mang đến tính bảo mật cao.

• Việc lưu trữ bằng công

• Không thể làm giả, sửa đổi khi không có sự nghệ đám mây giúp doanh

đồng ý của các bên tham gia.

nghiệp hạn chế rủi ro cháy,

mất, hỏng, thất lạc tài

• Đồng thời, phân quyền quản trị ở hợp liệu…

đồng điện tử cũng đảm bảo về tính Mất nhiều thời gian cho

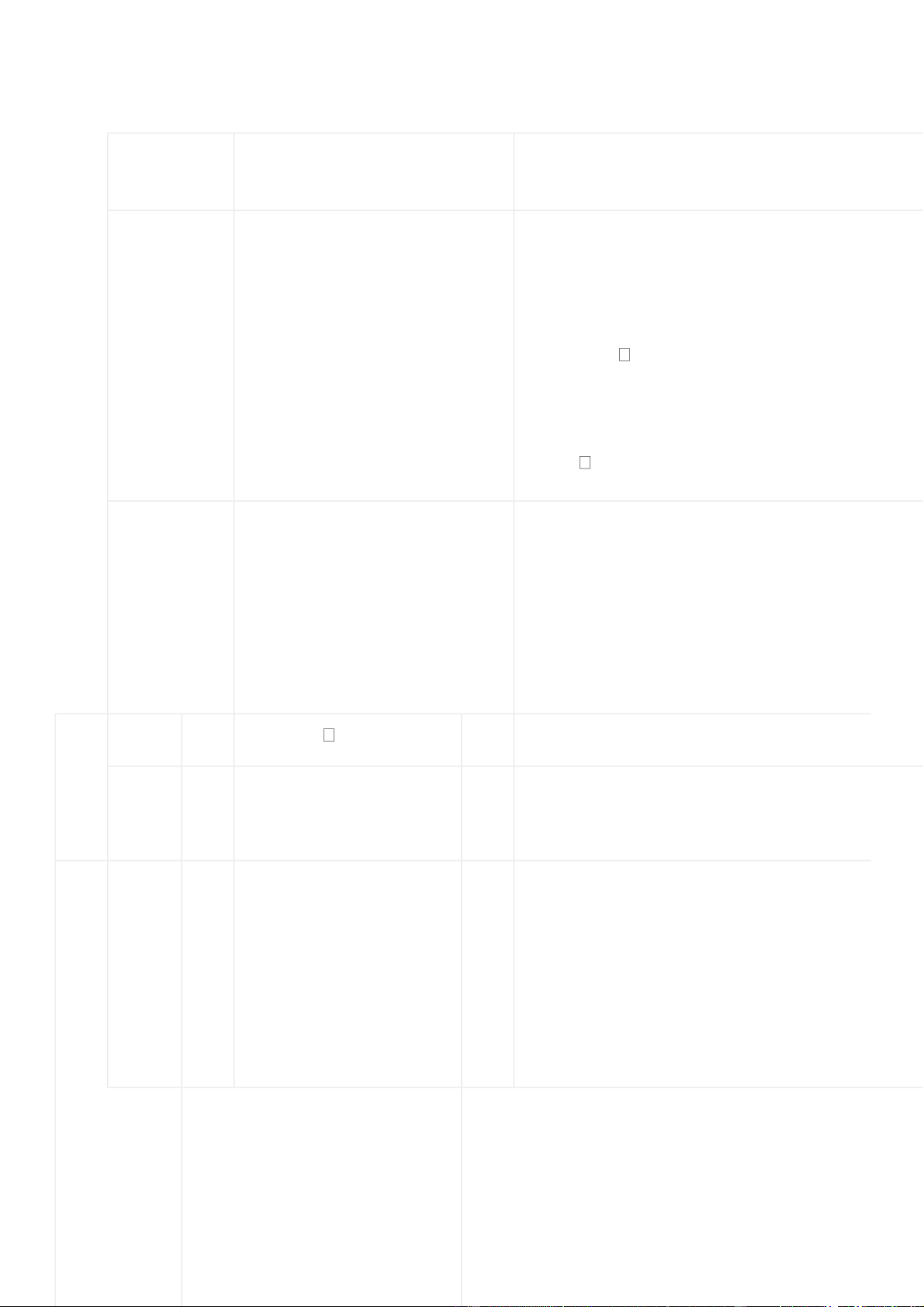

Khả năng Dễ dàng tra cứu, nhanh tra cứu việc tìm kiếm và tra chóng và thuận tiện hơn. cứu. Câu 7. Dos và Ddos

DoS là một cuộc tấn công trực tuyến thường nhắm vào một trang web hoặc máy chủ

điển hình. Bằng cách làm quá tải tài nguyên hệ thống, tốc độ hệ thống của máy tính sẽ

bị chậm lại đáng kể.

DoS là một cuộc tấn công trực tuyến thường nhắm vào một trang web hoặc máy chủ

điển hình. Bằng cách làm quá tải tài nguyên hệ thống, tốc độ hệ thống của máy tính sẽ

bị chậm lại đáng kể. Tiêu chí DoS DDoS Chỉ có 1 hệ thống Số lượng hệ

Nhiều hệ thống cùng tấn thống tấn công nhắm mục tiêu vào

công vào hệ thống nạn nhân hệ thống nạn nhân lOMoAR cPSD| 47206071 PC bị nhắm mục tiêu

PC bị nhắm mục tiêu load Vị trí gửi gói dữ

load gói dữ liệu được

gói dữ liệu được gửi từ nhiều liệu gửi từ 1 vị trí duy vị trí khác nhau nhất Tốc độ tấn công Chậm hơn so với DDoS

Nhanh hơn so với DoS Dễ dàng hơn vì kẻ Khó khăn hơn vì kẻ tấn công Khả năng ngăn chặn tấn công tấn công chỉ dùng 1

dùng nhiều thiết bị và từ hệ thống nhiều vị trí khác nhau Số lượng thiết bị Chỉ 1 thiết bị duy

Nhiều bot được sử dụng và tấn công nhất tấn công đồng thời Khả năng theo Dễ theo dõi Khó theo dõi dõi tấn công Lưu lượng truy Lưu lượng thấp hơn cập đến mạng so với tấn công DDoS

Lưu lượng lớn nạn nhân

1. Băng thông (Volumetric)2. 1. Tràn bộ đệm2. Phân mảnh dữ liệu ICMP flood hoặc Ping (Fragmentation Attack)3. Các loại tấn công of Death3. Teardrop

Khai thác lỗ hổng trong ứng Attack dụng (Application Layer Attack)

Câu 16. Man in the middle attacks

Tấn công Man in the Middle (MITM) hiểu đơn giản là một loại tấn công mạng mà

hacker sẽ đứng giữa người dùng và ứng dụng. Kẻ tấn công sẽ chặn và và kiểm soát

toàn bộ quá trình giao tiếp giữa hai bên để người dùng tin rằng họ vẫn đang trực tiếp liên lạc với nhau. lOMoAR cPSD| 47206071 Cách thức hoạt động:

Dưới đây là những bước liên quan đến kỹ thuật chặn dữ liệu:

• Bước 1: Hacker cài đặt trình kiểm tra để đánh giá những website không an toàn.

• Bước 2: Khi người dùng đăng nhập vào website không an toàn, hacker đánh cắp

thông tin của họ và chuyển họ sang website giả mạo.

• Bước 3: Website giả mạo sẽ bắt chước website gốc để thu thập và tổng hợp mọi

dữ liệu trong quá trình người dùng tương tác.

• Bước 4: Hacker dùng những thông tin có được để truy cập và lấy cắp tài nguyên

của người dùng trên website gốc.

Một số lại tấn công phổ biến: Giả mạo IP

Giả mạo hệ thống tên miền (giả mạo DNS): Giả mạo HTTPS:

Đánh cắp lớp cổng bảo mật (SSL):

Đánh cắp email: Nghe trộm wifi: Đánh cắp session

Nhiễm độc bộ nhớ cache:

Câu 11. Giao thức bảo mật thương mại điện tử

Giao thức bảo mật thương mại điện tử (Electronic Commerce or ECommerce Security

Protocols) là một tập hợp các quy tắc và tiêu chuẩn được thiết kế để đảm bảo an toàn

trong các hoạt động mua bán trực tuyến.

Các giao thức bảo mật thương mại điện tử được sử dụng phổ biến nhất bao gồm:

• SSL/TLS: Đây là giao thức bảo mật được sử dụng rộng rãi nhất trên Internet,

được sử dụng để mã hóa thông tin truyền tải giữa máy khách và máy chủ. SSL

(Secure Sockets Layer) đã được thay thế bởi TLS (Transport Layer Security) vì

cung cấp bảo mật và hiệu suất tốt hơn.

• SET: Secure Electronic Transaction (SET) là một giao thức bảo mật được phát

triển bởi Visa và Mastercard để đảm bảo an toàn trong các giao dịch trực

tuyến. Giao thức này sử dụng mã hóa để bảo vệ thông tin tín dụng của khách

hàng và thông tin thanh toán trên Internet. lOMoAR cPSD| 47206071

• S-HTTP: Secure HTTP (S-HTTP) là một giao thức bảo mật được phát triển để

bảo vệ thông tin truyền tải giữa khách hàng và máy chủ trên Internet. Giao

thức này sử dụng mã hóa dữ liệu để đảm bảo an toàn cho các giao dịch trực tuyến.

• SSH: Secure Shell (SSH) là một giao thức bảo mật được sử dụng để truy cập

vào một máy tính từ xa và thực hiện các thao tác từ xa một cách bảo mật. Giao

thức này sử dụng mã hóa dữ liệu để đảm bảo an toàn cho các giao dịch trực tuyến.

Câu 12. Webtrust là gì và cách hoạt động

WebTrust là chương trình chứng nhận tính an toàn và đáng tin cậy của các hoạt

động kinh doanh trực tuyến. Chương trình được phát triển bởi Hiệp hội Kế toán

Công chứng Hoa Kỳ và Hiệp hội Kế toán Công chứng Canada. -

Các nhà cung cấp dịch vụ trực tuyến phải tuân thủ các tiêu chuẩn nghiêm ngặt

về an toàn thông tin và quản lý rủi ro để đạt được chứng chỉ WebTrust. -

Chứng chỉ WebTrust giúp khách hàng tin tưởng vào tính an toàn và đáng tin cậy

của các hoạt động kinh doanh trực tuyến của nhà cung cấp dịch vụ. -

Các nhà cung cấp dịch vụ trực tuyến cần hoàn thành quá trình kiểm tra và đánh

giá để đạt được chứng chỉ WebTrust. -

Sử dụng chứng chỉ WebTrust giúp các nhà cung cấp dịch vụ trực tuyến xây dựng

được niềm tin và tăng khả năng cạnh tranh trên thị trường.

Câu 19. Virus máy tính, tường lửa

Virus máy tính là một chương trình độc hại được thiết kế để tự động sao chép và lây lan

giữa các máy tính thông qua các tệp hoặc phần mềm khác.

Virus máy tính có thể làm hỏng dữ liệu, làm chậm hoặc tắt máy tính, thay đổi hoặc xóa dữ

liệu hoặc thực hiện các hoạt động không mong muốn khác.

Các virus máy tính thường được phát tán qua email hoặc các tệp đính kèm, các trang

web độc hại hoặc các thiết bị lưu trữ di động.

Tường lửa là một phần mềm hoặc thiết bị phần cứng được thiết kế để ngăn chặn các

tấn công từ mạng Internet hoặc mạng nội bộ.

Tường lửa giúp bảo vệ mạng và các thiết bị khỏi các mối đe dọa như virus, phần mềm độc

hại, tấn công từ xa và các hoạt động tấn công khác. lOMoAR cPSD| 47206071

Tường lửa thường được cấu hình để cho phép hoặc từ chối truy cập vào các kết nối

mạng cụ thể dựa trên các quy tắc được thiết lập trước.

Các tường lửa có thể được cài đặt trên các máy tính hoặc các thiết bị mạng, chẳng hạn như

bộ định tuyến hoặc máy chủ.